请花3分钟阅读本协议,访问本站即认同本协议

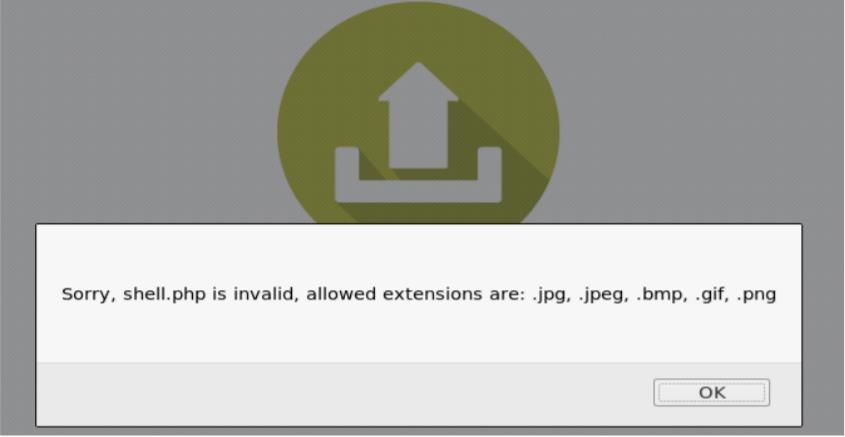

文件上传限制绕过技巧

hacker4年前550

严正声明:本文仅限于技术讨论,严禁用于其他用途。文件上传漏洞是web安全中经常利用到的一种漏洞形式。一些web应用程序中允许上传图片,文本或者其他资源到指定的位置,文件上传漏洞就是利用这些可以上传的地...

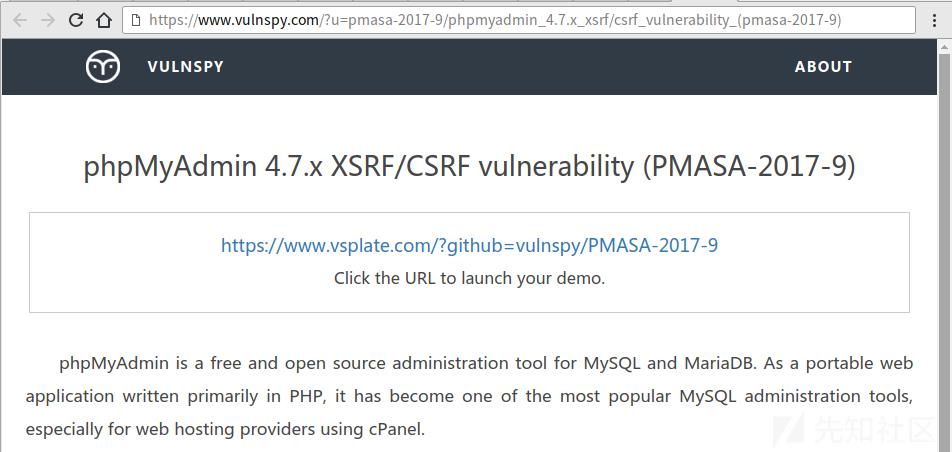

phpMyAdmin 4.7.x CSRF 漏洞利用

hacker4年前260

phpMyAdmin是个知名MySQL/MariaDB在线管理工具,phpMyAdmin团队在4.7.7版本中修复了一个危害严重的CSRF漏洞(PMASA-2017-9),攻击者可以通过诱导管理员访问...

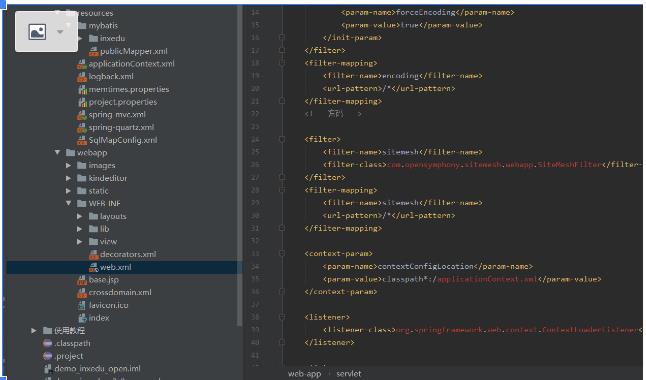

JAVA代码审计之SSM框架与示例

hacker4年前307

JavaSSM框架代码审计、SSM框架各个成之间的关系tomcat启动后会自动加载web.xml中的配置,首先是生成DispatcherServlet类,将我们的请求转发至我们的SpringMVC中去...

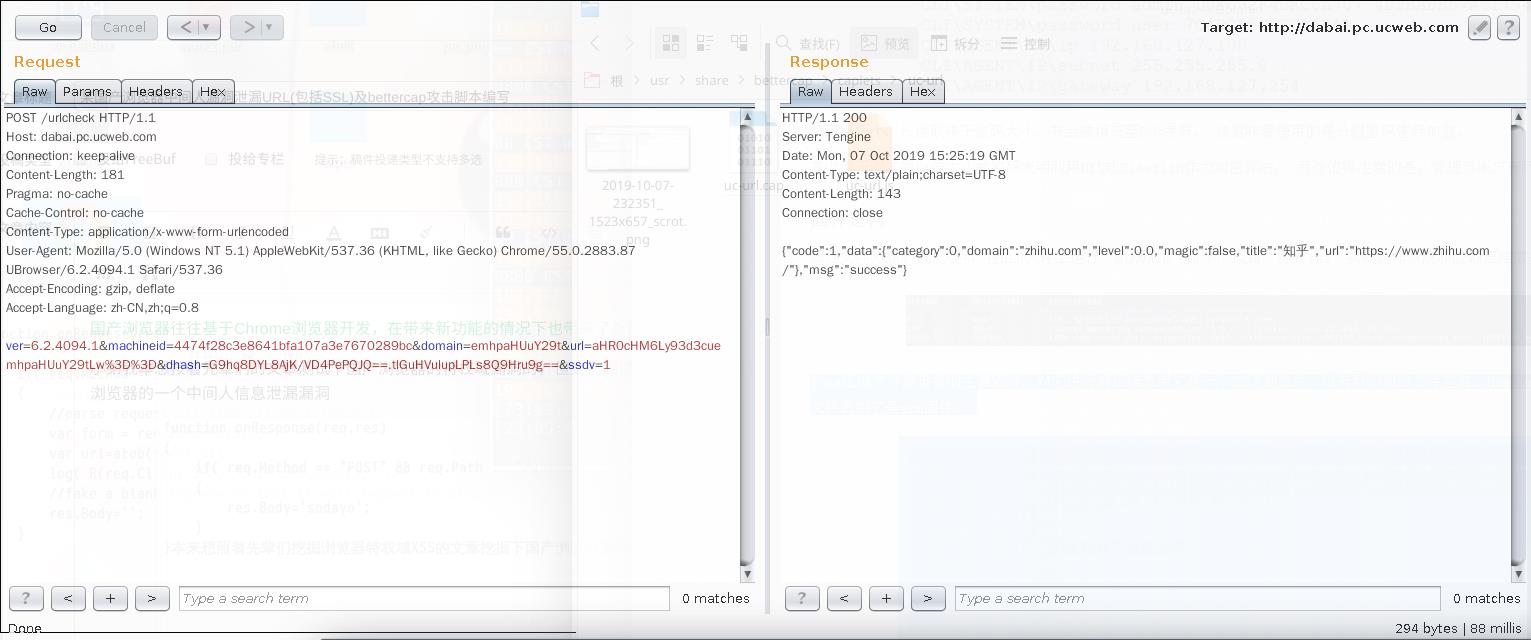

利用Bettercap对某国产浏览器中间人漏洞执行攻击

hacker4年前275

国产浏览器往往基于Chrome浏览器开发,在带来新功能的情况下也带来了新的安全威胁。本文将披露某国产浏览器的中间人信息泄漏漏洞以及科普bettercap攻击脚本的编写方法。笔者本想按着先辈们的文章测试...

内网渗透测试:隐藏通讯隧道技术(下)

hacker4年前425

内网渗透测试:隐藏通讯隧道技术(上)在实际的网络中,通常会通过各种边界设备、软/硬件防火墙甚至入侵检测系统来检查对外连接情况,如果发现异样,就会对通信进行阻断。那么什么是隧道呢?这里的隧道,就是一种绕...

勒索软件Snatch利用安全模式绕过杀毒软件

hacker4年前346

研究人员发现勒索软件Snatch可使Windows重新启动到安全模式来绕过安全保护。10月中旬,研究人员发现名为Snatch的勒索软件将自身设置为一个服务,并在安全模式引导期间运行。它可以快速地将计算...

渗透教程|铁头娃的渗透测试

hacker4年前305

这是酒仙桥六号部队的第12篇文章。全文共计1268个字,预计阅读时长5分钟。前言争当好青年,疫情期间,坚决执行政府与公司的要求,无奈在家办公的我一如既往的接到了渗透测试的任务。正篇话不多说,开干。01...

渗透测试|记一次初级渗透测试模拟过程

hacker4年前301

网络安全攻防赛是一种国际流行的竞技模式,自2014年在国内升温,发展到现在,深受各大高校和安全企业的青睐。参赛者在竞技过程中能够更大的限度的收获专业知识、激发潜能。为了让更多人切身体会到网络安全攻防赛...

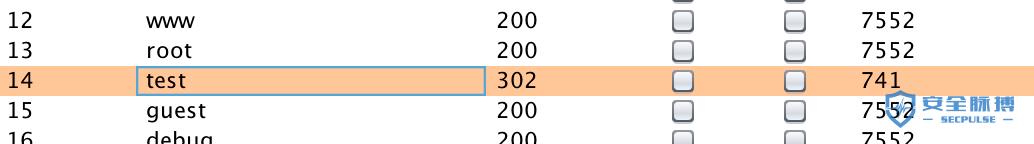

【HTB系列】靶机Vault的渗透测试详解

hacker4年前323

Kali:10.10.14.213靶机地址:10.10.10.109先用nmap探测靶机nmap-sC-sT-sV10.10.10.109扫描结果如下:看看80端口有什么东西我们用gobuster进行...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!