请花3分钟阅读本协议,访问本站即认同本协议

【HTB系列】靶机Vault的渗透测试详解

hacker4年前472

Kali:10.10.14.213靶机地址:10.10.10.109先用nmap探测靶机nmap-sC-sT-sV10.10.10.109扫描结果如下:看看80端口有什么东西我们用gobuster进行...

关于Powershell对抗安全软件

hacker4年前314

WindowsPowerShell是以.NETFramework技术为基础,并且与现有的WSH保持向后兼容,因此它的脚本程序不仅能访问.NETCLR,也能使用现有的COM技术。同时也包含了数种系统管理...

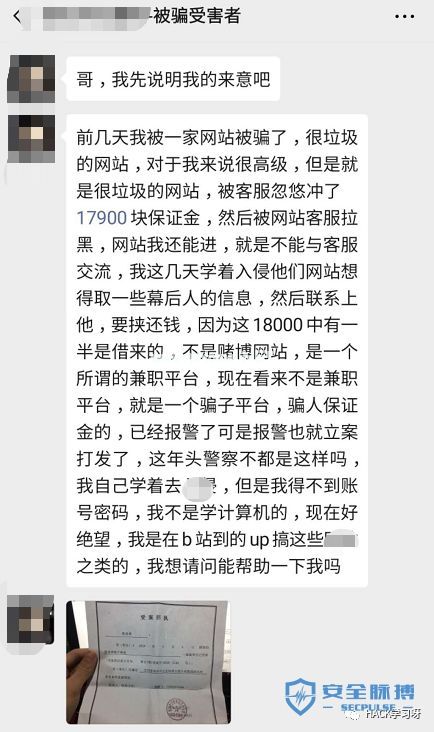

粉丝遭遇新型杀猪盘诈骗,我们黑进了后台决定一探究竟

hacker4年前502

0X00起因前几天,一位B站粉丝联系我们,据该小伙伴描述,自己是被一个资金盘骗了,据他描述,一开始我们认为可能是跑分平台,经过研究后,发现是一类新型杀猪盘,资金盘诈骗套路0X01与受害人的对话看到这里...

某机构网络安全检测报告

hacker4年前279

[aa.bb.cc.138]主站gonghui.SecPulse.com[aa.bb.cc.146]工会网站iwf.SecPulse.com[aa.bb.cc.144]OA系统mail.SecPuls...

内网渗透从敲门到入门

hacker4年前294

这是酒仙桥六号部队的第33篇文章。全文共计1491个字,预计阅读时长5分钟。前言各位老哥们,最近刚开始学内网安全,玩了一套红日安全的靶场,分享一个内网安全的基础文章,写得不好,不足之处还请多多指出。靶...

浏览器攻击框架BeEF Part 6:攻击用户与攻击浏览器

hacker4年前353

这一章介绍如何使用BeEF来攻击用户和浏览器,攻击用户和浏览器的效果相对于上一章来说比较简单,效果也直接有效。查看之前的五篇文章:浏览器攻击框架BeEFPart1浏览器攻击框架BeEFPart2:初始...

如何使用Airgeddon搭建基于软件的WIFI干扰器

hacker4年前330

Airgeddon是一款能够进行Wi-Fi干扰的多Bash网络审计工具,它可以允许你在未加入目标网络的情况下设置目标,并且断开目标网络中的所有设备。Airgeddon可以运行在KaliLinux上,我...

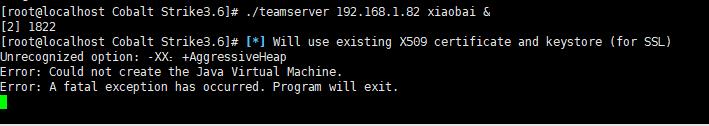

Cobalt Strike实战技巧持久性权限控制姿势

hacker4年前292

想写这篇文章已经有一段时间了,接触CobaltStrike的时间并不是很长,一个朋友曾开玩笑的说道CobaltStrike“是灰鸽子的旗舰版”,CS已经成为我们在做后渗透、权限维持以及内网渗透中,少不...

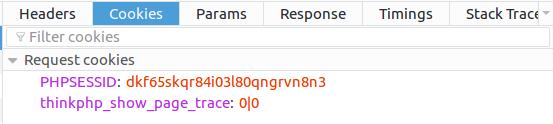

利用Thinkphp 5缓存漏洞实现前台Getshell

hacker4年前285

网站为了实现加速访问,会将用户访问过的页面存入缓存来减小数据库查询的开销。而Thinkphp5框架的缓存漏洞使得在缓存中注入代码成为可能。(漏洞详情见参考资料)本文将会详细讲解:1.如何判断缓存漏洞存...

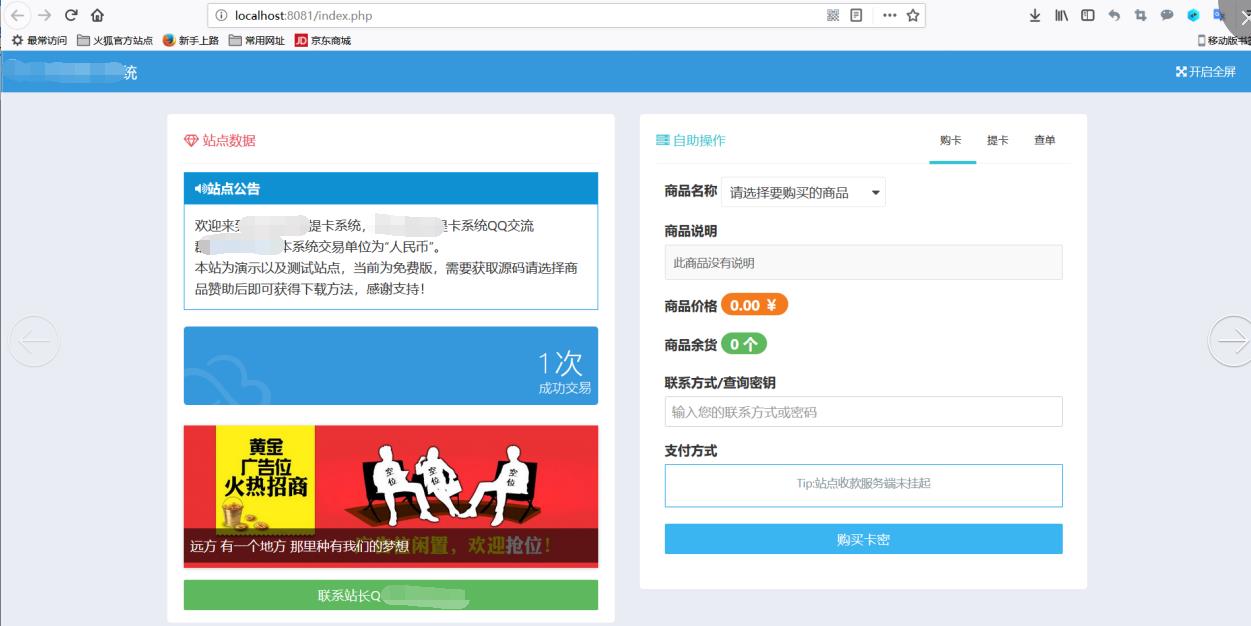

对自助提卡系统的一次代码审计

hacker4年前298

并非有意愿要审计该站,前面的走的黑盒没有过于精彩部分就不在贴上了,对于此系统站你们懂的,多说无益,这套程序是开源的,像这种自助提卡系统相信大家已经不在陌生了,很多违法网站通过这种平台方式提卡密的相当于...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!