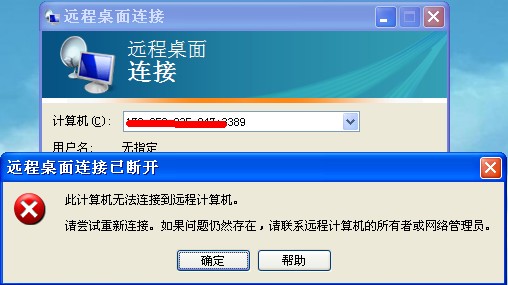

对于提权成功后3389连不上的几种解决办法

有时候我们入侵提完权后,3389端口开了,可还是没办法连3389,这是非常蛋疼的一件事。连不上通常用以下几种可能以及对应的解决办法。 提供一些思路和 *** 。

*** 一:网站服务器在内网。

1,用lcx转发在后连接

2,上神器reDuh ,貌似现在有GUI版的,更方便了。

*** 二:做了tcp/ip筛选。

1,把端口转为TCP/IP里设置的只允许连接的端口其中一个。

2,用EvilCat取消端口限制

3,用regedit -e导出HKEY_LOCAL_MACHINESYSTEMControlSet001ServicesTcpipParameters

HKEY_LOCAL_MACHINESYSTEMControlSet002ServicesTcpipParameters

HKEY_LOCAL_MACHINESYSTEMControlSet003ServicesTcpipParameters

以上三个键值,本地修改把EnableSecurityFilters值改成dword:00000000在导入覆盖。

*** 三:服务器做了ip安全策略或windows自带防火墙。

1,执行cmd命令: cmd /c net stop policyagent 停掉IPSEC Services。

2,执行cmd /c net stop sharedaccess停掉windows自带的防火墙,然后再连3389。

*** 四:管理员设置的终端登陆权限只有指定的用户可以登入。

1、在cmd下把你登陆的用户名加入远程桌面用户组,即remote desktop users

2,命令关掉设置权限的服务

*** 五:防火墙。

1,这个可以将3389转发到80等常用端口,貌似还有个工具可以自动停止iis,将3389转到80上,不过不推荐这种,万一失败,后果你们都知道的。

2,找到进程关掉就行了,第三点有讲。

3,还是3389转发。上传Fpipe.exe

cmdshell下运行 Fpipe.exe -v -l 1234 -r 3389 127.0.0.1 命令很简单,监听1234端口,本地连3389然后,mstsc /v:肉机IP:1234/console 连接就行了。

*** 六:超出服务器更大连接数

1,这个就网上下载个突破3389更大连接数的工具

2,运行以下命令:

mstsc /console /v:服务器IP:远程端口

或者

mstsc /admin /v:服务器IP:远程端口

相关文章

谈谈各种解析漏洞总结

一、IIS 5.x/6.0解析漏洞 IIS 6.0解析利用方法有两种 1.目录解析 /qxz.asp/qxz.jpg 2.文件解析 qxz.asp;.jpg 第一种,在网站下建立...

南方数据企业网站管理系统12.0拿SHELL方法

南方数据企业网站管理系统12.0插配置文件拿SHELL 在我们拿到南方数据企业管理系统后台账号密码后,可以使用下面的方法来拿shell 进入后台后 点击系统管理 网站配...

黑客接单网站,黑客接单的平台有哪些

卡利Linux操作系统。该操作系统是基于Debian版本的系统,可用于数字取证和渗透测试。该系统由攻击性安全公司开发和保护。只有马蒂·阿哈罗尼(Mati Aharoni)和德文·卡恩斯(Devon K...

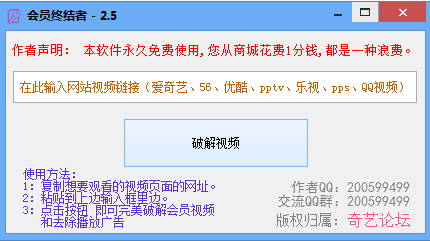

爱奇艺会员终结者v2.5 绿色最新版 免费下载

爱奇艺会员终结者v2.5 绿色最新版 免费下载 软件大小:1.93M 软件语言:中文 更新时间:2014-4-2 软件类别:免费/媒体播放 软件性质:PC软件 运行环境:...

discuz伪静态设置方法

首先 进入后台-全局-SEO设置-URL静态化 如图 接着打开:查看当前的Rewrite规则,下载合适规则 <?xml version="1.0" encodin...

Rar.exe在WEBSHELL中的用法和原理

rar.exe是什么?它是winrar自带的命令行解压程序。用于DOS命令配合其参数代码就能灵活运用在提权中,经常用在打包下载的各种文件。 用法: 得到了Websh...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!