请花3分钟阅读本协议,访问本站即认同本协议

内网渗透之内网穿透

hacker4年前325

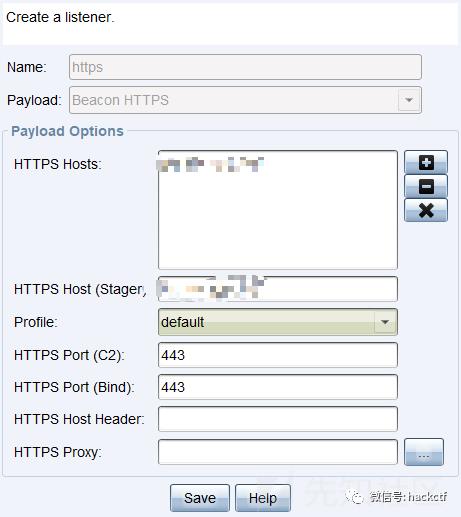

网络上关于内网穿透的文章很多,但大部分都是侧重于工具的使用,原理提及较少。本文将从内网穿透的原理开始探讨,根据不同的内网出网入网情况,灵活设计对应的内网穿透方案。内网穿透是:利用各种隧道技术,以网络防...

2016 MOSEC移动安全技术峰会蓄势待发

hacker4年前350

第一届MOSEC移动安全技术峰会由盘古团队和POC主办,于2015年6月5日在中国上海朗廷酒店顺利举行。峰会历时一天,分享七个移动安全领域前沿性的技术议题,覆盖iOS、Android、Windows三...

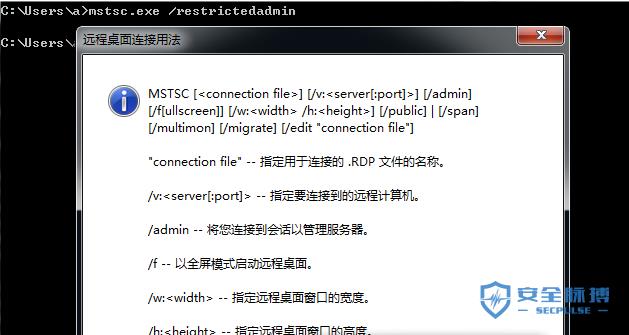

渗透技巧——Pass the Hash with Remote Desktop

hacker4年前327

渗透技巧——PasstheHashwithRemoteDesktop在渗透测试中,如果获得了某个用户的NTLMhash,我们可以尝试使用Passthehash的方法对WMI和SMB服务进行登录,那么,...

下一站极棒黑客大赛,人“攻”智能

hacker4年前333

神秘的俄罗斯黑客、稀有的学霸程序媛、来自清华大学和中国海洋大学的“专业黑客”……央视《新闻调查》的黑客纪录片《我是黑客》首度向普通观众展现了这样一群真实的白帽黑客。他们颠覆了智能出行市场、突破了智能家...

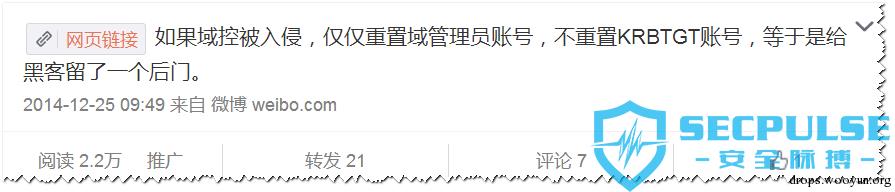

渗透技术|域渗透的金之钥匙

hacker4年前450

最近几年很少搞内网渗透了,这几年发展的快啊,看了A牛翻译的,发现趋势都是powershell脚本化了。想当年遇到的域控都是windows2003的,找朋友要些vbscript脚本自动化,然后那啥那啥的...

SEO管家中心是什么?SEO管家中心功能有哪些?

访客4年前1361

在网站SEO优化工作中,每一名网站SEO优化人员,都会尝试累积一定的资源,去推动网站SEO优化项目顺利进行,较为成熟的企业,通常会选择创建自己的网站SEO管家中心。 它在网站SE...

渗透测试详解技术教程

访客4年前838

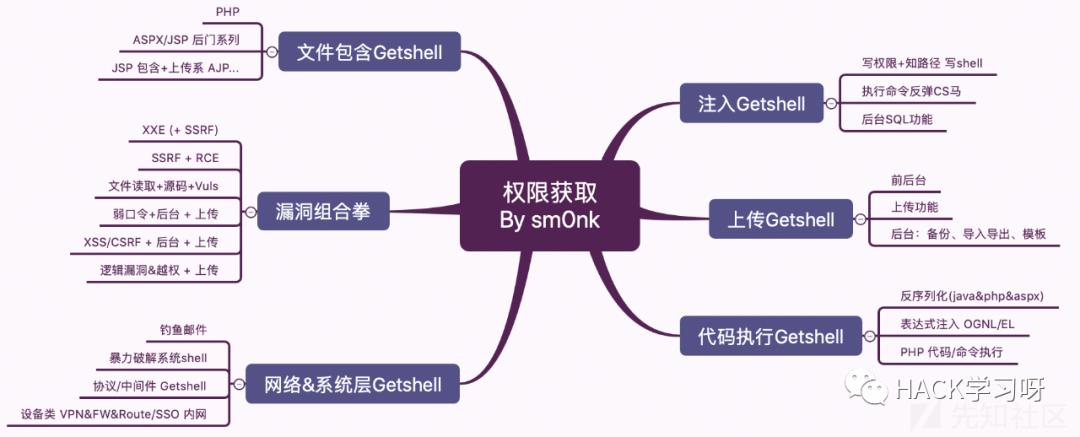

无论是常规渗透测试还是攻防对抗,亦或黑灰产对抗、APT攻击,getshell是一个从内到外的里程碑成果。我们接下来总结下常见拿shell的一些思路和方法。文中可能有一些不足之处,还望大佬不吝赐教。一般...

快速自检电脑是否被黑客入侵过(Windows版)

访客4年前761

我们经常会感觉电脑行为有点奇怪,比如总是打开莫名其妙的网站,或者偶尔变卡(网络/CPU),似乎自己"中毒"了,但X60安全卫士或者X讯电脑管家扫描之后又说你电脑"非常安全",那么有可能你已经被黑客光顾...

渗透的本质是信息搜集(第一季)

访客4年前1048

目标资产信息搜集的程度,决定渗透过程的复杂程度。目标主机信息搜集的深度,决定后渗透权限持续把控。渗透的本质是信息搜集,而信息搜集整理为后续的情报跟进提供了强大的保证。----Micropoor文章将连...

Dedecms V5.7后台的两处getshell

访客4年前564

在这个帖子里我把两个洞一起写出来。第一个是常见的思路,把语句写入inc文件,然后在其他的include语句中,包含了恶意代码进而getshell。漏洞代码在:/dede/sys_verifies.ph...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!