PHP绕过禁用函数漏洞的原理与利用分析

漏洞简介

PHP 发布公告,旧版本的?php_array_merge_recursive?函数中存在UAF风险,被利用可能导致用来绕过禁用函数。

受影响的版本

PHP 7.2 - 7.4.9

安全专家建议用户尽快升级到安全版本,以解决风险。

漏洞原理

一、array_merge_recursive 函数实现

在?array_merge_recursive?函数的实现中,通过遍历源数组键值,如果键值不存在,则将对应的值直接插入目标数组;如果键值存在,则查询相应的目标数组。在目标数组不存在此键值时,将键值与相应的值插入目标数组;如果存在相同的键值,则会尝试将相应的值加入到目标数组中。具体处理如下图,在目标值为?NULL?时,将其转变为数组类型并在数组中加入?NULL,在源数组中的值为对象类型时将其转换为数组类型,尝试为?src_entry?添加引用后将?src_zval?添加到数组中;如果源数组中的值类型为数组则递归调用?php_array_merge_recursive?函数。

二、原理分析

在尝试为源数组中的值添加引用计数的时候错误地调用了?Z_TRY_ADDREF_P(src_entry),?src_entry?此时为对源数组中的值的引用,此时引用计数被添加到了引用而不是源数组中的值。

如果在?array_merge_recursive?函数中传入可变的字符串(通过直接赋值获得的字符串不可变,在尝试添加引用计数时会失败),此时?src_zval?即可变字符串的引用计数并没有增加,在数组被销毁时,因为可变字符串的引用计数提前变为 0 导致 UAF。

三、利用分析

注: 以下调试直接在 php 调试而不是在服务器加载 php 调试,但是差别不大。

1、在字符串被释放后,创建一个新的对象占位,进行类型混淆,此时字符串的?len?被新创建对象的?ce?覆盖。ce 是一个地址,所以后续不会影响字符串的写入。

占位前后对比图如下:

字符串对象被释放后,创建对象前:

创建对象后:

2、读取新创建对象的?handlers?方便之后泄露内存信息,handers?的值即为上图的 0x0000000008dfe500,在后面可以达到任意内存读取后可以用来泄露 php 基地址。读取新创建对象中包含堆地址的区域,获取被释放的字符串地址,例如可以读取 0x7ffffb080540 中的堆地址,减去 0xc8 即为字符串对象中的字符串地址 hex(0x00007ffffb0805b0 - 0xc8)=0x7ffffb0804e8 即为字符串对象的 val 属性的地址。

3、将新创建对象的一个属性的值指向的类型改写为引用,引用的地址为一个伪造的引用字符串对象。可以将新创建对象的之一个属性即?properties_table?数组中的之一个元素的类型改为引用,地址改为伪造的引用字符串对象的地址。地址0x7ffffb0804f8 保存的即为新创建对象的之一个属性的地址,地址0x7ffffb080500 中存储的 0xa 代表引用类型。

其指向的地址 0x00007ffffb080548 保存的为伪造引用对象的地址,伪造的对象的第三个八字节需置为 6 (引用对象的类型)。引用字符串对象的内存布局如下图。可以看到,引用中保存类型为 0x6 代表字符串类型,但是地址为 0x0,之后可以通过写入任意地址来达到内存读取。

4、通过修改伪造的字符串的起始地址来达到任意内存读取,利用之前泄露的?handlers?地址来获取?elf?基址,之后遍历内存获取?zif_system?函数的地址。

5、伪造一个闭包对象,从一个真实存在的闭包对象拷贝其存储的值,修改函数类型为内置函数类型,has_dimension?属性地址为?zif_system,修改后如下图。

6、修改对象的一个属性地址为伪造的闭包对象的地址,调用对象的属性函数即可完成禁用函数的绕过。

漏洞验证

一、在7.4.5 版本中进行攻击尝试

在目标服务器上传利用脚本,执行命令。

(视频地址:https://v.qq.com/x/page/c31651dla6g.html)

二、7.4.10 版本修复分析

修改?Z_TRY_ADDREF_P(src_entry) 为 Z_TRY_ADDREF_P(src_zval)。

参考

https://bugs.php.net/bug.php?id=79930

相关文章

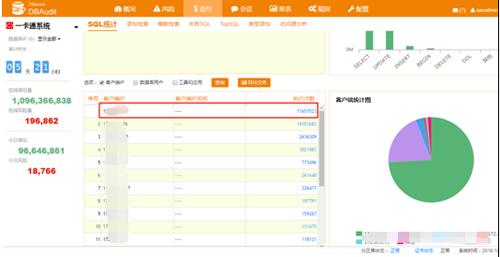

安华金和第三代数据库审计产品保驾护航智慧教育

智慧教育以各种各样业务系统系统软件为媒介,将课堂教学、科学研究、管理方法和学校生活开展充足结合。在其中“校园一卡通”是“智慧教育”中的关键构成部分。“校园一卡通”早已融进每一个在学校工作人员的日常日常...

小规模企业会计每个月要做什么(小规模每个月什么时候报税)

开一个20-40平方米的实体线零售店,例如家居家纺店,休闲食品店或是杂货铺,一般全是一个店家,2-3个营业员。 在这儿,我注重一点,实体线店主不可以惦记着当店家,它是很危险的。一方面门店全是现...

黑客入侵女演员被杀(黑客帝国女演员)

本文目录一览: 1、黑客将影帝朱镇模大尺度聊天记录曝光,他怎么会惹上黑客呢? 2、17岁美女学生当网红引来杀身之祸,遭黑客胁迫,女孩如何自保? 3、黑暗侵袭里面的女演员 4、女演员刘洁被刺...

什么是成交量精准线(股票怎样看成交量)

在股票市场中,股票成交量是什么意思?股票怎样看成交量?快放年假的金投股票网小编来为您介绍一下吧!股票成交量反映的是某段时间股票成交的总股数,从成交量的大小我们可以看出,个股及大盘的交易活跃度。 成交...

房产知识:公积金能贷多少钱公积金贷款需

相信现在有很多的朋友们对于公积金能贷多少钱公积金贷款需要满足哪些条件都想要了解吧,那么今天小编就来给大家针对公积金能贷多少钱公积金贷款需要满足哪些条件进行一个介绍吧,希望小编介绍的内容能够为大...

艾滋病宣传总结(禁毒、反邪教、预防艾滋病工作总结)

艾滋病宣传总结(禁毒、反邪教、预防艾滋病工作总结) 为切实推动预防青少年迷信邪教工作的深入开展,进一步增强了师生的防毒、拒毒意识,促进各项工作措施的全面落实,积极开展禁毒、反邪教、预防艾滋病...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!