找黑客攻击(防止黑客攻击的 *** )

比较常见的攻击方式:sql注入,xss,弱口令,敏感信息泄露,安全配置错误等,建议参考owasptop10。预防:定期检查服务器日志,更改网站管理密码,如有一定代码。

网站被攻击的原因有很多,重点检查:1、ftp被破解或者密码泄露2、网站本身有漏洞被上传木马对代码进行了篡改加了木马代码,一般都是加密的代码3、后台。

防止黑客攻击网站 *** :1、设置安全的密码(包括会员密码、ftp密码、邮箱密码、数据库密码、后台管理密码等)原则如下:比较安全的密码首先必须是8位长度,

电子书《黑客攻击 *** 及用户对策》目前,使用ADSL的用户越来越多,由于ADSL用户在线时间长、速度快,因此成为。

1.安装一款防火墙软件2.如果防火墙软件带arp功能,开启arp保护3.给系统打上补丁4.系统帐户设置密码5.如果你装了防火墙,提示蠕虫王攻击,那不。

1、黑客入侵攻击的目的(1)认为好玩,有趣。比如有些学生。(2)获取对于文件的信息。(3)获取超级用户权限。(4)修改信息。(5)拒绝服务。

攻击手段黑客攻击手段可分为非破坏性攻击和破坏性攻击两类。非破坏性攻击一般是为了扰乱系统的运行,并不盗窃系统资。

一、关闭危险的端口1.删除共享netshareadmin$/del注意这个隐藏符号netsharec$/del2.删除ipc$空连接在运行内输入regedit,在注册表中。

黑客一般是踩点扫描入侵具体方案是通过端口139进入共享磁盘默认共享漏洞入侵IIS漏洞入侵缓冲区溢出攻击数据库入侵针对Serv-U攻击针对P。

一、取消文件夹隐藏共享如果你使用了Windows2000/XP系统,右键单击C盘或者其他盘,选择共享,你会惊奇地发现它已经被设置为“共享该文件夹”,而在“网上。

黑客一词,源于英文Hacker,原指热心于计算机技术,水平高超的电脑专家,尤其是程序设计人员。美国大片《黑(骇)客帝国》的热映,使得黑客文化得到了。

每一项服务都对应相应的端口,比如众如周知的WWW服务的端口是80, *** tp是25,ftp是21,win2000安装中默认的都是这些服务开启的。对于个人用户来说确实没有。

防止黑客攻击网站 *** :1、设置安全的密码原则如下:比较安全的密码首先必须是8位长度,其次必须包括大小写、数字字母,如果有特殊控制符更好,最后。

是不是老是有人扫描你的电脑啊,那不一定是黑客所为,很可能是木马或是病毒程序什么的.木马或是病毒程序都有自动扫描加载运行程序.你要是想学知识去。

黑客不会攻击你一个平民的,只有那些没事闲的人在网上下载点过时的“黑客软件”来攻击你既然知道攻击你的非专业人士。那么你只要做到系统补丁全打,开起。

可以通过隐藏IP地址来防止黑客攻击。如何隐藏IP:使用 *** 服务器相对于直接连接到Internet可以保护IP地址,从而确保上网的安全。 *** 服务器其实就是在电脑和。

相关文章

杀手47黑客的手机怎么用(杀手47消灭病毒)

本文导读目录: 1、《杀手:赦免》中,47使用的手机。 2、黑客控制手机都会用干什么? 3、终极刺客2-沉默杀手怎么使用手机????????急急急 4、杀手2沉默刺客如何使用手机和炸弹?...

副县长是什么级别干部(副县长地位解析及职责)

首先,我们来看一看,最新修订的党政干部选拔任用条例,关于副县级干部提拔为正县级干部的规定:提拔为县处级以上领导干部,由副职提拔为正职的,应当在副职岗位上工作两年以上。按照这个条件,一名副县长...

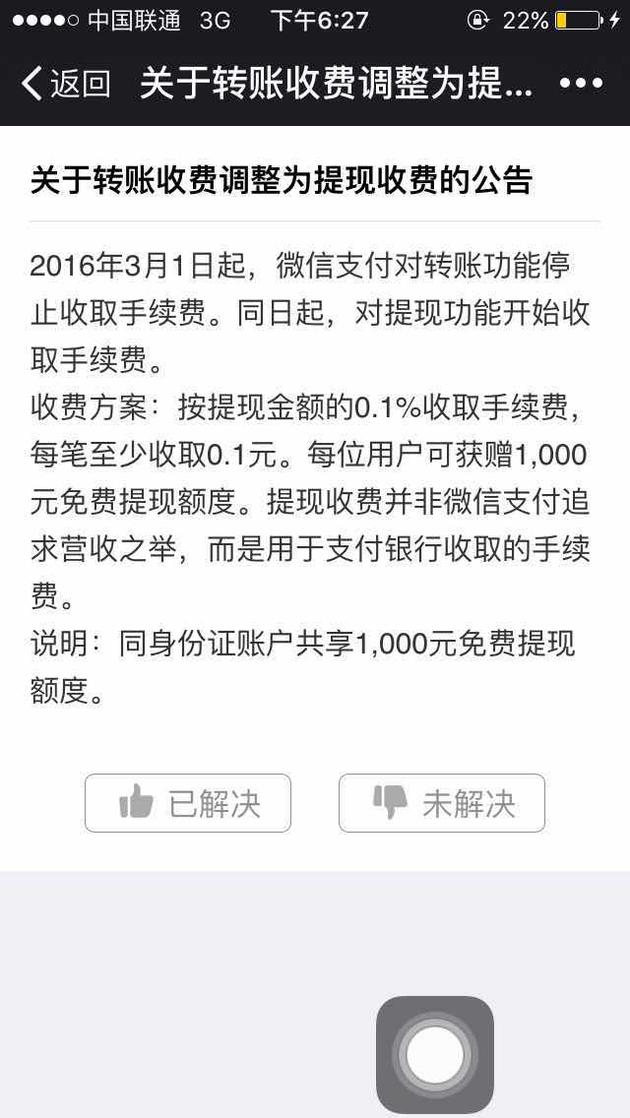

微信提现开始收取手续费:费率0.1% 最少0.1元

2月15日消息,腾讯客服今日发布公告称,自今年3月1日起,微信支付对转账功能停止收取手续费。同日起,对提现功能开始收取手续费。微信方面向新浪科技表示,对提现交易收费并不是微信支付追求营收之举,而是用于...

原子能级(原子模型怎么做)

原子能级(原子百思特网模型怎么做)俞老师201百思特网7-02-12 0百思特网7:25:27...

运营工作总结:复盘第一段工作

结业季已经光降,不少应届生们即将初入职场,成为一名“社会人”,想必很想听听前辈们的意见。本文作者以本身的亲身经验,对本身的运营事情举办总结复盘,但愿对你有辅佐。 2018年7月竣事结业观光,经验了一...

结伴游泳检讨书200字-【龙迎春】

“结伴游泳检讨书200字-【龙迎春】” 职业:金融/银行/投资/保险昵称:这个表情很可爱8400可预约时间:3个月左右的空闲时间,文章版权声明: 本篇由 高端模特经纪人 原创,转载请保留链接,北...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!