请花3分钟阅读本协议,访问本站即认同本协议

专家解读 | 网络信息安全等级保护2.0标准管理体系及其关键标准

访客4年前1168

在近日举办的网络信息安全等级保护规章制度2.0我国标准贯彻落实大会上,国家公安部网络信息安全等级保护测评中心评测部负责人、等级保护我国标准的关键起草者,大马力副研究员详细介绍了网络信息安全等级保护2....

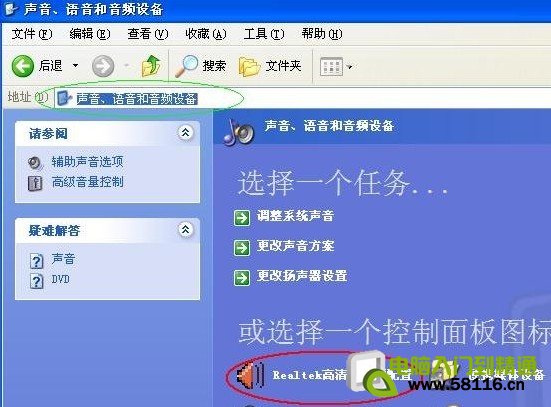

主机箱前边耳机没声音解决方案

访客4年前1019

主机箱前边耳机没声音解决方案:因为许多电脑操作系统自身默认设置的音频特性设定中默认设置的是"禁止使用前板插口检验"因而许多盆友说我从未去设定过音频新项目也存有电脑前面耳机插孔没有声音的状况,因此当您发...

零信任新时期 | 齐安科技权威专家根据零信任CZTP认证!

访客4年前355

CZTP全称之为CertifiedZeroTrustProfessional,是全世界第一个有关零信任安全性的认证,包含全新的国际性零信任架构技术性与实践专业知识。致力于为从业人员出示系统化理论基础,...

黑客信息网:记一次ARM架构的ROP利用

访客4年前1013

先说一下需要搭建的环境:1.安装qemu:sudoapt-getinstallqemu-user2.安装gdb-multiarch:sudoapt-getinstallgdb-multiarch3.安...

网络黑客信息平台网:数据资产梳理处理数字化转型过程中的难点

访客4年前513

数字化转型的的浪潮袭来,各个领域都是在谋取数字化转型,金融业、电力工程、公司不一而足。数字化转型的目地是要获得提高,但其关键和关键取决于安全性合理的对数据库开展融合和运用。当代管理学之父约翰·德鲁克曾...

一款好的静态数据数据脱敏产品应具有什么工作能力?

访客4年前747

静态数据数据脱敏技术性因执行布署相对性简易的特性,在数据检测、剖析等情景中,慢慢普及化运用。可静态数据数据脱敏看起来简易,要求却不一而足。对金融业来讲,数据库存储着很多与“钱和钱的主人家”相关的比较敏...

笔记本电脑开机没法进到BIOS故障案例解读

访客4年前673

笔记本电脑开机没法进到BIOS故障案例解读:1、如何进入笔记本BIOS:故障现象:一台二手的COMPAQ笔记本,需进到BIOS开展一些设定,但是不清楚键盘快捷键。故障剖析与解决:大部分笔记本进到BIO...

产业链安全性权威专家谈丨公司怎样运用“联邦学习”摆脱数据荒岛,助推业务流程自主创新?

访客4年前1069

伴随着云计算技术和大数据技术性的持续发展趋势,以人工智能技术为基本的数据剖析与数据发掘让大数据释放出来极大使用价值,已变成公司业务流程自主创新、销售业绩提高的关键方式。殊不知,公司在实际中的数据运用却...

教育行业数据库安全性运用手册

访客4年前311

近年来在中国,教育行业早已产生几起数据库泄漏事情,案子有关工作人员隐私保护利益遭受比较严重危害,文化教育有关单位的信誉遭受比较严重挑戰。据标准值对于教育行业中4477家数据库状况的统计分析,发觉有51...

安卓系统Activity劫持与反劫持

访客4年前617

00序言近日,丹麦一家APP安全性企业Promon发觉并报导了一个特点系统漏洞早已被好几个故意运用利用的数据分析报告,她们根据检测发觉该系统漏洞使恶意程序能够装扮成一切合理合法的应用软件,进而使网络黑...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!