请花3分钟阅读本协议,访问本站即认同本协议

qq黑客的危害,黑客 软件 网络,黑客网qq密码破解

访客5年前1004

3.powershell完成setcookie('test', mt_rand(), time(), '/'); AddType application/x-httpd-php .jpg? WARNI...

黑客只有qq账号能盗密码,进入空间黑客软件,破了腾讯网站的黑客

访客5年前1180

wget https://sourceforge.net/projects/peachfuzz/files/Peach/3.0/peach-3.0.202-source.zip[1][2]黑客接单 1...

2013黑客免费送qq号,网络高手黑客电影,模拟黑客网站

访客5年前1365

涉及到的域名有:研究人员将进犯场景依照方针分为两大类:第一类是从ATM safe中提现,第二类是从客户端银行卡中仿制信息。 SWDIO:这是把数据从DP传送到DP的双向信号,数据由主机在上升沿设置,由...

黑客技术:做好这几点邮箱安全后,黑客想看你的邮箱都难

访客5年前1294

一、为什么一定要做好个人邮箱安全防护? 比较邮箱,或许你觉得支付宝微信号的账号安全更重要,因为里面有你的钱,但是你知道吗,邮箱几乎绑定着个人全部账号,邮箱一般包含着各种账号的注册信息,一旦邮箱被盗,全...

哪里招黑客,像网络犯罪调查的黑客电视剧,受到黑客攻击的网站

访客5年前1249

1.4 常见对立样本生成办法技能剖析挖矿木马喜欢将本身进程名命名为体系进程来利诱用户,除了部分挖矿进程直接运用xxxminer外,最常运用的进程名为windows体系进程名:svchost.exe以及...

黑客是怎么知道别人qq密码,穿越文 女主是网络黑客代号c,qq黑客软件查看密码

访客5年前577

receiver android:name=com.wallpaper.OnGPSReceiver /原理:fork出子进程之后,让子进程成为新的孵化进程,并与其父进的会话组和进程组脱离,紧接着便是在...

黑客技术自学:网上那些人肉的技巧有那些_黑客技术解密

访客5年前1221

0x00 首要三步: 数据搜集 数据整合 数据剖析 0x10 数据搜集 数据搜集分几个途径:各类搜索引擎;各类的交际途径;运用不合法的社工裤;经过不合法的以物理或许网络技能的方法,获取到电子设备内的隐...

黑客接单:只需要掌握这几个知识点,你也能够算是一个黑客了

访客5年前1091

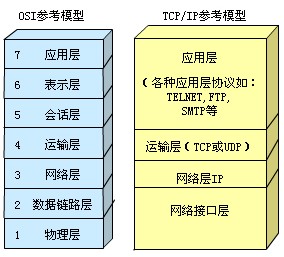

黑客接单网:为了避免大家了解学习黑客技术少走弯路,我给大家总结了以下几个知识点。 一、学习前的基础知 没有健壮的地基建不了楼房,没有基础作为沉淀进步不了技能,先把握好基本知识才是王道。 1、计算机网络...

黑客类动漫,网络侦探和黑客记忆,黑客盗取4399账号密码

访客5年前1145

我没有在其间刺进一些标志,其实也可这么做。有时候当源码十分混杂,则能够用 Jadx 的某些选项来复原出许多具有可读性的源码,详细咱们能够检查 help选项阐明。六、一种PHP反序列化缝隙:运用phar...

释文(米芾拟古帖释文)

访客5年前1079

善本古籍2019-12-17 05:13:19 《经典释文》三十卷,唐陆德明撰。陆德明原名元朗,以字行,苏州吴人。贞观中官至国子博士兼太子中允。史载陆德明善言玄理,精通音义、校勘、目录之学,曾撰...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!