请花3分钟阅读本协议,访问本站即认同本协议

vRay渲染器的安装破译激话方式

访客4年前615

做三维设计方案的客户应当常常会采用vRay渲染器,那麼怎样安装vRay渲染器呢?vRay渲染器怎么破解激话?下边给大伙儿详细介绍vRay渲染器的安装破译激话方式。解决方案:1、点击安装程序流程逐渐安装...

有关chrome阻止弹出广告的方式

访客4年前717

我们在实际操作办公电脑或学习培训时假如碰到了不清楚的难题,便会开启浏览器开展检索解释很是便捷,但近日有应用chrome最新版本网上的客户却跟我体现说,自身在开启浏览网页时遇到了网页页面一直弹出广告的状...

讲解Bento Android架构的开源系统关键点

访客4年前812

Bento是一个用以搭建模块化设计Android用户页面的开源框架,由Yelp产品研发。在过去的一年中,研发人员早已看到了在最重要的模块化设计UI开发设计上应用Bento能够提升开发者的工作效能和设计...

趋势科技提示:当心互联网黑火,公共性无线网络别乱蹭

访客4年前405

大型商场内的免费无线网竟会“悄悄”拉走你的钱?!如果你在公共场合随便联接一个免费无线网(Wi-Fi)后,却发觉网上银行里很多资产“洗劫一空”,这不是骇人听闻,只是近期《焦点访谈》报导的真实案例。趋势科...

高級域渗入技术性之再谈Kerberoast进攻

访客4年前583

Rebeus是一个用C#撰写Kerberos乱用工具箱,最开始是由@gentilkiwi撰写的Kekeo工具箱中的一个端口号,这一工具箱从那以后就在持续发展趋势。要掌握大量有关Rubeus的信息内容,...

黑客是怎样躲避认证获取WiFi的?

访客4年前1164

WiFi的安全隐患早已造成了许多的使用人高度重视,乃至早已出現风声鹤唳的状况。那麼黑客到底是怎样保证绕开身份验证来获取WiFi所有权的呢?关键有下列三种方法,在其中最终一种方法十分简易。1.仿冒MAC...

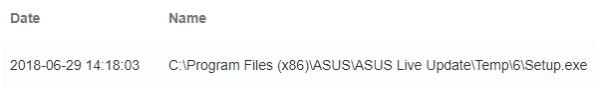

asus供应链攻击恶性事件:对于ShadowHammer故意主题活动第一阶段Payload的剖析

访客4年前449

一、简述3月,卡巴斯基公布了一份有关“ShadowHammer故意主题活动”的供应链攻击报告,该报告中叙述了攻击者怎样根据ASUSLiveUpdateUtility派发总体目标恶意程序,进而完成对as...

废水(MuddyWater)最近对于塔吉克斯坦、土尔其等地的攻击主题活动归纳

访客4年前1147

一、情况废水(MuddyWater)APT组织是一个疑是来源于沙特的攻击组织,该组织关键对于中东国家、原苏联我国、土尔其等中亚地区的政府机构开展攻击。该组织是现阶段全世界最活跃性的的APT攻击组织之一...

Kali Linux 网络扫描秘笈 第七章 Web 运用扫描仪(三)

访客4年前884

创作者:JustinHutchens译员:巨龙协议书:CCBY-NC-SA4.0Web运用会话一般由会话ID标志来维护保养,它由任意或伪随机值构成。出自于这一缘故,偶然性一般是这种运用的安全性的重要。...

根据libFuzzer完成构造比较敏感型的模糊不清测试技术性(上)

访客4年前519

生成型Fuzzer一般以单一输入类型为总体目标,依据预订义的语法来生成输入数据信息,比如csmith(能够生成合理的C程序流程)和Peach(可以生成一切类型的输入,但必须将这类类型表明为语法界定方式...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!