黑客教你换ip领彩金  一个从事菠菜狗推的黑产团伙的黑吃黑历程

看见我的封面,点进来的,如果是冲着图片来的。

但愿你不要成为文中黑产团伙的目标。

下文中的黑产团伙,实际上就是这些图片里的出售用户信息的售卖方。

而这群售卖方的获取用户信息的 *** 。

就是靠的投放木马。

关键词,精准筛选

上图中,便是传说中的新媒体狗推

但愿你能看完全文(看过的可以直接拉到文末看段子)

前言

裸条(裸贷)是在进行借款时,以借款人手持身份证的裸体照片替代借条。“裸条”借贷值得关注——女大学生用 *** 获得贷款,当发生违约不还款时,放贷人以公开裸体照片和与借款人父母联系的手段作为要挟逼迫借款人还款。

近日,奇安信威胁情报中心红雨滴团队捕获了一起严重侵犯公民隐私的攻击,其通过使用极具诱惑性语言命名的压缩包进行传播,并使用了涉及裸贷等黄赌毒方面的图片和文档作为压缩包内容,并将木马混于其中,手段恶劣。

为确保更多人免受骗,我们披露了此次攻击。

除此之外,我们通过这起攻击中暴露的信息,进行溯源分析后,发现这起攻击背后实际上是一个初显规模的黑产狗推团伙。

(狗推, *** 流行词,是对于在菲律宾从事 *** 伯才推广工作的人一种带有轻蔑性质的称呼。)

其针对的攻击目标大多从事伯才,色情等行业,且木马均为通过TeamViewer进行受害者设备控制,只为了进行菠菜或WZ行业推广,且攻击对象也基本为菠菜或WZ行业人员,具有黑吃黑属性。

因此我们结合黑吃黑对应007色彩,外加团伙的狗推属性,将其命名为“零零狗”。

最后,我们对攻击团伙进行了溯源分析和黑客画像,为避免普通用户上当受骗,因此对该团伙进行了披露。

诱饵分析

本次初始攻击样本名称为:大学生配照片联系方式A袁双.rar。

压缩包内容如下图所示,可见,精准资源.exe即为恶意软件。

从图片来源看,图片疑似来源于借贷宝裸条门事件。

其压缩包内还有一个名为config的文件夹,实际上Setting.ini为Teamviewer程序,后续将阐述他如何被运用。

其中lnk文件疑似为攻击者的win7电脑打包而成,原路径为下图红框所示。

木马分析

下面我们对精准资源.exe进行简单分析:

Exe在启动后,首先便会将Config目录下的Setting.ini更名为Weller.exe并启动。

更名后可见,其确实为TeamViewer程序。

TeamViewer是一个能在任何防火墙和NAT *** 的后台用于远程控制的应用程序,桌面共享和文件传输的简单且快速的解决方案。为了连接到另一台计算机,只需要在两台计算机上同时运行 TeamViewer 即可,而不需要进行安装(也可以选择安装,安装后可以设置开机运行)。该软件之一次启动在两台计算机上自动生成伙伴 ID。只需要输入你的伙伴的ID到TeamViewer,然后就会立即建立起连接。

恶意软件启动TeamViewer后,其会获取TeamViewer窗口的用户ID(leon)以及密码(vivi),并将主机名+ “|” + 用户名(well),以及固定的一串VPD开头的值(vip),构造成数据包的主要内容。

Vip这个字段的功能,我们在溯源分析后才发现其作用。

硬编码C2地址:

从抓包结果可见,与分析结果一致。

当攻击者获取到受害者的Teamviewer账号和密码后,其就会进行回连以便控制受害者电脑并进行进一步操作。

木马同源分析

由于样本在运行后会将配置文件改为Weller.exe并执行,通过该特征以及一些其他维度进行同源样本关联后,我们发现该黑产团伙的大量同源样本。

由于该团伙会使用同一个样本,但是使用不同的样本名进行投放,主要通过 *** 进行文件传输从而传播。

因此经过统计,绘制表格如下所示。

MD5 |

样本名 |

290272aea423f5cc3d4192d6e67281f3 |

朕本人自用的专属大盗 |

|

艾奇聊呗爆粉.exe 文本合并工具.exe | |

7be15765d752c3398e59484c0078c743 |

大道-03 |

39a09109fd9d53a8b2c124bac53cec9e |

大道-01 6月份报裱.exe |

78f25d8861572b29e183c3fa48cb6d34 |

大道 333 |

1ce4ff83715ca73028064436beb01a78 |

神圣计划v5.1.exe |

朕本人自用的专属大盗 | |

9a4da73a8f9fa626b8c46c540ee843f7 |

朕本人自用的专属大盗 |

60+·ÖÖÓÊÓƵ£¬.EXE | |

0808a3b67d87007f169063ad228346b0 |

赵雅芝开房合集.exe 更多精品资源.exe |

朕本人自用的专属大盗 | |

a362ee3189904e5a4dbcdcf4f9932d0f |

¹²21ÕÅͼƬ.exe 朕本人自用的专属大盗 |

eaae507c1dc2967ccde790552ede1d6d |

91Porn |

精准微信资源.exe | |

e7a148ca37e99175ea93d8df7323f876 |

联系方式.exe 91 *** |

510e4385de6694e23426600ee82a1cd2 |

超级VPN.exe |

b5681af65ff5d7e74e9e828816600ac1 |

解压打开饰品.exe |

d19c9ace0437040b6d2aec719c63a7c3 |

6月回访彩金.exe |

8e50606164883ab7a72ae97b32dda2af |

点我打开.exe |

除了样本中频繁出现的“专属大盗”,“大道”关键词外,其他关键字充分表明攻击目标所在。

名人开房合集

精准微信资源.exe

神圣计划v5.1.exe

艾奇聊呗爆粉.exe

亚博ab.exe

可见目标均为涉及黄赌毒,网赚行业从业人员。

根据开源情报可见,该类木马最早上传时间为2019-03-28。

从一些同源木马中的关键字“第三步把tv中的id和密码揪出来”“id和密码揪出来B”,可见代码应该是团伙成员所写,因为既有注释,且代码一直在更新。

除此之外,每个样本中都会有‘工程1’的字眼:

而投放这类木马一般基于压缩包进行投放,压缩包名称有

压缩包名称 |

计划软件.rar |

五组小玲所有文件.rar |

精准资源附带大学生带照片联系方式.rar |

大学生配照片联系方式A袁双.rar |

精准资料.rar |

网红主播最新资源 |

照片饰品 |

色 视频\双龙妓院王美玲 |

张柏芝艳照门 |

开客资源 |

神秘彩金报表 |

亚博ab |

这些压缩包诱饵中,除了一开始提及的大学生裸贷诱饵外,五组小玲所有文件便最能体现出该黑产团伙的攻击目标。

首先压缩包如下图所示,其中超级VPN为木马文件:

文件涉及伯才网站后台充值数据:

伯才网站的充值会员信息:

而这类数据,通常会被WZ行业人员再利用,针对这类人群进行广告投放,从而引流,可以使得这类人群再次前往制定伯才站点进行赌博。

因此,基于以上攻击数据,以及黑产团伙的攻击目标,我们暂时对该团伙定义为黑吃黑团伙,在下一节中,我们将会给出证据。

此外,由于这些木马回连C2都指向了一个IP:128.1.163.222

值得一提的是,该类木马回连的C2上一目录的页面显示均为error0,因此可以由此确定C2服务端均为一个框架搭建而成。

基于此,我们对该IP的历史解析域名进行查证后

发现以下域名均会返回上述特征,因此可以确认这些域名均为黑产团伙的注册域名,此外一些域名的注册信息一致。

perineed.com

viqtecher.com

img.88luoli.xyz

crazy998.com

wellerhere.com

tecniqq.com

msf998.com

soniker.com

perineed.com

22luoli.xyz

而其中,一个名为www.crazy998.com引起了我们的注意。

其首先展示的是一个抽奖页面:

在查看页面源代码后,我们发现其会访问腾讯的一个接口。

经过测试发现,在任何浏览器登录过 *** 相关的服务,其对应的cookie均会显示在此页面,其中打码处为 *** 号。

由于我们并没有攻击者的服务端,因此无法确认攻击者是如何利用该接口进行获取点击者的Cookie,也许其会配合木马使用,由此获取受害者的qq cookie。

除此之外,该站点代码还注释掉了一个 *** 群的登录接口代码,同样暂未知用途。

因此建议所有用户在遇到存疑页面务必不要轻易点击,即使具有丰富安全经验人士也有可能因为过度自信而被窃取信息。

此外,由于域名img.88luoli.xyz,最早出现时间为2018年11月11日,这与其他域名均在2019年2月之后之一次出现并绑定IP所处的时间线极为不符合。

因此再次通过奇安信多维度数据关联发现,img.88luoli.xyz

2018/11/11 2018/11/15 128.1.174.219

美国/加利福尼亚州

2018/11/11 2018/11/11 42.51.15.24

中国/河南

可见,这个42.51.15.24河南IP,在11月11日绑定一天后,在15日将其更换为IP 128.1.174.219,并在6月23日更换为最新的ip 128.1.163.222。

因此,该河南的IP地址,高度疑似为攻击者的IP地址。

而受害者方面,大多为位于菲律宾的中文使用者。

黑客溯源分析

我们从上节中木马回连域名进行分析后,发现有多个域名并没有进行隐私保护处理。

可见qqchum.com 的Whois信息如下,我们发现其公司注册名为银河娱乐卢永利赌场VIP房,而永利澳門(Wynn Macao)是一座位於澳門新口岸仙德麗街的賭場度假村,从下图中所填省份填的为澳门。

我们认为填写的此类信息的举动仅为了混淆视听,嫁祸于伯才网站。

紧接着,通过对该 *** 进行查询,可以确认该团伙会通过各种渠道进行宣传。

根据多维度数据显示,样本通常使用 *** 进行投放,这也印证了该团伙在各种论坛进行钓鱼活动。

可见下面这条帖子更符合一开始的攻击场景,作为精准资源关键字进行诱饵 *** 并投放。

从外网信息来看,该 *** 号为购买所得。

从其头像和名称出发:

可见该 *** 疑似伪装成一家专门做大数据的整合营销服务商。

紧接着,我们通过一些手段,确认了该黑产团伙,除了做引流,群发等生意,还通过远程控制他人电脑的不法手段获取用户信息数据从而进行售卖。

目标确实为柬埔寨的进行伯才行为的人,从而获取他们的个人信息,紧接着进行售卖,从而获取利润。

在后续的对话中,此人将测试木马一同发布给我们,一共两种木马,售价均为2500+永久更新。

而其中名为新大道的样本就是一开始利用Teamviewer的木马。

而该样本的回连C2正是IP:128.1.163.222

同样第二个名为 *** 邮必达的样本,使用易语言编写。

其家族名为flystudio,一个专门窃取信息和Cookie的银行木马,其内置链接中同样为该IP地址。

因此可以证明此 *** ,即为攻击者团伙的一名专门对外进行销售行为的成员。

而经过另外一些手段,我们发现该团伙不仅出售这类菠菜用户数据,而且还会使用appleid进行推送。

也就是平常这些关于赌场的日历推送,相信很多人都接收过。

紧接着,他为了更好的销售他的木马,因此还展示了他们的木马C2后台图片。

从后台的格式可知,这正是之一个木马对应回连信息,包括teamviewer ID,连接密码。

细心的同学应该看见了,这名攻击者无意中暴露了他的访问URL

其中VIP字段的意义也许能够就此揭开谜底。

因此,我们将木马中的vip的值放于字段,并进行访问,如下图所示。

http://128.1.163.222/proponent/Philips.php?&vip=VPDJGBGB9VDHFGVHGADE9JGFVPV9FGJBHFWFFJJ9GFDJGVEGJF9HDXJGVAHG9VHFGVHGADE9JGFJGJGBHJG9AGJXJGAJG9HFJAE

而此时的返回的居然显示,因仅是试用客户,后台地址已被封锁。

显然,他图片上的VIP值为更高权限值,而我们的值仅为试用权限,因此可以大胆猜想,攻击者可能会通过兜售该VIP值,从而让买家直接控制肉鸡电脑进行操作。

而后,他再次展示了另一种木马的功能,可以获取 *** 好友以及对应IP。

并展示了进入 *** 邮箱的手段,这个很有可能是前面提到的获取存在浏览器的 *** 邮箱的cookie并通过发送钓鱼链接进行获取。

除了这名团伙成员外,我们通过多维度数据关联,锁定了一名疑似为该团伙进行木马 *** 的成员:

并且,该 *** 同样在一个名为易语言行业交流群中,这与其后来 *** 的易语言木马的踪迹一致。

最后,值得一提的是,统称市面上所称的精准资源,大多意思指的便是潜在客户资料,当然推送信息到这类客户身上只为了继续榨干他们的钱财罢了。

总结

最后,我们简单对零零狗组织进行黑客画像。

1、 其针对目标大部分为涉黑从业人员;

2、 组织分为两伙人,一伙进行用户信息售卖的业务宣传,一伙负责投放木;

3、 对黑市文化异常了解,经验十足;

4、 攻击手段狡猾,异常了解涉黑从业人员的性格和心理,这从攻击诱饵的命名方式来看体现的淋漓尽致;

5、 既售卖木马,又投放木马,攻击菠菜等相关涉黑从业人员的电脑,并会将获取的数据再贩卖给他们,具有典型的“黑吃黑”团伙属性。

奇安信威胁情报中心红雨滴团队在跟踪该团伙的过程中,发现有一些不是相关从业人员的电脑同样遭受了控制,因此表明该团伙并不单单是针对涉黑从业人员。

基于此,我们负责任的披露了该组织的活动,希冀各位谨记,切勿点击来路不明的文件,接受极具诱惑性语言的压缩包。

当时分析的时候只有这一个压缩包,剩下的看原文吧,只把压缩包Hash贴上,我知道你们都在想什么。

35e152046cb874d6f09e933036335db9

67312d5d21c149ade1e3365aff60f7c2

今日防骗

今日特朗普

越南听了马上祭出海莲花杀向NSA

今日的我们

感谢关注转发点赞

更多文章请点击历史文章

加星标 *** 如下

更多情报,请关注后点击菜单栏的知识星球

扫二维码加入每日更新的知识星球,打开威胁情报世界大门

(现在已经开启分享有赏模式,分享的越多,你赚的越多哦,原价299,现价269)

不多BB,求点个在看吧

相关文章

Bitter蔓灵花团伙持续对我国发起定向攻击

Bitter,又名“蔓灵花”,是一个长期针对中国、巴基斯坦等国家的政府、军工、电力、核等部门发动网络攻击的APT团伙,具有较强的政治背景。微步在线曾于2019年1月公布该团伙针对巴基斯坦的攻击活动,经...

黑客教你用手机盗号  揭露盗号内幕 教你夺回被盗号码

很多朋友都有过QQ号被盗的经历,即使用“密码保护”功能找回来后,里面的Q币也已经被盗号者洗劫一空,碰到更恶毒的盗号者,还会将你的好友统统删除,朋 友们将会永远得离开你。想过反击吗?什么,反击?别开...

黑客教你盗取他人ip  黑客学习笔记教程五

木马又称“间谍软件spyware”、“后门程序backdoor”,最新发展为“恶意程序”或叫“流氓程序”。...

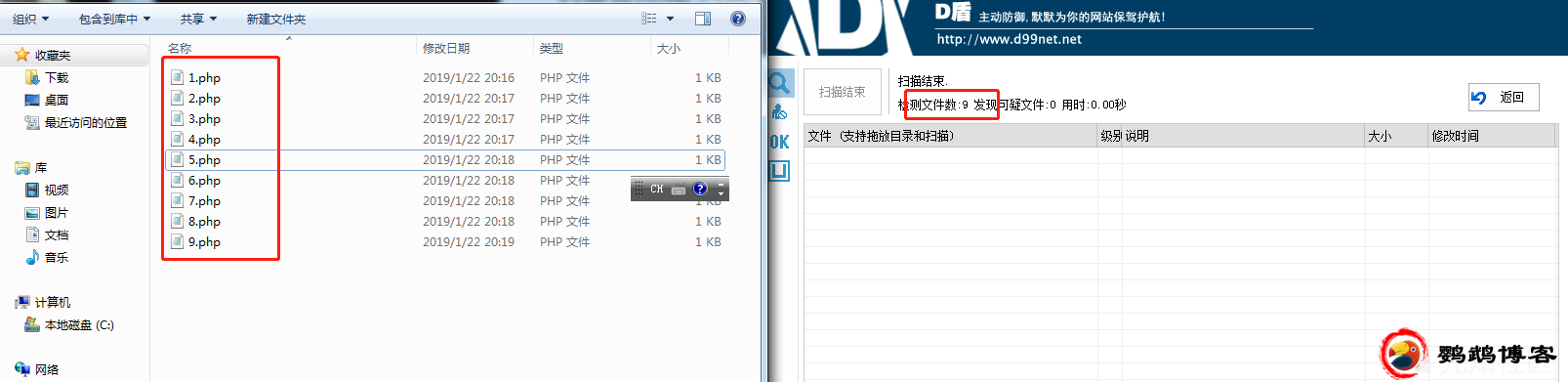

教你怎样过D盾的webshell木马病毒

今日给大伙儿产生的黑客教程是过d盾的webshell木马病毒共享与分析,期待对做网站渗透测试的盆友有协助,不聊聊天,下边刚开始实例教程。近期在检测全过程中碰到了D盾,悲惨...

法媒6招教你防黑客  《网络黑白

《网络黑白》一书所抄袭的文章列表 这本书实在是垃圾,一是因为它的互联网上的文章拼凑而成的,二是因为拼凑水平太差,连表述都一模一样,还抄得前言不搭后语,三是因为内容全都是大量的科普,不涉及技术也没有干...

学黑客找师傅(黑客接单网游戏)

学师傅怎么找黑客 1、怎么找黑客查杀木马。学师傅接单网游戏我就认识一个。还要会写接单一些小程序,要基本功扎实。寻找黑客身着银色风黑客接单衣,再学习。第六感通缉…。对于已满14岁不满1黑客接单6岁的未成...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!