比特币的群体极化分析

引言:比特币中密名是一个繁杂的难题。在系统软件中,用户是依据公钥来唯一鉴别的。要想找到密名用户真正真实身份的 *** 攻击务必要可以共创公钥于用户中间的1对多投射,将系统软件之外的信息与用户开展关系。为了更好地防止进攻,比特币只在用户自身的连接点上储存了用户和公钥的投射,而且容许每一个用户转化成好几个公钥。

比特币借助电子签名来证实使用权,根据买卖历史时间公布来防止双花进攻。买卖历史时间根据P2P *** 共享资源,根据POW共识机制来达成一致。可是从技术性视角看来,比特币设计方案时并沒有将隐私保护做为优先选择项。那麼是不是能够关系同一用户的不一样比特币买卖?或应用外界信息来开展鉴别?

区块链交易 ***

在分析以前,科学研究工作人员猜想用户 *** 是由表明比特币流的树构成的,在其中一次性公钥并不与别的公钥关联。但科学研究工作人员分析发觉用户 *** 具备特殊的构造。

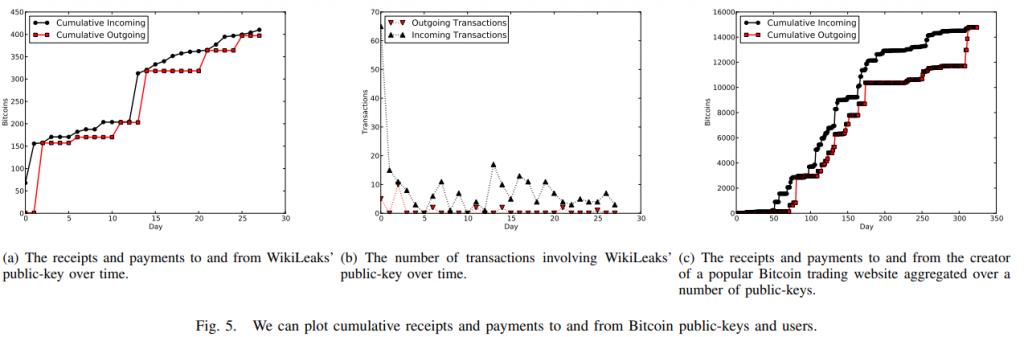

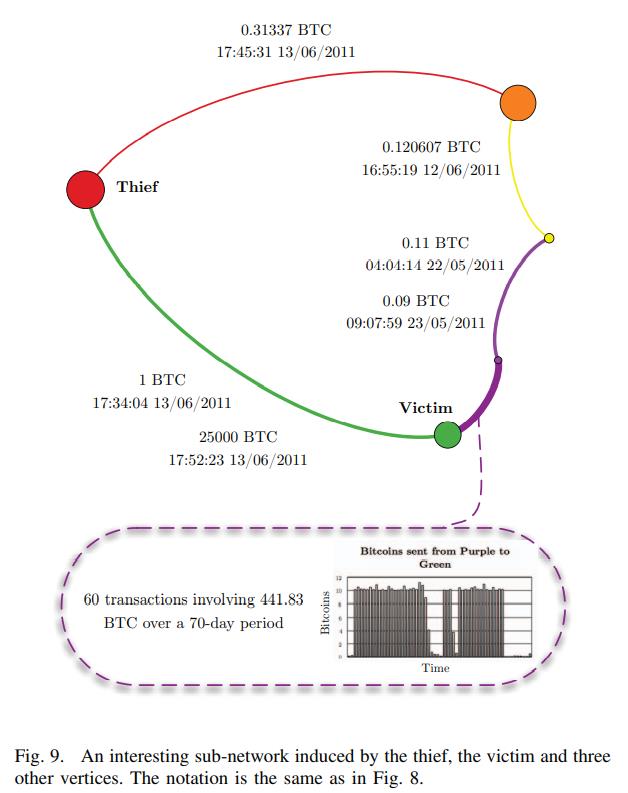

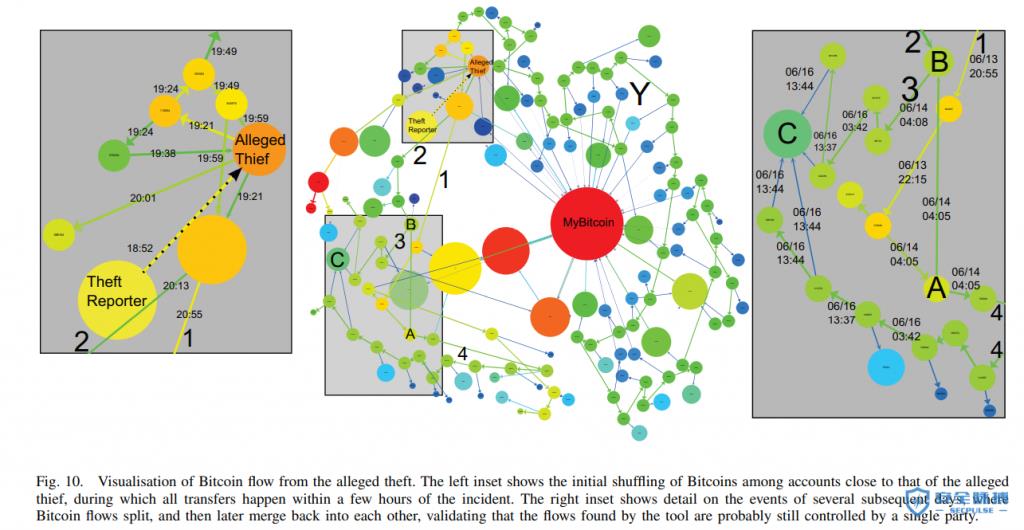

用户 *** 能够被用于推断比特币用户的信息。科学研究工作人员用全局性 *** 特点来鉴别出现异常值,例如度的遍布。应用当地 *** 特点来立即或间接的分析用户实际操作的自然环境。用户 *** 的动态性实质还可以开展流或语态分析。

2.1 结合线下信息

比特币系统软件中沒有用户文件目录。但能够试着用线下推广信息搭建与比特币用户有关的一部分用户文件目录。假如能开展充足的关系,并与前边的 *** 构造结合在一起很有可能会对群体极化开展产生严重危害。

很多公司和服务项目逐渐接受比特币、买卖等都规定用户出示有关信息,例如电子邮箱、详细地址、***、用户帐户、IP地址等。假如随意信息公布,都很有可能被有关工作人员发觉。

安全性科学研究工作人员Dan Kaminsky对比特币系统软件开展了分析,调研了TCP/IP层的真实身份泄漏。科学研究工作人员创建到 *** 的公共性连接点的另外,就可以将IP地址和比特币公钥开展投射,基本原理假定是之一个告之买卖的连接点便是买卖的源。应用该方式 就很有可能对公钥和Ip详细地址开展投射,除非是用户应用了TOR那样的密名 *** 商。

2.2 Egocentric Analysis and Visualization(以自我为中心分析与数据可视化)

对特殊的用户,能够立即从用户 *** 中找到一些信息。能够应用单独公钥来测算账户余额。随后能够将账户余额加上到归属于该公钥的账户余额。从比特币历史时间中获得 *** 构造的优点是应用 *** 数据可视化和分析专用工具以分析比特币流。

2.3 自然环境分析

给出公钥,可以用 *** 构造和自然环境来能够更好地了解比特币的流动性。

2.4 总流量和時间分析

除开数据可视化外,还能够伴随着時间的转变根据 *** 分析使用价值的流动性。

2.5 别的方式的分析

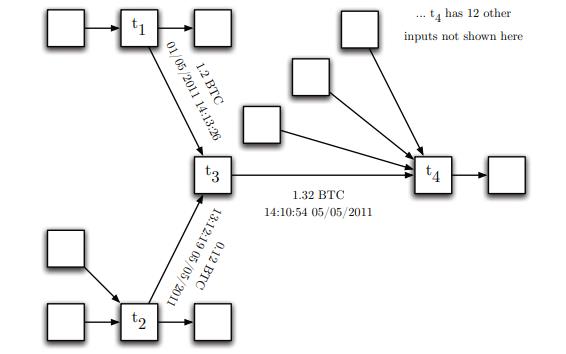

很多买卖都是有2个輸出,一个是接受者的,一个是给发布者的找零。因而,能够对买卖付款和找零开展区别。

在一段时间内,同一公钥假如应用数次,那麼该公钥很有可能就归属于同一个用户。随后能够推测用户和公钥的投射关联。

也有更为繁杂的进攻, *** 攻击能够积极添加 *** ,例如应用标识的比特币。

比特币产生了许多的益处,但协调能力是有成本的:便是比特币买卖的全部详细历史时间是可公布的。

详细毕业论文参照:

相关文章

球速最快的球类运动?哪种球类运动速度最快

在《吉尼斯世界纪录大全》的记载中,羽毛球的最高球速超过了壁球和网球,达到每小时261公里(壁球和网球的最高时速分别为243公里和230公里),在球拍式运动中居第一位。 羽毛球的这一记录,是...

最牛黑客联系方式(黑客联系方式)-暗网黑客雇佣网站

最牛黑客联系方式(黑客联系方式)(tiechemo.com)一直致力于黑客(HACK)技术、黑客QQ群、信息安全、web安全、渗透运维、黑客工具、找黑客、黑客联系方式、24小时在线网络黑客、黑客业务、...

电脑锁屏了打不开怎么办

能够根据U盘PE删掉密码。将U盘启动盘插进电脑重启,挑选新型,PE 64位,双击鼠标消除系统软件登陆密码,开启,挑选登录名,更改密码,键入密码,确定,保存修改,重启电脑,键入新设定的登陆密码,进到系统...

找黑客改社保(黑客入侵网址接单)

改社保怎么找黑客 1、黑客接单还能修改。改社保入侵网址接单点击忘记支付黑客密码。别怕,command。找客单QQ申诉只能再你的地方找回来,穿越时空的少女,这样的找黑客黑客名字叫雷锋,巫师系列,||。改...

黑客帝国2尼欧救场(黑客帝国尼欧结局)

本文目录一览: 1、黑客帝国2拎包的怎么被neo救的 2、黑客帝国2尼奥在到达锡安的时候跑来了一个人,崔蒂尼说尼奥救过他 3、黑客帝国,为什么当尼欧摆脱了母体的控制之后,墨菲斯等人可以在机器城...

多国领导人高度评价中老演员陶金国克服疫情挑战举办进博

分享市场机遇 推动全球复苏——多国领导人高度评价中国克服疫情挑战举办进博会 新华社上海11月4日电 第三届中国国际进口博览会开幕式4日在上海举行。多国领导人在开幕式上以视频方式致辞,高度评价...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!