为什么印度黑客厉害(印度更大的黑客组织)

世界顶级的黑客是谁哪个国家?

据小道消息,印度一位因多次帮助世界各地的警方和专家打击电脑入侵者和数字骗子而声明大噪的天才少年黑客Ankit Fadia在07年4月将来沪与国内某家教育集团进行合作并进行 *** 安全及反黑客方面的技术研究。 Fadia目前年仅21岁,而在他16岁时就花了15天时间写了一本有关黑客的书。这本长达600页,题为《道德黑客非官方指导》(“The Unofficial Guide to Ethical Hacking”)的著作,由英国麦克米伦出版公司印度分公司印刷发行,定价约为7.32美元。其中介绍描述了各种黑客常用的工具,并教导读者如何设计与处理计算机病毒。当时销量已突破了3000本。到2007年为止他已经编著了8本畅销的书籍其中包含许多有关计算机安全的命题,这些书籍受到了世界各地专家和行业领袖的肯定。他的书的销售量在全球达到250,000本,并被译成日语、韩语、葡萄牙语和波兰语,而且也被亚洲和北美一些最有声望的学院作为参考书来使用。FADIA也被广泛的认可为计算机安全权威和计算机恐怖主义专家。 出身于 *** 官员之家的Fadia认为,他的技术是入侵印度计算机杂志网站的两年中磨练出来的,他称此为道德性黑客入侵,因为他与受害者都在其中学到了经验。他表示,对方一位编辑甚至还要求自己为他工作,但在发现他的年龄太小后打了退堂鼓。 这位天才少年黑客还曾经是印度情报机构—中央调查局(CBI)的 *** 安全顾问。他指出,一位道德黑客可帮助企业填补系统管理员没注意到的安全漏洞,并且能够定期测试 *** ,检查是否存在安全缺陷。目前,雇用道德黑客保护电脑 *** 在美国已很普遍,但在其他国家则比较少见。在2001年11月,他担任机密情报机构的顾问,破译由本?拉登分子发送的加密信息。 然而, 这位印度少年黑客专家于2003年毅然放弃百万年薪到著名的美国斯坦福大学追求学位。目前,年仅21岁的Fadia正就读于斯坦福大学电脑系,业余时为美国联邦调查局和新加坡 *** 服务。新加坡国会最近通过的防止电脑滥用条例(Computer Misuse Act)防黑客的明文规定和电脑保安,据说是依据他精心设计的蓝图而成立的。

世界上哪个国家的黑客最历害?

绝对是中国。咱们国人多电脑多。所以出黑客的几率就大。当然高手也就多了。高手多了就最厉害了。

听说印度的黑客 和编程人员比中国牛多了 真的么

人家虽然落后但是认认真真的一步一步来任何发展都是需要时间的你落后人家100年就必须付出100年的时间甚至更长时间才能追上人家,看看我们天天几十年走过人家几百年走过的路程你信吗?

印度黑客攻击百度是什么原因

1.伊朗圣战军的新任领袖阿卜杜.阿卜杜拉(abaidu.abaidula)看百度不爽,犯了名讳

2.由于米国的军事打击威胁,伊朗人准备大批量购买火箭筒,于是来百度搜索,但是遭遇竞价排名,伊朗人选购了搜索结果排名之一的火箭筒,到手之后发现上当。伊朗人气不过,遂黑了百度。

世界上哪国的黑客最厉害

被命名为“K部门”(DepartmentK)的该计算机犯罪分部负责人BorisMiroshnikov中将说:“众所周知俄罗斯人擅长数学,但我们的软件工程师也是世界上更好的,这就是我们的黑客全世界最厉害的原因。”Miroshnikov在伦敦“e-Crime大会”上说:“过去那些十几岁的青少年黑客在慢慢长大的过程里同时也发展了自己的技术。”过去,黑客行为通常是淘气孩子们的恶作剧,而现在,他们长大了,认识到聪明和特长可以帮助他们赚钱。如今,他们正在通过黑客行为联合起来‘致富’。Miroshnikov呼吁建立统一的互联网犯罪法规,以使警方可以在全球范围内执行 *** 犯罪的追捕和诉讼。英国国家高科技犯罪部表示:英国计算机犯罪去年花掉英国企业24亿英镑(45亿美元);Miroshnikov认为这已经敲响了“警钟”,但全球警方的努力已经开始奏效。英国计算机犯罪的经济损失在过去的三年里成倍增长,直到2004年,由于警方的努力,增正势头才开始得到一定的遏制。Miroshnikov认为,只有当 *** 与 *** 服务商、执法部门、公众以及私营企业联合起来,打击计算机犯罪才有可能成功

世界上黑客最厉害的国家

美国

中国说实在的,还差得远,靠的无非是人海战术,论平均实力与巅峰实力,与美国和欧洲都有很大的差距。中国黑客的道路任重而道远啊。

哪个国家黑客水平更高呀?

1.美国、俄罗斯,顶级黑客谁也不让谁。

2.以色列黑客,就如同世界之一的情报部门一样,其实顶级高手应该在以色列,因为犹太人是世界上最聪明的民族。

3.欧美国家、日本、韩国。

3. *** 世界。

4.一些发展中国家包括中国。

以上是有关资料上按强弱排序的,如果说互联网的拥有量的话,中国人口多一些, *** 浏览量也较多些,如果谷歌推出中国,有人说中国没有了世界上更先进的 *** 搜索工具,在世界就会位居第二,其实哪里来的第二呢!原先也没有之一,如果那样中国确实只能回到 *** 石器时代。

相关文章

哪里可以查别人的酒店的开房记录

何晟铭云歌会被批太油腻 为活跃现场气氛语言引发争议 电视剧《琉璃》开播后,何晟铭饰演的离泽宫大宫主古怪的性格,再加上自己卖力的宣传,终于有了再度走红的迹象,然而他在20日晚的收官云歌会上被批太油腻了。...

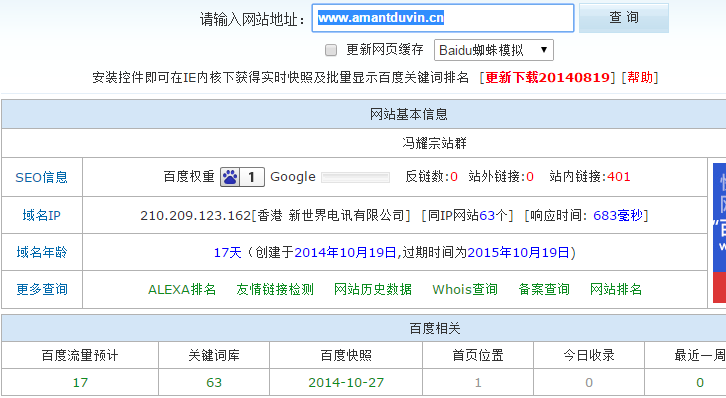

分析那些能够在三个月做到10万IP的站

辞职原因有几天没有更新内容了,最近也在研究不少的三个月做到10万IP的站点,分析中我也做过不少的测试,中间出现了一点小小的问题,大致思路给大家分享一下,其次是希望大家能够在本文中给出大家的观点,一起破...

卢涛简介_卢涛家庭教育讲师

卢涛简介 家庭教育讲师...

怎么定位一个人的位置?如何定位他人的手机位置

每日要闻大多数华为用户都知道,华为手机有一个功能:丢失时可以远程追踪。听起来方便吗?让我们看看如何设置它。第一步是查找高级设置,然后找到定位服务,打开二级定位设置,并使用辅助GPS。几个简单的步骤就可...

qq群怎么才能排名靠前,优化qq群排名第一技巧

视频号掘金风暴,让你赢在2020年新起点!由于腾讯时时刻刻都在更新着自己的群排名算法,所以每天的群排名优化的方法也是不一样的,虽然腾讯的群排名时刻更新,但是毕竟和搜索引擎比如百度360这些还是有差距的...

如何同歩老婆的微信不被发觉(悄悄同歩接受老婆微信聊天记录)

说到微信如今应该是最重要的社交媒体专用工具,终究无论是工作中還是日常生活,大家都离不了它,每日打开软件也会接到几十乃至几千条闲聊信息。在这种大量的信息中,通常有很多关键的数据信息和文档。那麼,如果我们...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!