.net 跨站脚本攻击(XSS)漏洞的解决方案

.net 跨站脚本攻击(XSS)漏洞的解决方案

描述:

1.跨站脚本攻击就是指恶意攻击者向网页中插入一段恶意代码,当用户浏览该网页时,嵌入到网页中的恶意代码就会被执行。一般用来盗取浏览器cookie

2.跨站脚本攻击漏洞,英文名称Cross Site Scripting,简称CSS又叫XSS。它指的是恶意攻击者向Web页面中插入一段恶意代码,当用户浏览该页面时,嵌入到Web页面中的恶意代码就会被执行,从而达到恶意攻击者的特殊目的。

危害:

1.恶意用户可以使用该漏洞来盗取用户账户信息、模拟其他用户身份登录,更甚至可以修改网页呈现给其他用户的内容。

解决方案:

1、避免XSS的 *** 之一主要是将用户所提供的内容输入输出进行过滤。ASP.NET的Server.HtmlEncode()或功能更强的Microsoft Anti-Cross Site Scripting Library。

2、整体网站的过滤处理,下面是通用处理 *** 。

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

|

public class safe_process

{

private const string StrRegex = @"<[^>]+?style=[\w]+?:expression\(|\b(alert|confirm|prompt)\b|^\+/v(8|9)|<[^>]*?=[^>]*?&#[^>]*?>|\b(and|or)\b.{1,6}?(=|>|<|\bin\b|\blike\b)|/\*.+?\*/|<\s*script\b|<\s*img\b|\bEXEC\b|UNION.+?SELECT|UPDATE.+?SET|INSERT\s+INTO.+?VALUES|(SELECT|DELETE).+?FROM|(CREATE|ALTER|DROP|TRUNCATE)\s+(TABLE|DATABASE)";

public static bool PostData()

{

bool result = false;

for (int i = 0; i < HttpContext.Current.Request.Form.Count; i++)

{

result = CheckData(HttpContext.Current.Request.Form[i].ToString());

if (result)

{

break;

}

}

return result;

}

public static bool GetData()

{

bool result = false;

for (int i = 0; i < HttpContext.Current.Request.QueryString.Count; i++)

{

result = CheckData(HttpContext.Current.Request.QueryString[i].ToString());

if (result)

{

break;

}

}

return result;

}

public static bool CookieData()

{

bool result = false;

for (int i = 0; i < HttpContext.Current.Request.Cookies.Count; i++)

{

result = CheckData(HttpContext.Current.Request.Cookies[i].Value.ToLower());

if (result)

{

break;

}

}

return result;

}

public static bool referer()

{

bool result = false;

return result = CheckData(HttpContext.Current.Request.UrlReferrer.ToString());

}

public static bool CheckData(string inputData)

{ if (Regex.IsMatch(inputData, StrRegex))

{

return true;

}

else

{

return false;

}

}

}

|

在Global.asax中的Application_BeginRequest中调用上面的 *** 进行处理,代码如下:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

|

protected void Application_BeginRequest(Object sender, EventArgs e)

{

string q = "<div style='position:fixed;top:0px;width:100%;height:100%;background-color:white;color:green;font-weight:bold;border-bottom:5px solid #999;'><br>您的提交带有不合法参数!</div>";

if (Request.Cookies != null)

{

if (SteelMachining.Common.safe_360.CookieData())

{

Response.Write(q);

Response.End();

}

}

if (Request.UrlReferrer != null)

{

if (SteelMachining.Common.safe_360.referer())

{

Response.Write(q);

Response.End();

}

}

if (Request.RequestType.ToUpper() == "POST")

{

if (SteelMachining.Common.safe_360.PostData())

{

Response.Write(q);

Response.End();

}

}

if (Request.RequestType.ToUpper() == "GET")

{

if (SteelMachining.Common.safe_360.GetData())

{

Response.Write(q);

Response.End();

}

}

}

|

操作大致如此,具体可根据你的网站进行修改。

实践是检验真理的唯一标准,希望能帮助到大家!

相关文章

黑客入侵技术分析_黑客是怎么入侵别人电脑的?

1、获取口令 这又有三种方法:一是通过网络监听非法得到用户口令,这类方法有一定的局限性,但危害性极大,监听者往往能够获得其所在网段的所有用户账号和口令,对局域网安全威胁巨大;...

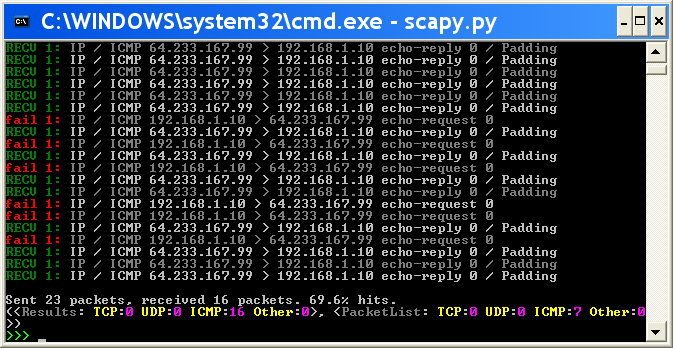

专用工具完全免费使用方法

什么叫Scapy? Scapy是一种十分火爆且有效的数据文件解决专用工具,能够 根据实际操作数据文件来工作中。Scapy能够 在普遍的协议书范畴内编解码数据文件,将其发送至网上,捕捉,关系推送恳求和...

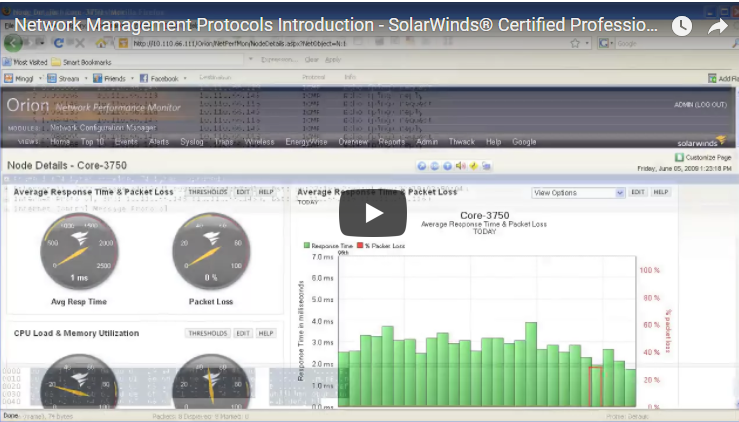

SolarWinds服务器防火墙安全性管理工具

什么叫SolarWinds? SolarWinds服务器防火墙安全性管理工具(FSM)针对必须在其重要安全防护设备上开展汇报和权威专家管理方法的机构和企业而言是一个非常好的解决方法。该商品的设定和配...

什么是IE秘狐漏洞?

秘狐行动:是一次瞄准美国公司的行动,与国防和金融行业有关。尚不清楚攻击组织的动机,解决这一问题的一种方式是改用其他浏览器。 2014年4月27日信息安全公司FireEye曝光了一个IE重大漏...

一般通用性web程序流程

一般通用性web程序流程是假如想要知道域名并不是一件简易的事儿,假如用一个固定不动的URI来做为网站域名会出现各种各样不便。开发者一般是依靠HTTP Host header(例如在php里是_SER...

Crowbar是完全免费的吗?

什么叫Crowbar? Crowbar是怪力进攻专用工具之一,为您出示了一个机遇来操纵递交给Web服务端的內容。它不容易试着明确一个积极主动的答复,如打恰当的登录名或登陆密码组成,只是告诉你出示“标...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!