百足之虫:GlobeImposter勒索病毒新手法,利用MSSQL工程爆破开展攻击

近日,网御星云安全性精英团队捕捉到一起利用MSSQL暴力破解密码推广勒索病毒的攻击事情,攻击者根据MSSQL的xp_cmdshell实行系统命令,从C&C服务器下载并实行勒索病毒。实行的有关指令以下:

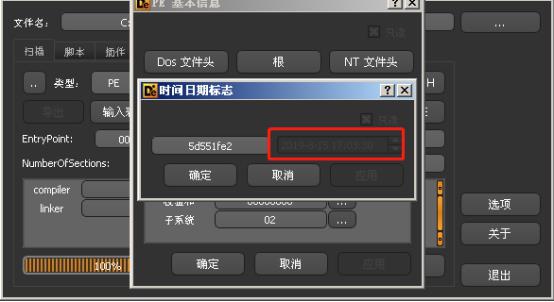

经安全性权威专家剖析,攻击者所应用的程序流程均根据.NET开展Gzip压缩封裝,最后将C 撰写的PE缓解压力后引入到CasPol.exe过程(.NET的码浏览安全系数对策专用工具)实行,经剖析为Remcos远程控制和GlobeImposter勒索病毒。.NET程序流程的编译程序時间为2020年11月30号:

而缓解压力后获得到的真正勒索病毒体编译程序時间为2019年8月15日,已被威胁情报鉴别为GlobeImposter勒索病毒大家族,程序结构也与先前剖析一样:

根据威胁情报管理中心对该远程控制样版的C&C服务器ip89.39.107.61开展关系情报搜集,查询到该远程控制样版最开始是根据URL:195[.]3[.]146[.]180/CyberGuard.exe开展免费下载到当地;

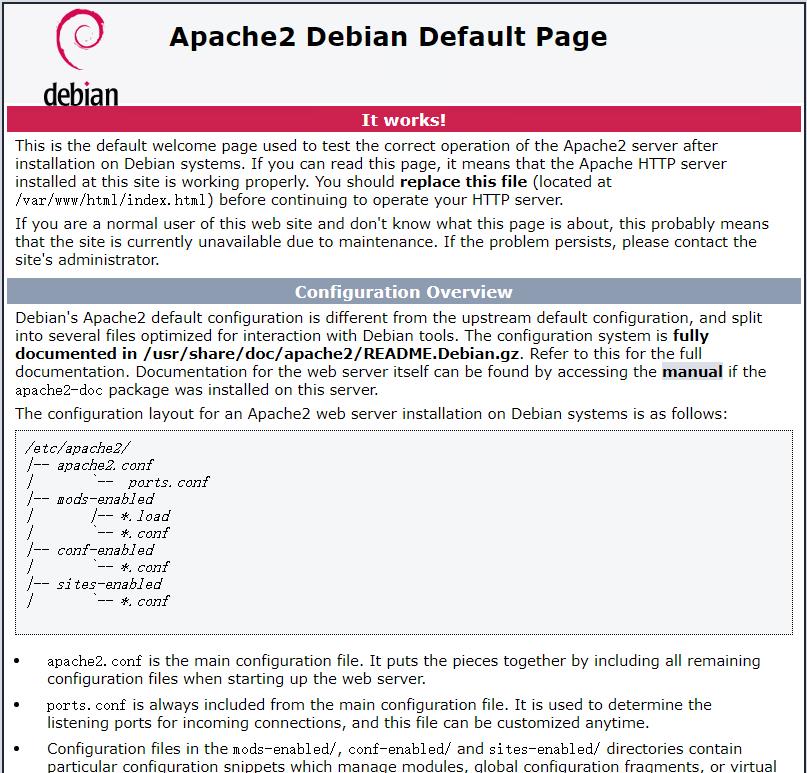

要求浏览IP地址:195.3.146.180,发生Apache2 *** 服务器的默认页面;

再融合云空间资源监管,捕捉到该IP地址在2020年12月5日又升级了提交了故意样版server.exe,应用的免费下载url地址有195[.]3[.]146[.]180/server.exe、195[.]3[.]146[.]180/sql_viwer.exe等,推断该IP为攻击者不断升级攻击武器装备的服务器ip,且攻击者关键根据扫描仪数据库查询弱口令或系统漏洞开展侵入;

从云空间安全防护设备告警信息中确定,该IP最开始在2020年11月14日被鉴别为系统漏洞攻击应用IP,并在近期一个月内经常开展攻击试着;

攻击的总体目标当今关键看准 *** 部门、电力能源等好几个领域,伴随着攻击者的军械库的不断升级,攻击者事后还会继续再次试着别的侵入 *** 开展攻击,并很有可能外扩散攻击目标范畴;公司客户必须尽早搞好安全性结构加固,防止遭到损害。

.NET程序流程历经搞混,动态性挑情况下发觉其应用GzipStream类缓解压力資源段的数据信息,获得一个PE文档,在运行内存中载入该PE文档并启用Dgjxnaq.Structs.Utils的PublishWorker *** :

拷贝本身到Start Menu\\Programs\\Police\\hhide.exe:

修改注册表HKCU\\Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Shell Folders的Startup键值为%AppData%\\Roaming\\Microsoft\\Windows\\Start Menu\\Programs\\Police,完成持久化:

缓解压力第三层PE,是一个控制模块名叫控制模块名叫ClassLibrary3.dll的文档,其关键作用为充压真正的可执行程序并引入到.Net文件目录下的CasPol.exe中:

该文件是一个由C 撰写的远程控制程序流程,从反汇编后的字符串数组能够看得出是Remcos大家族的远程控制,版本号为全新的2.7.2 Pro:

该远程控制程序流程具备以下作用:

获得计算机软件,应用R**优化算法数据加密后发送至C&C *** 服务器;

打开键盘记录器;

手机截图推送C&C *** 服务器;

C&C服务器ip为89.39.107.61:2606;

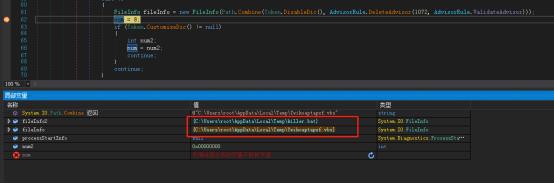

勒索病毒程序流程与远程控制程序流程同样,也是应用.NET开展了数次封裝,数次应用应用Gzip解压資源数据信息,之一层缓解压力的DLL文件更先在temp文件目录下释放出来了一个kill.bat,该脚本 *** 用以删掉包含数据库查询、vm虚拟机、WEB、解压缩软件、云等各种服务项目并完毕有关过程:

另外,恶意软件在同文件目录下释放出来Ywikoaptapxf.vbs用以拉上和删掉bat:

接着将本身拷贝到开机启动文件目录下的一个新创建文件目录Agust下,取名为Chinna.exe:

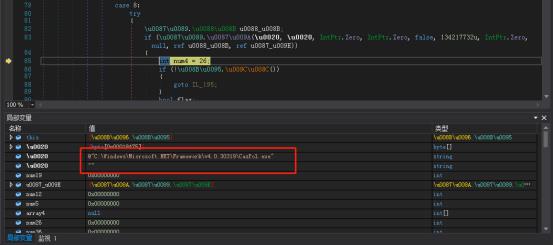

随后再缓解压力2次嵌入的DLL,最后获得一个C 撰写的可执行程序,将该文件引入"C:\\Windows\\Microsoft.NET\\Framework\\v4.0.30319\\CasPol.exe"过程:

该C 程序流程是一个已经知道的GlobeImposter勒索病毒,程序流程作用与以前的剖析基础符合,更先对本身过程开展提权实际操作,随后根据修改注册表来关掉Windows Defender:

根据注册表文件设定开机启动:

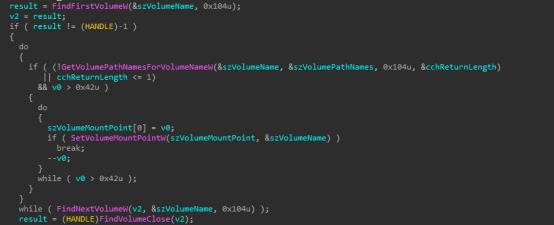

解析xml服务器上的硬盘:

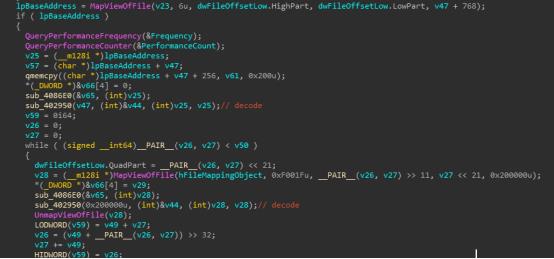

解析xml文件目录,应用RSA算法对文档开展数据加密:

在其中会绕过特殊后缀名文档和文件目录,防止系统加密文档造成 崩溃:

数据加密进行后修改文件后缀:

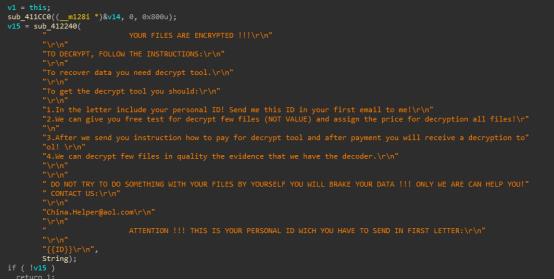

在每一个根目录下释放出来敲诈勒索信息内容文档:

网御星云安全性精英团队再度提示众多客户,勒索病毒防止为主导,现阶段绝大多数勒索病毒数据加密后的文档都没法破译,留意日常预防措施:

1、立即给系统软件和运用修复漏洞,修补普遍高风险系统漏洞;

2、对关键的数据库文件按时开展非当地备份数据;

3、不必点一下来路不明的邮件附件,不从未知网址下载应用;

4、尽可能关掉多余的共享文件管理权限;

5、变更服务器帐户和数据库查询登陆密码,设定强登陆密码,防止应用统一的登陆密码,由于统一的登陆密码会造成 一台被攻克,几台殃及;

6、假如业务流程上不用应用RDP的,提议关掉RDP作用,并尽可能不必对外网映射RDP端口号和数据库端口。

相关文章

多所高校延期开学怎么回事 哪些学校延期开学具体详细名单曝光

【#多所高校延期开学#湖北高校开学时间待定】近日,受新冠肺炎疫情影响,多所高校宣布延迟开学,部分高校或采取网上教学,开学时间待定。上海大学官方微博发布通知称本科生、研究生假期均延期至2月16日结束。香...

东莞英语(东莞英语培训机构排名)

少儿英语培训机构在东莞你可以到58同城看一下。 答:东莞哪有英语培训机构百度搜索一下你若喜欢便是晴天 就如今市面上的英语培训来说,得分为线上和线下来看。线下的英语培训,一般价格是比较贵的,许多课程可能...

退休6年后落马

这两天关于退休6年后落马在网上的热度是非常高的,很多网友们也都是非常关注退休6年后落马这个事情,为此小编也是在网上进行了一番搜索查阅相关的信息,那么如果说有感兴趣的网友们想知道具体的情况的话,小编就把...

西三旗邮编(北京市昌平区西三旗邮编)

海淀区西三旗桥东上奥世纪中心邮编100096 海淀,过了五环就是昌平了,但是有的地方的房子还是海淀的房产证 圆通到不到北京市昌平区西三旗龙乡小区?谢谢帮忙!到的,我就住这附近 如果不是北京市户籍的话,...

ps怎么去色

开启ps,导进素材图片,点一下上边的图象,调节,去色就可以,还可以应用去色快捷键ctrl shift U。 知名品牌型号规格:想到GeekPro 2020 系统软件:win10 1909 64位商业版...

百年店铺取名大全(434个顺口名字)

寓意好两个字百年店铺取名一个字百年店铺名字大全 庄户百年特价店铺 棚、尊、清 闰日百年直销店铺 欲、折、瓮 大雁百年旗舰店铺 戎、翁、业 书评百年直销店铺 挂、陶、田...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!