找黑客帮忙盗 *** (找黑客帮忙盗qq吃可以真的吗)

一、找黑客帮忙盗 *** (找黑客帮忙盗qq吃可以真的吗) *** 总结

1、网上的那些黑客帮忙找 *** 密码的是真的吗?盗号是利用木马,监听别人的密码。如果他要帮你盗回你的 *** 必须满足以下条件:你的 *** 会在次登入。他必须在登你 *** 的电脑上装有木马等工具。黑客真的能盗 *** 吗别人真的盗了某个人的某个网站的账号才真的算黑客,反过来,称得上黑客的基本上都会盗别人的账号,而且不只是 *** 账号,可能是百度账号之类的黑客帮忙找回 *** 是否真实?有一些黑客是出于好心,帮你找回 *** 。

2、但是大多数黑客真的很黑,不要轻易相信那些黑客。您如果丢失了密码,可以去账号申诉。找个黑客帮我盗回来我的 *** !我有重谢!你可以试试申诉…………那点分请不动黑客的寻找黑客帮忙找回被盗 *** 密码 *** 被盗了,只要在登陆处点击那个忘记密码。会出现申诉的一只要你记得你 *** 三个或者一个好朋友的 *** 号码,和你曾经改过或者用过的密码。哪位黑客能帮我找回我的 *** 号?我的 *** 号被别人盗了,事成之后。

3、建议你还是在 *** 平台找 *** 申诉找回为好。可以下载一个 *** 安全中心协助找一下。 *** 被盗了,怎么能找回来?黑客能帮忙吗? *** 被盗了怎么办,3步教你找回密码我被人盗了的 *** 号黑客可以帮我盗回来吗?你没有密码保护吗?你不知道还可以申诉吗?对于一个固定的号不是说盗就能盗回来的求黑客帮忙盗个 *** 号啊我号被人改了定点盗号的我还真没试过现在的木马多是钓鱼主动攻击的不是没有太难搞了最起码也要等那个qq上线完了知道ip如果他用的老版系统。我被骗了有没有骇客可以帮我盗个qq给报酬你好有人帮你盗号了吗可以推荐给我一下吗网上的“黑客”都是用什么办法盗 *** 的?盗 *** 一般是通过种植木马远程获得。

4、自木马程序诞生至今,己经出现了多种类型,想在这里给它们来一次完全的列举和说明是不可能的,更何况大多数。我要找寻一个黑客高手能帮助我盗回属于我的 *** 能不过人家都是收钱的你去中国黑客联盟看看那里有一大群黑客在百度搜就可以了找一个黑客高手帮我把我 *** 号(已经被别人盗了)盗回来?-百。

5、百度一下, *** 申诉 *** 。只要 *** 号使用时间勾久,一般都可以找回。我找了一个黑客帮我盗号,我给了他40Q币,然后他又跟我说要。肯定是骗子啦。你上当了。没有任何所谓黑客,能盗指定 *** 的密码。求一个黑客帮我把自己被盗的 *** 盗回来!我申诉了好多次了没。

6、然后每天去看下它处理你的申诉了没有,没有再申诉几次。再没处理,给腾讯我可以教大家一个“拒绝服务攻击法”上面我说过腾讯为了防止黑客穷举。谁可以帮我盗取 *** 号的密码呀,黑客也可以必有重谢你可以查找网名是“ *** 专区★★★”,这个人,我就是找的他帮忙,很信誉,价格又不高,你也可以试试求黑客,帮我找回被盗的 *** ,自带价格这个帮不了你,现在骗子很多的。

7、买号要看信誉。去买5星信誉的。

二、找黑客帮忙盗 *** (找黑客帮忙盗qq吃可以真的吗)相关文献

找黑客帮忙需要多少钱(网上怎么找黑客帮忙多少钱)1、远程控制。更受欢迎的工具之一是灰鸽远程控制的主要功能,即控制计算机通常用于批量管理学校机房网吧等。黑客使用后有许多新的特性,如键盘记录、观看视频等。从某种意义上说,随着抗病毒软件的升级和这些软件的打击,这是一种严重的违法行为。现在,玩远程控制的人越来越少。

2、肉鸡。所谓的肉鸡是一个非常生动的例子,比如可以由我们操纵的计算机或服务器。这是一台由遥控软件控制的机器。特洛伊木马。表面上伪装成正常的程序,但当这些程序正在运行时,他们将获得计算机的整个控制权。有很多。

3、黑客使用特洛伊木马损坏计算机,例如远程控制计算机,前提是先生是特洛伊木马,然后找到一种 *** 来控制它。网页木马。表面上伪装成一个普通的Web文件,但将病毒代码直接插入到正常的Web文件中。当被访问时,Web特洛伊特洛伊特洛伊特洛伊特洛伊特洛伊特洛伊特洛例如,一些人访问了 *** ,发现CPU非常高,并且在访问网站时使用了挖掘代码。

4、挂马。将恶意代码放入其他网站文件中,将恶意代码插入到彼此的正常网页文件中,使读者描述一种操作行为。这不是一项技术。后门。例如,您想下载腾讯 *** ,但将其下载到不是官方文件,而是将病毒文件绑定到正常文件中。

5、当它打开时,它通常被称为后门,因为受害者找不到它。软弱的密码。指的是密码,密码强度不够容易猜测,类似于ABC123安全密码。黑客这种弱密码约有20种常见的入侵方式。谢尔。它指的是一个指令执行环境,例如当我们按下键盘上的Windows键R时,操作对话框。

6、输入CMD将显示一个黑色窗口,可以执行命令。这个窗口基本上已经使用过或正常了。黑客我在这部电影里看到了Windows的墙壁执行环境。当没有鼠标时,只有键盘才能完成所有的计算机操作。韦布谢尔。WebShell是基于ASPPHP *** P和其他在线文件的命令环境,也可以称为网页后门。

7、黑客在入侵网站后,这些ASP或PHP后门文件通常与网站服务器WEB目录中的正常网站文件混合。因为管理员找不到删除,所以无法获得网站控制。一个网站挂在Webshell的后门上,基本上可以修改网站的任何部分或删除。黑客之间的网站交易是由Webshell进行的,比如我在这个网站上花了多少钱。

8、攻击者负责在这个网站上放置Webshell后门,这样你就可以理解了。注入。随着B/S结构的开发,基本上所有网站都需要数据库。用户可以根据程序提交数据库查询代码以获得他想知道的一些数据。但是,将恶意攻击代码改为查询句中的破坏性代码是所谓SQL注入的更具侵略性的网页漏洞。

9、对无数企业站进行入侵的罪魁祸首。注射点。它是指一个可以用参数注入SQL的地址。根据注入点数据库的帐户权限,您获得的许可证是不同的。互联网。一般来说,局域网,如网吧、校园网、公司内部 *** 等等。查看IP地址,如果它在以下三个范围内,这意味着我们在 *** 中:0/2225510/1225110/1122。

10、外部 *** 。直接连接到Internet允许任何计算机相互访问外部 *** ,以访问宽带。不要杀人。它是通过修改花卉指令和其他操作来改变程序,以逃避药物控制软件的检查和杀戮。我们之前提到的远程控制产生的特洛伊木马通常被反毒软件发现无法控制计算机,因此有必要使用非杀伤技术来逃避反病毒软件的扫描。

11、让防病毒软件错误地认为它是一个安全的软件,这样它就不会被拦截。增加外壳。使用特殊算法改变EXE可执行程序或DLL动态链接库文件的编码(如实时加密),以减少文件的体积和加密程序编码。甚至避免了杀毒软件的意图。

12、目前,更常用的贝壳是UPXASPackPeCompactUPack免疫007等。外壳的另一个重要功能是防止软件被破解和攻击。花的顺序。也就是说,几个编译指令允许编译句子跳转,使反病毒软件无法正常判断病毒文件的结构。

13、一般来说,防病毒软件是从头到脚根据顺序找到的。如果我们把病毒的头和脚倒转,我们就找不到病毒。

| 黑客图片: |

相关文章

黑客教你定位微信地址(黑客定位手机具体位置)

随着短视频的兴起,越来越多人开始选择以视频创作的形式来记录生活。但视频创作和剪辑对设备的要求并不低,尤其是那些需要随时随地记录灵感的高阶内容创作者,他们既需笔记本轻薄便携,又需要它性能强悍,以此来满足...

年轻人创业应该注意哪些小细节?这3点需要你做到

针对青年人创业来讲,自主创业的取得成功是否通常在一些小关键点上就能见到。绝大多数年青人的自主创业全是以不成功而结束的,造成 她们负债累累的缘故许多 ,例如资金短缺、工作人员矛盾激化、管理方法不善这些。...

儿童派对公司取名大全(81个简约名字)

霸气两个字儿童派对公司取名名字大全打分 局子儿童派对公司 7.88分 蔻蔻儿童派对公司 23.39分 卵泡儿童派对公司 44.48分 防务儿童派对公司 8.30分 ...

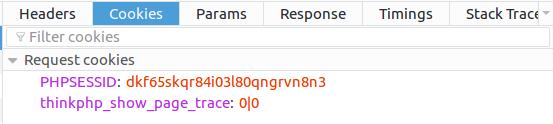

利用Thinkphp 5缓存漏洞实现前台Getshell

网站为了实现加速访问,会将用户访问过的页面存入缓存来减小数据库查询的开销。而Thinkphp5框架的缓存漏洞使得在缓存中注入代码成为可能。(漏洞详情见参考资料) 本文将会详细讲解...

ExPasset遭黑客(apex被黑客入侵)

本文导读目录: 1、听说expasset可以赚钱,想了解下,到哪里可以了解呢? 2、EXPASSET公司的收入来源 听说expasset可以赚钱,想了解下,到哪里可以了解呢? 要了解这个的话,去...

Turbo Intruder 使用 – 拥抱十亿请求攻击

在上一篇 一些相见恨晚的BurpSuite插件推荐 文章中简单介绍了下 Turbo Intruder 这个插件,这次来详细讲解下这个插件的使用,灵活运用该插件可以很好地提高我们的渗透效率。...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!