黑客之重生,攒美 *** 黑客的句子,黑客监控密码怎么破解

Job示例2019年9月20日,FireEye Intelligence发布了一篇文章,具体介绍了针对动力和航空航天业的鱼叉式 *** 垂钓活动。

最近的揭露陈述标明,APT33鱼叉式 *** 垂钓与SHAMOON进犯之间或许存在联络;可是,咱们无法独立核实。

FireEye的高档实践团队运用遥测和活跃的自动操作来坚持APT33的可见性。

这些努力使咱们可以树立一个操作时刻表,该操作时刻表与在进犯者完成任务之前承认并包括的多个侵略办理防护共同。

咱们运用下面描述的内部开发的相似性引擎来相关侵略。

此外,揭露评论还标明,咱们调查到的特定进犯者基础设施或许与最近的SHAMOON进犯有关。

针对国家发改委的垂钓网站这儿罗列经常在病毒中运用的Daemon二进制文件,保活计划(体系5.0以下)样本剖析gameofthronesneon.com

5、 支撑多线程使用程序监控。

5、 支撑多线程使用程序监控。

相关文章

活着观后感(活着观后感1000字)

活着观后感(活着观后感1000字) 《活着》这部电影,以一种轻松幽默的方式向人们讲述一个凄婉悲惨的命运。人们在自己的笑声中思考着生命这种东西,同时也在想着应该怎样活着。如同我,是无论如何不想过...

初学者必读!网络黑客要是有联系电话就能精准定位另一方吗?

初学者必读!网络黑客要是有联系电话就能精准定位另一方吗? 近期,安全性权威专家警示说,Google等软件开发公司搜集客户的位置信息并市场销售给第...

怎样找出来卖的学生(在北京怎么找出来卖的学生)

怎样找出来卖的学生(在北京怎么找出来卖的学生)影视剧中那些催人泪下的台词...

9个新职业:直播销售员成正式工种 这9个新职业中有你的专长吗

近日,人社部等部门发布了互联网营销师等9个新职业信息,其中,在“互联网营销师”职业下增设“直播销售员”工种。这意味着带货主播成为正式工种,李佳琦们正式转正了。 9个新职业来了 这9个新职业...

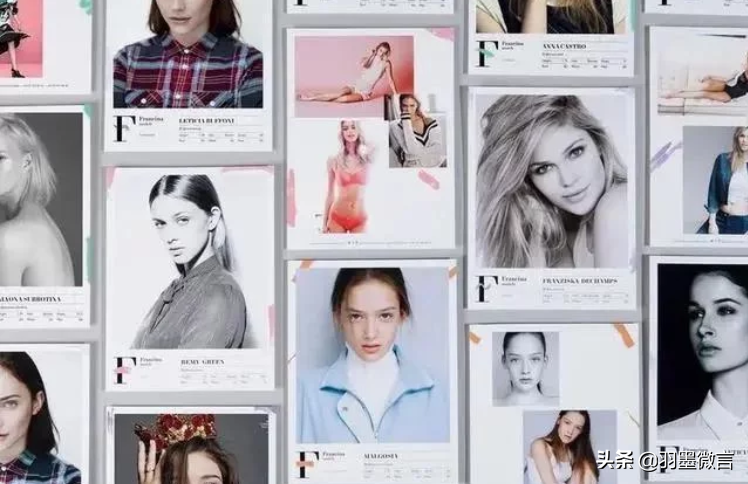

招聘兼职模特?兼职模特日结可信吗

越来越多的骗子开始向大学生靠拢,在他们眼里,大学生廉价还特别容易好骗,于是就发生了我同事家孩子的这段经历。 大三的王倩是我同事家的独女,人美心灵美,每次来公司都给大家伙带好吃的。最近王倩迷上了减肥瘦...

冬虫夏草是什么东西(冬虫夏草对人体有什么益处)

冬虫夏草仅仅补虚药,网上炒作许多 ,通常把它的作用夸大其词,变的无人能敌,乃至有些人说,吃完它,癌病的硬块也可以清除,好像便是癌病病人的福利。但真的是那样吗?客观的而言,它是有主看病证的,不必盲目从众...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!