谁介绍几首黑客专用的音乐啊?

谁介绍几首黑客专用的音乐啊?本文首要介绍我怎样发现三个缝隙,并将它们一同运用,然后在微软的侵犯分析器(Attack Surface Analyzer)GUI版别中结束远程代码实行(RCE)的进程。我们可以看看下列行为:比较简略的做法或许就是不断的搜集各种侵犯的Payload,进行侵犯检验;Album.app.zip

接着《Android静态分析之初级篇 》来,这次来看看如安在反编译后的apk包中

相关文章

李白的送别诗有哪些,你记得几首!

古诗词中关于送别的诗句那是不计其数。 前几天才给大家推荐了十首经典的送别诗。 其中李白的就占了2首。 那今天就好生的给大家说说李白的送别诗。 李白一生交友无数。 汪伦,王昌龄,孟浩然,杜甫等...

陈奕迅最新歌曲哪几首比较好听(陈奕迅最新单

陈奕迅 日前,陈奕迅(Eason)新专辑《L.O.V.E.》在广州太古仓码头举行了发布会。Eason与DUO团队成员王双骏、恭硕良、孙伟明等人一同出席。陈奕迅表示:“这张专辑的歌都要慢慢听...

2019年度十大歌曲排行 抖音2019年度最火的十大BGM是哪几首

很多人都有听音乐的习惯,时不时还郎朗上口几句,本文整理了2019热门好听音乐:新浪音乐2019年度十大歌曲,以及抖音2019年度十大BGM排名,这些歌曲都成为了网络神曲,传唱度广受推崇,一起去看看你听...

周恩来的诗你知道几首,人民好总理!

我党老一辈无产阶级革命家中有不少诗人,他们的作品脍炙人口,广泛流传。提起毛泽东,我们马上就想起他的《沁园春·雪》,提起陈毅,人们就能想起小学学过的《梅岭三章》,董必武、叶剑英、朱德等也都留下了流传广泛...

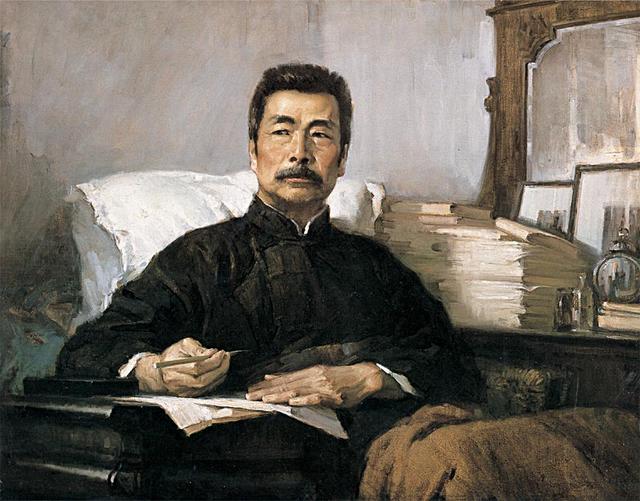

鲁迅的诗有哪些,你读过几首!

1、《自嘲》 运交华盖欲何求?未敢翻身已碰头。 破帽遮颜过闹市,漏船载酒泛中流。 横眉冷对千夫指,俯首甘为孺子牛。 躲进小楼成一统,管他冬夏与春秋。 2、《无题》 烟水寻常事,荒村一钓...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!