Struts2-057 两个版本RCE漏洞分析(含EXP)

2018年8月22日,Apache Strust2发布最新安全公告,Apache Struts2存在远程代码执行的高危漏洞(S2-057/CVE-2018-11776),该漏洞由Semmle Security Research team的安全研究员Man YueMo发现。

该漏洞是由于在Struts2开发框架中使用namespace功能定义XML配置时,namespace值未被设置且在上层动作配置(Action Configuration)中未设置或用通配符namespace,可能导致远程代码执行。同理,url标签未设置value和action值且上层动作未设置或用通配符namespace时也可能导致远程代码执行,经过笔者自建环境成功复现漏洞且可以执行命令回显,文末有你们想要的 !

笔者搭的环境分别是Strust2 2.3.20版本和 Strust2 2.3.34版本,漏洞利用大致分为三种方式:数值计算、弹出计算器、 命令回显。

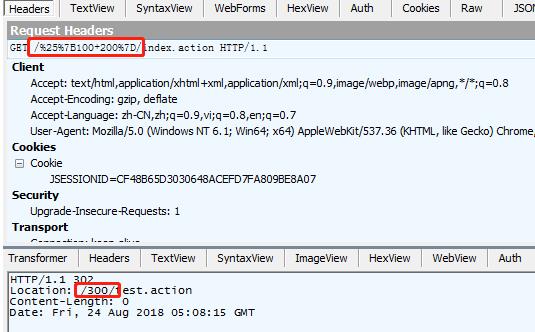

数值计算相对最简单,在URL上指定 %{100+200} 就可以发生跳转,得到计算的结果

2.3.20版本的POC如下:

两个版本都是利用com.opensymphony.xwork2.dispatcher.HttpServletResponse对象去打印命令执行后的回显数据

2.3.20版本的POC如下:

2.3.34版本的POC如下:

2.3.34版本的POC如下:

攻击后效果如下图

攻击后效果如下图

在分析漏洞之前,需要配置struts.xml文件,这个文件就是struts2的核心配置文件,大多数的时候增减配置都需要操控这里;

总共两处需要注意,之一处一定要配置struts.mapper.alwaysSelectFullNamespace =true ,否则不能触发漏洞,这个配置的目的是设定是否一直在最后一个斜线之前的任何位置选定NameSpace;第二处result标签返回的类型选择 “ redirectAction 或 chain“ , 只有这两个配置选项的值是可以将action转发或者重定向;关于type具体可以参考下图

总共两处需要注意,之一处一定要配置struts.mapper.alwaysSelectFullNamespace =true ,否则不能触发漏洞,这个配置的目的是设定是否一直在最后一个斜线之前的任何位置选定NameSpace;第二处result标签返回的类型选择 “ redirectAction 或 chain“ , 只有这两个配置选项的值是可以将action转发或者重定向;关于type具体可以参考下图

说完了配置,开始动态分析。漏洞位于

说完了配置,开始动态分析。漏洞位于

struts2-core.jar!/org/apache/struts2/dispatcher/ServletActionRedirectResult.class

this.namespace这个成员的值来自于getNamespace() *** ,再通过getUriFromActionMapping()返回URI字符串;

this.namespace这个成员的值来自于getNamespace() *** ,再通过getUriFromActionMapping()返回URI字符串;

通过getUriFromActionMapping获取的值赋给了tmpLocation变量,接着表达式进入setLocation ***

通过getUriFromActionMapping获取的值赋给了tmpLocation变量,接着表达式进入setLocation ***

再通过super.execute *** 调用了ServletActionResult ,而在execute *** 体内跟进了conditionalParse *** ,在这个 *** 内调用了ONGL执行的关键 *** translateVariables。

再通过super.execute *** 调用了ServletActionResult ,而在execute *** 体内跟进了conditionalParse *** ,在这个 *** 内调用了ONGL执行的关键 *** translateVariables。

获得的param值传入到translateVariables() *** 内,最终在OnglTextPaser里导致了OGNL表达式执行。

再弹出计算器后获得lastFinalLocation的值为当前执行后的句柄,这个值作为响应跳转的action地址,也就是在浏览器中弹出计算器后在地址栏中出现的URI

再弹出计算器后获得lastFinalLocation的值为当前执行后的句柄,这个值作为响应跳转的action地址,也就是在浏览器中弹出计算器后在地址栏中出现的URI

到这里弹出计算器的分析到此为止,接下来看下基于命令执行回显结果的分析,基本上流程和上述一样,唯一不同之处lastFinalLocation返回的值是NULL,这也就引发出提交后没有做302的跳转,依旧是当前的action,并且返回的值是200

到这里弹出计算器的分析到此为止,接下来看下基于命令执行回显结果的分析,基本上流程和上述一样,唯一不同之处lastFinalLocation返回的值是NULL,这也就引发出提交后没有做302的跳转,依旧是当前的action,并且返回的值是200

知道了原理后小同事用python实现了exp检测脚本,此脚本用途仅供学习研究;

知道了原理后小同事用python实现了exp检测脚本,此脚本用途仅供学习研究;

1. 将框架版本升级到官方最新版本;

2. 对于Web应用来说,尽量保证代码的安全性;

3. 对于IDS规则层面来说,数值计算和弹计算器返回的状态码都是302,并且Location跳转字段含有特征句柄字符串;如果是命令回显返回的200状态码,且有命令结果输出;

文章中提及的python EXP下载地址: https://github.com/Ivan1ee ;

https://cwiki.apache.org/confluence/display/WW/S2-057

https://lgtm.com/blog/apache_struts_CVE-2018-11776

https://blog.csdn.net/madison__/article/details/55671426

*本文作者:360云影实验室,转自 FreeBuf

相关文章

黑天鹅外卖是什么梗 黑天鹅外卖在哪点

你了解灰天鹅外卖送餐吗?大家一般人点外卖全是在美团外卖或是是饿了么外卖上点,可是单身富婆们都点灰天鹅外卖送餐啦,听说灰天鹅每一个外卖小哥全是都护眼的小鲜肉明星帅男。那麼灰天鹅外卖送餐是什么梗?灰天鹅外...

百度搜索网页标题规范(这是百度给的建议)

对搜索用户来说,标题是一个网页最直观的认知渠道和展现方式,也是吸引用户点击搜索结果进入落地页的关键因素。 为了保障搜索用户对所需资源的有效获取,保证搜索结果的公平性,现百度搜索对外发布《百度搜索网...

《求是》杂志发表习近央视调查毕福剑平总书记重要文章《共担

12月16日出版的第24期《求是》杂志将发表中共中央总书记、国家主席、中央军委主席习近平的重要文章《共担时代责任,共促全球发展》。 文章强调,经济全球化是社会生产力发展的客观要求和科技进步的...

秘鲁总统接种中国新泰民学校事件冠疫苗 称是最好防护(图)

中新网2月10日电 据路透社报道,当地时间9日,秘鲁启动新冠疫苗接种工作,首批接种者接种了中国国药集团研发的疫苗。当天,秘鲁总统萨加斯蒂也加入了疫苗接种行列,并表示,“疫苗是最好的防护”。...

四维彩超多少钱一次,什么时候时候去照!

其实做个四维彩超的价格并不贵,基本上每个家庭都可以负担得起。四维彩超的收费标准各个地方是不同的,价格在360―500元不等。主要看当地的消费水平的,和检查的医院,要提醒您的是,做四维彩超要考虑距离和最...

山海镜花悬赏聒噪的三尾猫在哪打 悬赏聒噪的三尾猫位置介绍

在山海镜花游戏中不少小伙伴们都接到了悬赏聒噪的三尾猫,那么山海镜花悬赏聒噪的三尾猫在哪打呢?下面小编就为大家带来山海镜花悬赏聒噪的三尾猫位置介绍,跟小编一起去看看在哪吧。 悬赏聒噪的三尾猫位置介绍...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!