Vunlnhub之FristiLeaks靶场复现

Vunlnhub之FristiLeaks靶场复现

靶机:firstiLeaks打开虚拟机后设为nat模式,更改mac地址为08:00:27:A5:A6:76

攻击机:kali,windows10

一、信息收集

Netdiscover –r?或者arp-scan –l? 找到靶机真实ip

通过Nmap 命令 查看端口。发现开放80

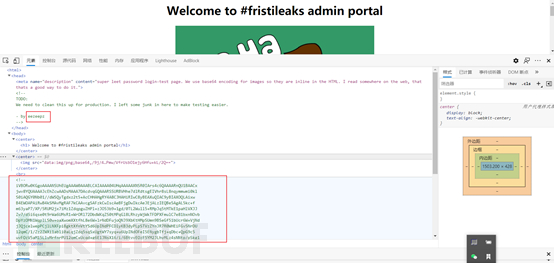

3.然后访问,f12找有用信息

4.找了一圈没有有用的。

5.使用kali中的dirb进行目录爆破

7.然后登录/images/robots.txt ,没有有用东西。哈哈

8.然后再回去主页面看看,发现fristi,然后访问一下

9.发现登录界面,然后f12查看关键信息

10.找到了可能是用户名和base64加密。

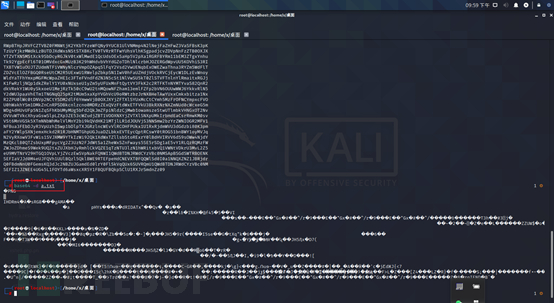

11.使用kali base64 解密,发现是png格式,然后转换一下进行查看

12.得到密码

13.登录

二、提权

1.发现可以上传,

2.然后使用kali *** 木马

3.新建txt,然后改为.php.jpg

4.上传

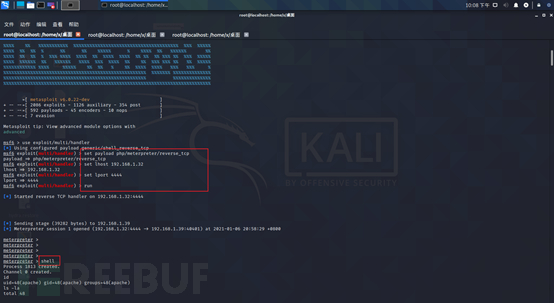

5.使用msf,然后设置payload,lhost,lport和之前的木马文件一样

然后记得访问哪个文件

6.然后拿到低权限

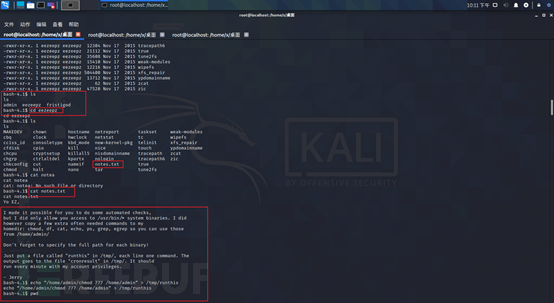

7.然后进行提权,ls查看当前目录文件

8.ls-la 查看权限

9.在eezeepz发现个txt文件,使用cat查看

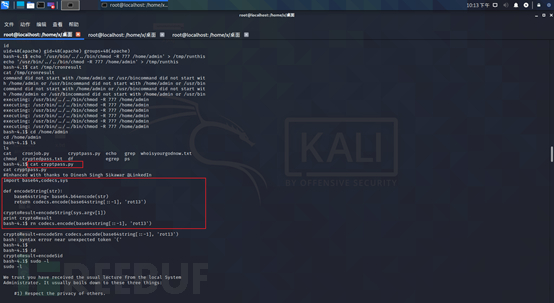

10.发现两个密文和一个解密脚本

=RFn0AKnlMHMPIzpyuTI0ITG

mVGZ3O3omkJLmy2pcuTq

11.然后修改解密脚本,解密

import base64,codecs,sys

def decodeString(str):

rot13string=codecs.decode(str[::-1], 'rot13')

return base64.b64decode(rot13string)

print decodeString(sys.argv[1])

12.前面找到的三个用户名admin eezeepz fristigod

Let There Be Fristi!

Fristigod ~ LetThereBeFristi!

admin~ thisisalsopw123

13.然后登录fristigod,sudo –l查看权限

使用sudo -u fristi /var/fristigod/.secret_admin_stuff/doCom su –进行提取

最后成功获得root权限,找到flag文件

总结

希望这篇文章可以帮助到你,我也是初学者,希望会的大佬勿喷,如果有错误的地方请指出来,我一定虚心改正。如果有好的 *** ,大家可以分享出来,多多交流。

相关文章

黑客模拟器dlc攻略(黑客模拟游戏)

本文导读目录: 1、小偷模拟器黑客电脑怎么用 2、hacknet csec甲虫计划放弃了怎么办 3、沙雕模拟器里面的黑客密码是多少 小偷模拟器黑客电脑怎么用 1.我们先买个黑客电脑,随后会接...

用什么方法可以查别人的微信聊天记录

每日好文 回忆可能是一座城、一个人、一首歌,但是他也有可...

什么是乳贴(长期使用乳贴有什么影响)

对于大胸妹子来说,冬天穿衣还好,夏天的话就苦不堪言了,什么低胸小背心统统不敢穿,谁又能体会那热到炸裂的赶脚!当然,对于爱美的胸大女性或许这点热还是挺得住的,但是,胸部的视觉连带着整个人都显得胖嘟嘟的,...

福州一男子自学技术入侵300多个网站赚 黑钱

9月6日讯 据福州晚报报道(记者 王威 通讯员 甘圆方) 林某从一家从事网站推广的公司离职之后,开始自学通过非法手段提高网站点击率的技术,靠出售后台管理权限获利。日前,福州市仓山区人民检察院以涉嫌非法...

小白如何学习黑客?黑客入门学习方法!_接单网站

前沿概述 但基于差异的企业文化和技术进化速度,两个最大市场之间的差距依然存在。据沙利文报告,2018年中国云服务占整体IT的支出渗透率只有4.5%,而同期的美国云服务市场,则达到了13.8%。 中...

国产厄洛替尼价格医保后4000左右,购买厄洛替尼

肺癌是全球发病率和死亡率最高的癌症,其中非小细胞肺癌占80%~90%。据2018年中国癌症年报显示,约75%的患者在确诊时已处于中晚期,错失手术时机,且术后易复发,5年生存率很低。这种困境一直持续到2...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!