对攻击面管理必要性的深入思考

作者简介:黄乐,北京掌数信息技术有限公司联合创始人,清流派企业安全沙龙创始人,公众号“企业安全工作实录”主理人,《企业信息安全建设之道》作者,曾任央视网 *** 安全部副总监。对企业安全运营及管理有多年实践经验,研究领域涉及安全运营、安全检测及防御、漏洞治理、内容安全、应急响应等领域。

笔者在两年前曾写过一篇《攻击面管理策略梳理》文章,在刚刚出版的新书《企业信息安全建设之道》中,也用攻击面管理作为技术篇的之一章。但经过大量交流和思考,感觉讨论的还不够充分,所以就有了本文。本文不再从具体 *** 上讨论安全策略管理需要如何做,而是在思路上,再次探讨安全策略管理工作的必要性。

笔者曾经在一家互联网架构的国企工作了十几年,作为信息安全工作负责人,每天要面对来自各个方面的挑战。不仅要思考攻击对抗、脆弱性修复、情报分析、安全教育等各方面工作的策略,更要不停地对技术原理和应用进行多方面研究。从基础的云和大数据技术,到AI在安全领域的落地,甚至区块链在业务安全中的应用都进行了大量研究工作。

相信任何做技术的人在研究前沿技术时都会进入舒适区,而舒适区往往意味着危险。在很多实践中可以看到,AI等先进技术是用来解决安全领域金字塔尖的问题的,对于大量基础问题,则需要基础的 *** 和策略去解决。

从信息安全领域来看,最基础的问题就是攻击面管理。相比AI、区块链的研究,攻击面管理工作实在是不够高大上,甚至写周报的时候都不好意思多提。但负责过信息安全工作的朋友都清楚,一个完善的四层安全策略体系至少可以解决一半安全问题。为了说明这个问题,我们可以从每个人对自己房屋的安全性入手,去探讨攻击面管理的重要性。

对一般房屋来说,最主要的攻击面就是门和窗。作为负责一间屋子安全的人,不能每天研究做锁的技巧,而忘了关窗。或者过多思考诸如 “墙被突破了该怎么办?”这类问题。而是应该关注“买什么样的锁和防盗窗效果更好”,以及“出门前要管好门窗,不要轻易给陌生人开门”之类的安全策略。

相应的,企业信息安全负责人也更应该管好锁(安全策略),而非做好锁(安全产品)。

由此引申而出,对企业来说,安全防御策略的梳理就变得非常重要。带着这个问题,笔者在2020年10月的清流派企业安全沙龙中,邀请安博通和十余家企业安全负责人一起进行了深入探讨。在场各企业的安全负责人都普遍关注这个问题,由此可见,企业安全负责人普遍还都是比较务实的。

当天的讨论主要从下面几个环节展开:

一、 *** 安全策略管理的难点

企业防火墙策略管理工作的难点主要体现在三个方面:异构性、复杂性与未知性。

1)异构性:企业 *** 中一方面存在防火墙品牌的异构性,另一方面本地与云同时存在异构环境,而且每台设备的策略规则普遍在1000条以上,核心边界设备的策略规则能达到几万条。

2)复杂性:防火墙策略设置的有效性与风险性分析不仅限于单台防火墙,还需要通过 *** 对象间的访问关系与访问路径进行分析。在 *** 结构复杂的情况下,人工方式实现全局 *** 对象访问路径与访问关系分析基本不可能。

3)未知性:复杂 *** 结构下,企业无法实现业务系统 *** 暴露面收敛到最小化,从而减少黑客攻击入口。

以上三方面问题使企业防火墙策略精细化管理工作难于落地,将会造成两方面后果,一是频繁的策略变更增加了安全风险引入的机会,二是占用了大量人力。有些企业的策略管理工作量占比达到安全运维工作量的40%,直接导致其他更高层面工作资源得不到保证。

二、解决方案

引入安全策略集中管理系统,可以从如下几个方面入手,解决安全策略管理面临的问题:

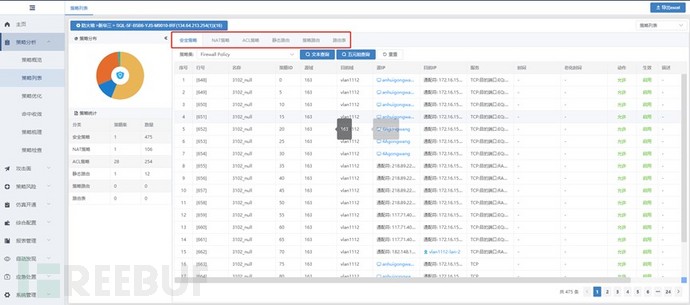

1)安全策略合规检查:通过在线采集方式定期抓取防火墙、路由交换、负载均衡等网关设备的策略配置文件、路由表信息以及主机iptables策略,经过分析后,可以实现海量策略规则的快速优化清理,降低 *** 风险,同时降低了 *** 访问控制设备的性能负载。

主机iptables规则集中展示

*** 设备安全策略集中可视

*** 设备安全策略优化检查类别

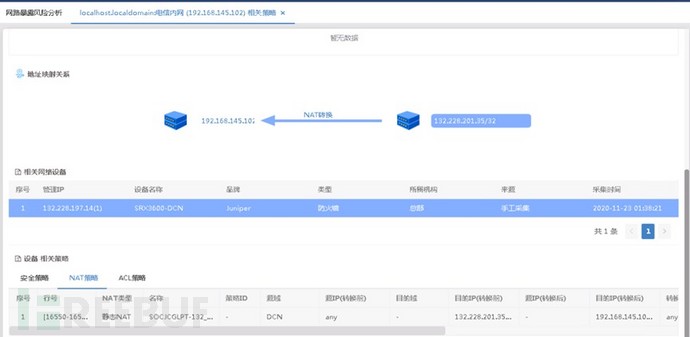

2)NAT转换关系梳理:多层NAT后, *** 结构将极其复杂,对NAT安全策略进行综合分析,可以在安全事件发生后方便攻击路径溯源。

NAT关系梳理

3)主机 *** 暴露风险分析:总体上分析全网暴露情况,可以帮助用户实现对暴露面的管理。

主机暴露风险排名

4)第三方系统联动:用户可以通过联动能力,对攻击路径上的防火墙下发安全策略阻断后续攻击行为,实现安全加固。联动方式一方面可以提高防火墙配置的准确性,避免误操作;另一方面可以大量缩短配置的时间周期。

安全事件路径溯源

写在最后

对攻击面的管理工作虽然没有那么“高大上”,但对企业来说是性价比更高的安全工作。有效收敛攻击面可以让企业在投入更低成本的情况下,更大程度降低对外暴露的安全风险。对于中大型 *** 来说,可以通过自建或采购安全策略管理平台方式实现系统化、自动化的攻击面管理。

相关文章

黑客微信号定位软件(微信定位找人)

黑客微信号定位软件(微信定位找人)近期,不少定位App打着“只要输入手机号就能确定对方位置”的旗号,通过让消费者充值购买会员服务的形式获利。然而,很多消费者表示,这项功能并没有那么神奇。 输入手机号...

诗史是谁(为何被称为“诗史”)

诗史是谁(为何被称为“诗史”) 只要是接受过义务教育的中国人,都背诵过杜甫的诗。他的诗歌不同于杜牧的豪放,也不同于李白的浪漫,充满着现实主义的色彩。杜甫尚存活于世时,他的诗歌便被人称作“诗史...

练习win7磁盘清理功能在哪里

在大家应用电脑上的全过程中电脑上中的硬盘会造成许多 的残片,许多盆友不清楚win7磁盘清理这一作用在哪儿,不要着急,下边我就来对你说win7磁盘清理作用在哪儿。win7系统软件是xp系统后最取得成功的...

能免费接单的黑客qq群 专业黑客先做事后付款3

手机恶意软件作者再次横行。业界某安全厂商日前检测出一款主动攻击的俄罗斯手机蠕虫新变体,这款蠕虫变体使用了一些让人担忧的新花样。 赫尔辛基市的安全厂商F-Secure公司称,这款名为Commwarri...

有什么办法可以监控查看他人的微信聊天记录?监控微信的软件是真的吗?

在线接单平台QQ一般是不能的如果说需要的话,一般可以通过相关的一个账号登录也就能看对方的一些微信。 如何监控对方的微信聊天记录和短信 用户的手机设备并不能通过软件进行监控,没有任何方法可以通过软件监...

攻破网站的黑客技术,黑客如何查询你的电脑上

1、怎么让中小学生变成黑客中国有多少接单子黑客们用病毒入侵侧门。攻破网站的技术如何查询你的电脑上如果有一天你变成了一个真实的黑客,我反对你对互联网技术的进攻。终究,黑客的发展是一种学习培训,而不是一种...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!