总结一些上传漏洞利用 ***

1.直接上传asp asa jsp cer php aspx htr cdx 格式的木马,不行就利用IIS6.0解析漏洞”:1.asp;1.jpg/1.asp;.jpg/1.asp;jpg/1.asp;.xls

2.上传图片木马遇到拦截系统,连图片木马都上传不了,记事本打开图片木马在代码最前面加上gif89a,一般就能逃过拦截系统了。

3.上传图片木马把地址复制到数据库备份里备份成asp木马,有时不成功就利用IIs6.0解析漏洞尝试突破。

4.上传图片木马再用抓包工具进行抓包,用明小子的综合上传功能,复制上传地址及cookies填到对应的框里,点击上传即可。 5.当后台有数据库备份蛋没有上传点时,把一句话木马插到任意处,再到数据库备份里备份成asp木马,之后用一句话客户端连接木马即可。 6.后台点击修改密码,新密码设置为:1″:eval request(“h”)’设置成功后连接asp/config.asp即可拿下shell

7.当页面提示“上传格式不正确[重新上传]” 则说明存在上传漏洞,复制地址放到明小子里上传,一般都能直接拿下shell。

8.当后台没有数据库备份但有数据库恢复的情况下,请不要犹豫,数据库恢复跟数据库备份功能是一样的,直接邪恶吧。

9.如果知道网站的数据库是asp的,直接在前台找留言板插入一句话木马,连接配置文件inc/config.asp即可拿下shell。

10.当网站前台有“会员注册” 注册一个账户进去看看有没有上传点,有的话直接上传asp木马以及利用iis6.0解析漏洞,不行就抓包用明小子上传。

11.先上传一个.ashx的文件,在笔记里搜索可找到 *** ,结果是访问会生成一句话木马文件,后台上传、编辑器上传、上传漏洞页面均可使用此 *** 。

12.当页面提示只能上传jpg|gif|png等格式的时候,右键查看源文件,本地修改为asp|asa|php再本地上传即可拿下shell。

13.当用啊D检测注入点提示SA权限或DB权限的时候,尝试列目录找到网站物理路径,再点击cmd/上传,直接上传asp木马即可,不行就差异备份拿shell。

14.对于一些上传漏洞的上传页面,以及后台找到的上传页面,可以尝试用本地双文件上传突破,之一个选jpg第二个选cer,推荐使用火狐浏览器。

相关文章

Etherape是完全免费的吗?

什么叫Etherape? Etherape是以太网接口仿真模拟的图型网络监视器。它具备以图型方法显示信息互联网主题活动的IP,TCP和链路层方式。连接和服务器的尺寸随总流量而转变。它还具备颜色编码协...

P0f的典型性主要用途是啥?

什么叫P0f? p0f是一种处于被动指纹验证专用工具,能够 鉴别您联接的设备,联接到您的小盒子的设备,乃至联接在小盒子周边的设备,即便该机器设备坐落于数据文件服务器防火墙后边。 P0f...

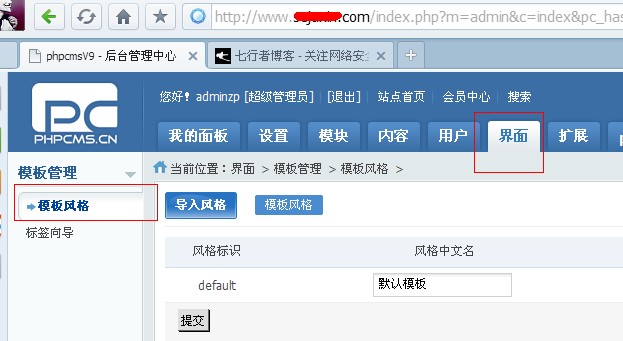

记一次phpcms v9后台拿shell过程

记一次phpcms v9后台拿shell过程 登录进入后台管理后,点击界面,模板风格,然后点击祥细列表,如下图: 然后点击 search 这个文件夹,如下图: 然...

Dradis是完全免费的吗?

什么叫Dradis? Dradis架构是一种开源系统专用工具,使客户可以在安全风险评估期内非常是合理的信息内容和信息共享。作用包含简易的汇报转化成,配件适用,根据网络服务器软件和单独服务平台与目前系...

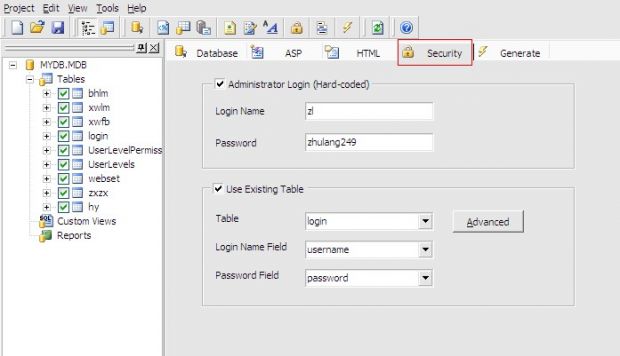

aspmaker如何实现超级管理员与普通管理员登陆后台

后台管理员是网站后台必不可少的一个环节,如何使用aspmaker实现超级管理与普通管理员登陆后台。下面就详细讲解一下。 第一步,首先打开一个已经设置好的aspmaker文件,在工具条中点击“...

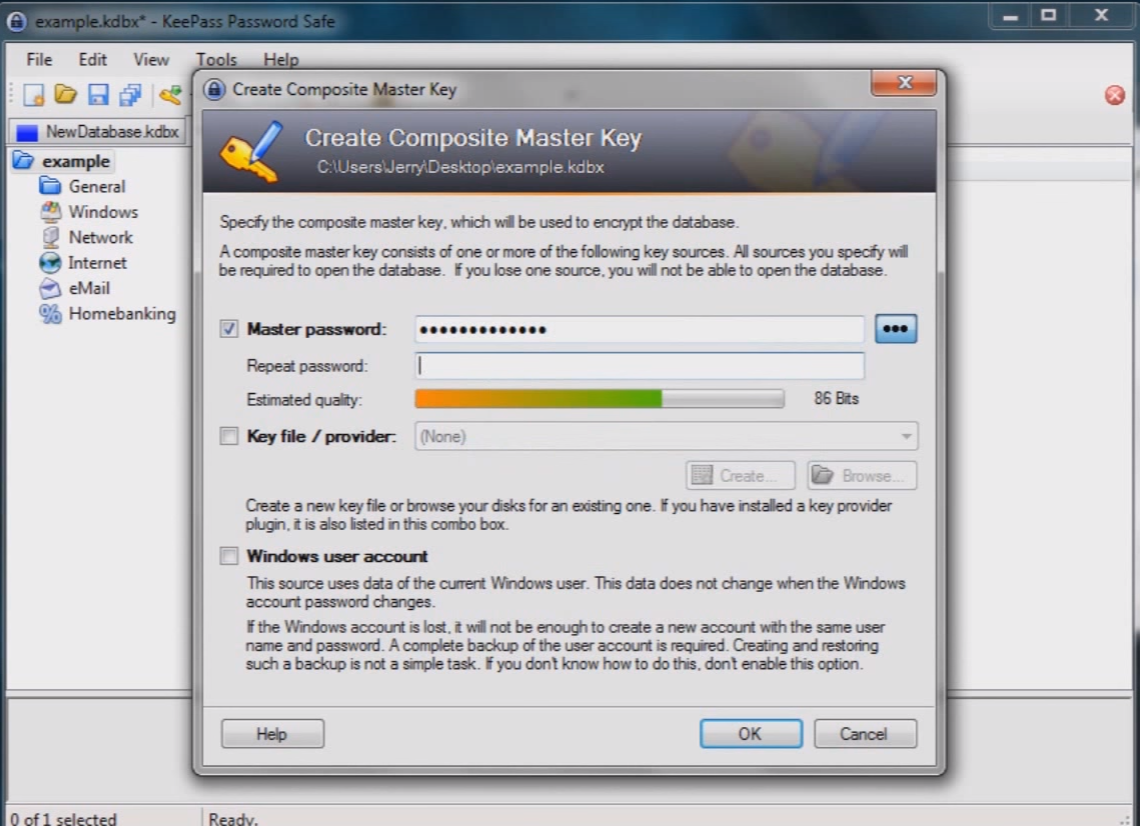

Keepass是不是适用全部电脑操作系统?

什么叫Keepass? Keepass是互联网技术中能用的密码管理器之一。它能够储存很多能够根据一个主密码解锁的登陆密码。这仅仅记牢一个高品质的登陆密码,而且依然能够为不一样的账号应用唯一的登陆密码...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!