Linux机器挖矿软件可从受感染系统中删除大量恶意软件?

互联网时代的到来,虽然给人们带来诸多便利,但同时也不得不面对各种 *** 安全问题。而恶意软件攻击则是比较常见的 *** 安全问题。恶意软件由多种威胁组成,会不断弹出,所以需要采取多种 *** 和技术来进行反病毒保护。

趋势科技的研究人员最近观察到针对Linux机器的挖矿软件可以从受感染的系统中删除大量其他恶意软件家族。该威胁借用以前看到的恶意软件(如Xbash和KORKERDS)代码,将加密货币挖掘代码安装到受害机器上,并通过将自身植入系统和crontabs来实现持久性。

作为攻击内容的一部分,初始脚本将提供给目标,以删除大量已知的Linux恶意软件,挖矿软件以及与其他矿工服务和端口的连接,然后下载挖掘加密币的二进制文件。

该脚本类似于2018年11月观察到的KORKERDS矿工的代码,但它并不针对系统中存在的安全产品。相反,它针对KORKERDS矿工和rootkit组件,删除它复制代码的恶意软件的组件。

此外,该脚本还下载了加密货币挖掘恶意软件XMR-Stak的修改版本,XMR-Stak是一种通用的Stratum池式挖掘器,能够利用CPU和GPU功率来挖掘加密货币。

趋势科技的研究人员指出,这种感染通过TCP端口8161从一些IP摄像头和Web服务开始,攻击者试图上传一个下载并运行shell脚本作为JPG图像的crontab文件。

然后,脚本会“杀死”以前安装的恶意软件,挖矿软件以及所有附带恶意软件的所有相关服务,并创建新目录、文件,并停止连接到已识别IP地址的进程。

随后,脚本会下载挖矿的二进制文件和另一个脚本,接着创建一个新的crontab以在凌晨1点调用脚本。它还下载shell脚本本身(JPG文件)并将其放在不同的crontabs中。下载和执行有效负载的代码主要来自KORKERDS脚本,但例程已经简化。

最后,安全研究人员点出,虽然这不是之一个试图从受感染机器中删除其他恶意软件的恶意软件,但它似乎是之一个试图以这种规模移除Linux威胁的恶意软件。消除竞争恶意软件只是 *** 犯罪分子利润更大化的一种方式。

(原标题:Linux Miner从受感染的系统中删除竞争恶意软件)

相关文章

linux是什么?Linux快速简易入门

Linux是一个操作系统平台。我们平时常用的操作系统叫作Windows。当然,也有不少朋友使用苹果电脑,苹果电脑所用的系统叫作macOS。也许你还听说过一种系统叫作Unix,Unix是比Li...

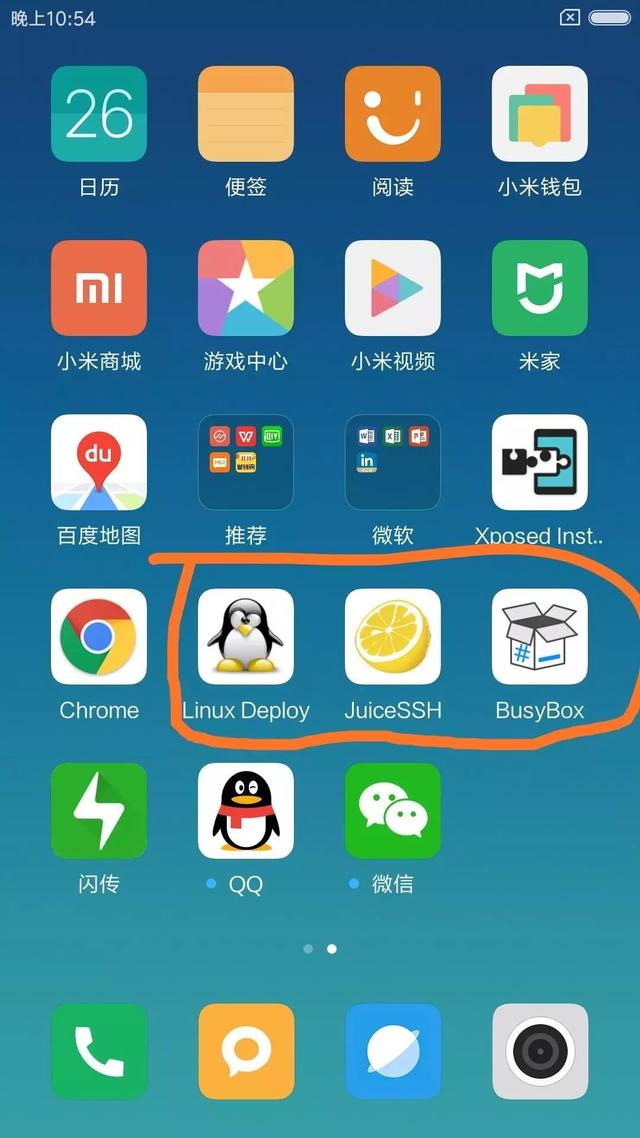

废旧Android手机如何改造成Linux服务器?

自从没有了学生身份之后,购买云服务器的价格是越来越贵了,不管是阿里云还是腾讯云。我寻思着能不能找到什么替代品,这让我想起之前在知乎不经意看到的,可以把 Android 手机改造成 Linux。如果再配...

Linux vi编辑器如何查找与替换关键字

1. 前言 本文主要讲解如何在vi编辑器中搜索和替换字符。 vi提供了几种通过搜索指定字符串来搜索文件内容的指定位置的方法。vi还具有强大的全局替换功能。 vi如何搜索和替换字符 2...

黑客只认linux?带你看看这个自给自足的系统,多版本前世今生

黑客圈子里流行着一个约定俗成的规则,那就是“用windows做网络攻击的都是傻子”,为什么这么说?windows对于网络攻击、网络潜入本身就相当于一种镣铐,而在windows上做这些工作无异于带着手铐...

arm嵌入式开发板是什么,嵌入式linux开发板推荐

大家常用的嵌入式开发板一般是ARM和单片机这两种,很多人在印象中对于单片机与ARM的区别非常疑惑。从整体对比看来,ARM开发板就好像一家跨国大公司,每个部分分工明确,多功能处理问题,稳定性非常高,整体...

服务器部署nodejs的几种方法

三种方法 安装screen Screen,虚拟终端管理器。可以在后台管理终端界面,防止SSH断开以后任务停止运行。 安装方法: sudo apt-get screen (以ubuntu...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!