Gitlab 任意文件读取漏洞复现

Gitlab 任意文件读取漏洞(CVE-2016-9086)

GitLab 是一个利用 Ruby on Rails 开发的开源应用程序,实现一个自托管的 Git 项目仓库,可通过 Web 界面进行访问公开的或者私人项目。近日研究者发现在其多个版本中存在文件读取漏洞 (CVE-2016-9086) 和 任意用户 authentication_token 泄漏漏洞,攻击者可以通过这两个漏洞来获取管理员的权限,进而控制所有 gitlab 项目。

影响版本:

任意文件读取漏洞 (CVE-2016-9086):GitLab CE/EEversions 8.9, 8.10, 8.11, 8.12, and 8.13

任意用户 authentication_token 泄露漏洞:Gitlab CE/EE versions 8.10.3-8.10.5

漏洞分析

本文在前辈研究基础上只分析任意斍读取漏洞。

从 8.9.0 版本开始,GitLab 新增了导入导出项目的功能。一个空的 gitlab 项目导出后结构如下:

VERSION ? ? ? ? # GitLab 的导出模块的版本

project.json ? ? # 包含了项目的配置文件

当我们导入 GitLab 的导出文件的时候,GitLab 会按照如下步骤处理:

服务器根据 VERSION 文件内容检测导出文件版本,如果版本符合,则导入。

服务器根据 Project.json 文件创建一个新的项目,并将对应的项目文件拷贝到服务器上对应的位置。

检测 VERSION 文件的代码位于:中:

...

def check!

version=File.open(version_file, &:readline)

verify_version!(version)

rescue=> e

shared.error(e)

false

end

...

def verify_version!(version)

if Gem::Version.new(version) !=Gem::Version.new(Gitlab::ImportExport.version)

raise Gitlab::ImportExport::Error.new("Import version mi *** atch: Required #{Gitlab::ImportExport.version} but was #{version}")

else

true

end

end

...我们可以看到这里的逻辑是读取 VERSION 文件的之一行赋值给变量 version,然后检测 verison 与当前版本是否相同,相同返回 true,不相同则返回错误信息 (错误信息中包括变量 version 的值). 于是漏洞发现者 Jobert Abma 巧妙的使用了软链接来达到读取任意文件的目的。首先,我们给 VERSION 文件加上软链接并重新打包。

ln -sf /etc/passwd VERSION tar zcf change_version.tar.gz https://www.freebuf.com/articles/web/

这样,读取 VERSION 文件的时候服务器就会根据软链接读取到 /etc/passwd 的之一行内容并赋值给 version。但是由于 version 与当前版本不相同,所以会输出 version 的值,也就是 /etc/passwd 之一行的内容。

但是,如果只读取任意文件的之一行,能做的事情还是太少了。漏洞发现者显然不满足这一结果,他继续找了下去.读取 Project.json 这一配置文件的代码位于:/lib/gitlab/import_export/project_tree_restorer.rb 中:

...

def restore

json=IO.read(@path)

tree_hash=ActiveSupport:: *** ON.decode(json)

project_members=tree_hash.delete('project_members')

ActiveRecord::Base.no_touching do

create_relations

end

rescue=> e

shared.error(e)

false

end

...在这里,我们可以再次使用软链接使变量 json 获取到任意文件的内容,但是由于获取的文件不是 json 格式,无法 decode,导致异常抛出,最终在前端显示出任意文件的内容。 添加软链接并打包:

ln -sf /etc/passwd project.json tar zcf change_version.tar.gz https://www.freebuf.com/articles/web/

测试环境

如下测试环境借助 vulhub 的 docker 镜像,附上 P 师傅的链接:https://github.com/vulhub/vulhub

编译及运行环境:

docker-compose up -d请使用 2G 及以上内存的 VPS 或虚拟机运行该环境,实测 1G 内存的机器无法正常运行 Gitlab(运行后 502 错误)。

漏洞复现

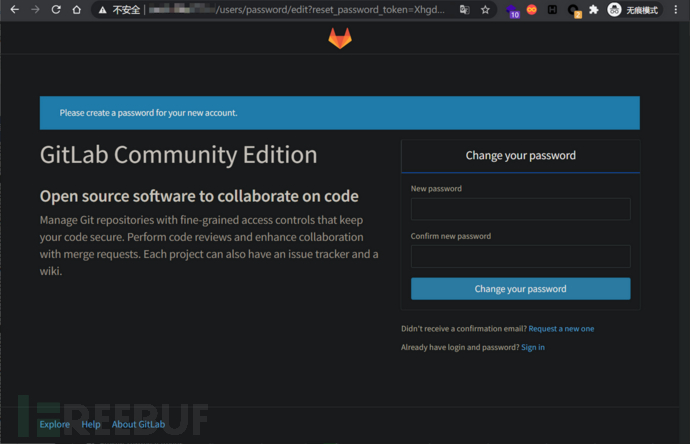

环境运行后,Web 端口为 10080,ssh 端口为 10022。访问 ,设置管理员(用户名 )密码,登录。

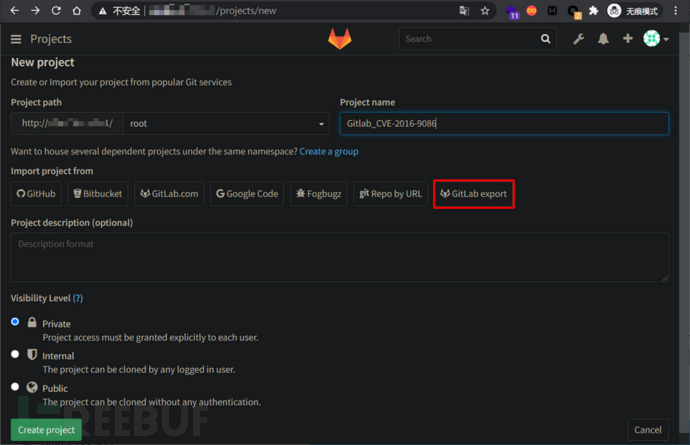

新建一个项目,点击 :

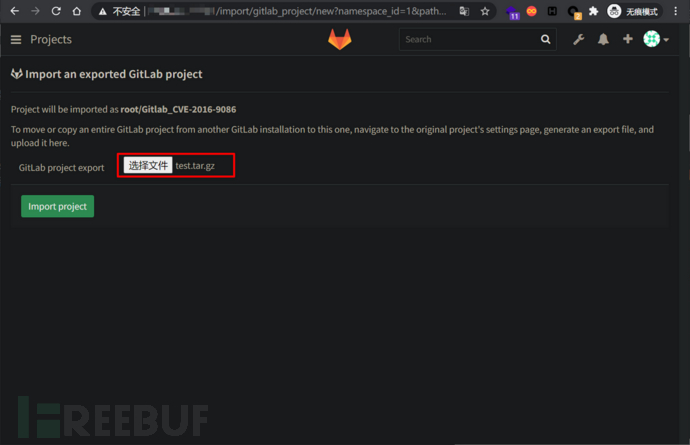

将 test.tar.gz上传,将会读取到 文件内容:

漏洞修复

官方先移除了导入包里的软连接,其次,读取 VERSION 的内容和 project.json 的内容出错后将内容输出到日志里而非返回到前端。

参考资料

https://github.com/gitlabhq/gitlabhq/commit/912e1ff4284eb39fe020b8e823085a2cb7f244fb

http://paper.seebug.org/104/

- https://vulhub.org/#/environments/gitlab/CVE-2016-9086/

相关文章

重庆众创空间有哪些(2019最新重庆创客空间大全

帮扶政策和园区环境究竟有哪些影响?国家科技部刚发布《科技部关于公布第三批众创空间的通知》,重庆本地再添20家“国家级众创空间”,昨(13)日,记者来到了此次入围,位于重庆渝北区的重庆创意公园超级创客中...

真正qq黑客的联系方式「马云骋请的黑客网络高手是谁」

⒈黑客能根据qq号码查到别人的真正信息吗假如你的QQ是历经实名验证的,那麼真实的黑客是能根据破译你QQ的信息进而获得一些你的真正信息的,你一直在在网上留有的信息她们都能获得。 ⒉求一个真实的黑客QQ...

小孩发烧多少度吃退烧药

是38.5吗??? 一般宝宝发热在38度以下发起物理降温(象1.多通风,留意散热,。保持室内温度在21℃~23℃;2.让患儿卧床休息,多睡觉,担保富裕的睡眠可益于疾病的规复。敞开包被。 3...

我有个要购万万豪宅的微信密友:富婆“芬芬”!

最近我发现朋友圈有个叫“芬芬”密友说自己要下手买别墅了,吓我一跳,我以为是芬芬网赚谁人芬芬,厥后一看,果真两者没任何关系,我也就放心了。我很好奇,自己怎么会成为这个富婆的微信密友,以是点进她的朋友圈一...

2021年属牛和什么属相相克-2021年属牛和什么生肖

2021年是牛年,也是属牛人的本命年,我们都说本命年要多多注意,关于本命年的说法非常多,其中一项就是本命年和其他属相相克,很多人不了解属相相冲是什么意思,2021年属牛人和什么属相相克呢?下面我们就来...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!