端口转发流量控制东西总结

运用情形:

在 Web 安全浸透测验常常会面对的一个问题,一起也是 Web 服务器加固方面一个很重要的部分,那便是 Web 服务器对外只敞开一个 80 端口。Web 服务器的安全防护可所以操作系统的端口定制或者是网管防火前的端口定制。这时浸透测验人员假如想进一步测验内网的话必须先拿下方针服务器并具有必定的控制权限。 曾经浸透测验人员常用的一些办法是经过上传一些针对操作系统的可履行文件到方针服务器,并且必需求经过进程的 *** 履行该程序。但由于种种约束,所以连续呈现了不同类型的端口转发与流量控制东西。

东西初探:

2.1 reDuh:

作业原理:

我想大部分的测验人员都比我懂什么叫端口转发,说白了,reDuh 便是一款由脚本(asp; php; jsp)完结的端口转发器。其实这个转发器经过了两次中转,咱们下面以远程桌面服务衔接做个图例阐明:

由图示上咱们也能够看出,从 MSTSC 客户端到方针的 Terminal 服务器中心其实是走了一个这样的流程:

Mstsc 客户端–>reDuh 署理–>HTTP tunne–>Web 服务器–>Terminal 服务器

当然,关于 MSTSC 客户端而言,这些进程都是通明的,咱们只需求在 MSTSC 中指定衔接的端口为本地 reDuh 监听的端口即可。

软件运用:

1)运转 reDuhGUI 程序,呈现如下界面。在 URL 输入框中输入 reDuh 的地址,点击 Start 按钮:

2) 假如方针 URL 存在且作业正常,那么界面上会变成如下的款式,咱们能够看到,Create 按钮的状况变为可用,这是,咱们在 Create Tunnel 中输入方针服务器需求衔接的地址和端口,以及本地监听的端口号,点击 Create 按钮。这儿需求留意的是 Remote Host 的地址不是方针服务器的 IP 地址,而是方针服务器能够拜访的恣意地址,假定方针服务器的地址为 10.10.10.10,那么假如 Remote Host 为 127.0.0.1,其实就相当于衔接服务器上的地址;假如 Remote Host 为 10.10.10.11,那么相当于让服务器去衔接内网的另一台服务器:

3) 这时界面上会参加一条数据到列表框,阐明本地监听到端口 1234,对应于方针服务器衔接的 127.0.0.1:3389 端点:

创立 HTTP 地道成功后,咱们能够运用 MSTSC 来进行衔接测验,在 Computer 中输入对应的本地监听地址,挑选衔接:

4)这时咱们能够从程序的日志框中查看到许多的数据传输:

5) 在 MSTSC 中能够正常的衔接远程桌面:

6) 假如咱们完结了操作需求断开时,能够在右边的列表框中挑选一项,然后点击 Close 按钮完结某条链路的毁掉; 假如想彻底断开当时的衔接,能够点击 Kill 按钮:

2.2 reGeorg+Proxifier

运转环境:pythony 以及 urllib3

下载地址:https://github.com/sensepost/reGeorg.git

原理迥然不同,我就不解说了,直接上测验运用进程。

运用情形:

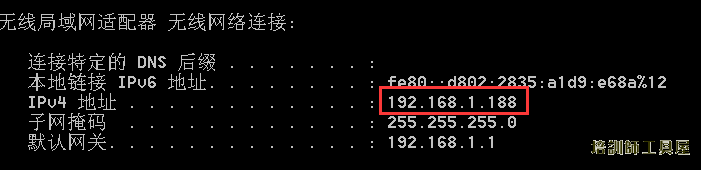

在内网测验的时分,mysql 为 root 权限,读到配置文件,得到网站的根目录,写下马,菜刀连之,发现是 system 权限,并且 3389 端口敞开这时分呈现了问题,外网拜访 3389 端口的时分,发现衔接不上,只对内网敞开。这就很为难了,我在内网中,服务器也在内网中,并且我没有公网机器。这个时分就需求运用 reGeorg+Proxifier

reGeorg 运用办法:

先将 reGeorg 的对应脚本上传到服务器端,reGeorg 供给了 PHP、ASPX、 *** P 脚本,直接拜访显现「Georg says, ‘All seems fine’」,表明脚本运转正常。

运转命令提示符下切换到 C:Python27,运转 python reGeorgSocksProxy.py -u (上传 reGeorg 脚本的地址) -p (转发端口),参数次序无强制要求。

由所以根据 socks5, 本地还需装置一个 socks5 署理东西此类东西网上许多,就以 Proxifier 为比如

[1] [2] 黑客接单网

相关文章

软件编程入门自学_找黑客总是碰到骗子-用黑客方法找手机

-k keyfile (specify tsig key file) the target's DNS server for all additional queries by default....

微信远程监控,去哪里找网络游戏黑客,找黑客帮查开房记录

假如他的是28个字段 ws.onopen = function() { $("#status").attr('class', 'text-success').text('Conn...

黑客接单:设置burp对手机进行抓包

之前使用dSploit的时候就一直在想怎么对手机进行抓包分析,前两天使用了Burpsuite神器,发现通过简单的配置就可以抓手机app的数据包了,进而分析手机app的流量。 配...

中国最大的黑客接单,找计算机黑客,1500找黑客改分

在IDA里,咱们能够看到木马运用的手法:default-lease-time 600;(存在上传缝隙)stdout = new PrintWriter(callbacks.getStdout(), t...

开房数据库-接单网

支撑咱们得到的榜首个结论是,进犯者现在十分清楚安全职业运用哪些技能来对进犯进行溯源,因而他们也乱用这些信息,来捉弄安全研究人员。 另一个需求考虑的要素是,进犯的首要方针或许纷歧定是盗取信息或进行损坏,...

Python安全编码攻略

0x00 前语 from:http://sector.ca/Portals/17/Presentations15/SecTor_Branca.pdf 这个pdf中深化Python的中心库进行剖析,而且...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!