黑客一般都会些啥(黑客一般会什么)

手机里有哪些信息会被黑客利用?

1、银行卡和支付信息:手机中存储有银行卡和支付信息,这些信息可能会被黑客和骗子攻击并窃取,导致用户财产损失和个人信息泄露。

2、个人信息:手机里可能会存储着大量的个人信息,例如姓名、出生日期、地址、 *** 号码、电子邮件地址、社交媒体账户、银行卡信息等等。这些信息可能会被黑客或其他不法分子盗取,用于进行身份盗窃或其他形式的欺诈。

3、活动轨迹:人们在使用手机时也会留下活动轨迹,包括我们去过哪些地方、做了些什么等等。这些信息可能会被应用程序保存,有可能会被黑客或恶意软件窃取。

4、手机有可能会泄露个人隐私,因为手机中存储了大量的个人信息,如通讯录、短信、照片、视频、位置信息等。如果手机被黑客攻击或者用户不小心泄露了自己的手机信息,这些个人信息就有可能被盗取或者泄露。

5、个人信息:手机里存储了很多个人信息,如姓名、生日、地址、 *** 号码、电子邮件地址等,这些信息可能会被黑客或其他不法分子盗取或利用。

6、首先,个人隐私信息可能被窃取。当我们使用手机时,我们通常会与它进行互动,包括输入密码、发送短信、浏览网页等。如果手机被远程窥屏,这些信息可能会被黑客获取,从而造成个人隐私的泄露。

黑客一般攻击流程

1、目标探测和信息攫取 先确定攻击日标并收集目标系统的相关信息。一般先大量收集网上主机的信息,然后根据各系统的安全性强弱确定最后的目标。1) 踩点(Footprinting)黑客必须尽可能收集目标系统安全状况的各种信息。

2、黑客通常实施攻击的步骤是预攻击探测、发现漏洞再采取攻击行为、获得攻击目标的控制权系统、安装系统后门、继续渗透 *** 直至获取机密数据、消除痕迹。

3、黑客一般攻击流程是:后门程序、信息炸弹。后门程序 由于程序员设计一些功能复杂的程序时,一般采用模块化的程序设计思想,将整个项目分割为多个功能模块,分别进行设计、调试,这时的后门就是一个模块的秘密入口。

4、黑客攻击一个系统的流程一般来说分为以下的五个阶段:侦察、扫描、获得访问、维持访问和擦除踪迹。

5、黑客攻击的步骤如下:(1)信息收集 信息收集的目的是为了进入所要攻击的 *** 。黑客一般会利用下列公开协议或工具,收集驻留在 *** 系统中的各个主机系统的相关信息。

我讨厌黑客.请问他们都掌握了计算机那些知识?

1、.掌握电子技术和计算机组成与体系结构的基本原理、分析 *** 和实验技能,能从事计算机硬件系统开发与设计。

2、电子计算机的发展历程 ①1946年2月由宾夕法尼亚大学研制成功的ENIAC是世界上之一台电子数字计算机。“诞生了一个电子的大脑” 致命缺陷:没有存储程序。

3、因为, *** 知识实在是太过宏大,一个人就算以一生的时间也不可能强其完全学完,何况处在知识爆炸的今天,往往一门技术,你刚刚掌握,说不定它已经成为了众所周知的秘密了。

4、③计算机数据恢复技术属于数据库管理人员必备的职能,属于的知识没有具体的分类。④黑客是计算机软件技术方面人才。主要是软件编程方面。泛指擅长IT技术的人群、计算机科学家。⑤计算机包含的技术很多。

5、在信息安全里,“黑客”指研究如何智取计算机安全系统的人员。他们利用公共通讯网路,如 *** 系统和互联网,在非正规的情况下登录对方系统,掌握操控系统之权力。

6、计算机 *** 技术主要研究计算机 *** 和 *** 工程等方面基本知识和技能,进行 *** 管理、 *** 软件部署、系统集成、 *** 安全与维护、计算机软硬件方面的维护与营销、数据库管理等。

相关文章

如何偷偷查询老公最近的微信聊天具体记录

对于背奶的宝妈来说,吸奶器是必备的产品之一,美德乐致韵双边吸奶器从做工,材料,安全性,舒适度和性价比都很不错,就是价格有点高,那么美德乐双边吸奶器怎么样?下面友谊长存带来介绍。 美德乐致韵双边吸奶器...

百度seo点击器

百度快速优化软件:百度seo排名优化软件有用吗 那些整天埋头苦干,调整2113网站结构,更新文5261章内容,交流链接的seo苦逼们4102,以为太不公正,凭什么我们正规1653的白帽seo优化干不外...

王毅:中美关系来到新最近的热点新闻2017的十字路口,也有望打开

中新社北京1月2日电 “当前,中美关系已经来到新的十字路口,也有望打开新的希望之窗。希望美国新政府重拾理性,重开对话,两国关系重回正轨,重启合作。” 中国国务委员兼外交部长王毅近日就2020...

香港商务网-【许德群】

“香港-【许德群】” 通过评价才能了解商务好不好 咸阳的徐斌先生评价:模特的照片视频和本人差别不大,还挺可靠的,经纪人说全国都有服务,下次又需要应该还会找你家的。 汕头的黄昭杰的评价:经纪人敬业可靠,...

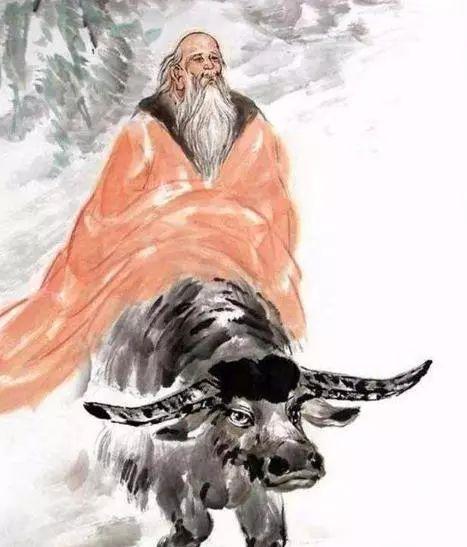

上善若水什么意思?其实意思很简单,只是一般人误解

“上善若水”是什么意思?其实很简单,但好多人都误解了它的本意上善若水一直以来都被各种书法家或者一些机构所使用,有的用作至理名言,有的用作激励人心的言语。但是真正的关于这一词的意思,却有很多人都会误解的...

世界最大的瀑布(世界上最大的瀑布并非伊瓜苏

世界最大的瀑布(世界上最大的瀑布并非伊瓜苏瀑布)李白有诗云:飞流直下三千尺,疑是银河落九天。形容了庐山瀑布的壮观 李白有诗云:飞流直下三千尺,疑...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!