基于AST的 *** ONP劫持自动化挖掘(带工具)

0x01 *** ONP劫持简介

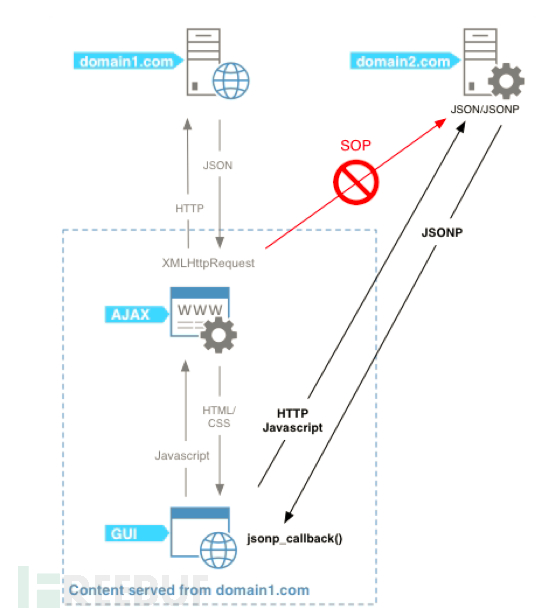

*** ONP利用 script标签的跨域能力实现跨域数据的访问。请求动态生成的 *** 脚本同时带一个callback函数名作为参数。服务端收到请求后,动态生成脚本产生数据,并在代码中以产生的数据为参数调用callback函数。

*** ONP劫持,就是在受害不知情的情况下,访问了攻击者的网站,攻击者通过 *** ONP接口获取用户在其它网站的敏感信息。

因此通常用做:

敏感信息泄露引发的精准诈骗。

防守方的溯源能力之一,如在蜜罐中获取攻击者画像。

0x02 AST简介

AST (Abstract Syntax Tree,抽象语法树) 是源代码语法结构的一种抽象表示。它以树状的形式表现编程语言的语法结构。因此相同含义的代码,即使在不同形式的实现方式下,在AST层面是统一的。

在 AST 层面的统一和一致,是传统的正则匹配所做不到的。使我们可以很轻易的解决下面几种情况:

0x03 *** ONP漏洞挖掘

Koalr师傅的分享非常好 https://koalr.me/post/a-tour-of-xray/。

手工挖掘 *** ONP漏洞时,主要分为以下几步:

找jsonp接口

检查响应是否包含敏感信息

绕referer

在做自动化挖掘时,我们应该主要考虑以下几个问题:

优秀的爬虫(使用crawlergo)

筛出js资源:通过content-type即可判断。参考chrome。https://github.com/chromium/chromium/blob/fc262dcd403c74cf3e22896f32d9723ba463f0b6/third_party/blink/common/mime_util/mime_util.cc#L42

const char* const kSupportedJavascriptTypes[]={ "application/ecmascript", "application/javascript", "application/x-ecmascript", "application/x-javascript", "text/ecmascript", "text/javascript", "text/javascript1.0", "text/javascript1.1", "text/javascript1.2", "text/javascript1.3", "text/javascript1.4", "text/javascript1.5", "text/jscript", "text/livescript", "text/x-ecmascript", "text/x-javascript", };- 解析js类型资源,检查query中的每个key,是否满足jsonp的特征。正则大法好:

(?m)(?i)(callback)|(jsonp)|(^cb$)|(function)

referer配置为同域,请求js获取响应。

将 *** ONP响应解析成AST,如果生成的AST满足以下条件即可认定存在 *** ONP漏洞。

一、Callee.Name==callback函数名

二、检查是否存在敏感信息:递归遍历AST 获取所key和value,是否满足满足正则(?m)(?i)(uid)|(userid)|(user_id)|(nin)|(name)|(username)|(nick),且value不为空

替换Referer后再请求一次,重新验证步骤5。

0x04 工具使用方式

通过golang实现了以上逻辑:https://github.com/jweny/check_jsonp_based_on_ast

本组件未单独提供爬虫,须结合爬虫使用(推荐crawlergo),将爬虫的js资源直接用工具检测即可。

项目中提供了一个jsonp的漏洞环境,如需自取。

入参:js uri

返回:是否存在漏洞(bool型,true为存在漏洞),err

例:

result, err :=CheckSenseJsonp("http://127.0.0.1/jsonp_env/getUser.php?id=1&jsoncallback=callbackFunction")0x05 参考链接

https://www.codercto.com/a/65644.html

https://koalr.me/post/a-tour-of-xray/

相关文章

啼笑皆非的馊主意(成语故事讲解)

成语是历史的累积!每一个四字成语背后全是有一个伤害长久的短故事。经历時间的抛光处理,愈来愈那么难以忘怀,那么更加有意义,那么简洁。文章阅读成语典故,可以帮助大伙儿把握历史,把握事儿,积累优美的語言...

Win10系统花屏死机是什么情况?

电脑对人们来说的确是个“好东西”,不仅能提高在作的效率,给大家带来丰富多彩的生活,但在使用过程中,难免会遇到些问题,这不最近有用户反馈遇到了win10系统花屏的问题,不知如何解决,为此,就让小编教你...

免费云计算平台(云计算是干嘛的)

免费云计算平台(云计算是干嘛的) 随着 AI 技术的发展,人类社会正处于火热的智能化革命之中,AI 能力已经渗透到各行各业,在语音、图像以及 NLP 领域,已获得了突破性的进展和效果。 而谁能在技...

最简单的装电脑系统的方法有哪些?

安装电脑系统的方法有很多,早些年我也折腾过不少,到现在最常用的一种方式就是U盘刻录安装,个人觉得这是最简单的方式。 U盘安装的好处就是,不管是你是笔记本还是台式机,不管你的电脑有没有光驱,只要...

msds是什么?什么是MSDS证书

msds是什么(什么是MSDS证书) 很多人第一次接触到MSDS,都不太明白MSDS是什么意思? 为什么自己的产品会被客人提出MSDS报告的要求呢,MSDS是 Material Safety...

Artstation

ArtStation是一个在线综合CG视觉艺术网站,集游戏、影戏、媒体和娱乐等行业的主流艺术作品展示平台。在上面有许多神级的大触,妙手各处。而且作品种别众多,游戏、影视、动画、漫画、修建、工设、机甲…...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!