Vulnhub靶机DC系列-DC3

0x0:靶场介绍

靶场名称: DC: 3

靶场发布时间:2019-4-25

靶场地址:https://www.vulnhub.com/entry/dc-32,312/

靶场描述:

DC-3 is another purposely built vulnerable lab with the intent of gaining experience in the world of penetration testing.

As with the previous DC releases, this one is designed with beginners in mind, although this time around, there is only one flag, one entry point and no clues at all.

Linux skills and familiarity with the Linux command line are a must, as is some experience with basic penetration testing tools.

For beginners, Google can be of great assistance, but you can always tweet me at @DCAU7 for assistance to get you going again. But take note: I won't give you the answer, instead, I'll give you an idea about how to move forward.

For those with experience doing CTF and Boot2Root challenges, this probably won't take you long at all (in fact, it could take you less than 20 minutes easily).

If that's the case, and if you want it to be a bit more of a challenge, you can always redo the challenge and explore other ways of gaining root and obtaining the flag.

1x0:环境搭建

使用VMware(NAT)会出现没有IP的情况,下面使用virtualBox(NAT模式)

在更新完win10最新版本后会出现打开不virtualBox的情况

在安装目录中cmd 输入(就可以解决Hyper-v和vurtualBox共存的情况)

#指定vbox下的虚拟系统开启这个功能 VBoxManage setextradata "<虚拟机名字>" "VBoxInternal/NEM/UseRing0Runloop" 0 #或指定vbox所有虚拟系统开启 VBoxManage setextradata global "VBoxInternal/NEM/UseRing0Runloop" 0

2x0:靶机渗透

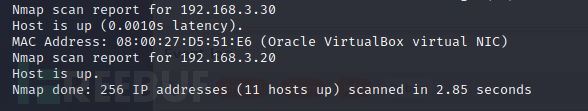

获取靶机的IP

nmap -sn 192.168.3.0/24(靶机在virtualbox上,攻击机在VMware使用桥接 *** )

使用nmap来查看靶机的端口信息和系统信息等等

首先去查看80端口的web服务

没有什么明显的信息使用dirb扫描一下目录

扫描到后台地址:http://192.168.3.30/administrator/

看见就知道是joomla的cms,但是版本没有办法判断,在尝试一下说明文件README.txt 发现版本说明

在kali中去搜索joomla 3.7的漏洞

sql注入

漏洞点地址:http://192.168.3.30/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml%27

单引号尝试:存在sql注入

sqlmap 走起!

跑数据 格式有点问题。

获取到管理员加密后的密码

$2y$10$DpfpYjADpejngxNh9GnmCeyIHCWpL97CVRnGeZsVJwR0kWFlfB1Zu

使用john 来破解

john pwd --wordlist=/usr/share/wordlist/rockyou.txt (我直接出来了密码)

admin/snoopy 登录后台

3x0:后台篇

在后台查找一番发现 类似于模板的页面

可以利用模板的信息

在结合上面的端口信息没有ssh应该是从web端进入 webshell? 来尝试一下

直接创建一个php的文件msf的反弹shell (可以使用msf来接接收,我使用nc)

要选择这个模板

反弹shell

地址:http://192.168.3.30//templates/protostar//A1.php(地址找半天)

在做靶机的时候,我的终端出现一些问题,不能用python升级

我也不知道为什么。。。就接着用了

4x0:提权篇

查看系统的内核版本

启动kali上的apache,把exp上传到服务器

把exp下载到靶机

解压exp

授权脚本

使用exp

报错不影响使用

获取到root权限

获取到root权限

5x0:flag获得

相关文章

盗取微信的方法教程(盗微信教程)

一年内新增多项核心发明专利授权 作为AR智能眼镜终端最为核心的组件,显示模组的体积大小是决定AR智能眼镜外观形态的主要因素。光栅波导兼具视场角大、显示效果好、体积小、重量轻、批量生产成本低等优点...

门上加一横是什么字(门里一横是什么字)

本文导读目录: 1、门字里面一横念什么 2、门里加一横念什么? 3、门加一横什么字 4、门里放一横是什么字 5、门字里面加一横是什么字? 6、门字中间加一横读什么 7、门字里有...

小麦圈:看直播也能免费赚钱!

到了这个年数,能喊我宝宝,也只有各大直播平台的主播了。像这个“小麦圈”是一个直播卖货平台,新用户登录免费赠予1米,延续登录5天看直播即可提现1米!要求有点苛刻,但在看直播过程中也可以获得金币,金币同样...

大力教育为何能成字节跳动首个独立品牌?

编辑导语:“我的脑壳里蹦出两个字——大力大举,大力大举出古迹嘛。对每一个家庭而言,教诲就是一个孕育古迹的处所。”10月底,字节跳动公布启用全新教诲品牌“大力大举教诲”,以上是CEO陈林对“大力大举教诲...

淘宝找黑客排行榜-黑客计算机控制的部分是(黑客非法控制计算机罪)

淘宝找黑客排行榜相关问题 世界最厉害的黑客在哪个国家相关问题 游戏黑客怎么玩 怎样偷偷监控另一部手机(一部手机一般用多久)...

并不是所有人都能创业,什么样的人适合创业!

如今那样的一个时期呢,造成了一种较为有意思的叫法,那便是很多人都自主创业那样的一种状况真的是对的吗?那样的一种状况真的是合乎大家如今的一个经济发展发展趋向吗,很多人呢都惦记着去自主创业,很多人 都感觉...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!